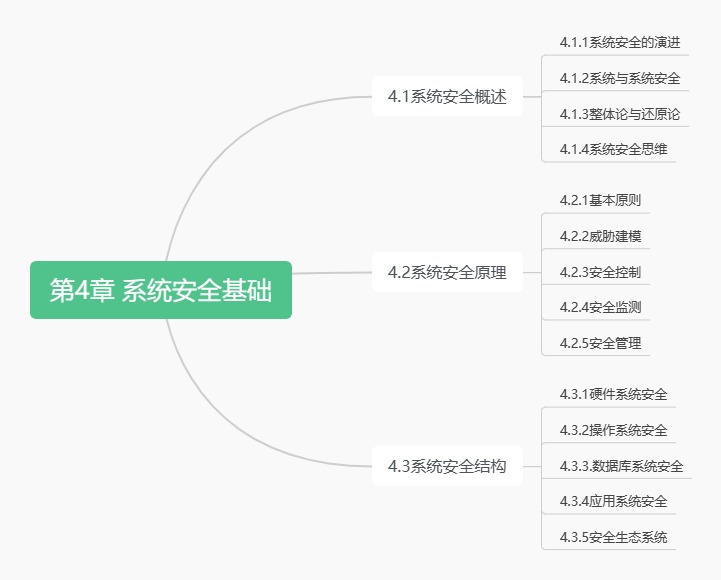

2023-2024-1 20232312 《网络空间安全导论》第二周学习

教材学习内容总结

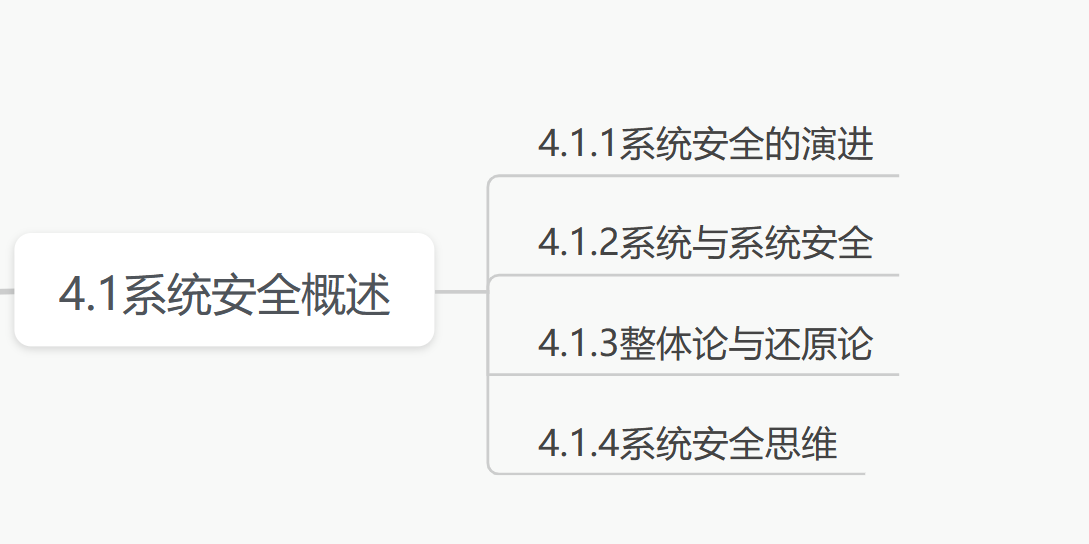

4.1系统安全概述

-

1.系统的定义

计算机系统是由硬件和软件组成的复杂系统,它能够接受输入数据,进行处理,然后输出结果。理解计算机系统需要从多个层面进行分析,包括硬件、操作系统、应用软件等方面。

-

2.整体论和还原论:

整体论认为,一个系统或现象不能简单地被分解成其组成部分来理解,而应该将其视为一个整体,因为整体的性质和行为是由其组成部分之间的相互作用和关系所决定的。

还原论则认为,一个系统或现象可以被分解成其组成部分来理解,因为其性质和行为可以通过分析和理解其组成部分的性质和行为来得到。

-

3.系统化与系统工程的理解

系统化思维是一种思考方式,强调将问题看作一个整体系统,关注系统内部各个组成部分之间的相互作用和关系;而系统工程是一种工程方法,运用系统化思维来设计、开发和管理复杂的系统。这两者都强调整体性、系统性和综合性,旨在通过综合考虑系统的各个方面,找到更有效的解决方案。

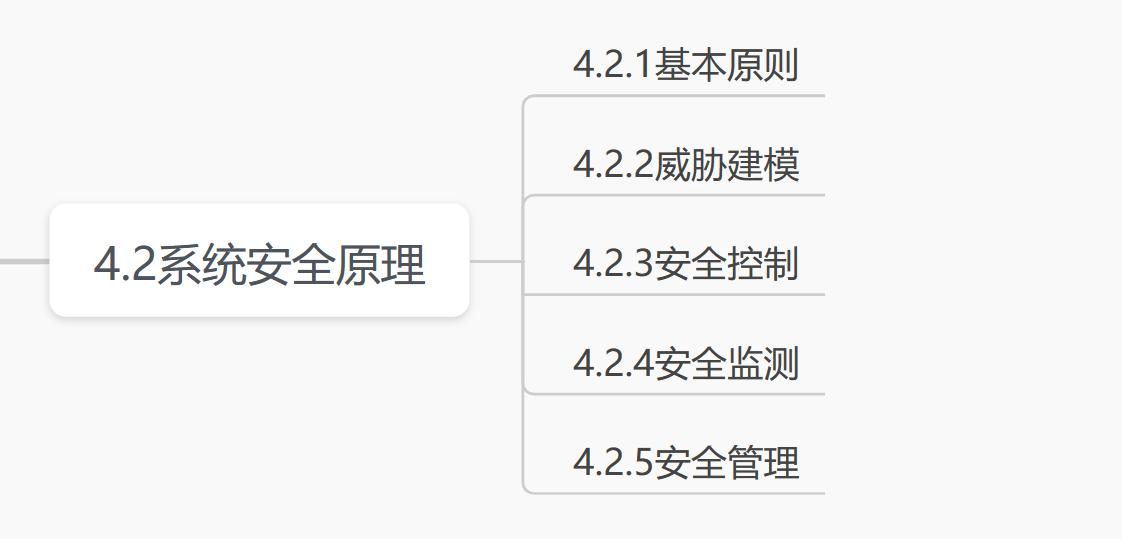

4.2系统安全原理

-

1基本原则

限制性原则:

这一原则强调在系统设计和管理中,应该将权限授予最小化,即每个用户或实体只能获得完成其工作所需的最低权限。这意味着用户只能访问他们需要的资源,而不是系统中所有的资源。通过限制权限,可以降低系统被恶意用户或程序滥用的风险,从而提高系统的安全性。

简单性原则:

简单性原则指的是系统设计和实现应该尽可能简单明了。简化系统结构和设计,减少不必要的复杂性和繁琐的功能,可以降低系统中出现漏洞和安全隐患的可能性,同时也有利于系统的管理和维护。

方法性原则:

方法性原则强调在系统安全的设计和实施过程中,应该采用系统化、有条理的方法。这包括对系统进行全面的风险评估和安全分析,制定详细的安全策略和措施,以及对安全控制和监测进行持续的改进和优化。通过方法性原则,可以确保系统安全工作得到系统化和有条理的管理,提高系统的整体安全性。

-

2威胁建模

威胁建模是指对系统或应用程序可能面临的各种威胁进行分析和建模的过程。目的是识别潜在的威胁、攻击路径和安全漏洞,以便采取相应的措施来降低风险并加强系统的安全性。

-

3安全控制

指一系列技术、政策、程序和措施,用于保护系统免受各种威胁和攻击的影响。安全控制旨在确保系统的保密性、完整性和可用性,并防止未经授权的访问、数据泄露和系统破坏。

-

4安全监测

-

系统的完整性检查机制检查

-

入侵监测:广泛采用的重要形式

从监测对象的角度看,可分为主机入侵检测和网络入侵检测

从检测方法的角度看,可分为基于特征的入侵检测和基于异常的入侵检测

-

-

5安全管理

- 国际标准化组织确定的风险管理原则

4.3系统结构安全

-

硬件系统安全

硬件是软件的载体,软件在硬件基础上工作。硬件安全是软件安全的支撑。

-

操作系统安全

紧贴在硬件智之上,介于硬件与应用软件之间,提供用户身份标识与认证和自主访问控制功能

-

数据库系统安全

采用描述性语言,只说要做什么,没说怎么做。

分配敏感等级,记录不同用户敏感级别,以限制访问的数据。

-

应用系统安全

XXS攻击、cookie泄露...

-

安全生态系统

互联网生态系统组成六部分:

- 域名和地址分配

- 开放标准开发

- 全球共享服务和运营

- 用户

- 教育与能力建设

- 地方、地区、国家和全球政策制定。

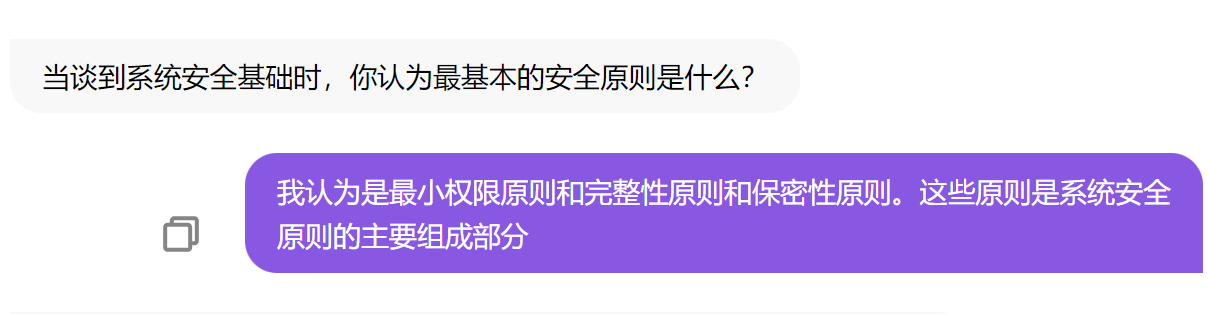

教材学习中的问题和解决过程

-

问题1:对于应用安全攻击的理解

-解决方案:研读书本例子,自己推敲。 -

问题2:对于入侵检测的具体概念理解

-解决方案:询问Chatgpt,查询有关具体例子。

基于AI的学习

思考与感悟

- 学习系统安全基础是至关重要的,需要全面深入了解计算机网络、操作系统、数据库等相关知识。实践是提高自己实际操作能力的关键,同时需要不断更新技术和方法,学习解诸如防火墙、加密技术、漏洞扫描等技术以适应不断增加的安全威胁。