前言

在攻防演练中,钓鱼攻击通常采用社会工程学手段,通过伪装成可信的来源,引导用户点击恶意链接或下载恶意文件,进而实现攻击。而使用压缩包自解压技术可以在一定程度上提高攻击成功率。其中包含的自解压木马就会被激活并感染用户的计算机,而在本篇文章中会介绍如何使用自解压木马技术钓鱼。

实战技术操作

第一步 前期准备

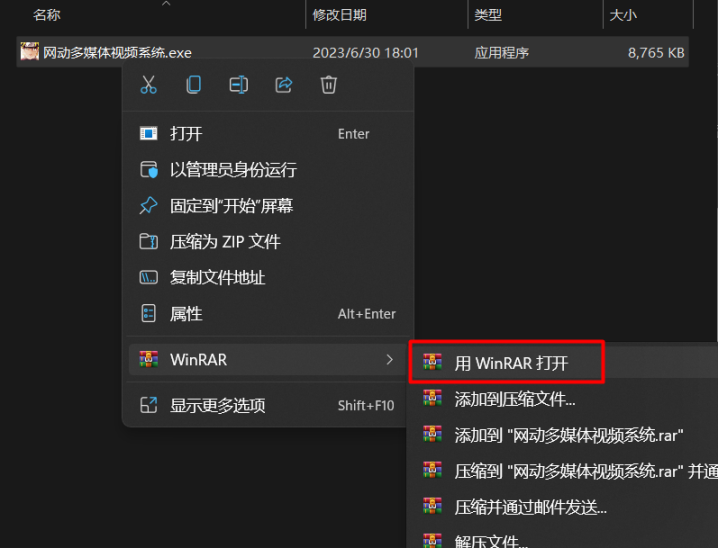

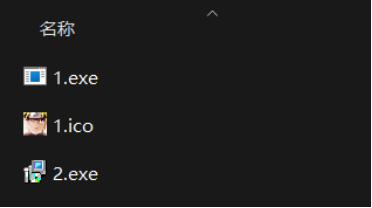

这里我们准备两个exe文件和一个图标文件

1.exe是木马文件

1.ico 图标文件

2.exe是视频播放器安装包

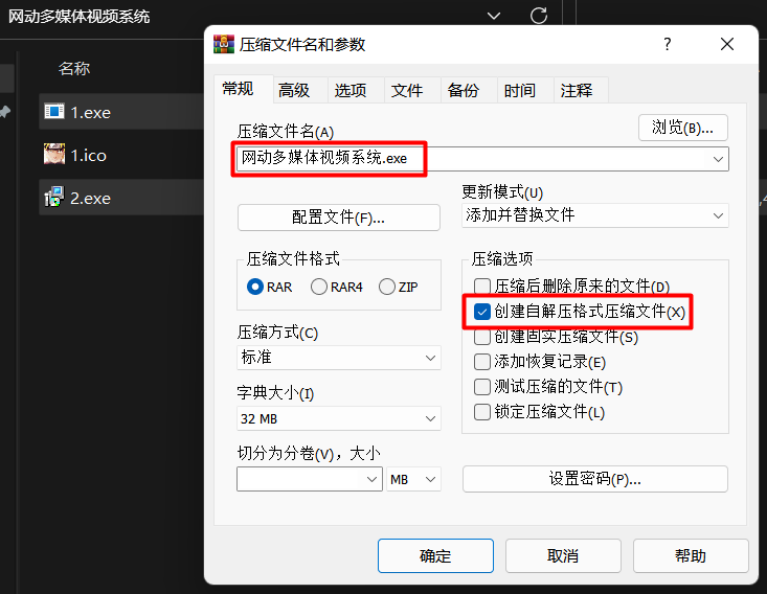

第二步 压缩

我们对这两个exe文件进行压缩,勾选创建自解压格式压缩文件,将压缩文件名进行修改。

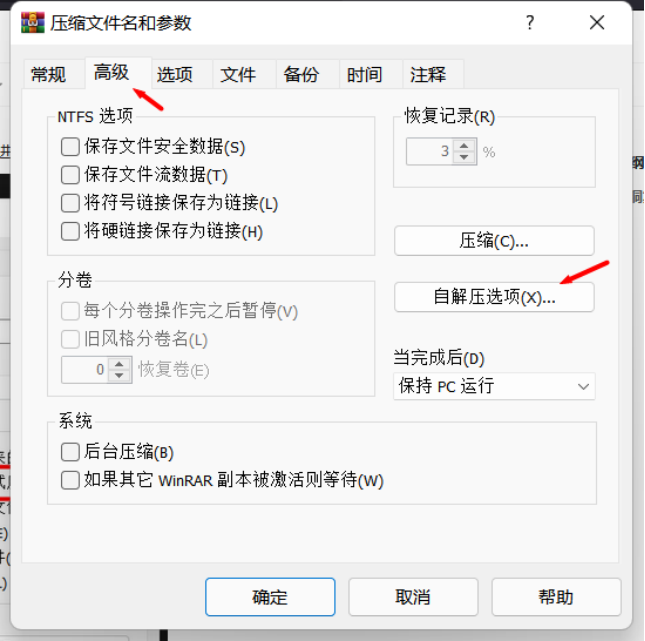

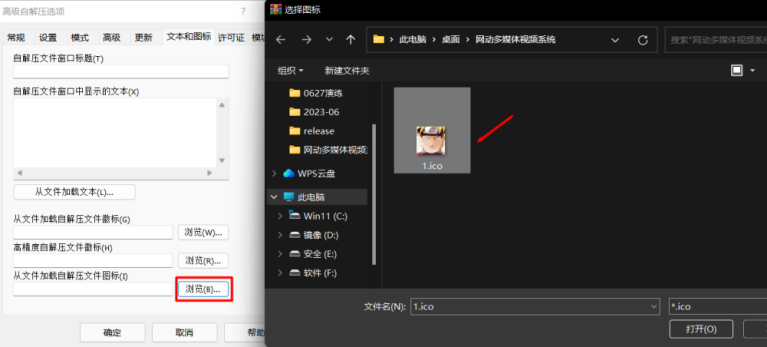

接着选择高级设置选项,点击自解压选项如下图所示。

第三步 模式选择

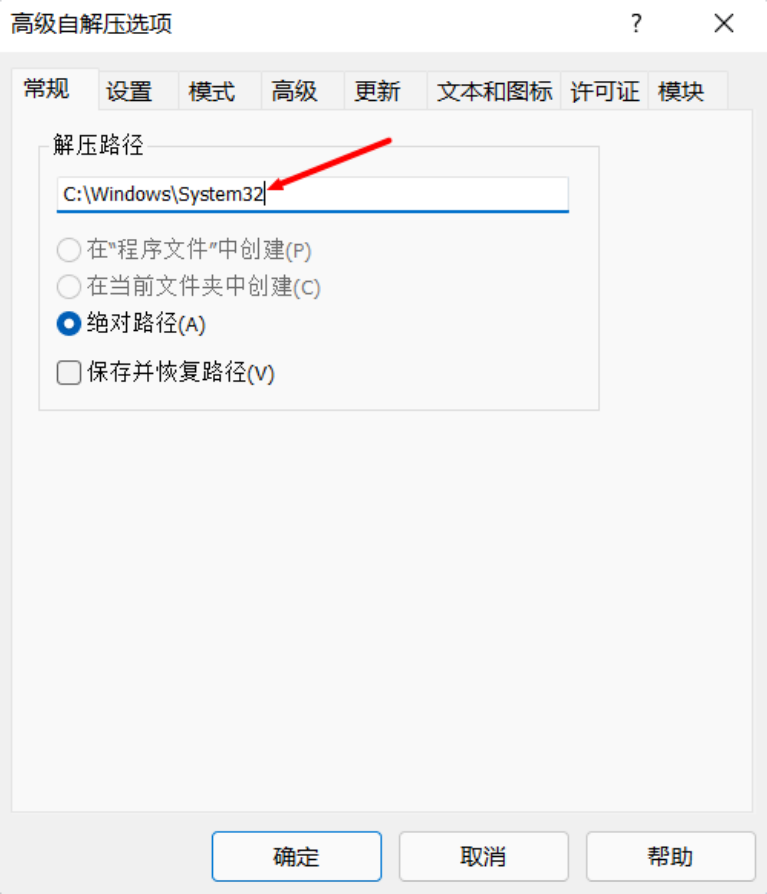

进入后选择常规模式,这样当接受到这个压缩包后,默认解压的位置为自定义的C:\Windows\System32

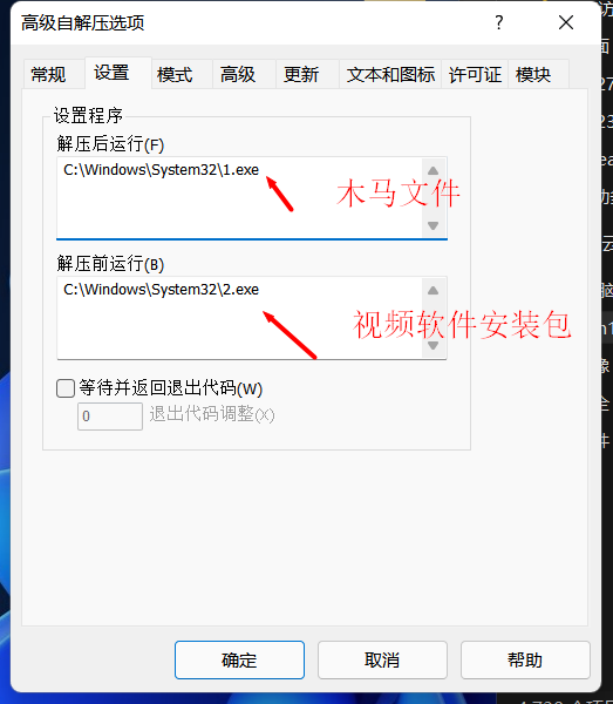

然后再设置选项,设定我们要运行的程序,第一个解压前运行视频软件安装包,解压后运行我们的木马。

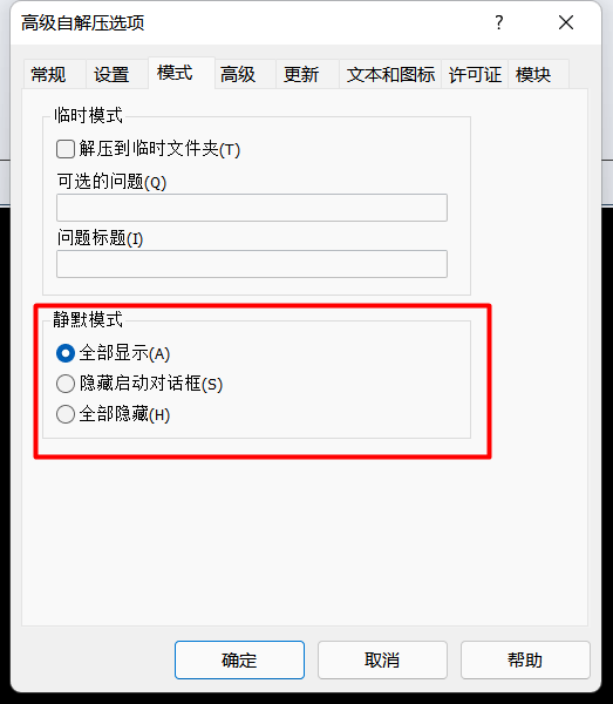

当然上面设置的不一定,这两个解压前运行和解压后运行自己可以调试,我这样适用于钓鱼。接着选择这边的模式,这里有个临时模式和静默模式,临时模式不需要管,在静默模式,选择显示,因为我们这边要显示他是个正常的软件,并非木马,可以在前端看到是运行的视频软件在安装。如果是其他场景下可以选择全部隐藏模式。

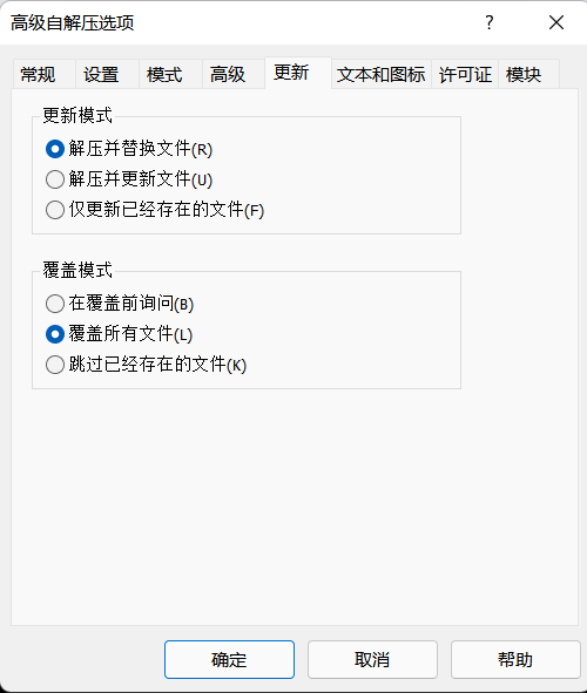

继续选择更新模块,这里设置更新后解压替换文件,和覆盖所有文件,防止有重名文件。

第四步 更换ico

最后,在压缩的时候更换一个ico图标,设置图片为我们自定义的即可。

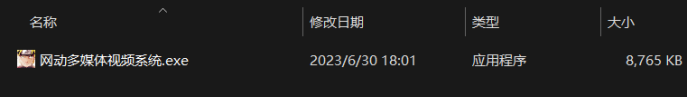

结果如下所示,我们的木马就做好了。

当然他并不是严格意义上的exe,而是下图所示的zip