访问查看

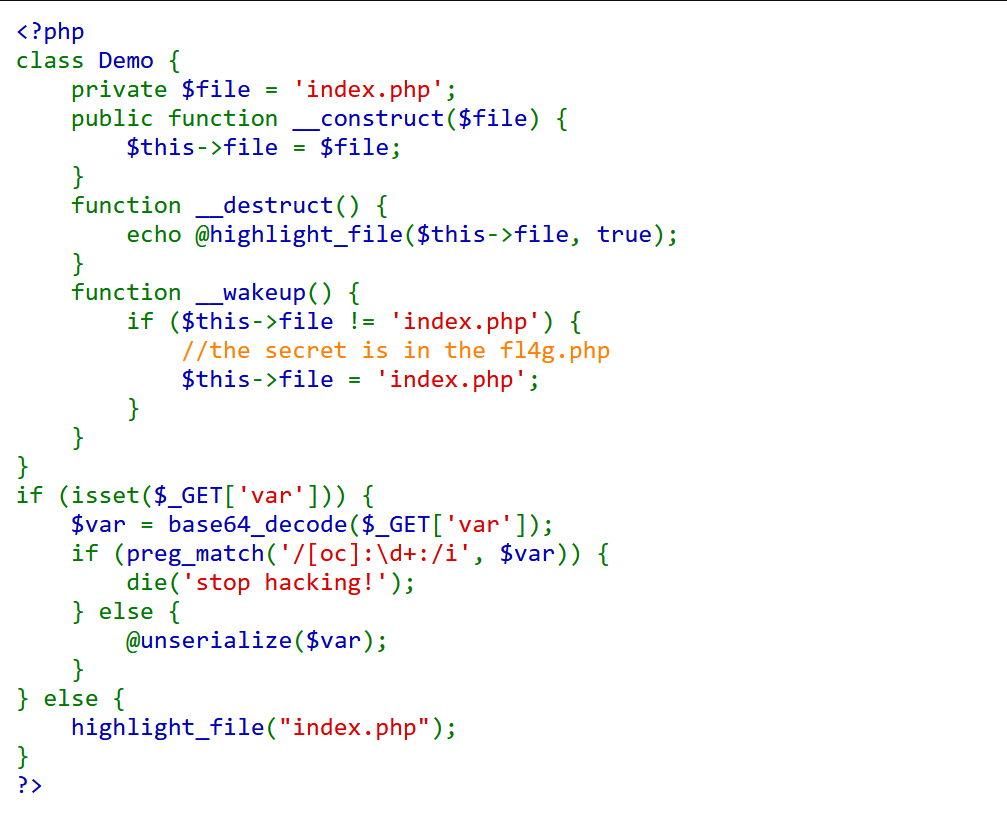

是一道经典的反序列化题目,尝试解题,大概一下脚本,需要传入var进行反序列化

- php代码会先将

var传入的值进行base64解码, - 然后进行

perg_match()正则匹配判断,如果匹配成立就执行die()方法终止脚本运行 - 使用

unserialize()方法反序列化我们传入的值 __wakeup()在反序列化时候执行将$file变量赋值为index.php__destruct在程序销毁的时候使用highlight_file()方法查看$file文件的内容

这里我们的目标就明确了,更改$file值的内容fl4g.php(在注释中),

- XCTF-Web_php_unserialize unserialize XCTF Web phpxctf-web_php_unserialize xctf-web_php_unserialize unserialize xctf web web_php_unserialize web_xctf_writeup unserialize web_xctf_writeup unserialize3 unserialize writeup web_php_unserialize web_php_unserialize unserialize web专题 web_php_unserialize unserialize世界web web_xctf_writeup web_php_include web writeup web_xctf_writeup writeup php2 xctf web_xctf_writeup simple_php writeup simple