01--所需系统环境:

虚拟主机系统部署(vmware,虚拟主机创建、虚拟主机网络配置(桥接,便于网络中多个主机都能访问虚拟主机)、虚拟软件功能,快照、克隆、镜像文件加载,ova文件制作)

(模拟被攻击者、攻击者、通讯方)

windows 2003/2008

windows 7/10

linux系统 kail/contos

02--网站服务架构平台

linux LNMP LAMP LNMT

windows IIS+ASP架构平台

windows中构建 LNMP LAMP LNMT(可以使用phpstudy构建)

https://www.xp.cn/download.html 推荐使用phpstudy2018

注意:安装时目录结构最好不要有空格,特殊符号、中文等 ,避免后面出现无法识别的情况。

安全完后,就相当于有了LAMP网站架构平台

03--网站平台上部署项目代码(部署可以攻防测试的网站)

网上开源的代码应该是做了安全防范,可能根本就攻不破,所有需要一些有漏洞的项目代码。

环境包括:(其实部署一个就行了)

bwapp:漏洞演示平台,包含有100多个漏洞。

1.上传代码信息;

攻防环境代码(部署bwapp)

bwapp项目文件下载地址:http://www.itsecgames.com/download.htm

部署学习视频:https://www.bilibili.com/video/av516946895/?vd_source=d8016dc4c7b9da9a93b0899049532f6c

虚拟机镜像下载地址:https://sourceforge.net/projects/bwapp/files/bee-box/

安装包下载地址:https://sourceforge.net/projects/bwapp/files/bWAPP/

2.初始化导入代码信息。(将需要的数据导入现有架构资源中)

如何连接数据库?

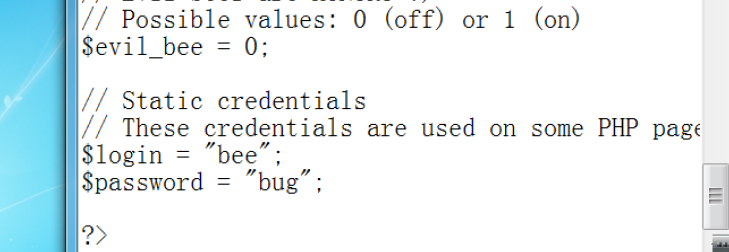

放到默认指定目录中,然后修改settings中的密码,这里我将用户名和密码都设置为root

bwapp管理页面初始密码是bee/bug

(其他的漏洞平台pikachu;DVWA;搭建方法见链接:https://blog.csdn.net/JackFCH/article/details/127203135;phpcms;;mysql注入环境)

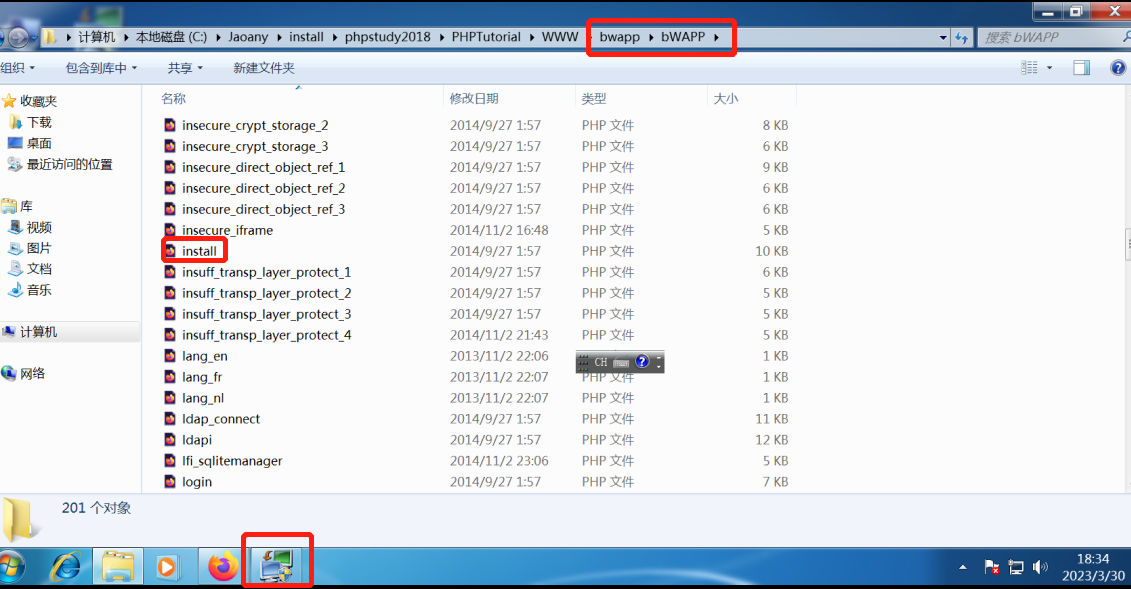

3.访问网站页面进行测试。

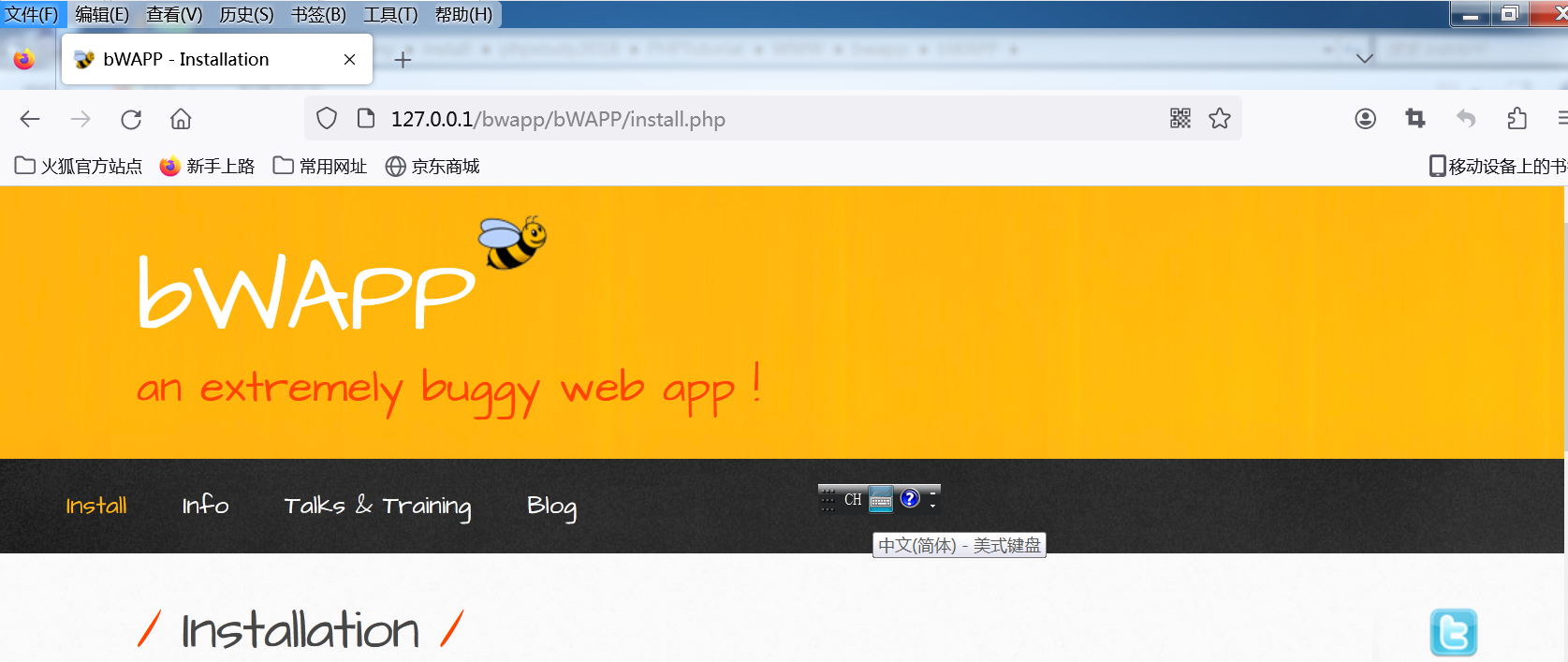

本地主机访问:127.0.0.1/bwapp/bWAPP/install.php

bwapp/bWAPP/install.php这一串是我install在www下的路径

本地访问页面如下,接下来可以尝试进行漏洞测试了

此外,如果网络已经配置好,ping通后,可以在另一台计算机上进行访问。

同样的在浏览器输入:IP地址/bwapp/bWAPP/install.php