教材内容学习总结

教材学习过程中的问题和解决过程

问题1:不清楚零信任模型的优缺点

问题1解决方案:询问chatgpt如下

零信任模型的优点:

- 增强了数据安全:零信任模型将数据划分成若干部分,对每个部分进行访问控制,让每一次访问都要经过身份验证和授权,从而有效地防止了数据的不当使用和泄露。

- 防止内部威胁:零信任模型不会信任任何人或者设备,包括内部员工,因此可以更好地防止内部威胁,并对大型工作组进行有效管理,从而减少了不法分子的机会。

- 能够适应多种安全风险:零信任模型是一种全面的安全架构,可以适应多种安全风险,包括网络攻击、数据泄露、身份欺诈等各种安全问题。

零信任模型的缺点: - 实施成本高:零信任模型需要企业对设备、应用程序和网络进行全面评估,并进行大量的配置和管理。这需要有足够的技术能力和时间,因此实施成本较高。

- 维护和管理较为困难:零信任模型需要企业不断地检测安全事件,并实时对其进行响应和管理。这需要企业拥有专业的安全团队,不断地进行培训和更新技能,才能够应对复杂的安全事件。

- 增加了用户体验成本:由于零信任模型需要对每一次访问进行身份验证和授权,因此可能会增加用户的操作步骤和时间,降低用户的使用体验。

问题2:什么是去中心化?

问题2解决方案:去中心化是一种分布式系统的架构设计思想,它将系统中的权威和控制从中心化的机构、组织或实体转移到整个系统的参与者中,从而实现更可靠、安全、民主和自由的系统。在去中心化的架构中,没有一个中心机构掌控着系统的全部权力和控制,而是通过分布在系统各处的节点、服务器或设备完成系统的功能。这些节点之间通过点对点的通信协议相互通信和交换数据,从而实现系统的协作和互动。去中心化系统的优点包括:无单点故障,容错性更强,数据更加安全可靠,自由度更高,管理和维护成本更低,更加透明公正,可以实现更公平的资源分配等。目前,区块链、P2P网络等技术都是典型的去中心化应用。

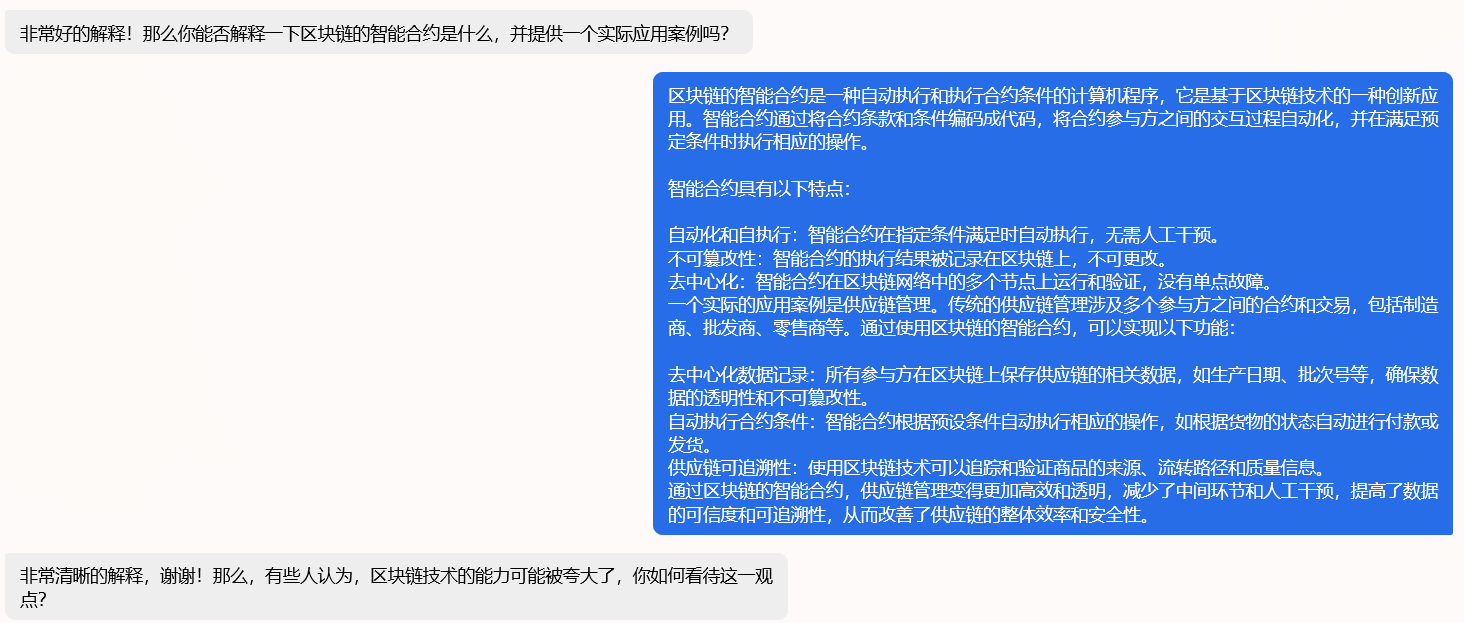

基于AI的学习

参考资料

《网络空间安全导论》