漏洞iis 7.5

ueditor编辑器存储型XSS漏洞

挖洞经验|UEditor编辑器存储型XSS漏洞 - FreeBuf网络安全行业门户 1、介绍 2、测试 2.1 靶场搭建 2.2 测试 burp拦截,篡改设置payload %3Cp%3E1111111"><ImG sRc=1 OnErRoR=prompt(1)>%3Cbr%2F%3E%3C%2Fp ......

.NET Core部署到Windows IIS

1.先检查环境是否安装了AspNetCore 如果没安装,点击下载安装 https://www.microsoft.com/net/permalink/dotnetcore-current-windows-runtime-bundle-installer 2.将文件发布到本地,然后iis上新建网站, ......

OpenSSH 资源管理错误漏洞(CVE-2021-28041)

# OpenSSH 资源管理错误漏洞(CVE-2021-28041) 漏洞描述: OpenSSH(OpenBSD Secure Shell)是Openbsd计划组的一套用于安全访问远程计算机的连接工具。 该工具是SSH协议的开源实现,支持对所有的传输进行加密,可有效阻止窃听、连接劫持以及其他 网络级 ......

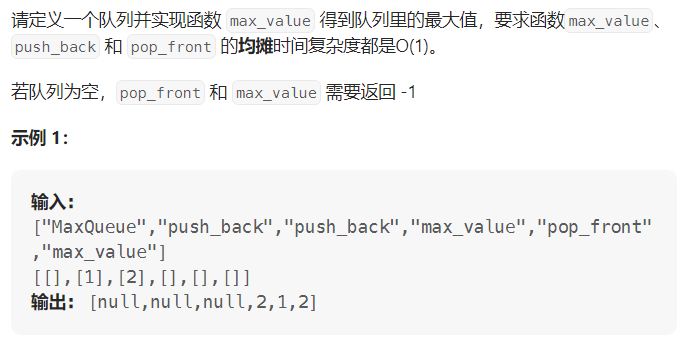

剑指 Offer 59 - II. 队列的最大值(中等)

题目:  ``` class MaxQueue { public: deque que1; //使用两个双端栈(deq ......

Apache RocketMQ 远程代码执行漏洞(CVE-2023-37582)

Apache RocketMQ是一款低延迟、高并发、高可用、高可靠的分布式消息中间件。CVE-2023-37582 中,由于对 CVE-2023-33246 修复不完善,导致在Apache RocketMQ NameServer 存在未授权访问的情况下,攻击者可构造恶意请求以RocketMQ运行的系... ......

Apache Shrio反序列化漏洞

Apache Shiro是一个流行的Java安全框架,然而,它存在一个反序列化漏洞,即CVE-2017-5638。该漏洞允许攻击者通过构造恶意序列化数据,利用Shiro的序列化功能来执行任意代码,从而攻击Java应用程序的安全边界。 以下是Apache Shrio反序列化漏洞的介绍及复现过程: 漏洞 ......

IIS创建网站报错 \\?\C:\Windows\inetsrv\config\applicationHost.config

编辑编辑 现象: IIS创建不了网站,IIS配置没有发生改变 原因: 服务器C盘无空间,释放空间后问题解决。 ......

代码随想录算法训练营第四天| LeetCode 24. 两两交换链表中的节点 19.删除链表的倒数第N个节点 142.环形链表II

24. 两两交换链表中的节点 卡哥建议:用虚拟头结点,这样会方便很多。 本题链表操作就比较复杂了,建议大家先看视频,视频里我讲解了注意事项,为什么需要temp保存临时节点。 题目链接/文章讲解/视频讲解:https://programmercarl.com/0024.%E4%B8%A4%E4%B8% ......

log4j JNDI注入漏洞

log4j漏洞复现及详细分析 - FreeBuf网络安全行业门户 Vulhub - Docker-Compose file for vulnerability environment 1、介绍 名称:log4j JNDI注入漏洞 编号:CVE-2021-44228 原理: 应用:log4j 版本: ......

Windows五次Shift漏洞

# Windows五次Shift漏洞 标签(空格分隔): 网络攻防技术 ###实验原理 当我们使用计算机时,连续按下5次shift键会弹出一个程序。该程序名称为“sethc.exe”,其路径为“c:\windows\system32\sethc.exe”。 原理 : 该系统漏洞由于部分Win7及Wi ......

Windows漏洞CVE-2019-0708

# Windows漏洞CVE-2019-0708 标签(空格分隔): 网络攻防技术 ###1.python-exp攻击 步骤 : (1)**开启Windows7的远程桌面服务**:在windows7系统中依次选择【控制面板】→【系统和安全】→【允许远程访问】打开远程访问服务。 (2)**下载漏洞利用 ......

Golang漏洞管理

原文在[这里](https://go.dev/security/vuln/) ## 概述 Go帮助开发人员检测、评估和解决可能被攻击者利用的错误或弱点。在幕后,Go团队运行一个管道来整理关于漏洞的报告,这些报告存储在Go漏洞数据库中。各种库和工具可以读取和分析这些报告,以了解特定用户项目可能受到的影 ......

力扣---142. 环形链表 II

给定一个链表的头节点 head ,返回链表开始入环的第一个节点。 如果链表无环,则返回 null。 如果链表中有某个节点,可以通过连续跟踪 next 指针再次到达,则链表中存在环。 为了表示给定链表中的环,评测系统内部使用整数 pos 来表示链表尾连接到链表中的位置(索引从 0 开始)。如果 pos ......

log4j反序列化漏洞

Vulhub - Docker-Compose file for vulnerability environment 1、介绍 名称:nginx解析漏洞 编号: 原理: 应用:log4j 版本: 2、测试 2.1 靶场搭建 2.2 ysoserial: JAVA反序列化POC生成工具 (gitee. ......

Apache HTTPD 换行解析漏洞(CVE-2017-15715)

Vulhub - Docker-Compose file for vulnerability environment 1、介绍 名称:Apache HTTPD 换行解析漏洞 编号:CVE-2017-15715 原理:Apache HTTPD是一款HTTP服务器,它可以通过mod_php来运行PHP网 ......

iis解析漏洞

1、介绍 名称:iis解析漏洞 编号: 原理:IIS 6.0 在处理含有特殊符号的文件路径时会出现逻辑错误,从而造成文件解析漏洞。这一漏洞有两种完全不同的利用方式: /test.asp/test.jpg test.asp;.jpg 应用:iis 版本: 2、测试 第一种是新建一个名为 "test.a ......

iis远程代码执行

Web中间件漏洞之IIS篇 - FreeBuf网络安全行业门户 1、介绍 名称:iis远程代码执行 编号: 原理:在 IIS6.0 处理 PROPFIND 指令的时候,由于对 url 的长度没有进行有效的长度控制和检查,导致执行 memcpy 对虚拟路径进行构造的时候,引发栈溢出,从而导致远程代码执 ......

iis短文件名猜解

1、介绍 名称:iis短文件名猜解 编号: 原理:IIS 的短文件名机制,可以暴力猜解短文件名,访问构造的某个存在的短文件名,会返回404,访问构造的某个不存在的短文件名,返回400。 应用:iis 版本: 2、测试 2.1 靶场搭建 2.2 测试过程 (1)在网站根目录下添加aaaaaaaaaa. ......

iis put漏洞

Web中间件漏洞之IIS篇 - FreeBuf网络安全行业门户 1、介绍 名称:nginx解析漏洞 编号: 原理:IIS Server 在 Web 服务扩展中开启了 WebDAV ,配置了可以写入的权限,造成任意文件上传。 应用:iis 版本:IIS 6.0 2、测试 options测试put方法是 ......

45. 跳跃游戏 II

给定一个长度为 n 的 0 索引整数数组 nums。初始位置为 nums[0]。 每个元素 nums[i] 表示从索引 i 向前跳转的最大长度。换句话说,如果你在 nums[i] 处,你可以跳转到任意 nums[i + j] 处: 0 <= j <= nums[i] i + j < n返回到达 nu ......

WEB漏洞—反序列化之php&java(上)

PHP 反序列化原理: 未对用户输入的序列化字符串进行检测,导致攻击者可以控制反序列化过程,从而导致代码执行,SQL 注入,目录遍历等不可控后果。 其实跟文件解析差不多,都是由于传递的恶意参数被执行(序列化和反序列化相当于加解密过程) 在反序列化的过程中自动触发了某些魔术方法。当进行反序列化的时候就 ......

Nexpose v6.6.208 for Linux & Windows - 漏洞扫描

Nexpose v6.6.208 for Linux & Windows - 漏洞扫描 Rapid7 Vulnerability Management, Release Jul 27, 2023 请访问原文链接:,查看最新版。原创作品,转载请保留出处。 作者主页:[sysin.org](https: ......

nginx解析漏洞

1、介绍 名称:nginx解析漏洞 编号: 原理: 应用:nginx、php 版本:该漏洞与Nginx、php版本无关,属于用户配置不当造成的解析漏洞。 2、测试 2.1 环境搭建 2.2 添加/.php后缀,响应可知解析为php执行 2.3 制作图片马 (1)准备一个a.jpg文件,和一个b.ph ......

nginx配置错误导致漏洞

Vulhub - Docker-Compose file for vulnerability environment 1、介绍 三种基于配置错误而发生的漏洞,CRLF注入漏洞,目录穿越漏洞,add_header被覆盖 靶场搭建,8080/8081/8082三个端口,分别对应三种漏洞。 2、CRLF漏 ......

Nginx越界读取缓存漏洞(CVE-2017-7529)

Nginx越界读取缓存漏洞(CVE-2017-7529) - FreeBuf网络安全行业门户 1、介绍 名称:tomcat后台弱口令war包上传部署 编号:CVE-2017-7529 原理:HTTP的range头可以指定start和end的值,然后返回请求文件指定大小的内容。对于一般文件而言,ran ......

力扣---45. 跳跃游戏 II

给定一个长度为 n 的 0 索引整数数组 nums。初始位置为 nums[0]。 每个元素 nums[i] 表示从索引 i 向前跳转的最大长度。换句话说,如果你在 nums[i] 处,你可以跳转到任意 nums[i + j] 处: 0 <= j <= nums[i] i + j < n 返回到达 n ......

log4j2---基于vulhub的log4j2漏洞复现---反弹shell

## 基于vulhub的log4j2漏洞复现 反弹shell ### 1.方法一 环境准备: 和我上一篇fastjson1.2.24漏洞复现是一样的环境,方法也差别不大 **声明**:遵纪守法,仅作学习记录用处,部分描述文字源于网络,若侵权联系删除 老演员: centos8:192.168.59.1 ......

命令执行_代码执行漏洞

## 远程代码注入漏洞 **原理** 攻击者可利用代码注入漏洞执行任意代码,来操作服务器 **危害** 执行任意代码,来操作服务器 操作数据库,插入恶意数据,可能获取 系统权限 攻击修改系统配置,修改网络配置,可能对 服务器及网络造成影响 可以进一步对网络渗透,由于代码注入攻击多半可获取系统权限,对 ......

Fastjson1.2.24漏洞复现-基于vulhub漏洞平台(文件上传写入-反弹shell)

## Fastjson1.2.24漏洞复现-基于vulhub漏洞平台 环境准备: 192.168.59.130 攻击机 window10 192.168.59.135 靶机 centos8 **声明**:不涉及互联网上的资源,学习都在内网完成,一切皆用于学习记录,不可用于其他用途 环境准备:(自行b ......