靶场polar web

Cisco Secure Web Appliance Virtual 15.0 发布 - 适用于网络安全的思科高级威胁防护

Cisco Secure Web Appliance Virtual, AsyncOS for WSA 15.0.0 LD 请访问原文链接:,查看最新版。原创作品,转载请保留出处。 作者主页:[sysin.org](https://sysin.org) Cisco Secure Web Applia ......

SpringAOP【Web后端开发进阶】

AOP(思想):面向切面编程 思想的实现:动态代理 动态代理的 2 种实现方式: 1、基于接口的 JDK 动态代理 2、基于子类的 CGLIB 动态代理 AOP思想的作用: 1、在不改变原程序代码的前提下,对方法功能增强 2、像添加插件一样,任意插拔。(程序更加灵活) ......

支持复制粘贴word公式的百度Web编辑器

自动导入Word图片,或者粘贴Word内容时自动上传所有的图片,并且最终保留Word样式,这应该是Web编辑器里面最基本的一个需求功能了。一般情况下我们将Word内容粘贴到Web编辑器(富文本编辑器)中时,编辑器都无法自动上传图片。需要用户手动一张张上传Word图片。如果只有一张图片还能够接受, ......

Exp8 Web安全

[Toc] ##一.实验信息 - 课程名称:网络对抗技术 - 实验序号:8 - 实验名称:Web安全 - 实验人:**20201207徐艺铭** ##二.实验内容 (1)Web前端HTML - 能正常安装、启停Apache - 理解HTML,理解表单,理解GET与POST方法,编写一个含有表单的HT ......

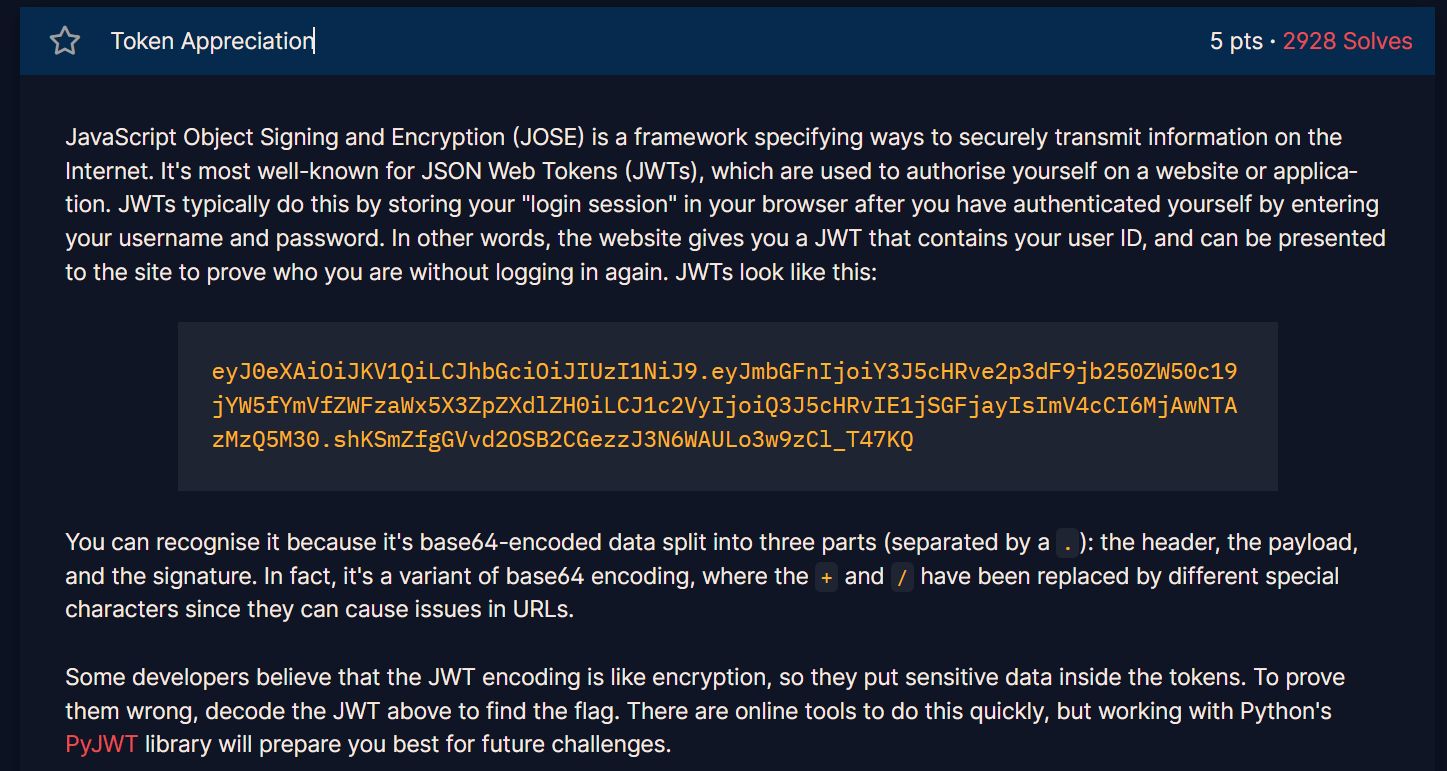

cryptohack wp (CRYPTO ON THE WEB篇)(持续更新)

#Token Appreciation  ``` import jwt jwt_token = "eyJ0eXAi ......

Exp8 Web安全

#一、基础问题回答 ##1.什么是表单 表单是网页上的一种交互元素,用于收集用户输入的数据。它可以包含多个输入字段,如文本框、下拉框、单选框、复选框等,还可以包含提交按钮和重置按钮。用户填写完表单后,可以将表单数据提交到服务器进行处理。在前端开发中,我们通常使用HTML和CSS来创建表单,并使用Ja ......

SpringBoot Web开发

1. springboot到底帮我们配置了什么?我们能不能进行修改?能修改哪些东西?能不能扩展? xXxxAutoConfiguraion..向容器中自动配置组件 xxxxProperties:自动配置类,装配配置文件中自定义的一些内容 2. 要解决的问题 - 导入静态资源 - 首页 - jsp,模 ......

Exp8 Web安全

- # 一、实践内容 - 1.Web前端HTML - 能正常安装、启停Apache - 理解HTML,理解表单,理解GET与POST方法,编写一个含有表单的HTML - 2.Web前端JavaScipt - 理解JavaScript的基本功能,理解DOM - 在(1)的基础上,编写JavaScrip ......

Exp8 Web安全 实验报告—20201229赵斌

#一、实践目标 > (1)Web前端HTML 能正常安装、启停Apache。理解HTML,理解表单,理解GET与POST方法,编写一个含有表单的HTML。 (2)Web前端javascipt 理解JavaScript的基本功能,理解DOM。 在(1)的基础上,编写JavaScript验证用户名、密码 ......

20、Web服务示例

如下是main.rs文件内容: ```Rust // src\main.rs use hello::ThreadPool; use std::thread; use std::time::Duration; use std::fs; use std::io::prelude::*; use std: ......

Exp8 Web安全

# Exp8 Web安全 [toc] ## 1.基础问题回答 1.1什么是表单 - 表单在网页中主要负责数据采集功能。一个表单有三个基本组成部分: 表单标签:这里面包含了处理表单数据所用CGI程序的URL以及数据提交到服务器的方法。 表单域:包含了文本框、密码框、隐藏域、多行文本框、复选框、单选框、 ......

Maven Web项目

1、Web项目创建 官方文档 cmd进入web项目工作空间,执行以下代码: mvn archetype:generate -DarchetypeGroupId=org.apache.maven.archetypes -DarchetypeArtifactId=maven-archetype-weba ......

web综合

[TOC] # web安全 ## *基础问题回答* - 什么是表单。 > 表单是 HTML 的一个标签。它之所以特殊,是因为它可以向其他的 URL 发起 get 请求 或 post 请求,并将表单中的数据写入 http 请求报文。 - 浏览器可以解析运行什么语言。 > - 非编程语言:HTML、CS ......

Web服务器

1. 什么是Web服务器 服务器(我们也会称之为主机)是提供计算机服务的设备,它也是一台计算机。在网络环境下。根据服务器提供的服务类型不同,服务器又分为文件服务器、数据库服务器、应用程序服务器、Web服务器等。 Web服务器一般指网站服务器,是指驻留于因特网上某种类型计算机的程序,可以向浏览器等We ......

Exp8 Web安全 20202211 王宏韬

目录 一、实践内容 二、基础问题 (1)什么是表单 (2)浏览器可以解析运行什么语言 (3)WebServer支持哪些动态语言 (4) 防范注入攻击的方法有哪些 三、总结体会 四、实验过程 (1)WEB HTML (2)WEB JAVASCRIPT (3)WEB 后端 MYSQL (4)WEB 后端 ......

upload靶场总结12-21白名单

PHP版本为5.5.9nts版本 ## 第十二关白名单校验(GET 型 0x00 截断) 漏洞描述:使用白名单限制上传文件类型,但上传文件的存放路径可控利用方法:设置上传路径为 upload/phpinfo.php%00 ,添加 phpinfo.php%00 内 容为了控制路径,上传文件后缀为白名单 ......

upload靶场总结1-11客户端验证和文件后缀验证

## 第一关JS校验 利用文件上传js前端的后缀名检测来进行检测 后端并没有对文件进行检验 上传文件方法 1.关闭前端的js Web前端HTML - 能正常安装、启停Apache。理解HTML,理解表单,理解GET与POST方法,编写一个含有表单的HTML。 (2)Web前端javascipt - 理解JavaScript的基本功能,理解DOM。 - 在(1)的基础上,编写Java ......

WEB & HTTP

## WEB 网站 ### 1. Web网站 > 域名是一个IP地址的“面具” ,目的是便于记忆和访问一个或一组服务器的地址(网站,电子邮件,FTP等)。 1. 域名解析:本地HOSTS解析、DNS服务器解析 2. 网站的基本概念:网站、网页、主页;HTTP、URL、HTML、超链接 3. web网 ......

网络对抗实验八 Web安全--20201313

# 《网络对抗技术》——Exp8 Web安全 [toc] ## 一、实践目标 1.Web前端HTML 能正常安装、启停Apache。理解HTML,理解表单,理解GET与POST方法,编写一个含有表单的HTML。 2.Web前端javascipt 理解JavaScript的基本功能,理解DOM。 在( ......

datax+datax-web数据同步

相关文档参考 datax开源地址: https://github.com/alibaba/DataX datax-web开源地址: https://github.com/WeiYe-Jing/datax-web 环境条件: 1、python 2、jdk8,数据库jdbc有要求,像sqlserver2 ......

20201306 Exp8 Web安全

一、实践内容 Web前端HTML 能正常安装、启停Apache 理解HTML,理解表单,理解GET与POST方法,编写一个含有表单的HTML Web前端JavaScipt 理解JavaScript的基本功能,理解DOM 在(1)的基础上,编写JavaScript验证用户名、密码的规则。在用户点击登陆 ......

javascript web api,bom&dom

Api 1. 获取dom元素 const x = document.querySelector('选择器') querySelectorAll返回的是伪数组 2. 操作元素内容 对象.innerText 对象.innerHTML 会解析标签 3. 操作元素样式属性 1. style <script> ......

upload-labs靶场第20关

没有对上传用户名的文件做判断,只对用户输入的文件名做判断 后缀名黑名单 上传文件名用户可控 黑名单用于用户输入文件后缀名进行判断move_uploaded_file() 特性 会忽略文件末尾/.1 建立新文档 输入 <?php phpinfo();?> 命名成PHP文件 有两种模式 一种 末尾加ph ......

upload-labs靶场第8关

这关是尝试在文件后面加点 因为被禁用了很多文件名 但是没有禁用后面加点这一项 那我们就可以进行尝试在文件后面加点经过尝试直接在文件后面加点会被自动删除掉 所以要抓包进行修改上传图片进行抓包查看完成 ......

upload-labs靶场第9关

因为是白盒测试 可以看到前端代码 所以我们知道没有禁用掉字符::$DATA 如果文件名+"::$DATA"会把::$DATA之后的数据当成文件流处理,不会检测后缀名上传文件进行抓包 修改后缀查看完成 ......

upload-labs靶场第10关

经过查看源码 很多文件格式都被禁掉了提示所以我们要尝试是否是循环验证 循环验证就是没有进行二次验证或者多次验证 只验证了一次 但是加两个点或者加多个空格 这样就只会检测到一次 就只会删除一个 剩下的就可以上传进去上传文件进行抓包 查看完成 ......

upload-labs靶场第11关

上传文件修改后缀文件名 将php修改成pphphp这样就会从前面向后检测 检测到php就会把php 删除掉 这时候没有循环检测或者多次检测 剩下的就还是php 就会上传成功源码提示上传文件 抓包查看完成 ......

upload-labs靶场第12关

%00是url编码,使用GET请求是在url地址中添加,服务器会自动解码,而在post中添加服务器不会将%00解码成空字符此漏洞适用于5.3以下版本发现可以上传文件格式抓包添加php%00抓包完成 ......