pwn2

pwn2_sctf_2016

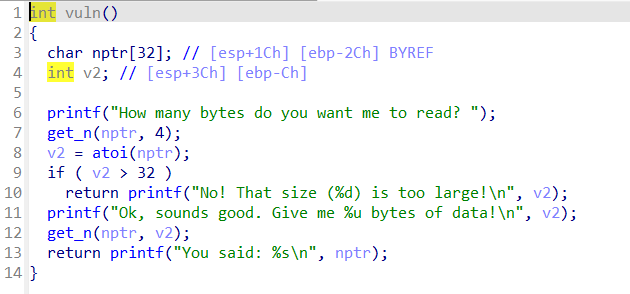

pwn2_sctf_2016 lib地址泄露 vuln() 程序对输入的v2做了限制首先要利用整数绕过if (v2 > 32)的限制 程序中没有现成的shell所以要通过printf泄露lib手动构造shell from pwn import * context.log_level = 'debug ......

Pwn2own 2022 Tesla 利用链 (ConnMan 堆越界写 RCE)

Pwn2own 2022 Tesla 利用链 (ConnMan 堆越界写 RCE) Opening the doors and windows 0-click RCE on the Tesla Model3 HEXACON2022 - 0-click RCE on the Tesla Model 3 ......

Pwn2own 2023 Tesla 利用链摘要

Pwn2own 2023 Tesla 利用链摘要 https://www.youtube.com/watch?v=6KddjKKKEL4 攻击链: 利用蓝牙协议栈自己实现的 BIP 子协议中的堆溢出,实现任意地址写,修改函数指针 ROP 修改蓝牙固件,由于 wifi 和 蓝牙固件位于同一 ......

(2023.7.15)软件加密与解密-番外1-PWN2REVERSE[XDbg]

/*提示:如果你看到了这行文字,那说明您的预览器不支持内嵌 CSS 代码,请使用 VSCode 阅读本 Markdown 文件*/ 每天一个技术点 (2023.7.15)软件加密与解密-番外1-PWN2REVERSE[XDbg] 本文作者:XDbg(小吧唧) 发布时间:2023年7月15日 内容概要 ......

pwn2_sctf_2016

# pwn2_sctf_2016 ## 0x01 32位开NX泄露libc  注意g ......