一、题目链接

https://ctf.bugku.com/challenges/detail/id/6.html?id=6

二、解法步骤

打开图片:

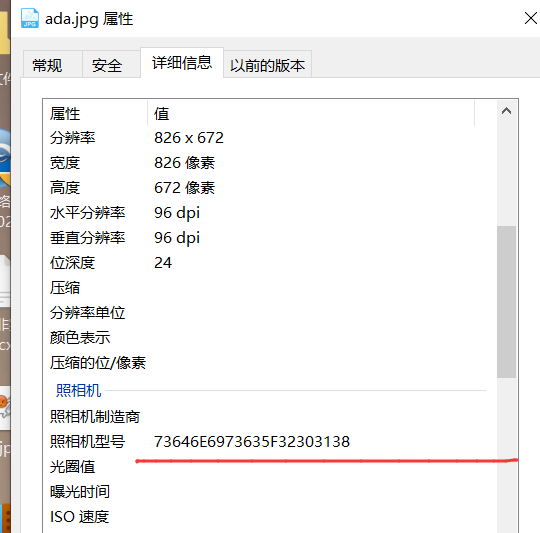

显示完整,似乎没有文件高度的问题。右键查看属性——>文件详细信息:发现一串16进制数:

尝试转换成字符串:

https://www.sojson.com/hexadecimal.html 得到:sdnisc_2018,一串明文,暂时先放着。

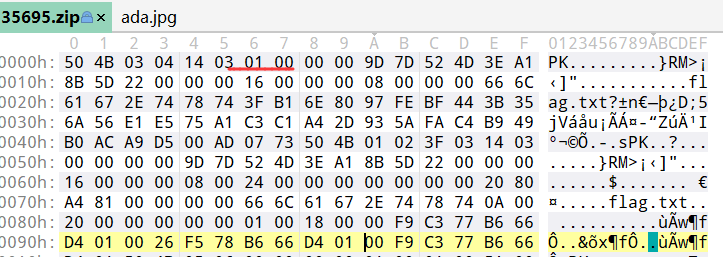

用010打开该文件,下拉发现: ,暗示这里可以使用文件拆分。

,暗示这里可以使用文件拆分。

使用binwalk 进行文件拆分:binwalk -e ada.jpg获得

其中flag.txt是空的,35695文件被加密了,输入密文35695,不正确。看看是不是伪加密:

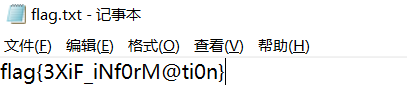

全局标志位是01 00 说明是真加密,看来得用上面解密的明文:sdnisc_2018。最后输入改明文,成功解压,获取flag:

三、总结

本题绕的弯比较多,同时涉及到伪加密的判断。图片题的解题思路可以尝试为:右键属性——>010——>file——>binwalk——·······逐一尝试即可。