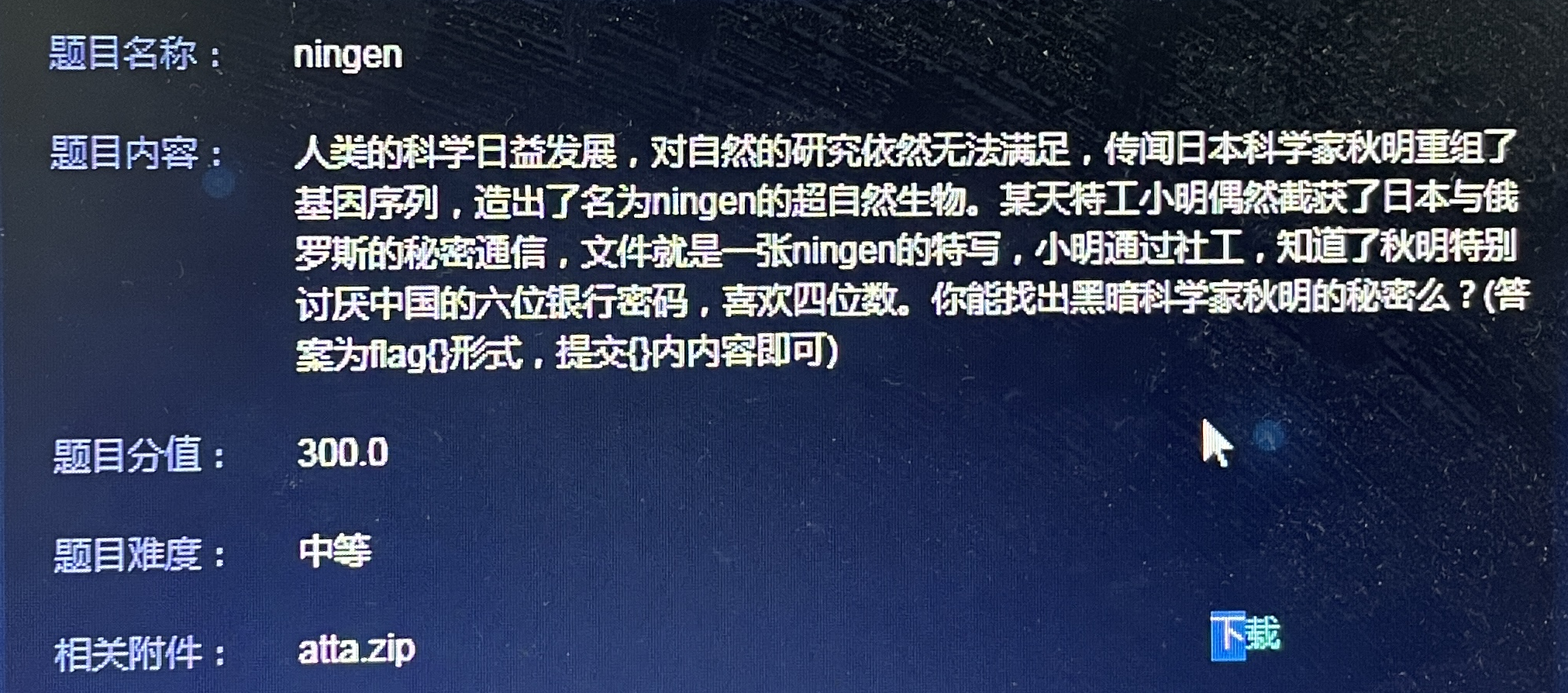

1.先分析题目内容,在题目中告诉了我们一个关键信息,知道了秋明特别讨厌中国的六位数银行密码,喜欢四位数。从这里我们可以知道一个关键词为四位数。

2.打开附件发现内容包含着一张jpg格式的图片。

首先我们拿到一个图片文件我们首先查看此文件属性是否包含着隐藏信息。

可是很遗憾这个题目内并没有包含什么有用的信息。

我们可以进行下一步,也就是将此照片以文本的形式打开。

打开后发现一堆乱码,没关系我们使用自带的查找工具查找关键词flag。

可还是没有查找到我们所需要的带有flag字符串的有关信息。这时候我们就要用到kali系统中带有的binwalk指令

>>>https://www.yuque.com/psc7day/psc7day/fbbfog5nhhdbgggx?singleDoc# (我个人总结的有关kali中binwalk的用法)

这时候我们发现了其中的奥妙,就是在这个图片文件中不仅包含着图片自身还隐藏着一个zip格式的压缩包。

我们使用binwalk指令中的binwalk -e 讲其中的文件给分离出来。

我们打开分离出来的文件夹,发现一个空文本以及一个我们所需要的压缩包文件。

可是当我想打开压缩包将里面的内容提取出来时发现需要密码。可是我并不知道密码是多少。

这时我们回头看第一步,我们是不是发现题目中有给提示秋明喜欢四位数这时我们就能判断出密码应该是一个四位数的纯数字。

直接爆破密码,爆破密码我们有两种方法:1.是使用在Windows中运行的Archpr密码爆破工具直接进行密码爆破。

因为我们知道是纯数字密码所以直接选中数字密码进行爆破,最终得到密码8368.

2.第二种就是使用kali中的fcrackzip/rarcrak破解zip/rar文件

>>>Linux kali系统使用fcrackzip/rarcrack破解zip/rar(或者zip 7z)类型的加密压缩文件_fcrackzip 7z-CSDN博客 可以参考此博客内容。

这时我们输入密码就可以打开压缩包中的密码文件。

flag{b025fc9ca797a67d2103bfbc407a6d5f}

——————————————————————————————————————————————————

获得一个图片文件的话大概就是这么个过程就能解出大部分题,但是此题并没有涉及到修改长宽高,等遇到了在详细说明。