Misc方向题解:来自本人

cheekin

请前往"三叶草小组Syclover"微信公众号输入flag获得flag

我的解答:

关注公众号回复就可以得到一张图片,图片隐写zsteg即可。

ez_smilemo

游戏通关即可得到flag内容,需要自行添加`SYC{}`包含。例: flag内容为 haha_haha 则最终flag为 SYC{haha_haha} 题目链接:https://pan.baidu.com/s/1Vfklz0_isBoHNylRv8um8w?pwd=geek hint: data.win

我的解答:

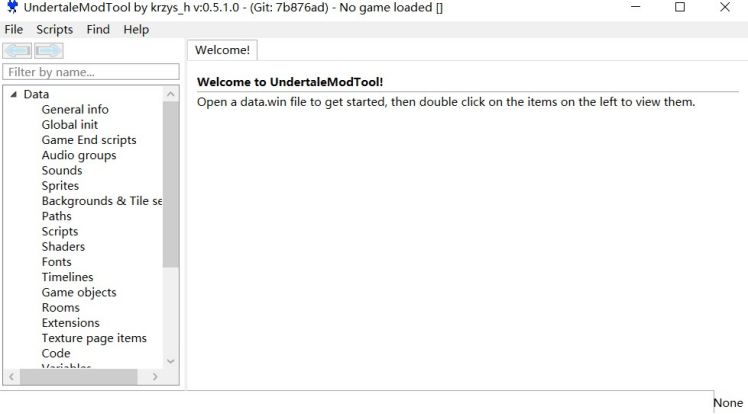

看到文件是.win文件,选择使用这个软件

把文件导入后,发现flag关键字,跟进

发现一串base编码: c20xbGVfMXNfQF9uMWNlX2dAbWU=

base64解密

SYC{sm1le_1s_@_n1ce_g@me}

DEATH_N0TE

"o2takuXX突然失踪了,你作为他的好朋友,决定去他的房间看看是否留下了什么线索..."。前置剧情题,flag有两段,隐写的信息有点多记得给信息拿全。 hint1: Stegsolve lsb hint2: 图片大小和像素点

我的解答:

lsb隐写(stegsolve)获得base64编码

提取base64编码,解码得到前半段flag

提示我们查看死亡笔记

看到原图有些字体看不出来

Ps处理一下

隐隐约约几乎都能看到

最后根据对照表翻译出最后结果为TkFNRV9vMnRha3VYWH0=

Base64解密

SYC{D4@Th_N0t4_NAME_o2takuXX}

下一站是哪儿呢

我和yxx去旅游,前一天还好好的,玩完《指挥官基恩》这个游戏就睡觉了,第二天晚上吃完饭她人就不见了,走之前留下了两张图片就消失了。你能帮我找找她坐哪个航班去哪个地方了嘛? flag格式:SYC{航班号_城市拼音},城市拼音首字母大写噢

我的解答:

百度识图发现是深圳宝安国际机场

不得不说出题人居然这样玩

这张图,我在想猪猪侠和机场有什么关系,结果是隐写

Binwalk文件,发现藏着压缩包

Foremost提取

打开压缩包文件

一眼标准银河字母表

最后拼接为liquorcity,百度搜索liquorcity

第一个帖子打开

确定航班目的地是泸州

根据聊天记录得知航班飞行时间是2023年8月25日

搜索2023年8月25日航班发现只有两班

尝试到CZ8579发现flag提交正确

所以最后flag为SYC{CZ8579_Luzhou}

Qingwan心都要碎了

Qingwan和Yxx一起去旅游,但是Qingwan睡的太死啦,Yxx丢下她一个人去玩了,她一觉起来只看见Yxx发的朋友圈,能帮Qingwan找到她吗? flag格式:SYC{地点名字}

我的解答:

这个很简单的社工,直接百度识图这两张图片对比分析得到

SYC{重庆中国三峡博物馆}

xqr

Qrcode can deliver binary msg

我的解答:

给了一个二维码但是扫不出来

Binwalk附件发现里面藏着一张图片

Foremost提取

双图我们会想到盲水印或者异或,显然是后者

异或需要大小一致,ps将75像素的二维码改成25的

使用stegsolve工具的异或选项

手机微信扫码获得flag

DEATH_N1TE

"你看见了《DEATH NOTE》上面的名字,这时,Arahat0给你传了两个文件,并留言:" "[他拥有死神之眼,请小心,他在找你,还剩1920秒...]" "<当前时间 10:52>"。flag有两段

我的解答:

先处理音频文件

无线隐写获得第一部分flag

使用rx-sstv Robot36解密

第二部分是一个动态图片,分离得到880张48x48碎片,一看就是拼图

使用指令:40x22即为长宽,1920/48=40, 880/40=22,分辨率为1920*1056

magick montage *.png -tile 40x22 -geometry +0+0 flag-0.png

得到图片

使用工具还原即可:

先文件->新建导入上述图片,再还原,如下

然后base64解码即可

最后拼接flag即可。

窃听风云

Hacker捕获到了一段敌对公司的对话信息流量,你能从流量中分析出Jack的密码吗,flag为SYC{password}

找到对话内容jack密码在rockyou里

找到NTLM server Challenge hash

找到username和domain

找到ntlsv2response

删除ntlmv2response里重复部分,保存成文本txt 利用rockyou字典爆破加密协议密码

显示用户名密码

最后flag为SYC{ iamjackspassword}

extractMe

我的解答:

简单crc爆破,脚本如下:

运行获得flag

最后拼接得到flag

时代的眼泪

2001年的大屁股电脑,到了2023年会被揍得多惨呢? 链接: https://pan.baidu.com/s/1GuvryuThIMn_fzhstWaKBA?pwd=geek 提取码: geek

我的解答:

磁盘取证

使用工具

具体设置就不细说了

进到磁盘目录

找了很久才找到

在ALL USER目录里面的document里的picture目录下的一张图片里面出来的flag

最后flag为SYC{You_defeated_me_after_22_years}

SimpleConnect

Just so so 属于blockchain 题目链接:http://47.109.106.62:1234/

我的解答:

合约源码很简单

有 airdrop、getbalance两个函数,其中airdrop是类似于空投的函数,会将msg.sender的钱包置为 100,getbalance函数会查询当前钱包余额并返回

题目要求用自己的账户与目标合约交互,获得100余额

这个条件就很容易满足了,因为airdrop()这个函数的作用就是将钱包设置为100那么我们写自己的合约

然后部署这个合约,调用exp方法后提交合约地址即可

![]()

give_me_Goerlieth

Great 属于blockchain 题目链接:http://47.109.106.62:1235/

我的解答:

这道题就更简单了,只需要在Goerli测试网上向地址 0x8aC8215492Ce132Eb4d1db7EcE3eF0caF670deFf转账0.0001ether即可

由于我之前就有测试币,因此就不领水了

然后点小狐狸钱包,输入地址,然后发送0.0001ether即可

发送好了去https://goerli.etherscan.io/区块链浏览器中查看,粘贴Transaction Hash即可

![]()

DEATH_N2TE

"你知道了真相,正带上《DEATH NOTE》准备逃离,恰好,Muscial发给你一个视频,并说:" "[这里记下了他的真名以及照片,请写在那本笔记上面,我和Arahat0都被他看见了真名...]"。

我的解答:

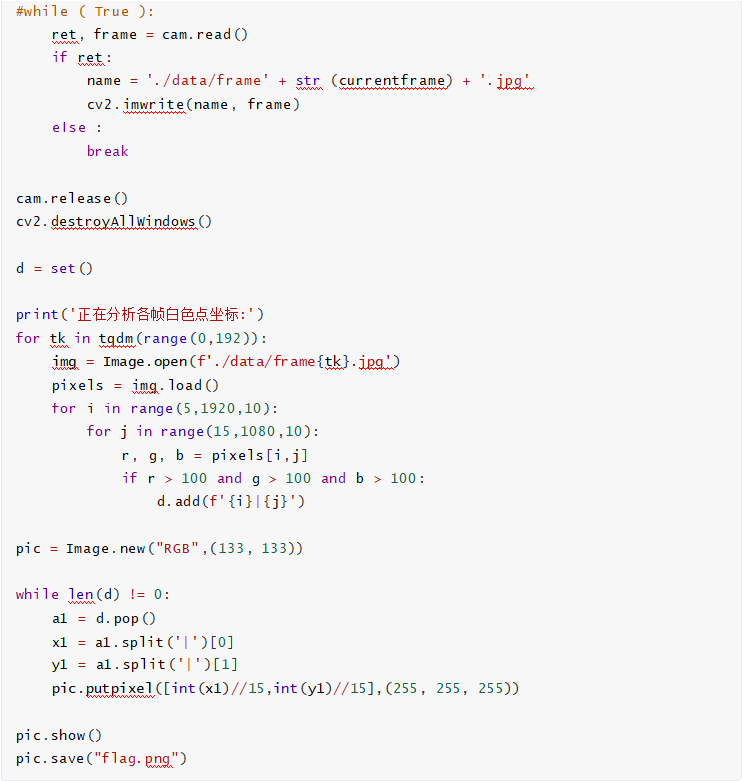

exp:

运行得到图片

最后flag为SYC{we1c0m4_T0_De@tH_W0r1d}

窃听风云-V2

这次Hacker捕获到了Jack登录邮件系统的流量,你还能从流量中分析出Jack的密码吗,flag为SYC{password}

我的解答:

base64加密的NTLM流量

题目说是邮件,关于SMTP流量分析

Auth过程中服务端返回250代码和235代码之间的部分为身份验证过程

响应代码220表示连接成功

找到smtp11包进行base64解密

在7,9包找到NTML流量

Ntmlhash提取保存为txt

username::domain:ServerChallenge:NTproofstring:modifiedntlmv2response

找五个字段拼凑

关键词usr domain challenge proof response

最后NTMLhash值为

jack::WidgetLLC.Internal:3e3966c8cacd29f7:ddd46fd8f78c262eae16918f66185497:01010000 0000

000050fd26d235edd9011219408ccb8a3648000000000200120057004900440047004500540

04c00

4c0043000100100043004c00490045004e00540030003300040024005700690064006700650

07400

4c004c0043002e0049006e007400650072006e0061006c000300360043004c00490045004e0

05400

300033002e005700690064006700650074004c004c0043002e0049006e007400650072006e0

06100

6c00050024005700690064006700650074004c004c0043002e0049006e007400650072006e0

06100

6c000700080050fd26d235edd90106000400020000000800300030000000000000000000000

00030

0000c78e803920758ec5672c36696ee163f6a4e61c8b5463c247daef8571677995a40a001000

00000

0000000000000000000000000000900200053004d00540050002f0075006e00730070006500

63006

90066006900650064000000000000000000

关键命令:hashcat -m 5600 a.txt rockyou.txt -o iii.txt --force

┌──(root���kali)-[~/Desktop]

└─# hashcat -m 5600 a.txt rockyou.txt -o iii.txt --force

hashcat (v6.1.1) starting...

You have enabled --force to bypass dangerous warnings and errors!

This can hide serious problems and should only be done when debugging.

Do not report hashcat issues encountered when using --force.

OpenCL API (OpenCL 1.2 pocl 1.6,

None+Asserts, LLVM 9.0.1, RELOC, SLEEF,

DISTRO, POCL_DEBUG) - Platform #1 [Thepocl project]

Device #1: pthread-Intel(R) Core(TM) i7-10870H CPU @ 2.20GHz, 1417/1481 MB (512 MB allocatable), 4MCU

Minimum password length supported by kernel: 0

Maximum password length supported by kernel: 256

Hashes: 1 digests; 1 unique digests, 1 unique salts

Bitmaps: 16 bits, 65536 entries, 0x0000ffff mask, 262144 bytes, 5/13 rotates

Rules: 1

Applicable optimizers applied:

Zero-Byte

Not-Iterated

Single-Hash

Single-Salt

ATTENTION! Pure (unoptimized) backend kernels selected.

Using pure kernels enables cracking longer passwords but for the price of drastically reduced performance.

If you want to switch to optimized backend kernels, append -O to your commandline.

See the above message to find out about the exact limits.

Watchdog: Hardware monitoring interface not found on your system. Watchdog: Temperature abort trigger disabled.

Host memory required for this attack: 65 MB Dictionary cache hit:

Filename..: rockyou.txt

Passwords.: 14344385

Bytes. 139921507

Keyspace..: 14344385

Session. hashcat

Status. Cracked

Hash.Name. NetNTLMv2

Hash.Target......: JACK::WidgetLLC.Internal:3e3966c8cacd29f7:ddd46fd8f. 000000

Time.Started. : Fri Nov 17 07:39:40 2023, (4 secs)

Time.Estimated. : Fri Nov 17 07:39:44 2023, (0 secs)

Guess.Base. File (rockyou.txt)

Guess.Queue. 1/1 (100.00%)

Speed.#1.........: 1799.5 kH/s (1.56ms) @ Accel:1024 Loops:1 Thr:1 Vec:8 Recovered. 1/1 (100.00%) Digests

Progress. 7233536/14344385 (50.43%)

Rejected. 0/7233536 (0.00%)

Restore.Point. 7229440/14344385 (50.40%)

Restore.Sub.#1...: Salt:0 Amplifier:0-1 Iteration:0-1

Candidates.#1. jackaline29 -> jabo03

Started: Fri Nov 17 07:39:40 2023

Stopped: Fri Nov 17 07:39:46 2023

关键命令: hashcat -m 5600 a.txt rockyou.txt --show

最后flag为SYC{jack100589barney}

stage(比赛期间未解出)

你可以在合约中留下自己的痕迹吗? 题目链接:http://47.108.56.168:20211 备用链接:http://47.108.56.168:20212

先留这里,随后等官方WP!!