22.1 网站安全威胁与需求分析

22.1.1 网站安全概念

网站是一个基于 BIS 技术架构的综合信息服务平台,主要提供网页信息及业务后台对外接口服务,一般网站涉及网络通信、操作系统、数据库、Web 服务器软件、Web应用、浏览器、域名服务以及 HTML 、XML 、SSL 、Web Services 等相关协议,同时,网站还有防火墙、漏洞扫描、网页防篡改等相关的安全措施 。

网站安全主要是有关网站的机密性、完整性、可用性及可控性 。 网站的机密性是指网站信息及相关数据不被授权查看或泄露。网站的完整性是指网站的信息及数据不能非授权修改,网站服务不被劫持 。网站的可用性是指网站可以待续为相关用户提供不中断的服务的能力,满足用户的正常请求服务 。网站的可控性是指网站的责任主体及运营者对网站的管理及控制的能力,网站不能被恶意利用 。

22.1.2 网站安全分析

网站面临多个方面的安全威胁,其主要威胁如下:

1. 非授权访问

2.网页篡改

3. 数据泄露

4. 恶意代码

5.网站假冒

6. 拒绝服务

7. 网站后台管理安全威胁

常见的后台管理问题包括以下几个方面:

(1) 网站管理员身份及密码被窃取。

(2) 后台管理网页存在安全漏洞。

(3) 内部管理权限分配不合理。

22.1.3 网站安全需求

网站安全需求涉及多个方面,主要包括物理环境、网络通信、操作系统、数据库、应用服务器、Web 服务软件、Web 应用程序、数据等安全威胁防护。同时,网站运行维护需要建立一个相应的组织管理体系以及相应的安全运维工具和平台。

--------------

22.2 Apache Web 安全分析与增强

Apache Httpd 是常用的构建网站服务器的软件,简称 Apache Web 。

22.2.1 Apache Web 概述

Apache Httpd 是一个用千搭建 Web 服务器的开源软件,目前应用非常广泛。

Apache Httpd 配置文件如下。

1. httpd.conf

httpd.conf 是 Apache 的主配置文件,httpd 程序启动时会先读取 httpd.conf。

2. conf/srm.conf

conf/srm.conf 是数据配置文件

3. conf/access.conf

access.conf 负责基本的读取文件控制,限制目录所能执行的功能及访问目录的权限

4. conf/mime.conf

mime.conf 设定 Apache 所能辨别的 MIME 格式

22.2.2 Apache Web 安全分析

1. Apache Web 软件程序威胁

2. Apache Web 软件配置威胁

3. Apache Web 安全机制威胁

4. Apache Web 应用程序威胁

5. Apache Web 服务通信威胁

6. Apache Web 服务内容威胁

7. Apache Web 服务器拒绝服务威胁

22.2.3 Apache Web 安全机制

1. Apache Web 本地文件安全

Apache 安装后默认设置的文件属主和权限是比较合理与安全的,具体如下。如果本地用户比较多,可以按照手册的要求稍做修改。

# chown -R root.root /usr/local/apache

# chmod 511 /usr/local/apache/bin/httpd

# chmod 600 /usr/local/apche/logs/*log

2. Apache Web 模块管理机制

3. Apache Web 认证机制

4. 连接耗尽应对机制

5. Apache Web 自带的访问机制

6. Apache Web 审计和日志

7. Apache Web 服务器防范 DoS

22.2.4 Apache Web 安全增强

1. 及时安装 Apache Web 补丁

2. 启用.htaccess 文件保护网页

.htaccess 文件是 Apache 服务器上的一个配置文件。. htaccess 的功能包括设置网页密码、设置发生错误时出现的文件、改变首页的文件名(如index.html) 、禁止读取文件名、重新导向文件、加上 MIME 类别、禁止列目录下的文件等。

3. 为 Apache Web 服务软件设置专门的用户和组

4. 隐藏 Apache Web 软件的版本号

5. Apache Web 目录访问安全增强

6. Apache Web 文件目录保护

7. 删除 Apache Web 默认目录或不必要的文件

8. 使用第三方软件安全增强 Apache Web 服务(如:SSL安全套接字层协议)

--------------

22.3 IIS 安全分析与增强

22.3.1 IIS 概述

IIS (Internet lnfomation Services) 是 Microsoft 公司的 Web 服务软件的简称,主要提供Web 服务。

22.3.2 IIS 安全分析

IIS 经历了许多安全网络攻击,归纳起来,IIS 的典型安全威胁如下:

a.非授权访问。

b.网络蠕虫。

c.网页篡改。

d.拒绝服务。

e.IIS 软件漏洞。

22.3.3 IIS 安全机制

IIS 的安全机制主要包括 IIS 认证机制、IIS 访问控制、IIS 日志审计。

IIS 支持多种认证方式,主要包括如下内容:

•匿名认证(Anonymous Authentication) ,当其他认证措施都缺失的时候,实施匿名认证。

•基本验证(Basic Authentication),提供基本认证服务。

•证书认证(Certificate Mapping Authentication) ,实施基千活动目录 (Active Directory)的证书认证。

•数字签名认证(Digest Authentication),实施数字签名认证。

•IIS 证书认证(IIS Certificate Mapping Authentication) ,实施按照 IIS 配置开展的证书认证。

•Windows 认证(Windows Authentication),集成(NTLM) 身份验证。

22.3.4 IIS 安全增强

IIS 的安全增强措施主要有如下几个方面。

1. 及时安装 IIS 补丁

2. 启用动态 IP 限制 (Dynamic IP Restrictions)

3. 启用 URLScan

4. 启用 IIS Web 应用防火墙 (Web Application Firewall)

5. 启用 SSL 服务

--------------

22.4 Web 应用漏洞分析与防护

22.4.1 Web 应用安全概述

22.4.2 OWASP Top 10

1. A1-注入漏洞Clnjection)

2. A2-遭受破坏的认证 (Broken Authentication)

3. A3-敏感数据暴露漏洞 (Sensitive Data Exposure)

4. A4-XML外部实体引用漏洞 (XML External Entities, XXE)

5. A5-受损害的访问控制漏洞 (Broken Access Control)

6. A6-安全配置错误 (Security Misconfiguration)

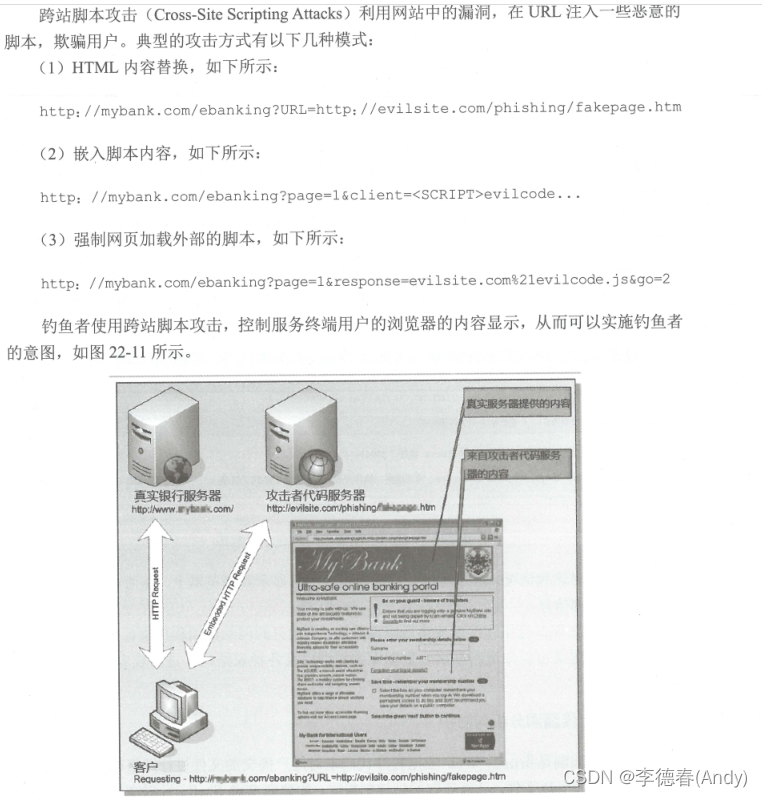

7. A7-跨站脚本漏洞 (Cross-Site Scripting, XSS)

8. A8-非安全反序列化漏洞<Insecure Deserialization)

9. A9-使用含有已知漏洞的组件(Using Components with Known Vulnerabilities)

10. AlO-非充分的日志记录和监控 (lnsufficient Logging and Monitoring)

22.4.3 Web 应用漏洞防护

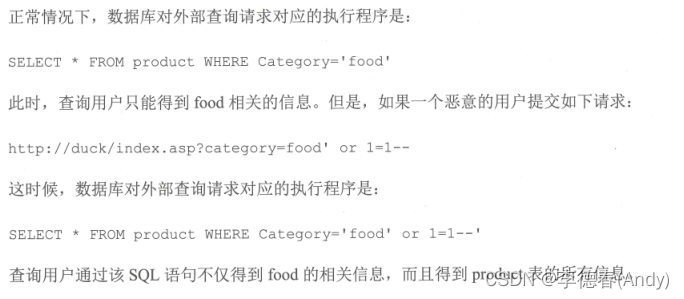

1.SQL 注入漏洞分析与防护

SQL 注入攻击 (SQL Injection Attack) 主要指利用连接后台数据库中的 Web 应用程序漏洞,插入恶意 SQL 语句,以实现对数据库的攻击。

SQL 注入攻击的防范方法如下:

(1) 对应用程序输入进行安全过滤。对网站应用程序的输入变量进行安全过滤与参数验证,禁止一切非预期的参数传递到后台数据库服务器。安全过滤方法有两种:

•建立程序输入黑名单。拒绝已知的恶意输入,如insert 、update 、delete 、or 、drop 等。

•建立程序输入白名单。只接收已知的正常输入,如在一些表单中允许数字和大、小写字母等。

(2) 设置应用程序最小化权限。

(3) 屏蔽应用程序错误提示信息。

(4) 对开源 Web 应用程序做安全适应性改造。

2. 文件上传漏洞分析与防护

文件上传漏洞是指由千 Web 应用程序代码未对用户提交的文件进行严格的分析和检查,攻击者可以执行上传文件,从而获取网站控制权限,如建立 Web Shell 。

3. 跨站脚本攻击

--------------

22.5 网站安全保护机制与技术方案

22.5.1 网站安全保护机制

网站除了物理环境安全保护外,基本安全保护机制还包括:

身份鉴别、访问控制、内容安全、数据安全、安全防护、安全审计与监控、应急响应和灾备、合规管理、安全测评等。

网站安全管理机制的目标是确保网站的安全利益相关者能承担网站安全责任,落实网站安全措施,持续改进网站安全管理工作。网站安全管理机制主要包括网站安全保障工作的总体方针和安全策略,建立网站建设、网站运维、网站内容、网站域名、网站应急预案等方面的安全管理制度,应确保各项安全管理制度的有效执行、及时修订完善。

22.5.2 网站构成组件安全加固

网站安全加固主要有以下几个方面:

•操作系统安全加固;

•数据库系统安全加固;

•Web 服务器软件安全加固;

•Web 应用程序安全加固;

•Web 通信安全加固;

•网站域名服务安全加固;

•网站后台管理安全加固 。

22.5.3 网站攻击防护及安全监测

1. 防火墙

2. 漏洞扫描

3. 网站防篡改

4. 网络流量清洗

5.网站安全监测

--------------

22.6 网站安全综合应用案例分析

22.6.1 政务网站安全保护

网站安全保护涉及国家法律法规、政策文件、组织管理、标准规范、运行环境、产品技术、应用开发、安全测评、应急响应等多个方面的内容。

政府网站的信息安全等级原则上不应低于二级。三级网站每年应测评一次,二级网站每两年应测评一次。

政府网站安全防护方案如下:

(1) DDoS 防御。

(2) 网络访问控制。

(3) 网页防篡改。

(4) 网站应用防护。

(5) 入侵防御和病毒防护。

(6) 网络/数据库审计

(7) 网站安全监控。

22.6.2 网上银行安全保护

为提升用户账号的安全,网上银行使用验证码,防止用户密码暴力猜测攻击。