寻找破解知识点

方法1 - Flask session伪造

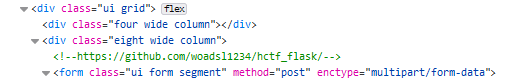

首先,先注册一个再登录,在change password那里查看源码,可以看到有提示:

原链接已经404,看的这一个https://github.com/Wkh19/hctf_flask

这是一个flask模板,这样来看,这是一道模板注入类型的题目。

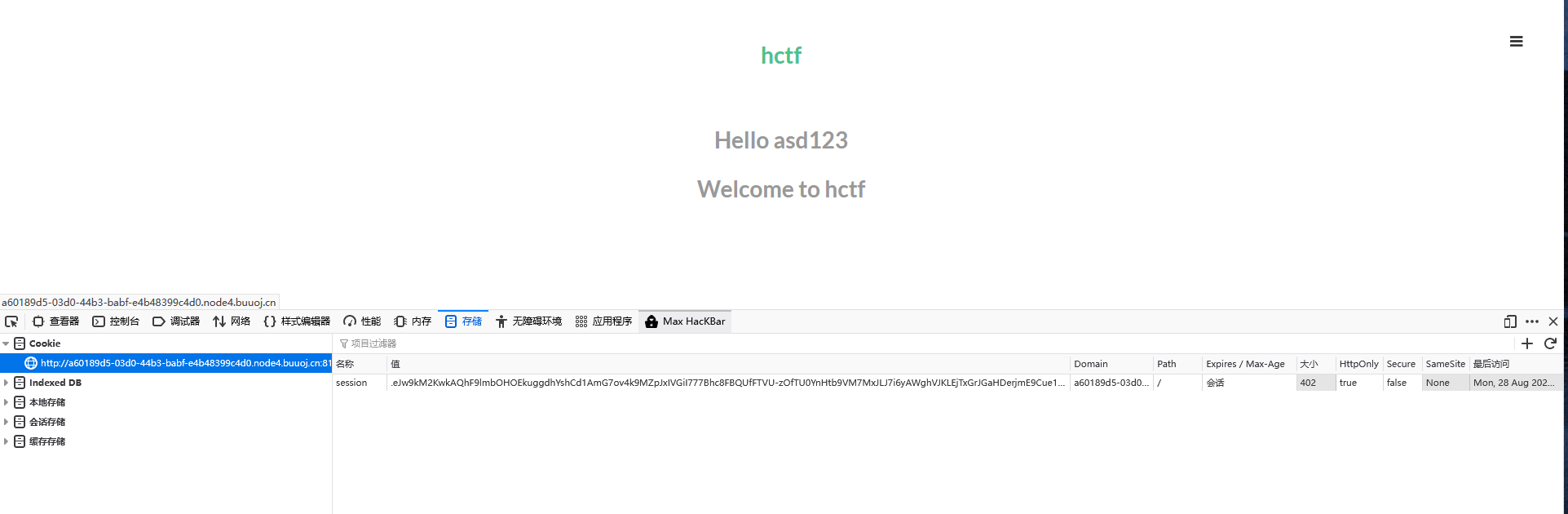

session可以在此处查看

从上面的图看,session明显是加密过的。那么我们要去找flask的加密算法是什么

用到的脚本来自:https://github.com/noraj/flask-session-cookie-manager