百强 网络安全 能力 科技

电子政务及安全研究报告

#一、电子政务的内容和网络规范的内容 ##(一)电子政务的内容 电子政务是指国家机关在政务活动中,全面应用现代信息技术、网络技术以及办公自动化技术等进行办公、管理和为社会提供公共服务的一种全新的管理模式。广义电子政务的范畴,应包括所有国家机构在内; 而狭义的电子政务主要包括直接承担管理国家公共事务、 ......

m基于HOG特征提取和GRNN网络的人体姿态识别算法matlab仿真,样本为TOF数据库的RGB-D深度图像

1.算法仿真效果 matlab2022a仿真结果如下: TOF数据库如下: 2.算法涉及理论知识概要 1、HOG特征: 方向梯度直方图(Histogram of Oriented Gradient, HOG)特征是一种在计算机视觉和图像处理中用来进行物体检测的特征描述子。它通过计算和统计图像局部区域 ......

mqtt订阅地址有串了情况是怎么回事「艾思科技」

当mqtt订阅地址出现串连的情况时,可能有以下几种可能的原因: 订阅主题错误:订阅地址中指定的主题可能有误。在mqtt中,订阅地址通常由主题和客户端ID组成,如果主题名称或者客户端ID设置错误,可能会导致订阅地址出现串连的情况。 网络问题:mqtt订阅地址的传输是通过网络进行的,如果网络出现问题,可 ......

科技创新

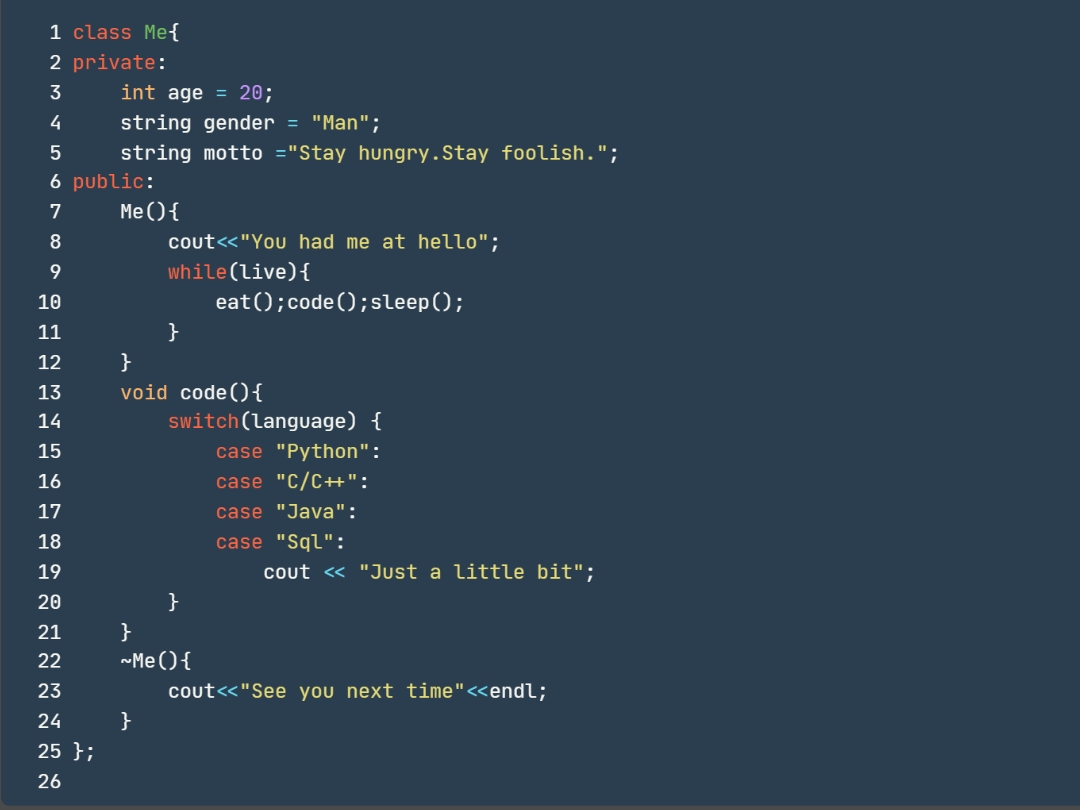

# 科技创新-软件类 ## 自我介绍  ## 本人竞赛相关 ### B类比 ......

Linux网络性能评估工具iperf 、CHARIOT测试网络吞吐量

网络性能评估主要是监测网络带宽的使用率,将网络带宽利用最大化是保证网络性能的基础,但是由于网络设计不合理、网络存在安全漏洞等原因,都会导致网络带宽利用率不高。要找到网络带宽利用率不高的原因,就需要对网络传输进行监控,此时就需要用到一些网络性能评估工具,而Iperf就是这样一款网络带宽测试工具,本节将 ......

续集---网络管理常用命令

网络查看 ifconfig : 查看与临时配置网络 ifdown 网卡设备名 : 关闭网卡 ifup 网卡设备名 : 启用网卡 netstat 网络状态查询 -t 列出TCP协议端口 -u 列出UDP协议端口 -n 不适用域名与服务名,而是用ip地址和端口号 -l 仅列出在监听端口 -a 所有的连接 ......

学习文章:即时通信的安全加密通信模型研究

> 学习文章:[即时通信的安全加密通信模型研究](https://mp.weixin.qq.com/s/RLmq_yzoUny9_yUpBGzpQA),具体见[原论文](https://kns.cnki.net/kcms2/article/abstract?v=3uoqIhG8C44YLTlOAiT ......

常见的保证接口数据安全8种方案

1.数据加密,防止报文明文传输 2.数据加签验签 3.token授权认证机制 4.时间戳timestamp超时机制 5.timestamp+nonce方案防止重放攻击 6.限流机制 7.黑名单机制 8.白名单机制 详细可见:https://blog.csdn.net/m0_37062111/arti ......

神经网络与深度学习

# 神经网络与深度学习(邱锡鹏) ## 第一部分 机器学习基础 ### 第1章 绪论 深度学习是机器学习的一个分支,指从有限样例中通过算法总结出一般性的规律,并可以应用到新的未知数据上。 一种可以比较好解决贡献度分配问题的模型是人工神经网络(Artificial Neural Network,ANN ......

TSN流量记录器:验证汽车网络中的以太网聚合,经济高效的解决方案

在未来几年,汽车线束将从不同协议的异质网络转变为分层的同质以太网网络。在这种新情况下,模拟真实车辆网络的实验室测试台需要分析工具,以支持它们在车内通信过程中进行验证。 汽车向以太网聚合原因 随着汽车内部技术变得越来越复杂,相互间的联系变得越来越紧密,最新的应用程序和功能正在对带宽、延迟、同步、高可用 ......

4.网络与compose

# 7.网络 ## 7.1.介绍 容器间的互联和通信以及端口映射 容器lP变动时候可以通过服务名直接网络通信而不受到影响 docker启动后,会默认创建三种网络模式bridge、host、none ## 7.2.常用命令 docker network ls:查看网络 docker network i ......

普通网络请求,基于协程网络请求和基于feture的协程网络请求

普通网络请求 import requests url_list = [ 'https://www3.autoimg.cn/newsdfs/g26/M02/35/A9/120x90_0_autohomecar__ChsEe12AXQ6AOOH_AAFocMs8nzU621.jpg', 'https:/ ......

GPT-Kali安全工具调查

## 1 Kali部分安全工具的功能 Here are the main functions and typical uses of the tools you mentioned: | Name | Main Function | Usage | | | | | | Wifi Tools | | ......

网络Socket编程及实例

1 TCP和UDP介绍 在介绍TCP和UDP之前,有必要先介绍下网络体系结构的各个层次。 1.1 网络体系结构 协议:控制网络中信息的发送和接收。定义了通信实体之间交换报文的格式和次序,以及在报文传输或接收或其他事件所采取的动作。 一般把网络的层次结构和每层所使用协议的集合称为网络体系结构(Netw ......

docker网络设置(网桥)

docker网络设置(网桥)_docker配置桥接网络_逍遥X的博客-CSDN博客 https://blog.csdn.net/renfeigui0/article/details/103322661 Networking overview | Docker Documentation https: ......

在树莓派上实现numpy的LSTM长短期记忆神经网络做图像分类,加载pytorch的模型参数,推理mnist手写数字识别

这几天又在玩树莓派,先是搞了个物联网,又在尝试在树莓派上搞一些简单的神经网络,这次搞得是LSTM识别mnist手写数字识别 训练代码在电脑上,cpu就能训练,很快的: import torch import torch.nn as nn import torchvision import numpy ......

你问我做技术研发需要哪些能力?

要回答者问题其实很简单,咱们把眼光投射到具体的公司上。 首先先需要明确公司找一个人来是要做什么? 显而易见,就是要去负责一块儿业务。 那么,负责一块儿业务应该具备哪些能力呢? 一、技术能力 这个是基础,无需多言,厨师不配刀还叫什么厨师! 不同的公司有着不同的业务,或者即便是相同的业务,在不同的公司所 ......

Python的分布式网络爬虫

分布式爬虫其实就是指利用多台计算机分布式地从互联网上采集数据的一种爬虫。它可以把大规模的任务分解成若干小规模的,由多台计算机并行进行处理,大大提高了效率和速度。 分布式爬虫有很多优势:解决单机爬虫效率低的问题,分布式爬虫可以将任务分配给多个节点并行处理,大大提高了效率和速度。可以节省带宽和内存资源, ......

【windowns】记一次天玥安全网关无法连接运维机排查

问题背景: 在用天玥安全网关来连接项目中的运维机时,发现无法连接报网络连接错误(报错图如下:),但是通过同网络的区域的其它电脑是可以正常远程到目标主机。 解决方案: 经过排查发现,是因为之前有做加固操作,Windows Server 远程桌面 SSL/TLS 漏洞修复 修复过程如下:1、运行“gpe ......

SCA 技术进阶系列(二):代码同源检测技术在供应链安全治理中的应用

直击痛点:为什么需要同源检测 随着 “数字中国” 建设的不断提速,企业在数字化转型的创新实践中不断加大对开源技术的应用,引入开源组件完成应用需求开发已经成为了大多数研发工程师开发软件代码的主要手段。随之而来的一个痛点问题是:绝大多数的应用程序都包含开源组件风险。因而,能够帮助管理和降低开源组件风险的 ......

【网络基础】WAN、LAN和WLAN是什么

1 前言 这节我们简单看看路由器哈。 2 WAN、LAN和WLAN 普通家用型无线路由器会有WAN端口和LAN端口,简单来说WAN端口用于外网(公网),LAN端口用于内网。 在有的路由器上,标注有WAN口(有的路由器是Internet口)和LAN口(有的路由器标注的是1、2、3、4)。 WAN表示广 ......

配电室的安全规程及运维解决方案

安科瑞虞佳豪 1、值班电工必须具备必要的电工知识,熟悉安全操作规程,熟悉供电系统和配电室各种设备的性能和操作方法。并具备在异常情况下采取措施的能力 [6] 。 2、值班电工要有高度的工作责任心,严格执行值班巡视制度,倒闸操作制度工作票制度、安全用具及消防设备管理制度和出入制度等各项制度规定。 3、允 ......

DHVT:在小数据集上降低VIT与卷积神经网络之间差距,解决从零开始训练的问题

VIT在归纳偏置方面存在空间相关性和信道表示的多样性两大缺陷。所以论文提出了动态混合视觉变压器(DHVT)来增强这两种感应偏差。 在空间方面,采用混合结构,将卷积集成到补丁嵌入和多层感知器模块中,迫使模型捕获令牌特征及其相邻特征。 在信道方面,引入了MLP中的动态特征聚合模块和多头注意力模块中全新的 ......

[转]关于Queue(不安全)和ConcurrentQueue(安全)的总结

关于Queue(不安全)和ConcurrentQueue(安全)的总结 最近一直迷茫于两种队列Queue和ConcurrentQueue,不清楚他们的区别,看资料一直说他们一个线程安全【ConcurrentQueue】,一种是线程不安全队列【Queue】,简单的理解就是在多线程的 情况下,Concu ......

运维工程师缺乏开发能力或者说没有开发思维可能会...

这年头,运维人员要求要懂开发了,不信去BOSS招聘上看看,要求上都写着最好是懂Python、Golang或Java其中之一。可见,运维工程师如果不具备一点开发能力,估计是不好混呀! 那为啥要求运维人员需要具备一定的开发能力呢?我认为是自动化运维和DevOps文化的兴起所致。自动化和DevOps早都是 ......

《kubernetes 系列》5. etcd 是如何通过鉴权实现数据安全的?详解 etcd 的认证、授权与权限

### 楔子 **前面我们已经知道了如何使用 etcd 存储数据,但 etcd 作为云原生的基石,也大量应用在微服务上面。而提到微服务,你应该知道多租户的概念,多个用户使用同一个集群。那么这个时候如何实现隔离呢?因为如果不隔离,那么 A 用户可能会将 B 用户的数据覆盖掉,或者越权访问。** **e ......

OWASP移动应用安全测试指南中文版

OWASP移动应用安全测试指南(MASTG)是OWASP移动应用安全(MAS)旗舰项目的一部分,是一本涵盖移动应用安全分析过程、技术和工具的综合手册,也是一套详尽的测试案例,用于验证OWASP移动应用安全验证标准(MASVS)中列出的要求,为完整和一致的安全测试提供一个基线。 OWASP MASVS ......

计算机网络(一)

一、HTTP长连接和短连接的区别? 长连接:在一个TCP连接上可以发送多个数据包,但是如果没有数据包发送时,也要双方发检测包以维持这个长连接。短连接:当双方需要数据交互的时候,就建立一个TCP连接,本次交互完之后就断开这个连接。 Socket心跳包机制:像心跳一样,每隔固定时间向服务器发送一个包,以 ......

基于ResNet18深度学习网络的mnist手写数字数据库识别matlab仿真

1.算法仿真效果 matlab2022a仿真结果如下: 2.算法涉及理论知识概要 ResNet系列网络,图像分类领域的知名算法,经久不衰,历久弥新,直到今天依旧具有广泛的研究意义和应用场景。被业界各种改进,经常用于图像识别任务。ResNet-18,数字代表的是网络的深度,也就是说ResNet18 网 ......