百强 网络安全 能力 科技

1万4千多网络流行热词新词ACCESS\EXCEL数据库

鉴于《网络新词网络热词大全ACCESS数据库》几百条的记录数太少,于是找了找网络上的一些流行热词网站,挑了个数据量大的采集了下来,经过整理(去除重复、去除词长超过10字)共得到1万4千多条记录。 热词:做完核酸可以领豆油解释:疫情期间民众耳朵不好使现状。其实是“做完核酸不要逗留”。源自海南某地一排队 ......

修改docker容器网络

###解除容器绑定的网络 网络名称root_default 容器名称root_redis_1 docker network disconnect root_default root_redis_1 ##删除原先的网络 docker network rm root_default ##重新创建容器网络 ......

网络管理——测试题

# 网络管理——测试题 ## 第一章 1.  1)物理介质和联网设备 ......

武汉大学网络安全第二次理论课作业

##环境搭建: 本次实验环境为电子货币服务网站—bitbar ###需要安装的软件的简介 Ruby是一个用于构建基于 Java的应用程序的开源编程语言。Ruby是一个完整的分布式 Web开发框架,适用于开发多种 Web应用程序,包括 Web应用程序和 Web服务器。它提供一种快速、可靠的框架,用于构 ......

R语言SIR模型网络结构扩散过程模拟SIR模型(Susceptible Infected Recovered )代码实例|附代码数据

全文链接:http://tecdat.cn/?p=14593 最近我们被客户要求撰写关于SIR模型的研究报告,包括一些图形和统计输出。 与普通的扩散研究不同,网络扩散开始考虑网络结构对于扩散过程的影响。这里介绍一个使用R模拟网络扩散的例子 基本的算法非常简单:生成一个网络:g(V, E)。随机选择一 ......

网络流量测试捕获与发送

https://xeldax.top/article/suricata_notes 针对开源IDS SURICATA的实践和超大流量高性能压测 针对开源IDS suricata的实践和超大流量高性能压测 suricata介绍 pfring ebpf和xdp 基于pfring的suricata编译最佳 ......

线性规划转对偶网络流问题小记🐤

## 二元线性规划问题转网络流:对于 $n$ 个变量 $x_i$,限制形如 $x_i-x_j\ge b$ 或 $x_i\ge b$ 或 $x_i\le b$,求 $\sum c_ix_i$ 的最小值,可以转化成上下界最大费用流求解。 首先重温线性规划问题的一般形式(之一): $$ \begin{al ......

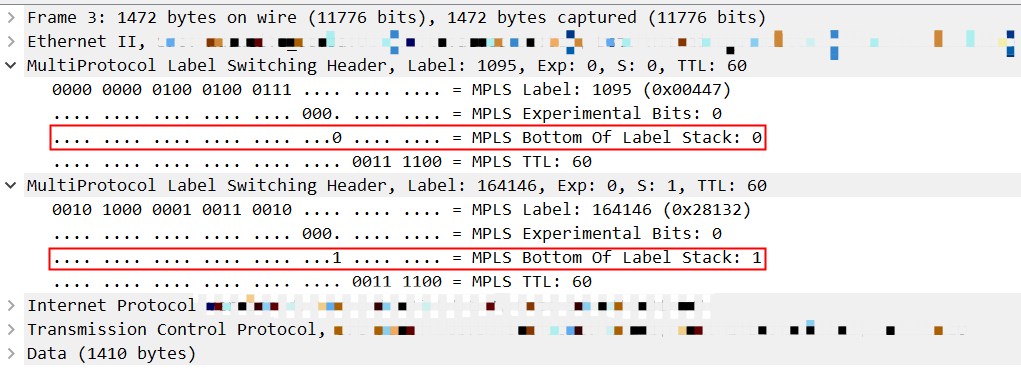

网络传输中的位域

#缘起  解包的时候发现数据包里面多了一层mpls,有时会有两层,一层是4字节,如果是多层,每一层里面会有一位,指 ......

安全测试的一些记录__基于fiddler工具

工作中做了部分安全测试,这里记录执行安全测试时,遇到和学习到的一些内容,其中在安全测试时,也涉及到了fiddler工具的使用: 1、 公司的安全规范中,规定平台涉及到文件上传时,后台接口需要对文件大小、文件格式、文件名长度做接口限制。当然这种限制是肯定的,因为前端虽然会做这些限制,来防止用户上传一些 ......

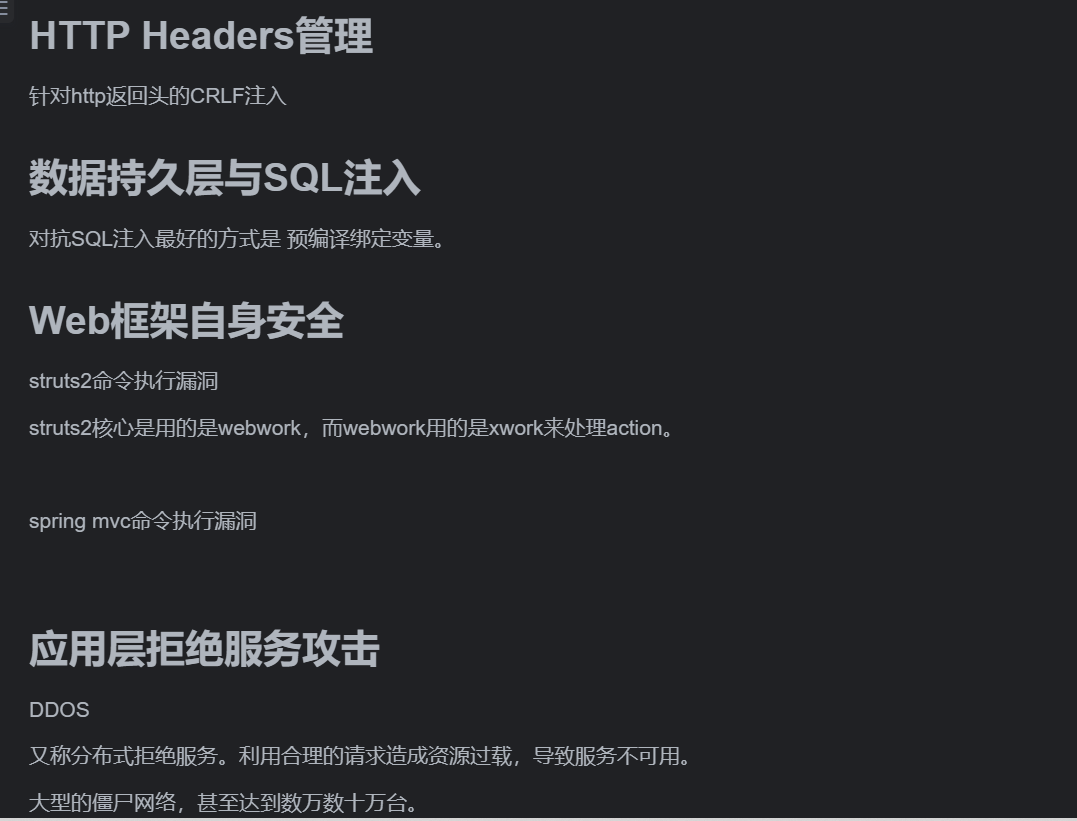

小迪安全 第二天

#简要网站搭建过程 1、涉及到的攻击层面(源码、搭建平台、系统、网络层等) 2、涉及到的安全问题(日志、敏感文件、弱口令、ip及域名等) #Requset:请求数据包 #Response:返回数据包 #Proxy:代理服务器 HTTP和HTTPS具体区别#HTTP简要通信过程建立连接–>发送请求数据 ......

小迪安全 第一天

DNS(域名系统)服务协议: 一种分布式网络目录服务,用于域名与IP地址的相互转换,以及控制因特网的电子邮件的发送。 本地hosts与dns的关系: 客户端通过域名请求服务,如果你在本地的hosts文件中配置了该域名与ip的映射关系,那么,请求就会直接发送到hosts文件中对应的ip,不会通过dns ......

【安全学习之路】Day6

C# 读取网络上下行有多种方式,其中有一种是使用System.Net.NetworkInformation命名空间中的NetworkInterface类和PerformanceCounter类,该方式其实读的是windows系统的性能计数器中的Network Interface类别的数据。 方式如下 ......

C++ 线程安全和可重入函数

线程安全 线程安全是指在多线程环境下,同一函数或函数库被不同线程调用,不会出现数据不一致的情况。 如何确保一个函数是线程安全的: 1.对共享资源加锁。 2.从逻辑上进行设计,保证资源的访问修改不会冲突。 一般情况下我们使用加锁的方式保证线程安全,具体加锁操作有互斥锁、条件变量、信号量以及读写锁。 可 ......

北京东用科技有限公司荣获中关村高新技术企业证书,锦上添花,双高新身份引领行业未来

我们非常荣幸地宣布,北京东用科技有限公司于2023年荣获中关村高新技术企业证书,此殊荣不仅是对我们持续创新和卓越成就的高度认可,更是我们在技术领域迈向更高峰的里程碑。 中关村高新技术企业证书是中国科技创新领域的重要认证,也是企业技术实力和创新能力的重要象征。荣获这一殊荣,标志着我们在技术研发、市场拓 ......

「超强」ChatGPT撰写的艾思科技软件定制开发行业可行性报告分析

I. 引言 - 报告目的和范围 本报告的目的是分析山东艾思软件科技有限公司在定制软件开发行业的可行性,并提供相关建议和指导。本报告主要分析定制软件开发行业的市场概况、市场规模和增长潜力、市场需求、供应情况以及市场财务可行性。本报告旨在为山东艾思软件科技有限公司在定制软件开发领域发展提供有益的参考资料 ......

新一代企业数字化联盟成立,甄知科技与众多企业“强强联手”搭建品牌服务生态

5月18日,新一代企业数字化联盟(以下简称“新一代联盟”)成立大会在上海举行。该联盟由包括甄云科技、得帆信息、甄知科技、盖雅工场、甄零科技、易立德信息、鼎医、数划云在内的8家创新型数字化软件科技企业发起,旨在希望通过强强联合,实现国产品牌推广、解决方案价值的最大化,助力上海打造具有国际影响力的数字之 ......

k8s 中 pod 是如何做到网络共享的

# 前言 在k8s中, pod是编排的最小单位, 在同一个pod中, 容器之间能够共享`hostname` `network` 等内容. 共享`network`, 简单说就是同一个pod中的容器, 可以通过访问`localhost`互相访问, 且端口占用会冲突. 在之前的介绍中提到过, 容器的隔离是 ......

实验三 数据库完整性、安全性实现

一、实验目的: 使学生加深对数据库安全性和完整性的理解,并掌握 SQL Server 中有关用户、角 色及操作权限的管理方法,学会创建和使用规则、缺省和触发器以及存储过程。 二、实验要求: 通过实验对数据进行完整性控制、安全性维护。 三、实验步骤: 1、 开始→程序→Microsoft SQL Se ......

实验三 数据库完整性、安全性实现(1)

以下是可能的代码示例: 创建数据库students、创建表Student、Course和SC Copy Code CREATE DATABASE students GO USE students GO CREATE TABLE Student ( Sno char ( 7 ) PRIMARY KEY ......

实验三 数据库完整性、安全性实现(实验体会)

在这个实验中,您将会学习如何创建数据库、表和触发器,并使用存储过程来实现一些数据查询和操作。此外,我们还将探讨如何授权用户和角色以保证数据库的安全性。 在具体操作之前,请先下载并安装SQL Server Management Studio (SSMS),然后按照以下步骤进行实验: 打开SSMS,连接 ......

网络流模板

```cpp #include #include #include #include #include #include #include #define sd std:: #define UP(i,s,e) for(auto i=s; i hnods[N]; // height == x nods ......

k8s里pod之间是如何进行网络隔离的

NetworkPolicy用来控制Pod与Pod之间的网络通信,它也支持针对Namespace进行限制。基于白名单模式,符合规则的对象通过,不符合的拒绝。应用场景举例: Pod A不能访问Pod B; 开发环境所有Pod不能访问测试命名空间; 提供对外访问时,限制外部IP; 官方NetworkPol ......

子母钟系统(网络时钟系统)助力高考精准计时工作建设

子母钟系统(网络时钟系统)助力高考精准计时工作建设 子母钟系统(网络时钟系统)助力高考精准计时工作建设 京准电子科技官微——ahjzsz 【摘要】时钟系统是校园网络中一个重要的精准计时系统,随着网络的普及,许多校园都建了自己的校园专网,使用的网络设备和服务器也日益增多,这些设备都有自己的时钟,而且是 ......

BitLocker是Windows的一种全磁盘加密功能,可以将整个硬盘驱动器或其他可移动存储设备加密,从而保护计算机上的数据安全。以下是一些常用的 BitLocker 命令

BitLocker是Windows的一种全磁盘加密功能,可以将整个硬盘驱动器或其他可移动存储设备加密,从而保护计算机上的数据安全。以下是一些常用的 BitLocker 命令: 启用 BitLocker 加密: manage-bde –on <驱动器字母> -rp 例如:manage-bde –on ......

hadoop集群搭建后,启动集群后网络畅通,却无法访问web页面的解决办法

# hadoop集群搭建后,启动集群后网络畅通,却无法访问web页面的解决办法 > 问题引入:在学习hadoop搭建完全分布式集群时,已经集群配置了4个核心文件,并且启动所有相关进程,在使用jps命令检查进程,该集群启动完整正常,但是无法访问hdfsweb页面和yarnweb页面,我尝试了ping通 ......

C++ 手搓 CNN 卷积神经网络

代码请自取 https://github.com/xoslh/CNN-MNIST-CPP- # 1 卷积神经网络-CNN 的基本原理 卷积神经网络(Convolutional Neural Networks, CNNs)是一种深度学习算法,特别适用于图像处理和分析。其设计灵感来源于生物学中视觉皮 ......

【习题5】 从网络获取数据答案

# 【习题5】 从网络获取数据 ## 判断题 1.在http模块中,多个请求可以使用同一个httpRequest对象,httpRequest对象可以复用。 - [ ] 正确(True) - [x] 错误(False) 2.使用http模块发起网络请求后,可以使用destroy方法中断网络请求。 - ......