算法 安全性 原理ripemd

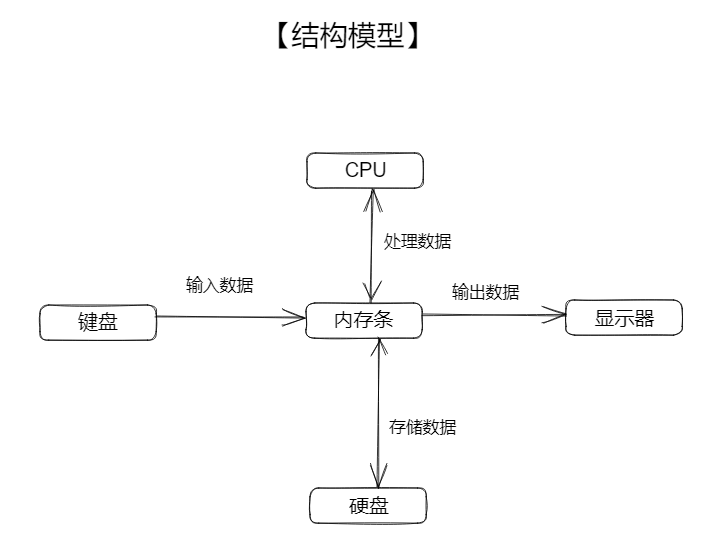

【论计算机中的数据转移与存储原理】

### 一、结构模型  ### 二、原理模型  ``` 二分图算法要解决的问题有两个: 1. ......

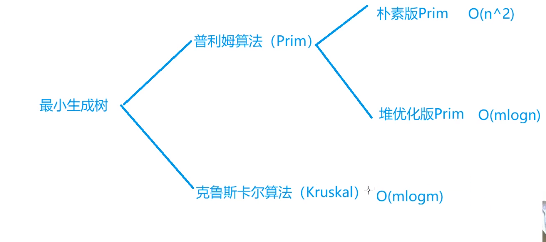

最小生成树算法及模板

## 最小生成树算法及模板 ### 1. 最小生成树算法的类型  ``` 1. 如果图是稠密图,则用朴素版Pr ......

KMP算法及模板

## KMP算法及模板 ### 1.字符串匹配问题 ``` 所谓字符串匹配问题就是指:给定一个父串S,有子串p,从父串中找到子串,返回子串在父串的起始位置。若找不到则返回-1。 ``` ### 2.解决上述问题的暴力匹配算法 ``` 首先,我们可以利用暴力匹配算法来解决此问题。过程如下: 1. 首先 ......

双指针算法及模板

## 双指针算法及模板 ### 1.第一类双指针算法  ``` 第一类双指针算法指的就是: 有两个序列A和B, ......

贪心算法-区间问题

## 贪心算法-区间问题 ### 1. 区间选点问题概述及示例 ``` https://www.acwing.com/problem/content/907/ ```  > 1. 题目 > > - https://leetcode.cn/problems/4sum-ii/su ......

KMP算法--解决字符串匹配问题--模式串是否在文本串出现过

KMP算法--解决字符串匹配问题--模式串是否在文本串出现过 *利用之前判断过的信息,通过next数组保存最长公共子序列的长度 *搜索词/模式串 移动的位数=已匹配的字符数-对应的部分匹配值 在韩的例子里ABCDABD 初次匹配匹配了ABCDAB 6位,对应2,所以移动6-2=4位 e.g. 文本串 ......

Web攻防--JS算法逆向--断点调试--反调试&&代码混淆绕过

# Web攻防--JS算法逆向--断点调试--反调试&&代码混淆绕过 ## JS算法逆向 在进行渗透测试过程中,在一些功能点进行参数注入或者枚举爆破等过程中,会出现参数进行加密的情况,但是我们输入参数并不是加密状态,即便测试点存在漏洞也不可能测试成功,这时候便需要将所提交参数进行加密后在进行注入,针 ......

Cordic算法

一.传统CPU计算三角函数方式 1.泰勒级数(用无限项连加式的级数来表示一个函数,这些相加的项由函数在某一点的导数求得) 2.查表法(先算出所有点的三角函数值,再实时查表) 二.FPGA计算三角方式 FPGA等计算能力弱的嵌入式设备进行加减运算还是容易实现,但是想要计算三角函数(sin、cos、ta ......

文心一言 VS 讯飞星火 VS chatgpt (84)-- 算法导论8.2 1题

# 一、用go语言,参照图8-2 的方法,说明 COUNTING-SORT 在数组 A=(6,0,2,0,1,3,4,6,1,3,2)上的操作过程。 ## 文心一言: Counting Sort 是一种非比较型整数排序算法,适用于一定范围内的整数排序。它的基本思想是,对每一个输入元素 x,确定小于 ......

Linux基础37 负载均衡, 产品与类型, 时间, nginx调度算法, nginx负载均衡状态

Nginx负载均衡 #注意:代理只能代理一台机器 nginx做代理,一个location可以做一个代理 1.为什么做负载均衡 当我们的Web服务器直接面向用户,往往要承载大量并发请求,单台服务器难以负荷,我使用多台Web服务器组成集群,前端使用Nginx负载均衡,将请求分散的达到我们后端服务器集群中 ......

构建一体化云原生安全防护体系,天翼云红盾护航企业云上安全!

8月25日,由中国信通院、中国通信标准化协会主办的“2023首届SecGo云和软件安全大会”在北京召开。会上公布了2023年度可信安全最新评估结果,中国电信天翼云顺利通过首批云堡垒机能力评估,云安全能力再获认可。天翼云科技有限公司云网安全事业部产品总监宋志明参会发表演讲,介绍了天翼云在一体化云原生安... ......

22. 补充阅读-会计分类账户借贷标记的本质原理和规律

作者:王会计王贻岩 链接:https://www.zhihu.com/question/28385432/answer/281130552 来源:知乎 著作权归作者所有。 借贷记账法比其他复式记账法(增减记账法)简便、合理的原因就是因为其巧妙的账户结构设置规定:**同类账户结构相同,异类账户结构相反 ......

安全可信|权威认证!天翼云边缘安全加速平台AccessOne护航企业行稳致远!

8月25日,由中国信息通信研究院(以下简称“中国信通院”)和中国通信标准化协会联合主办的2023首届SecGo云和软件安全大会公布了可信安全最新评估结果,天翼云通过“首批Web应用程序和API保护(WAAP)”与“零信任安全能力”两项评估。 ......

视频云存储/安防监控视频/智能分析网关V3裸土未覆盖/苫盖算法功能详解

随着经济的发展和建筑工地的增多,对于土堆的裸露情况实时监测和管理变得尤为重要。为了解决这一问题,TSINGSEEE青犀AI智能分析网关V3的裸土未苫盖算法就能很好地解决。 AI算法模型可以实时识别路面/建筑工地中的土堆是否裸露,将工地、道路等监控现场的摄像头接入到V3中,配置裸土苫盖算法后,即可自动 ......

河道漂浮物检测:安防监控/视频智能分析/AI算法智能分析技术如何助力河道整治工作?

系统检测到湖泊或池塘水面有垃圾漂浮物时,则立即发出告警,并抓拍和记录。管理人员查看到告警消息,可协调工作人员前往现场处理。 ......

Java 线程池原理及实践

1. 概述 1.1 线程池是什么 线程池(Thread Pool)是一种基于池化思想管理线程的工具,经常出现在多线程服务器中,如MySQL。 创建线程本身开销大,反复创建并销毁,过多的占用内存。所以有大量线程创建考虑使用线程池。线程池不用反复创建线程达到线程的复用,更具配置合理利用cpu和内存减少了 ......

NGINX安全加固手册

NGINX安全加固手册 原创 weishaoiiq 学无尽止 2021-01-09 09:30 NIGNX系统安全 基线规范 1.概述 1.1 适用范围 本配置标准的使用者包括:各事业部服务器负责人。各事业部服务器负责人按规范要求进行认证、日志、协议、补丁升级、文件系统管理等方面的安全配置要求。对系 ......

记录一次等保二级系统安全加固配置

配置文件vim /etc/login.defs 1、在/etc/login.defs文件下做如下配置: PASS_MAX_DAYS 90 //登录密码有效期90天 PASS_MIN_DAYS 1 //登录密码最短修改时间1天 PASS_WARN_AGE 28 //登录密码过期前28天提醒 PASS_ ......

Kafka - 生产者 - 压缩算法

总结 1.Producer 端压缩、Broker 端保持、Consumer 端解压缩。 2.开启压缩的最佳实践: Producer 端完成的压缩,那么启用压缩的一个条件就是 Producer 程序运行机器上的 CPU 资源要很充足。 如果你的环境中带宽资源有限,那么我也建议你开启压缩。如果你的机器 ......

Python实战练习:冒泡排序算法,Python实现

# python 冒泡排序 def paixu(li) : max = 0 for i in range(len(li) - 1): for x in range(len(li) - 1 - i): if li[x] > li[x + 1]: li[x], li[x + 1] = li[x + 1] ......

[代码随想录]Day32-贪心算法part06

## 题目:[738. 单调递增的数字](https://leetcode.cn/problems/monotone-increasing-digits/) ### 思路: 从前往后找的话,如果改了一个数,那么对这个数之前的判断就不一定会成立了(eg.110) 从后往前找的话,会不断更新前面的数,后 ......

数据库安全策略

对于以前项目的部分总结 应用在做二级等保时,会进行漏扫,安全扫描等 以下为数据库要求及解决方法 1、身份鉴别 要求用户口令需包含数字、大小写字母、特殊符号中的三种及三种以上,长度至少包含8位,并定期每季度更新口令。数据库口令复杂度策略未配置,口令未定期更换。可能导致创建出易被冒用的弱口令账户。可能导 ......

10大动图:秒懂各种常用通信协议原理

10大动图:秒懂各种常用通信协议原理 2023-07-23 14:30·技成培训 下面这些显示电子系统中信号波形的动图,有助于帮助我们理解传输的机理,分享给大家。 1、SPI传输 ▲ 图1 SPI输出传输 ▲图2 SPI数据传输(2) ▲ 图3 SPI时序信号 2、I2C传输 ▲ 图4 I2C总线及 ......

分享 7 个和安全相关的 JavaScript 库,守护你的应用

分享 7 个和安全相关的 JavaScript 库,守护你的应用 首发2023-08-09 16:00·前端达人 转载说明:原创不易,未经授权,谢绝任何形式的转载 在JavaScript开发的世界中,安全性是保护应用程序免受潜在威胁和漏洞的至关重要。幸运的是,开源社区贡献了各种强大的安全库,可以加强 ......

常用的数据库架构及主从的工作原理

数据库常用的架构 目前市面上常用的架构主要有两种: 1、一主多从 2、双机热备 下面我们来了解一下,什么是一主多从呢? 在数据库系统中,一主多从(Master-Slave)架构是一种常见的设计模式。在这种架构中,有一个主数据库(Master)和一个或多个从数据库(Slave)。主数据库负责处理写操作 ......