算法 安全性 原理ripemd

基于QPSK调制和CoSaMP算法的信道估计均衡算法matlab仿真

1.算法仿真效果 matlab2022a仿真结果如下: 2.算法涉及理论知识概要 均衡器的分类 • 均衡处理方法 时域均衡器:单载波数字通信中多采用时域均衡器,从时域的冲激响应考虑 正交频分复用OFDM调制:采用频域均衡 • 是否使用训练序列或导频 DA(数据辅助) DD(判决指向) NDA(盲均衡 ......

m基于负价环N算法的无线传感器网络性能matlab仿真

1.算法仿真效果 matlab2022a仿真结果如下: 2.算法涉及理论知识概要 负环的定义:负环是指权值和为负数的环。负环会使图的最短路径计算陷入死循环,因此,存在负环的图不存在最短路。 负环的计算方法: 负环有两种计算方法,都是基于Bellman-Ford算法或者SPFA算法。 第一种算法是:统 ......

m基于FPGA的LDPC最小和译码算法verilog实现,包括testbench和matlab辅助验证程序

1.算法仿真效果 matlab2022a/vivado2019.2仿真结果如下: matlab仿真: 0.5码率,H是4608×9216的矩阵。 FPGA仿真: 对比如下: 2.算法涉及理论知识概要 LDPC译码分为硬判决译码和软判决译码。 硬判决译码又称代数译码,主要代表是比特翻转(BF)译码算法 ......

计算机组成原理之中央处理器(二)

微程序这一章,感念比较多,注意好区分。  微命令就是一个一个最小的控制信号,比如说三态门中的什么什么有效, ......

drf全局异常处理,接口文档,jwt介绍和原理,base64编码和解码

drf全局异常处理: 只要三大认证,视图类的方法出了异常,都会执行一个函数:rest_framework.views import exception_handler setting: REST_FRAMEWORK = { 'EXCEPTION_HANDLER': 'app01.exception. ......

9、基于 timeout 机制为服务接口调用超时提供安全保护

在一个复杂的系统里,可能你的依赖接口的性能很不稳定,有时候2ms,200ms,2s 如果你不对各种依赖接口的调用,做超时的控制,来给你的服务提供安全保护措施,那么很可能你的服务就被各种垃圾的依赖服务的性能给拖死了 大量的接口调用很慢,大量线程就卡死了,资源隔离,线程池的线程卡死了,超时的控制 (1) ......

7、Hystrix 断路器执行原理

断路器深入的工作原理 1、如果经过断路器的流量超过了一定的阈值,HystrixCommandProperties.circuitBreakerRequestVolumeThreshold() 举个例子,可能看起来是这样子的,要求在10s内,经过短路器的流量必须达到20个;在10s内,经过短路器的流量 ......

4、深入分析hystrix执行时的8大流程步骤以及内部原理

前面了解了 Hystrix 最基本的支持高可用的技术:资源隔离 + 限流。 创建 command; 执行这个 command; 配置这个 command 对应的 group 和线程池。 开始执行这个 command,调用了这个 command 的 execute() 方法之后,Hystrix 底层的 ......

GroundingDINO(一种开集目标检测算法)服务化,根据文本生成检测框

# 背景 最近发现一个叫[GroundingDINO](https://github.com/IDEA-Research/GroundingDINO)的开集目标检测算法,所谓开集目标检测就是能检测的目标类别不局限于训练的类别,这个算法可以通过输入文本的prompt然后输出对应的目标框。可以用来做预标 ......

安全可信 | 增强级认定!天翼云政务云通过云计算服务安全评估

近日,天翼云与中国电信安徽分公司联合承建的安徽省省级政务云平台顺利通过云计算服务安全评估(增强级)认证。这标志着天翼云的政务云安全水平和成熟度已经通过国家权威机构认证,能够满足政府政务应用上云的高安全要求。 ......

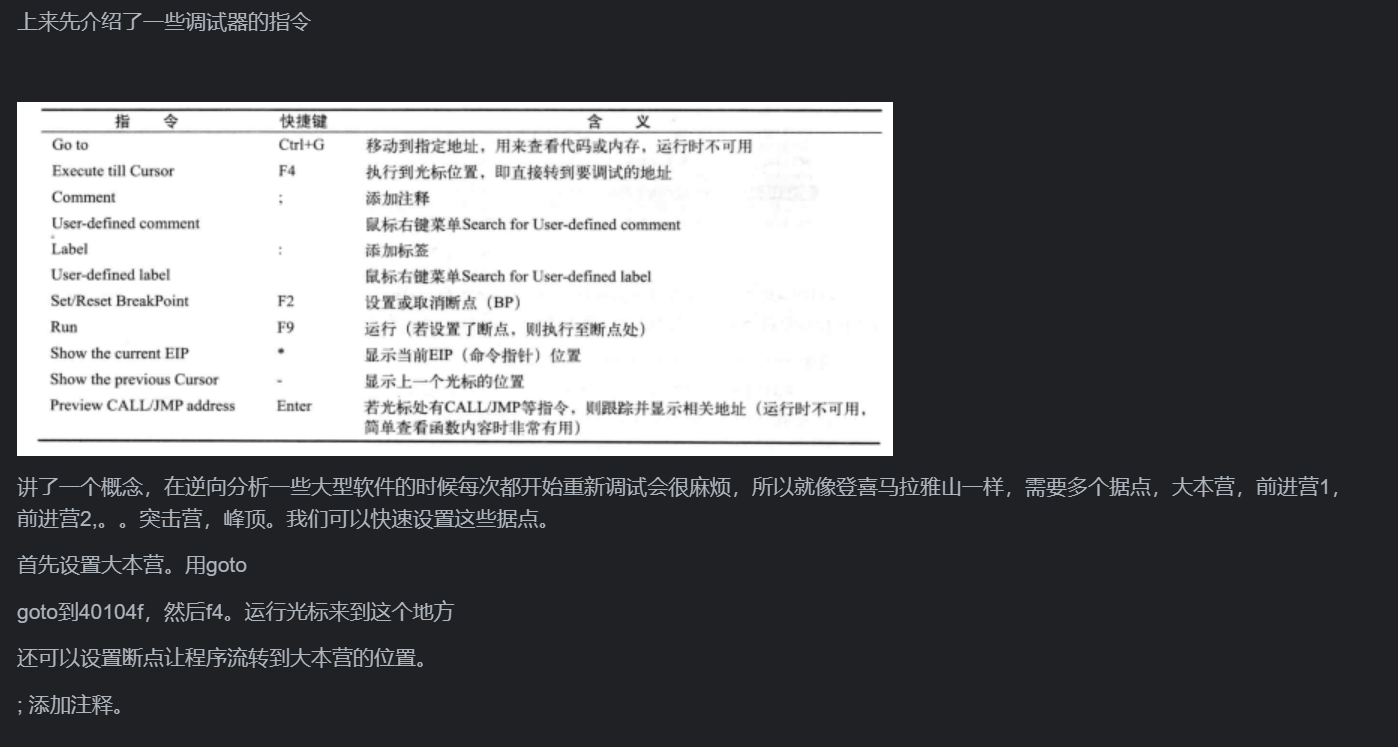

【安全学习之路】Day9

今天nss的题估计不会做了,晚点看看ciscn以前的题(萌新第一次参赛,看看强度)  。 二叉树节点的高度:指从该节点到叶子节点的最长简单路径边的条数或者节点数(取决于高度从0开始还是从1开始)。 2.根节点的高度就是二叉树的 ......

如何将flutter项目升级到空安全版本

关于 null safety 其实并不是什么新鲜事了,很早的时候 Swift 就已经支持了,Dart 是从 2.12.2 版本开始支持该特性的。 代码迁移 1. 首先 pubspec.yaml 修改  (DV)Due 1 Jun by 17:00 Points 200 Available 1 May at 1:00 - 29 Jun at 17:00A ......

详解GaussDB(DWS)用户监控原理及应用

摘要:本文将聚焦于用户监控的原理及应用进行介绍。 本文分享自华为云社区《GaussDB(DWS)监控工具指南(二)用户级监控》,作者:幕后小黑爪 。 前言 资源监控是整个运维乃至整个产品生命周期重要的一环,事前及时语句发现故障,事后提供详实的数据用于追查定位问题。GaussDB(DWS)整个资源监控 ......

【前端算法学习】数据结构之“栈”

### JS中最棒的数据结构:数组 **数组是计算机科学中最常用的数据结构**。我们知道, 可以在数组的任意位置上删除或添加元素。然而,有时候我们还需要一种在添加或删除元素时有更多控制的数据结构。有两种数据结构类似于数组,但在添加和删除元素时更为可控。它们就是 **栈和队列**。 要开始学习 ......

https 原理与实践

# https 原理与实践 ## 经典三问,是什么,为什么,怎么做? ### 是什么 是一种http的安全协议,在tcp ip网络模型里,http应用层是在tcp 传输层之上的,https协议规定了在tcp传输层之上还有一层tls/ssl层,这一层对http应用层发出去和接收的报文做加密和解密。 ! ......

算法学习记录(模拟枚举贪心题单):四舍五入(未AC)

###题目链接 https://ac.nowcoder.com/acm/contest/20960/1004 ###题目分析 注意当第i位为9是,此时进位就是0,但是`0 using namespace std; // 利用第i+1位判断第i位是否要进位 int n, t, flag, point; ......

启发式算法(heuristic algorithm)

运筹学--Operations Research (O.R.),有时也称为**数学规划、最优化理论**,是人工智能的“引擎”,因为几乎所有人工智能的问题最后都会转化为求解优化问题。几年前流行的支持向量机(SVM,二次规划问题)如此,近几年席卷全球的深度学习(DL)的参数优化(训练)也是(高度复合函数 ......

《Web安全基础》01. 基础知识

[TOC](基础) > 这里只是起跑线而不是终点线。 # 1:概念名词 ## 1.1:域名 - **什么是域名** 域名是用于标识 IP 地址的字符串。它用于将易于记忆的名称与 IP 地址相关联。 - **域名在哪里注册** 域名可以在许多互联网注册机构注册(如 GoDaddy、阿里云、腾讯等)。这 ......

海内外直播源码加密技术保障您的隐私安全

要想开发直播源码平台,就要掌握直播源码各种技术功能,海内外直播源码加密技术是保障直播数据安全的重要技术之一。今天我就分享给大家这些知识。 ......

NIST SP 800-37 信息系统和组织的风险管理框架 安全和隐私的系统生命周期方法

NIST SP 800-37 信息系统和组织的风险管理框架 安全和隐私的系统生命周期方法 它的结构分为3个层级:组织视图、业务任务和信息系统视图。 800-37是NIST SP 800-37的简称,即NIST 800-37。800-37可以应用于所有行业,如军事、航空等。对于IT行业来说,它是一个通 ......

肖sir__算法题___测试用例题

一、假设有一口大缸装满了水,现有2个空水壶,容量分别是5升和6升,如何使用这两个水壶取出3升的水?请列出取水步骤。 1、先将5升水壶装满水,倒入6升水壶中,此时5升水壶中还剩下1升水,6升水壶中有5升水。2、倒掉6升水壶中的水,将5升水壶中的1升水倒入6升水壶中,再将5升水壶装满水,倒入6升水壶中, ......

算法设计与分析(实验班) Assignment 11

本文也可以在[我的知乎](https://zhuanlan.zhihu.com/p/631365634)上阅读。 > **Due: 1 pm on Friday, May 26** ## 1 Search and Decision Problems > As discussed in class, ......

16 张图解带你掌握一致性哈希算法

https://developer.huawei.com/consumer/cn/forum/topic/0203810951415790238 发表于 2022-02-24 14:258571查看 摘要:一致性哈希是什么,使用场景,解决了什么问题? 本文分享自华为云社区《16 张图解 | 一致性哈 ......

接口安全测试检查项小结

1、接口参数不能是密码明文。2、需要输入密码做授权校验的操作接口,必须有次数限制,防止对方暴力破解。3、接口不能返回和功能无关的字段,尤其是密码等敏感字段。4、不能发布没有使用的接口。5、控制台和日志均不能打印出密码明文。6、用户不能进行自己无权限的操作,以某修改操作为例:user1、user2分别 ......

Algorithm_02--C#排序算法(升序)

(升序)算法原理: 通过重复比较和交换,使较大的元素逐渐“浮”到数组后面。 具体步骤: 1.比较相邻元素,如果第一个比第二大,就交换它们两个。 2.对每一对相邻元素作同样的工作,从开始第一到结尾的最后一对。这样再最后的元素应该会是最大数。 3.针对所有的元素重复以上的步骤,除了最后一个。 4.重复步 ......

哈希算法之md5和sha1

MD5(Message Digest Algorithm 5)和SHA1(Secure Hash Algorithm 1)都是常见的哈希算法,用于生成哈希值。然而,它们有一些区别。 哈希长度:MD5生成的哈希值长度为128位(16字节),而SHA1生成的哈希值长度为160位(20字节)。SHA1相对 ......

FIT9136 算法与编程

FIT9136 Algorithms andProgramming Foundations inPythonAssignment 3May 20231Table of Contents1. Key Information2. Instruction2.1. User Class2.2. Custom ......

白话比特币原理及运作机制

最近在整理 Crypto 的资料,搜索到张洋的这篇文章,可能是写的最好的比特币原理及运作机制讲解故事,故转载至此进行分享。 这篇文章的定位会比较科普,尽量用类比的方法将比特币的基本原理讲出来,不会涉及算法和协议中细节的部分。 文中会给出一个虚拟的村庄叫「比特村」,整体以讲故事的方式,逐步告诉大家比特 ......