crypto_buuctf_writeup writeup crypto buuctf

2023 安洵杯SYCTF Web-writeup

# 2023 安洵杯SYCTFWeb-writeup ## Web **文末:附官方wp,失效可留言联系** ### CarelessPy 首页的源代码中存在注释,提供了两个功能点。 ```html 处有回显位 直接用 file协议 xxe注入 读取flag ``` ]> 111~&xxe; ``` ......

安洵杯SYCCTF2023 writeup

一、MISC 1.sudoku_easy 简单的数独交互,几个小注意点,每次发送level之后sleep5秒才会返回题目 将形如 800103720 023840650 410006008 300001062 000052407 072060090 160000375 205019846 00003 ......

2022 360强国杯决赛Web-writeup

# Web ## ezxunrui **分析** 1、下载附件开始审计 迅睿路由规则不过多介绍了,需要选手自行分析代码逻辑,这里只公布漏洞点。 控制器在如下位置。 : **考点:** > 文件包含 反序列化 伪协议 界面:  查看页面源代码,给了个`/eval /login` 两个路由,/eval是个目录遍历,/login尝试登录无果,有session,应该需要伪造session,利用/ev ......

Crypto++ RSA从字符串读取公私匙

string and StringSource (load): string spki = ...; StringSource ss(spki, true /*pumpAll*/); RSA::PublicKey publicKey; publicKey.Load(ss); vector and A ......

python - execjs使用crypto-js

最近在研究一个网站发现网站使用了des加密,觉得使用python调用js可读性比较高,所以使用了以下方法来实现该网站的内容解密 ### 1. 安装PyExecJS ``` pip3 install PyExecJs ``` ### 2. 安装node.js https://nodejs.org/en ......

re | buuctf逆向刷题之Ultimate MineSweeper全分析

一道用.NET写的扫雷题,题目不难,但很有意思,每个逆向爱好者都有一颗破解扫雷的心,我认真把整个程序都逆了一遍,再加上目前在网上看到的解法都需要patch程序,所以我写了这篇笔记,展示了一种不需要修改任何程序的解法 ......

2023年第三届陕西省大学生网络安全技能大赛crypto(本科高校组)

最近省赛,赛后复盘下,借鉴了几位大佬的解题思路和代码,以下是题目及解题代码: #奇怪的sar 题目: ``` from Crypto.Util.number import * key = 'flag{**********}' bits = 1024 msg = bytes_to_long(key.e ......

DASCTF二进制专项部分Writeup

easynote create:堆大小可以任意分配只要不超过0xFFF create() unsigned __int64 create() { int i; // [rsp+0h] [rbp-20h] unsigned int size; // [rsp+4h] [rbp-1Ch] void *s ......

[Writeups] DASCTF 2023六月挑战赛|二进制专项 | 部分Writeup

# 琪露诺的二进制大冒险 Writeup! ⑨⑨⑨⑨⑨⑨⑨⑨⑨⑨⑨⑨⑨⑨⑨⑨⑨⑨⑨⑨⑨⑨⑨⑨⑨⑨⑨⑨⑨⑨⑨⑨⑨ ``` 队伍token:0cd4****6b ``` 总成绩:排名17,积分3425 写的很详细的是另一个很强的pwn师傅写的 ⑨⑨⑨⑨⑨⑨⑨⑨⑨⑨⑨⑨⑨⑨⑨⑨⑨⑨⑨⑨⑨⑨⑨⑨⑨⑨⑨⑨⑨⑨ ......

VS2019,如何使用Crypto++

一、生成lib库 找到crypto项目中的.sln文件,使用vs打开,选到目标平台和模式,分别生成! 二、生成后,将cryptlib.lib另存至vs的lib库下,其中包括release和debug 三、将源代码中的头文件全部拷贝至vs的include文件路径中 四、配置VS debug-》常规下 ......

ubuntu16 python2 安装M2Crypto报错

### 正文 ```bash pip2 install M2Crypto # 报错: # unable to execute 'swig': No such file or directory # error: command 'swig' failed with exit status 1 # 解 ......

Python3.11.3解决ModuleNotFoundError: No module named 'Crypto'

安装了Crypto但程序还提示 ModuleNotFoundError: No module named 'Crypto' 反复卸载安装都不行,最后修改了文件夹的名称解决了。 找到Python的安装路径,然后进入Lib\site-packages目录,找到crypto文件夹,将该文件夹首字母改成大写 ......

CISCN2023 Quals Reverse Writeup

打了两天,第一天出了俩,第二天就出了一个(还不是 Android,只能说非常离谱 ### ezbyte 看师傅们的 Writeup 都说是 `DWARF Expression`, 可以直接用 `readelf -wf` 就行,我比赛的时候没看出来,直接动态调试分析的。 这里看到把输入压栈,在栈上下内 ......

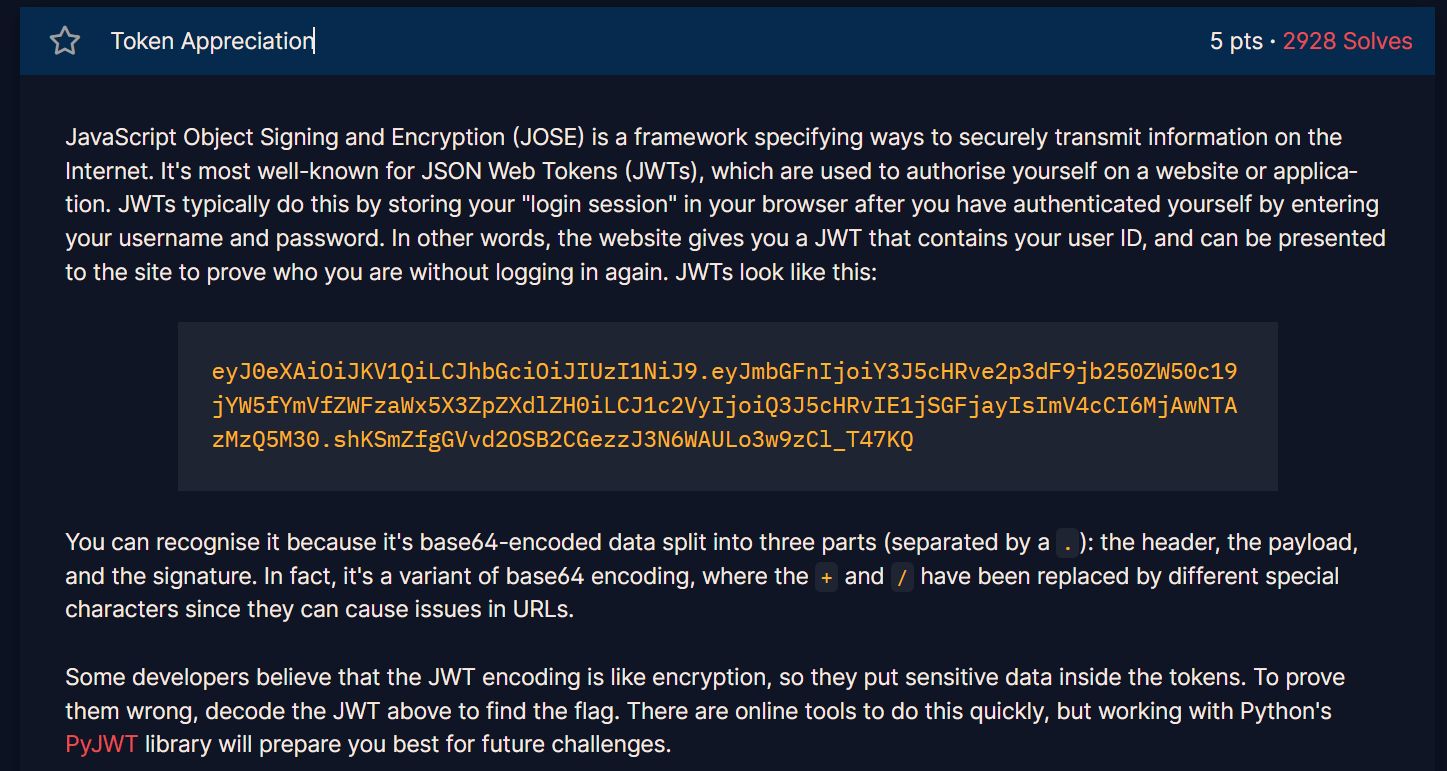

cryptohack wp (CRYPTO ON THE WEB篇)(持续更新)

#Token Appreciation  ``` import jwt jwt_token = "eyJ0eXAi ......

ModuleNotFoundError: No module named 'Crypto', Python 3.9, PyCharm

https://stackoverflow.com/questions/65389275/modulenotfounderror-no-module-named-crypto-python-3-9-pycharm ......

安装Crypto

pip install crypto pycryptodomepip uninstall crypto pycryptodomepip install pycryptodome ......

Crypto|[NPUCTF2020]EzRSA

attachment.py from gmpy2 import lcm , powmod , invert , gcd , mpz from Crypto.Util.number import getPrime from sympy import nextprime from random impo ......

Crypto|[BJDCTF2020]RSA

task.py from Crypto.Util.number import getPrime,bytes_to_long flag=open("flag","rb").read() p=getPrime(1024) q=getPrime(1024) assert(e<100000) n=p*q m ......

Crypto|[BJDCTF2020]easyrsa

rsa_task.py from Crypto.Util.number import getPrime,bytes_to_long from sympy import Derivative from fractions import Fraction from secret import flag ......

Crypto|[NCTF2019]babyRSA

task.py from Crypto.Util.number import * from flag import flag def nextPrime(n): n += 2 if n & 1 else 1 while not isPrime(n): n += 2 return n p = getP ......

Crypto|[GWCTF 2019]BabyRSA

encrypt.py import hashlib import sympy from Crypto.Util.number import * flag = 'GWHT{******}' secret = '******' assert(len(flag) == 38) half = len(fla ......

Crypto|[AFCTF2018]可怜的RSA

public.key BEGIN PUBLIC KEY MIIBJDANBgkqhkiG9w0BAQEFAAOCAREAMIIBDAKCAQMlsYv184kJfRcjeGa7Uc/4 3pIkU3SevEA7CZXJfA44bUbBYcrf93xphg2uR5HCFM+Eh6qqnybpIKl3g ......

Reverse|Buuctf reverse1

查看程序信息 Detect It Easy查看程序信息,发现是64位应用且未加壳 反编译文件 使用IDA打开,shift+f12检索程序里的字符串,发现this is the right flag!,双击查看,发现被main_0函数引用 双击main_0函数查看 F5查看伪代码 int __cdec ......

Reverse|Buuctf SimpleRev

ida64打开,查看伪代码 unsigned __int64 Decry() { char v1; // [rsp+Fh] [rbp-51h] int v2; // [rsp+10h] [rbp-50h] int v3; // [rsp+14h] [rbp-4Ch] int i; // [rsp+1 ......

Reverse|Buuctf xor

程序为mac 64位应用,且未加壳,使用ida64位程序打开 查看快捷键查看字符串,发现flag字符,下方有个success,猜测是输入正确的字符串后会输出success 点击进入,查看伪代码 int __cdecl main(int argc, const char **argv, const c ......

Reverse|Buuctf reverse3

查壳为32位程序,使用32位ida打开 查询到rright flag字符 查看伪代码 __int64 main_0() { size_t v0; // eax const char *v1; // eax size_t v2; // eax int v3; // edx __int64 v4; // ......

Web|Buuctf-[NPUCTF2020]ezinclude

查看源码提示md5($secret.$name) $pass cookie中存在hash,hash随着name的变化而变化 hash填入pass参数请求跳转到404页面 使用burpsuite发包,提示存在flflflflag.php页面 flag不在此页面,并且页面存在文件包含漏洞 读取flflf ......