靶场

春秋云镜靶场系列2

第一章. taoCMS v3.0.2 任意文件上传漏洞 1.1. 描述 1.2. 复现过程 路径:http://eci-2zec1bg9zctph4mkxyr8.cloudeci1.ichunqiu.com:80 弱口令admin/tao登录 在文件管理处,点击.htaccess,在后边添加一句 A ......

春秋云镜靶场系列1

春秋云镜靶场系列 春秋云境.com是永信至诚基于多年来在网络靶场领域的深厚技术及场景积累,以春秋云底层能力为基础,以平行仿真技术为支撑,以高仿真内容场景为核心,打造网络安全实战“元宇宙”,通过更加多元、开放、创新的线上技术交流空间,广泛支撑个人、企业、学校、科研院所等各类社会群体和组织在线进行网络安 ......

HTB靶场之OnlyForYou

准备: 攻击机:虚拟机kali。 靶机:OnlyForYou,htb网站:https://www.hackthebox.com/,靶机地址:https://app.hackthebox.com/machines/OnlyForYou。 知识点:DNS解析、代码审计、文件包含、shell反弹、frp端 ......

Bandit靶场攻略实况

Bandit靶场攻略实况 前言:在开始攻略Bandit之前,我在这里给大家介绍一个学习linux命令的宝藏网站,有什么命令不懂,可以马上翻阅此网站!非常实用! 网址:https://www.runoob.com/linux/linux-command-manual.html 1. 打开MobaXte ......

bWAPP靶场搭建(phpstudy)

我目前只打算在windows上使用该靶场,所以只看了windows中phpstudy搭建的教程,如果使用linux的docker,那更方便, phpstudy搭建bWAPP靶场的具体过程可以参考以下两位大佬: 无mysql冲突的情况: https://www.cnblogs.com/zzjdbk/p ......

HTB靶场之Sandworm

准备: 攻击机:虚拟机kali。 靶机:Sandworm,htb网站:https://www.hackthebox.com/,靶机地址:https://app.hackthebox.com/machines/Sandworm。 知识点:SSTI注入、firejail提权、DNS解析、PGP解密、敏感 ......

xss-labs靶场1-20关详解

## 靶场下载链接 https://github.com/do0dl3/xss-labs ## 在线靶场 https://xssaq.com/yx/ ## Level1 (直接注入) ### 源码 ```php 欢迎来到level1 欢迎来到level1 欢迎用户".$str.""; ?> payl ......

upload-labs靶场1-19关详解

## upload-labs靶场下载地址 https://gitcode.net/mirrors/tj1ngwe1/upload-labs?utm_source=csdn_github_accelerator 需要新建一个upload文件夹,该靶场在php5.2.17版本下(除特殊说明的情况下)。 ......

求推荐丨想提升实战技能,寻找靠谱的网络靶场!

背景介绍: 自学网络安全知识,具备一定的理论基础,缺乏实战经验,想去网络靶场体验一下,通过实操能快速提升实战技能! 可推荐的网络靶场: 经过对比后,发现春秋云境.com漏洞靶标多,类型丰富,最重要的是完成注册就能快速上手,就它了! 春秋云境com介绍 作为首家云上靶场,基于平行仿真技术的成熟应用,集 ......

vulnhub靶场:tre/

靶场地址:https://www.vulnhub.com/entry/tre-1,483/ 桥接模式 kali:192.168.11.110 靶场:192.168.11.114 通关教程

红日靶场(一)地址:http://vulnstack.qiyuanxuetang.net/vuln/detail/2/ 描述 红队实战系列,主要以真实企业环境为实例搭建一系列靶场,通过练习、视频教程、博客三位一体学习。另外本次实战完全模拟ATT&CK攻击链路进行搭建,开成完整闭环。后续也会搭建真实A ......

vulnhub靶场:EvilBox - One

下载地址:https://www.vulnhub.com/entry/evilbox-one,736/ kali:172.88.6.144 靶场:172.88.6.94 nmap -T4 -sV -P -A 172.88.6.94 用 dirb http://172.88.6.94 和 dirsea ......

vulnhub靶场:Deathnote

靶场地址:Deathnote: 1 ~ VulnHub Kali:172.88.6.144 靶场:172.88.6.92 arp-scan -l nmap -T4 -sV -P -A 172.88.6.92 访问web服务时发现会自动跳转到:http://deathnote.vuln/wordpre ......

vulnhub靶场:doubletrouble

靶场地址:doubletrouble: 1 ~ VulnHub kali:172.88.6.144 靶场:172.88.6.89 靶场2:172.88.6.91 arp-scan -l nmap -A -sV -T4 -p- 172.88.6.89 访问ip 使用dirsearch对目标站点进行We ......

pikachu靶场SQL基础知识大全集

1、什么是SQL注入 SQL注入是一种网络攻击技术,它利用应用程序对用户输入数据的处理不当,从而使攻击者能够执行恶意的SQL查询或命令。通过成功利用SQL注入漏洞,攻击者可以绕过应用程序的安全验证,访问、修改或删除数据库中的数据,甚至执行系统级命令。 SQL注入通常发生在使用结构化查询语言(SQL) ......

vulnhub靶场:Thales

靶场地址:泰雷兹: 1 ~ VulnHub kali:172.88.6.144 靶场:172.88.6.81 nmap 172.88.6.0/24 nmap -T4 -sV -P -A 172.88.6.81 访问http://172.88.6.81:8080/,发现是tomcat页面,登录需要账户 ......

vulnhun靶场:ica1

靶场地址:ICA: 1 ~ VulnHub kali:172.88.6.0/24 靶场:172.88.6.74 nmap 172.88.6.0/24 dirb http://172.88.6.74/ 没有发现啥有用的信息 告诉我们使用的是 qdPM 9.2 系统,查看有没有相关漏洞 searchsp ......

xss漏洞攻击复现(xssgame靶场通关)

这篇文章简单的介绍下xssgame的通关方法,从名字可以看出,xssgame就是针对xss攻击进行专门的漏洞复现,由易到难。 链接:https://pan.baidu.com/s/1F9I7iBdu7MPLLvegM5kAQg 提取码:469c 这是xssgame的安装包,将它放到phpstudy/ ......

vulnhun靶场:Red.ova

靶场下载:Red: 1 ~ VulnHub kali:172.88.6.144 靶场:172.88.6.70 靶场页面是这个,第一次没有找到ip,使用桥接找到了 nmap 172.88.6.0/24 访问ip 找了很久没有找到有用的信息,在查看代码的时候发现了这个,直接打不开,在本地添加host 直 ......

vulnhun靶场:jangow-01-1.0.1

kali:172.88.6.144 靶场:172.88.6.64 靶场地址:Jangow: 1.0.1 ~ VulnHub 访问ip 点击右上角的buscar 写入一句话:echo '<?php eval($_POST['shell']);?>' > upfine.php 在wordpress里面有 ......

vulnhub-xxe靶场通关(xxe漏洞续)

##vulnhub-xxe靶场通关(xxe漏洞续) 下面简单介绍一个关于xxe漏洞的一个靶场,靶场来源:https://www.vulnhub.com 这里面有很多的靶场。 靶场环境需要自己下载:https://download.vulnhub.com/xxe/XXE.zip 因为是外国的靶场,下载 ......

DVWA靶场之SQL注入通关详解

原理 SQL注入通过将恶意的SQL代码插入到应用程序后台的SQL语句中,以获取未授权的访问权限或者窃取应用程序中的敏感信息。通常,SQL注入攻击的目标是Web应用程序,因为Web应用程序通常需要与数据库进行交互,并且大多数Web应用程序使用的是SQL语言。 存在原因 Web应用程序没有对用户输入的数 ......

DVWA靶场之文件上传通关详解

原理 文件上传漏洞是应用程序在处理用户上传的文件时没有对文件进行合理的检查和过滤,而恶意文件由攻击者伪造成合法文件,从而骗过应用程序进行上传和执行恶意代码。 存在原因 开发人员没有对用户上传的文件进行充分的验证和过滤。攻击者可以通过构造恶意文件,利用上传漏洞将其上传到服务器,从而获取敏感信息或者在服 ......

DVWA靶场之CSRF通关详解

原理 CSRF漏洞是指利用受害者尚未失效的身份认证信息( cookie、会话等信息),诱骗其点击恶意链接或者访问包含攻击代码的页面,在受害人不知情的情况下,以受害者的身份向服务器发送请求,从而完成非法操作(如转账、改密、信息修改等操作)。 形成原因 CSRF的形成原因主要是由于Web应用程序没有充分 ......

DVWA靶场之XSS通关详解

原理 XSS漏洞是攻击者将恶意代码注入到合法网页中,当用户浏览该页面时,恶意代码会被执行,从而获取用户敏感信息或进行其他攻击。 形成原因 网站对用户输入数据的过滤不严格或不完备,攻击者可以根据这个漏洞向网站提交恶意代码,然后再将这些代码传播给其他用户,从而造成危害。 防御措施 输入过滤:在网站接收用 ......

vulnhub靶场:matrix-breakout-2-morpheus

这个靶场的链接不小心给关闭了,所以只能自己去搜了,好像这个靶场需要用virtualbox,但是我的好像有问题,所以用VMware了,这是我打开后的样子 我的kali的ip:192.168.13.129 对靶场进项扫描 nmap -sP 65535 192.168.13.0/24 稍微判断下,锁定在1 ......

vulfocus靶场搭建

#拉取镜像vulfocus docker pull vulfocus/vulfocus:latest

准备环境: 获取一台运行Linux的服务器或虚拟机,确保具备足够的计算资源和网络连接。 安装所需的软件和依赖项,如Python、pip等。 安装CTFd: 打开终端并使用以下命令克隆CTFd的GitHub存储库 git clone https://github.com/CTFd/CTFd.git 进 ......

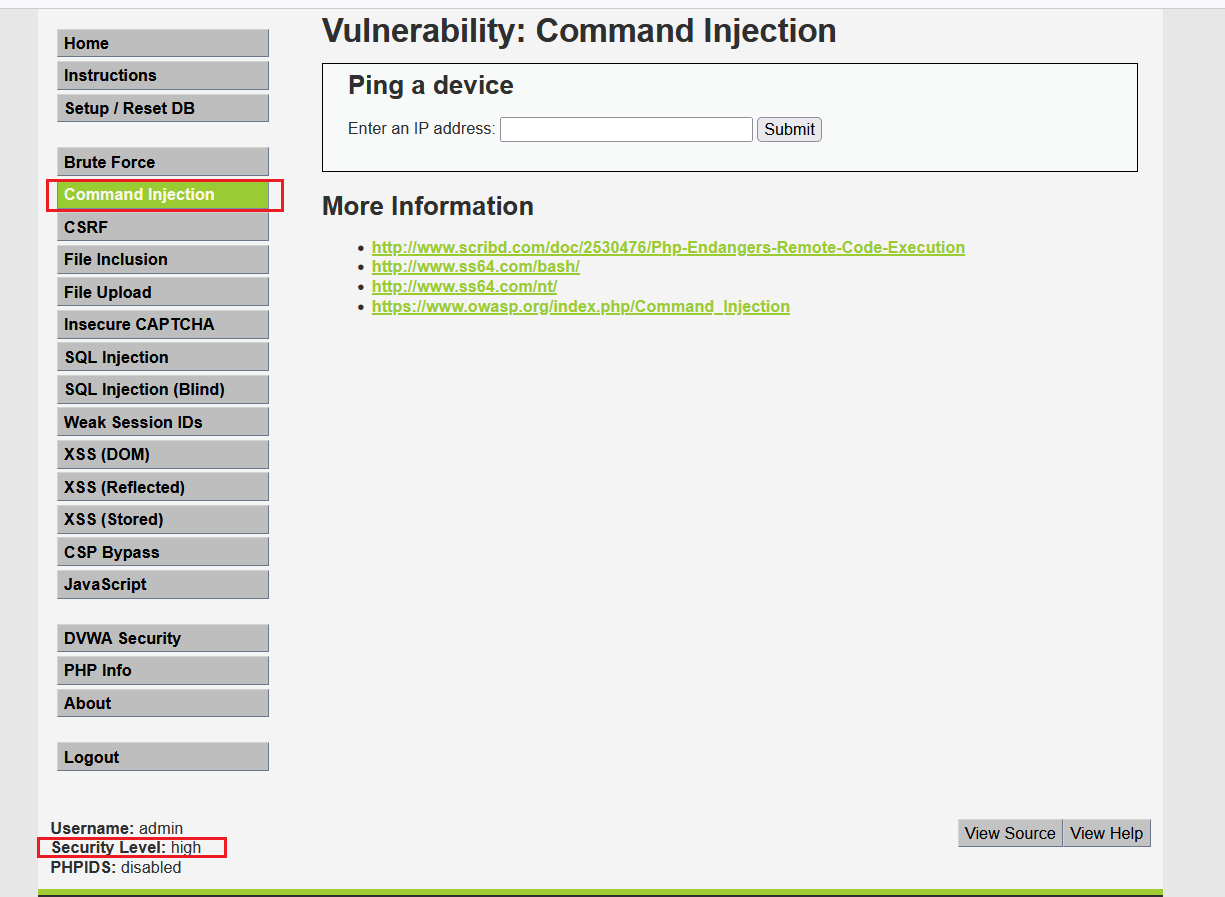

关于DVWA靶场高难度命令执行的代码审计

> 需要的环境:dvwa > > 使用的工具:PHP手册 ### high难度源代码: ```php ' ......

vulhub靶场练习

代耕。。。 练习靶场vulhub官网:https://vulhub.org/ vulhub搭建自己的经验(待完善):https://www.cnblogs.com/dustfree/p/16660437.html vulhub搭建参考文档:https://www.cnblogs.com/zzjdbk ......