卷积 神经网络 网络tensorflow

Java爬虫实战系列——常用的Java网络爬虫库

## 常用的Java网络爬虫库 Java 开发语言是业界使用最广泛的开发语言之一,在互联网从业者中具有广泛的使用者,Java 网络爬虫可以帮助 Java 开发人员以快速、简单但广泛的方式为各种目的抓取数据。平常我们在讨论网络爬虫的时候,很多人都会想到使用 Python 语言,因为与 Python 相 ......

羿网通网络测试仪和网络损伤仪融合平台

羿网通网络测试仪和网络损伤仪融合平台 羿网通系列测试仪是一款集网络损伤仪和网络测试仪于一体的多功能仿真测试仪器。WT2100具备24个10/100/ 1000M RJ45端口,WT2200具备4个1G/10G SFP+端口和16个10/100/1000M RJ45端口。 羿网通WT2100/WT22 ......

Java爬虫实战系列——常用的Java网络爬虫库

## 常用的Java网络爬虫库 Java 开发语言是业界使用最广泛的开发语言之一,在互联网从业者中具有广泛的使用者,Java 网络爬虫可以帮助 Java 开发人员以快速、简单但广泛的方式为各种目的抓取数据。平常我们在讨论网络爬虫的时候,很多人都会想到使用 Python 语言,因为与 Python 相 ......

大语言模型LLM网络结构介绍

大语言模型(Large Language Model,LLM)的网络结构通常基于深度神经网络,其中最常见的是基于变换器(Transformer)架构的模型。以下是一般情况下大语言模型(如GPT系列)的网络结构概述: 多层变换器(Multi-layer Transformers):大语言模型通常由多个 ......

分析三维模型OBJ格式轻量化在网络传输中的重要性

三维工厂K3DMaker是一款三维模型浏览、分析、轻量化、顶层合并构建、几何校正、格式转换、调色裁切等功能专业处理软件。可以进行三维模型的网格简化、纹理压缩、层级优化等操作,从而实现三维模型轻量化。轻量化压缩比大,模型轻量化效率高,自动化处理能力高;采用多种算法对三维模型进行几何精纠正处理,精度高,... ......

网络安全-post注入、head注入、

免责声明:本博客内所有工具/链接请勿用于未授权的违法攻击!!用户滥用造成的一切后果自负!!使用者请务必遵守当地法律!! 1、 ......

linux命令查看网络连通性

在 Linux 系统中,可以使用以下命令来检测网络连通性: 1、ping:它是最常用的网络连通性检测命令,可以用来测试目标主机是否存在并能够接收网络数据。 ping www.baidu.com 2、traceroute:它是一个用于测试网络路径的命令,可以用来查看数据从源主机到目标主机所经过的网络节 ......

网络扫描

网络扫描 linux 的 /etc/services 文件记录了端口号及对应的协议 端口3种状态:开放、关闭、过滤 主机2种状态:在线、离线 主机状态详细信息包含有:操作系统信息,例如版本;端口/应用/服务状态信息,即端口状态、应用程序版本。 主机扫描 ARP扫描发送ARP广播请求 ICMP ech ......

Anaconda平台下从0到1安装TensorFlow环境详细教程(Windows10+Python)

1.安装Anaconda Anaconda下载链接:Free Download | Anaconda 下载完成之后,开始安装,修改安装路径至指定文件夹下,由于安装过程比较简单,此处略过; 2.TensorFlow使用时可以采用CPU,也可采用GPU,此处使用带有独立显卡的计算机进行演示(不带独立显卡 ......

【网络流24题】孤岛营救问题(分层图BFS)

## 题目描述 $1944$ 年,特种兵麦克接到国防部的命令,要求立即赶赴太平洋上的一个孤岛,营救被敌军俘虏的大兵瑞恩。瑞恩被关押在一个迷宫里,迷宫地形复杂,但幸好麦克得到了迷宫的地形图。迷宫的外形是一个长方形,其南北方向被划分为 $N$ 行,东西方向被划分为 $M$ 列,于是整个迷宫被划分为 $N ......

HikOS安装后启用网络的步骤

海康平台安装部署环境需要基于HikvisionOS Linux系统(简称HIKOS),是基于CentOS 7的 Linux操作系统。 HIKOS系统安装完成后,即设置了root和hik两个用户,初始登录密码为123456。 其中root是超级管理员用户,只能通过本地终端登录系统,禁止使用远程终端登录 ......

Calico 网络策略

Calico 的网络策略 Calico支持GlobalNetworkPolicy和NetworkPolicy两种资源,前者用于定义集群全局网络策略,而后者大致可看作Kubernetes NetworkPolicy的一个超集。 Calico 网络策略提供了比 Kubernetes 更丰富的策略功能,包 ......

ubuntu2004 sshfs挂载网络目录文件夹

1. 安装sshfs sudo apt install sshfs 2. 创建挂载点文件夹 mkdir /mnt/NetDisk 3. 配置sshfs sudo vim /etc/fuse.conf 解除注释user_allow_other 4. 挂载目标目录到挂载点 sshfs -o cache= ......

网络渗透基础之JavaScript(上)

JavaScript用法 HTML 中的 Javascript 脚本代码必须位于 <script> 与 </script> 标签之间。 Javascript 脚本代码可被放置在 HTML 页面的 <body> 和 <head> 部分中,下面是一个例子。这个例子是把JavaScript代码放在<bod ......

使用卷积操作实现因子分解机

本文将介绍如何使用卷积操作实现因子分解机器。卷积网络因其局部性和权值共享的归纳偏差而在计算机视觉领域获得了广泛的成功和应用。卷积网络可以用来捕获形状的堆叠分类特征(B, num_cat, embedding_size)和形状的堆叠特征(B, num_features, embedding_size) ......

前馈神经网络解密:深入理解人工智能的基石

> 本文深入探讨了前馈神经网络(FNN)的核心原理、结构、训练方法和先进变体。通过Python和PyTorch的实战演示,揭示了FNN的多样化应用。 > 作者TechLead,拥有10+年互联网服务架构、AI产品研发经验、团队管理经验,同济本复旦硕,复旦机器人智能实验室成员,阿里云认证的资深架构师, ......

网络配置之给PC主机设置IP地址

前提:日常中,给大量的主机配置IP地址,如果手动一个一个的去配置,那是相当庞大的工作量,而且极易出错,故而选择服务器自动分配IP地址给主机 一,在路由器上配置 (一),直接配置: 基于接口的配置 G0/0/1 DHCP服务器: [Huawei]interface g0/0/1 //进入接口 [Hua ......

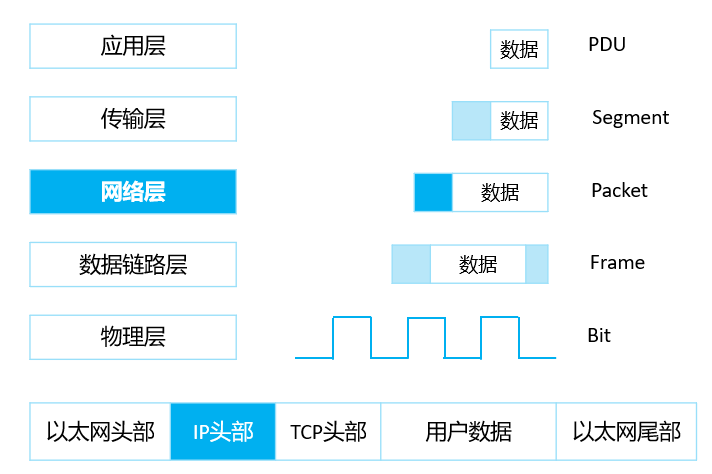

07 网络层协议(IPv4协议)

# 网络层 > 在数据封装时,网络层的IP协议会为数据包封装IP头部  # IP协议 > 为网络层的设备提供逻辑地址 ......

Tensorflow的简单神经网络

# 导入库 import tensorflow as tf import numpy as np from tensorflow import keras #定义和编译一个神经网络 model = tf.keras.Sequential([keras.layers.Dense(units=1, in ......

【矩阵论】含卷积求导和优化问题闭式解

本篇使用的[符号说明](https://www.cnblogs.com/edlinf/p/17585260.html),考虑优化问题 $$\min\limits_{K} \frac12\|A*K-B\|_F^2+\gamma\|K\|_F^2,\tag{1}$$ 其中$A,B\in M_{m,n}$ ......

k8s 网络策略

网络策略介绍 如果你希望在 IP 地址或端口层面(OSI 第 3 层或第 4 层)控制网络流量, 则你可以考虑为集群中特定应用使用 Kubernetes 网络策略(NetworkPolicy)。 NetworkPolicy 是一种以应用为中心的结构,允许你设置如何允许 Pod 与网络上的各类网络“实 ......

【网络安全防护】上海道宁与Bitdefender帮助您构建弹性网络并降低安全运营成本

Bitdefender GravityZone将风险分析、安全加固、威胁预防、检测和响应功能相结合,帮助您构建弹性网络并降低安全运营成本 ......

FFmpeg 如何探测网络流格式/如何从内存中获取数据

一般ffmpeg都是直接从文件中读取或者从网络流中读取,比如rtp://xx.xx.xx.xx:xxxx。 事实上也支持从内存中获取。 函数avio_alloc_context()实现该功能。 AVIOContext *avio_alloc_context( unsigned char *buffe ......

网络管理员教程 初级 Day2

#数据编码 ##模拟数据编码 三种基本调制方式:调幅、调频、调相。 调幅:ASK,简单,抗干扰能力差。 调频:FSK,简单,抗干扰能力较强。 调相:PM,抗干扰强,技术复杂。 ##PCM脉冲编码调制技术:采样、量化、编码。 ......

基于方面情感分析的双语法感知图注意力网络

摘要 基于方面的情感分析极具挑战性,因为一个句子可能包含多个方面或复杂的关系。利用图神经网络挖掘依赖语法信息已成为最流行的趋势,尽管取得了成功,但严重依赖依赖树的方法在准确建模方面及其表示情绪的词语的一致性方面带来了挑战,因为依赖树可能会提供不相关联的嘈杂信号。为了缓解这一问题,提出双语法感知的图注 ......

R语言APRIORI关联规则、K-MEANS均值聚类分析中药专利复方治疗用药规律网络可视化|附代码数据

全文链接:http://tecdat.cn/?p=30605 最近我们被客户要求撰写关于中药专利复方治疗的研究报告,包括一些图形和统计输出。 应用关联规则、聚类方法等数据挖掘技术分析治疗的中药专利复方组方配伍规律 方法检索治疗中药专利复方,排除外用中药及中西药物合用的复方。最近我们被要求撰写关于用药 ......

软考信息安全笔记-网络信息安全基本属性

# 1. 机密性(Confidentiality) 指网络信息不泄露给非授权的用户、实体或程序,能够防止非授权者获取信息。 ps:主要是“密”这个字,即加密,机密性也叫保密性。 eg:因机密性问题,数据外泄,如商业机密、账号密码、财务数据、公民隐私信息,黑客恶意利用这些信息将造成恶劣的影响。 # 2 ......

PYTHON用KERAS的LSTM神经网络进行时间序列预测天然气价格例子|附代码数据

全文下载链接:http://tecdat.cn?p=26519 最近我们被客户要求撰写关于LSTM的研究报告,包括一些图形和统计输出。 一个简单的编码器-解码器LSTM神经网络应用于时间序列预测问题:预测天然气价格,预测范围为 10 天。“进入”时间步长也设置为 10 天。) 只需要 10 天来推断 ......

08-1三层网络寻址抓包

## 三层网络寻址抓包 >完成两个网段内的主机互通  PC配置(只演示PC1,剩下都同理): ![imag ......