卷积 神经网络 网络tensorflow

第13章-网络安全与网络管理

### 第13章-网络安全与网络管理 ##### 13.1.1 ACL的基本原理 根据ACL所具备的特性不同,我们将ACL分成了不同的类型,分别是:基本ACL、高级ACL、二层ACL、用户自定义ACL,其中应用最为广泛的是基本ACL和高级ACL。在网络设备上配置ACL时,每一个ACL都需要分配一个编 ......

第11章-DHCP及网络地址转换技术

### 第11章-DHCP及网络地址转换技术 ##### 11.1.4 DHCP Server配置示例 ###### 1. 配置思路 (1)在R1上使能DHCP功能。 (2)创建三个全局地址池。用于为三个不同部门的PC分配IP地址。 (3)配置地址池的相关属性。 (4)在R1的接口下配置基于全局地址 ......

C++ 网络编程 asio 使用总结

概述 Asio 是一个用于网络和低级 I/O 编程的跨平台 C++ 库,它使用现代 C++ 方法为开发人员提供一致的异步模型. io_context io_context 类为异步I/O对象的用户提供了核心I/O功能,包含: asio::ip::tcp::socket asio::ip::tcp:: ......

高性能网络设计秘笈:深入剖析Linux网络IO与epoll

本文介绍了网络IO模型,引入了epoll作为Linux系统中高性能网络编程的核心工具。通过分析epoll的特点与优势,并给出使用epoll的注意事项和实践技巧,该文章为读者提供了宝贵的指导。 ......

【计算机网络】JWT token、Session

# JWT token https://www.bilibili.com/video/BV1VM4y117qr/?spm_id_from=333.999.0.0&vd_source=d11276664e3a69665cdbcae735af16dc ## 什么是JWT 用来解决客户端访问服务器的身份认 ......

【计算机网络】身份认证Oauth2

# 身份认证Oauth2 ## 授权码模式   { /*Step 1: 创建服务器端监听socket描述符listen_fd*/ li ......

【网络】【TCP】TCP 四次挥手,可以变成三次吗?

1 前言 这节我们来看个问题,就是 TCP 四次挥手,可以变成三次吗? 2 刨析 虽然我们在学习 TCP 挥手时,学到的是需要四次来完成 TCP 挥手,但是在一些情况下, TCP 四次挥手是可以变成 TCP 三次挥手的。 而且在用 wireshark 工具抓包的时候,我们也会常看到 TCP 挥手过程 ......

大语言模型的预训练[1]:基本概念原理、神经网络的语言模型、Transformer模型原理详解、Bert模型原理介绍

# 大语言模型的预训练[1]:基本概念原理、神经网络的语言模型、Transformer模型原理详解、Bert模型原理介绍 # 1.大语言模型的预训练 ## 1.LLM预训练的基本概念 预训练属于迁移学习的范畴。现有的神经网络在进行训练时,一般基于反向传播(Back Propagation,BP)算法 ......

在树莓派启动分区创建配置文件,使其加入无线网络

在树莓派的启动分区创建一个名为“wpa_supplicant.conf”配置文件,在文件中输入以下内容: country=CN ctrl_interface=DIR=/var/run/wpa_supplicant GROUP=netdev update_config=1 network={ ssid ......

数据分享|用加性多元线性回归、随机森林、弹性网络模型预测鲍鱼年龄和可视化|附代码数据

原文链接:http://tecdat.cn/?p=24127 最近我们被客户要求撰写关于预测鲍鱼年龄的研究报告,包括一些图形和统计输出。 鲍鱼是一种贝类,在世界许多地方都被视为美味佳肴 养殖者通常会切开贝壳并通过显微镜计算环数来估计鲍鱼的年龄。因此,判断鲍鱼的年龄很困难,主要是因为它们的大小不仅取决 ......

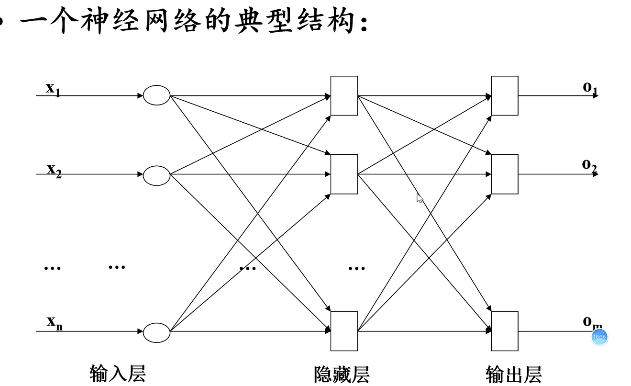

BP神经网络算法

BP是反向的意思 神经网络并不能建立先验关系,而是黑箱关系  的网络安全_A_Survey_on_Space-Air-Ground-Sea_Integrated_Network_Security_in_6G

** 恢复内容开始 ** ## 空天地一体化(SAGIN)的网络安全 **目前关注的方面:** 集中在安全通信、入侵检测、侧通道攻击、GPS欺骗攻击、网络窃听、消息修改/注入等方面,有些侧重于分析现有的安全威胁[20]、[21],有些提出了他们的攻击方法[14]、[22],还有一些则更多地侧重于SA ......

网络编程 p2 InetAddress

# **InetAddress类** **相关方法:** 1. **getLocalHost():**获取本机InetAddress对象; 2. **getByName():**根据指定主机名/域名获取IP地址对象; 3. **getHostName():**获取Inet Address对象的主机名 ......

算法_贝叶斯网络学习_bayesian networks

###基本概念 条件概率 联合概率 边缘概率 链式法则 随机变量的独立性 条件独立性 贝叶斯规则、贝叶斯概率推理和贝叶斯网络模型。 stochastic,主要用作形容词,主要意思为“随机的;猜测的” ###R语言包 R语言用lme4多层次(混合效应)广义线性模型(GLM),逻辑回归分析 lme4广义 ......

【计算机网络】soap和rest简单比较整理

https://www.bilibili.com/video/BV1ht411U7fC/?spm_id_from=333.337.search-card.all.click&vd_source=d11276664e3a69665cdbcae735af16dc 一、从定义上他们就是完全不同的,soap ......

Linux网络编程(socket的udp通信)

UDP是无连接的,即发送数据之前不需要建立连接,它尽最大努力交付,即不保证可靠交付,在一些要求实时性的通信中多有用到如游戏,视频等,UDP是面向报文的,有别于tcp的一对一通信,udp支持一对一、一对多、多对一和多对多的交互通信等。 一、udp通信用到的相关函数解析 int socket(int d ......

教师学生双网络

1. 声明教师,学生网络 backbone_model = Net(gps=opt.gps, blocks=opt.blocks) backbone_model = backbone_model.to(device) ema_model = Net(gps=opt.gps, blocks=opt.b ......

生成式对抗网络在宏基因组研究中的应用

生成式对抗网络(GAN)在宏基因组研究中也有一些应用,以下是一些具体的应用领域: 宏基因组数据生成:宏基因组研究中,往往需要大规模的微生物组成和功能数据。使用GAN可以生成逼真的宏基因组数据,包括微生物的相对丰度、基因功能注释等,从而扩充数据集的规模和多样性。 数据降噪与去偏:宏基因组数据中存在大量 ......

生成式对抗网络与基因表达模拟

假设我们想要利用深度学习技术来进行基因表达模拟,主要目标是通过模型学习基因表达的规律,并生成合成的基因表达数据。以下是一个通俗易懂的举例: 假设我们有一个基因表达数据集,其中包含了许多基因的表达水平数据。我们想要训练一个深度学习模型,能够学习到这些基因表达数据的分布和规律,并且能够生成与之类似的合成 ......

数字时代下的实用型网络安全人才如何培养?

如何解决网络安全人才培养困境、提高人才实战能力,以应对数字化转型过程中的安全风险挑战,成为政企用户网络安全能力建设的重要命题。 ......

生成式对抗网络在生物领域有哪些应用

生成式对抗网络(GANs)在生物领域有许多应用。以下是一些例子: 药物发现:GANs可以被用来生成具有特定化学结构和治疗特性的新药物。生成器可以生成具有潜在药理学活性的化合物,而判别器可以评估这些化合物的有效性。 图像合成:GANs可以用于合成逼真的生物图像,如细胞、组织或器官图像。这对于医学图像处 ......