百强 网络安全 能力 科技

可编程网络实验室2023暑假纳新--第三次作业

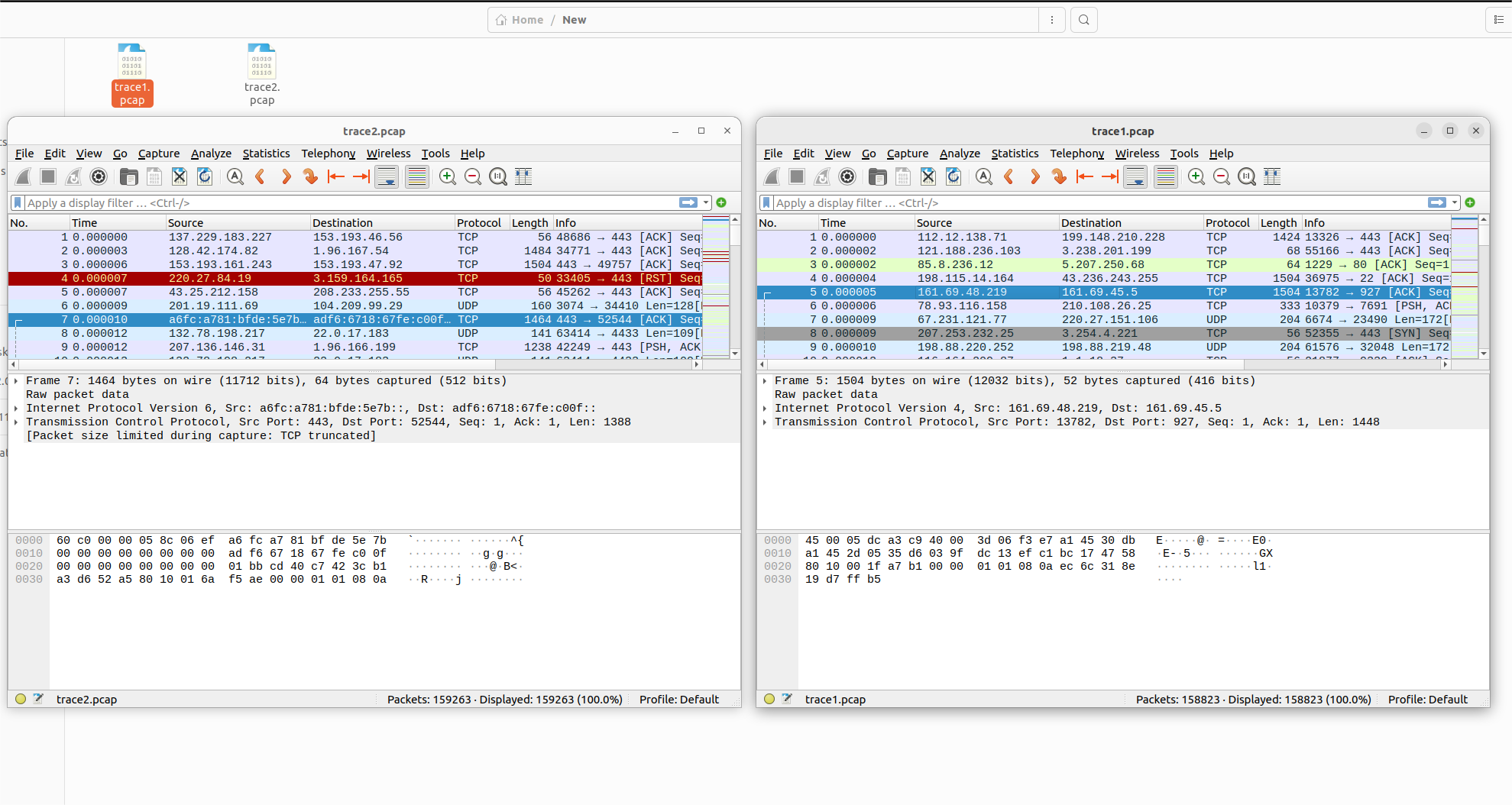

首先下载并打开两个数据包 可以看到源地址和目标地址都不同,并且分为TCP和UDP协议两种  然后先学习TOP-K问 ......

可编程网络实验室第三次作业

|这个作业属于哪个课程|| |-- |-- | |这个作业要求在哪里|| |这个作业的目标|| #对于上次作业 ##作业提交后有去看其他同学的作业内容,发现有些步骤不一样的地方。有尝试再做了一遍。 补充下载了wireshark(win10的wireshark需要下载另外的插件才能识别网卡) : return 1 / (1 + np.exp(-x)) # 定义神经网络类 class NeuralNetwork: def _ ......

Black Hat USA 2023落幕回顾——安全AI成为关注焦点,漏洞利用衍生新议题。

如何成为最跟得上潮流的黑客高手?= ToDo List =第一步:打开电脑的浏览器第二步:输入网址 — blackhat.com跳转!第三步:阅读学习BlackHat2023的全部演讲。 ......

网络编程学习2

TCP服务端处理多客户端任务: 原来是通过开启子进程来服务不同的客户端,当客户端退出时就关闭该子进程 多路复用: 使用一个进程(有且只有一个主进程)同时监控若干个文件描述符,这种读写模式称为多路复用 多用于TCP的服务端,用于监控客户端的连接和数据的收发 优点:不需要频繁的创建和销毁进程,从而节约了 ......

OS(二十四):网络操作系统

计算机网络是指通过数据通信系统把地理上分散的自主计算机系统连接起来,以达到数据通信和资源共享目的的一种计算机系统。 自主计算机,是指具有独立处理能力的计算机。 在计算机网络上配置网络操作系统NOS(Network Operating System),是为了管理网络中的共享资源,实现用户通信以及向用户 ......

安全启动、优雅退出

在服务开发的时候,可能会遇到服务频繁启动或者频繁销毁的情况,需要分配和回收服务的资源;同时如果在服务关闭处理的不优雅的情况,还可能会丢失数据,因此服务设计的时候,需要考虑如何优雅的对服务进行启停。 package main import ( "fmt" "os" "os/signal" "sync" ......

OS(二十五):系统安全性

数据加密是保障网络通信安全方面所的主要技术。 1、数据加密的基本概念 数据加密技术是对系统中所有存储和传输的数据进行加密,使之成为密文。数据加密技术包括 数据加密、数据解密、数字签名、签名识别以及数字证明。 1.1、数据加密模型 一个数据加密模型由四部分构成。 明文(plain text),准备加密 ......

深度学习(十二)——神经网络:搭建小实战和Sequential的使用

# 一、torch.nn.Sequential代码栗子 > 官方文档:[Sequential — PyTorch 2.0 documentation](https://pytorch.org/docs/stable/generated/torch.nn.Sequential.html#sequent ......

网络安全-修改基础接口配置(MSTP负载均衡)

[s3-GigabitEthernet0/0/1]dis this#interface GigabitEthernet0/0/1 port link-type access port default vlan 10#return[s3-GigabitEthernet0/0/1]port de [s3 ......

有成长,有未来:小米的科技观

前不久,雷军带来了自己的第四次年度演讲。他演讲的主题是“成长”,成长的背后,本质上是认知的突破。在认知突破同时,小米宣布了科技战略的升级。 因为极致性价比,外界一直对小米有些误读,认为小米没有核心技术。通过这次一系列新品和技术的发布,以及小米科技的战略升级,你会发现:手机、汽车、家电、AI,哪一个词 ......

顶象Web 3业务安全方案亮相“AWS解决方案日”

近日,AWS合作伙伴之Web3解决方案日在香港举办,多家科技公司专家和企业代表就WEB 3.0方案、AI创新和Web 3.0安全进行了探讨。顶象现场展示了Web 3.0业务安全解决方案。 NFT是Web 3.0典型场景之一。NFT基于区块链技术的非同质化代币,具有不可分割、不可替代、独一无二的特征。 ......

任何人都可被悄悄添加为公司“法人”!媒体曝多个政务App存在重大安全漏洞

张女士从未到过湖南株洲,却发现自己名下有一家个体工商户,且该公司位于千里之外。她报警和反馈后得知,该个体户是通过网上办理并进行了实名验证,合法合规。然而这不是个例,黑龙江一名男子无故成为河北一家公司的独资股东,并承担了该公司拖欠641万元税款的责任;重庆一位教师发现自己莫名成为山东一家公司的法人,导 ......

矢量网络分析仪 使用手册

射频功率放大器(Power Amplifier,PA) 1. 仪器与设备 本次测试使用以下仪器: Agilent E4438C——矢量信号发生器(ESG),用于产生矢量信号,作为PA的输入信号 Agilent N4010—— 矢量信号分析仪(VSA),测试PA的输出信号,可观察星座图,EVM,输出功 ......

NTFS安全权限

NTFS安全权限FAT转化为NTFS:convert 盘符: /fs:ntfs #数据不丢失,但不可逆三. NTFS系统特点ps:累加权限时如果有拒绝权限(列如:ACL中,a属于IT组,IT组具有完全控制权限,a又在其他组被赋予拒绝权限,则拒绝>权限,a无法访问文件)ps:文件所有者可以设置ACL使 ......

python必坑知识点(网络编程)

## 1 基础 ### 1.1 作业题1 ```python # 1. 简述 二层交换机 & 路由器 & 三层交换机 的作用。 """ 二层交换机:构建局域网并实现局域网内数据的转发。 路由器:实现跨局域网进行通信。 三层交换机:具备二层交换机和路由的功能。 """ # 2. 简述常见词:IP、子网 ......

磁盘阵列/视频集中存储/安防监控视频智能分析平台新功能:安全帽/反光衣/安全带AI识别详解

在众多工地、石油、化工等施工现场,经常会有人员因为天气炎热、自身安全意识薄弱等原因不根据安全规章佩戴安全帽、反光衣等等。 ......

【网络编程 && 并发编程 知识点总结】

# 【网络编程】 ## [【一】CS与BS架构](https://www.cnblogs.com/dream-ze/p/17499372.html) - 什么是 CS 架构 - 什么是 BS 架构 ## [【二】操作系统基础与网络通信基础](https://www.cnblogs.com/dream ......

uniapp专栏——屏幕安全区域

## 写在前面 这些内容是在通过cli搭建的uniapp中,使用了vite4,ts4.9,vue3(组合式API,setup语法糖)。如果有版本不一致,请谨慎参考。 ## 正文 ### css方式 UNI提供的安全区CSS常量 ``` 获取上安全距离(安全区域距离顶部边界的距离): env(safe ......

途牛科技与火山引擎数智平台合作 打造企业大数据系统“降本”新范式

更多技术交流、求职机会,欢迎关注字节跳动数据平台微信公众号,回复【1】进入官方交流群 近日,南京途牛科技有限公司与火山引擎数智平台(VeDI)的合作获得新进展:途牛大数据系统全面迁移至火山引擎开源大数据平台E-MapReduce。 作为国内专注休闲旅游的数字一体化旅游服务商,南京途牛科技有限公司(以 ......

网络安全-kali

免责声明:本博客内所有工具/链接请勿用于未授权的违法攻击!!用户滥用造成的一切后果自负!!使用者请务必遵守当地法律!! 1、Kali Linux系统介绍:Kali Linux是一个基于Debian的Linux发行版本,旨在进行高级渗透测试和安全审计。Kali包含数百种(900多种)渗透测试工具,适用 ......

网络参数的配置

# 手工方式 ## Wired 有线 ## Woreless 无线 > 图形化的网络管理器(依赖的服务:NetworkManager) ```shell ┌──(root㉿kali)-[~] └─# systemctl status NetworkManager ● NetworkManager.s ......

宏基因组共现网络分析

引言 宏基因组学是研究环境中各种微生物群体(包括细菌、真菌等)的所有基因的集合,它已成为植物学领域中的重要工具。宏基因组数据的分析对于理解微生物的功能和相互作用至关重要。Co-occurrence Network是一种用于组织和分析孤立数据的方法。它可以将多个基因或序列组织成一个网络,其中节点代表基 ......

LTE -标志着4G网络的兴起

LTE 包含LTE FDD和LTE TDD(通常被简称为TD-LTE)两种模式。 2013年随着 TD-LTE 的牌照发放,4G的网络、终端、业务都进入正式商用阶段,也标志着我国正式进入了4G时代。 LTE标准对系统提出了严格的技术需求,主要体现在容量、覆盖、移动性支持等方面,概括如下: 峰值速率- ......

展商推荐 | 创龙科技携10+款国产化率100%嵌入式工业板卡参展!

创龙科技(Tronlong)是国内领先的嵌入式产品平台提供商,始创于2013年。业务主要涵盖工业核心板、工业评估板、工业单板机、项目服务,总部位于广州科学城,在北京、上海、深圳、西安等地设有业务及技术服务中心。 邀您一同探讨“嵌入式人工智能技术与应用”此次展会,创龙科技资深产品经理丁度树将作为“第五 ......

构建全面的网络防御体系 - 网络安全战略规划

随着互联网的迅猛发展,网络安全问题变得越来越突出。恶意攻击、数据泄露和黑客入侵等事件频频发生,给个人和组织带来了巨大的损失。因此,构建一套全面的网络防御体系成为了当务之急。本文将介绍网络安全战略规划的重要性,并提供一些有效的安全策略来实现全面的网络防御。 ## 1. 网络安全战略规划的重要性 网络安 ......

企业如何规避法律风险和合规要求 - 网络安全法规解读

网络安全已经成为企业发展中不可忽视的重要环节。随着《网络安全法》等相关法规的出台,企业需要更加重视网络安全合规要求,以规避法律风险并保护企业和用户的利益。本文将对企业如何规避法律风险和合规要求进行解读和探讨。 ## 概述网络安全法规 网络安全法规是指一系列法律、法规、标准和规范,旨在保护网络空间安全 ......

保护用户资金和个人隐私的挑战 - 数字化支付安全

随着数字化支付的普及和发展,用户资金和个人隐私的安全性成为了一个重要的关注点。在这篇文章中,我们将探讨数字化支付所面临的挑战,并提供一些技术解决方案来保护用户资金和个人隐私。 ![保护用户资金和个人隐私的挑战 - 数字化支付安全](https://img2023.cnblogs.com/blog/3 ......

保持专注的能力----正念冥想

保持专注的能力 正念冥想 2018年05月25日 作者: 阅读:345 当我们还是个孩子的时候,“专注”曾真切有力地陪伴过我们的日日夜夜。我们玩玩具、打游戏、看蓝天、追蝴蝶…… 我们都曾100%地专注于一件事、一个人、一样东西。小时候的我们,在被大人们打破这种专注的时候,会感到无比厌烦,而随着我们渐 ......