算法 安全性 原理ripemd

Go排序算法小总结

# Go-排序算法 参考整理:[1.0 十大经典排序算法 | 菜鸟教程 (runoob.com)](https://www.runoob.com/w3cnote/ten-sorting-algorithm.html) [shell排序 - Mohuishou (lailin.xyz)](https: ......

电子政务及安全研究报告

``` 1. 电子政务的内容 2. 网络规范的内容 3. 政务应急平台的内容 4. 电子政务安全的内容 5. 电子政务安全管理的内容 6. 电子政务信息安全等级保护、电子政务认证和权限管理的应用、政务信息交换的安全机制的相关内容 ``` ### 1. 电子政务的内容 电子政务是指政府利用信息通信技术 ......

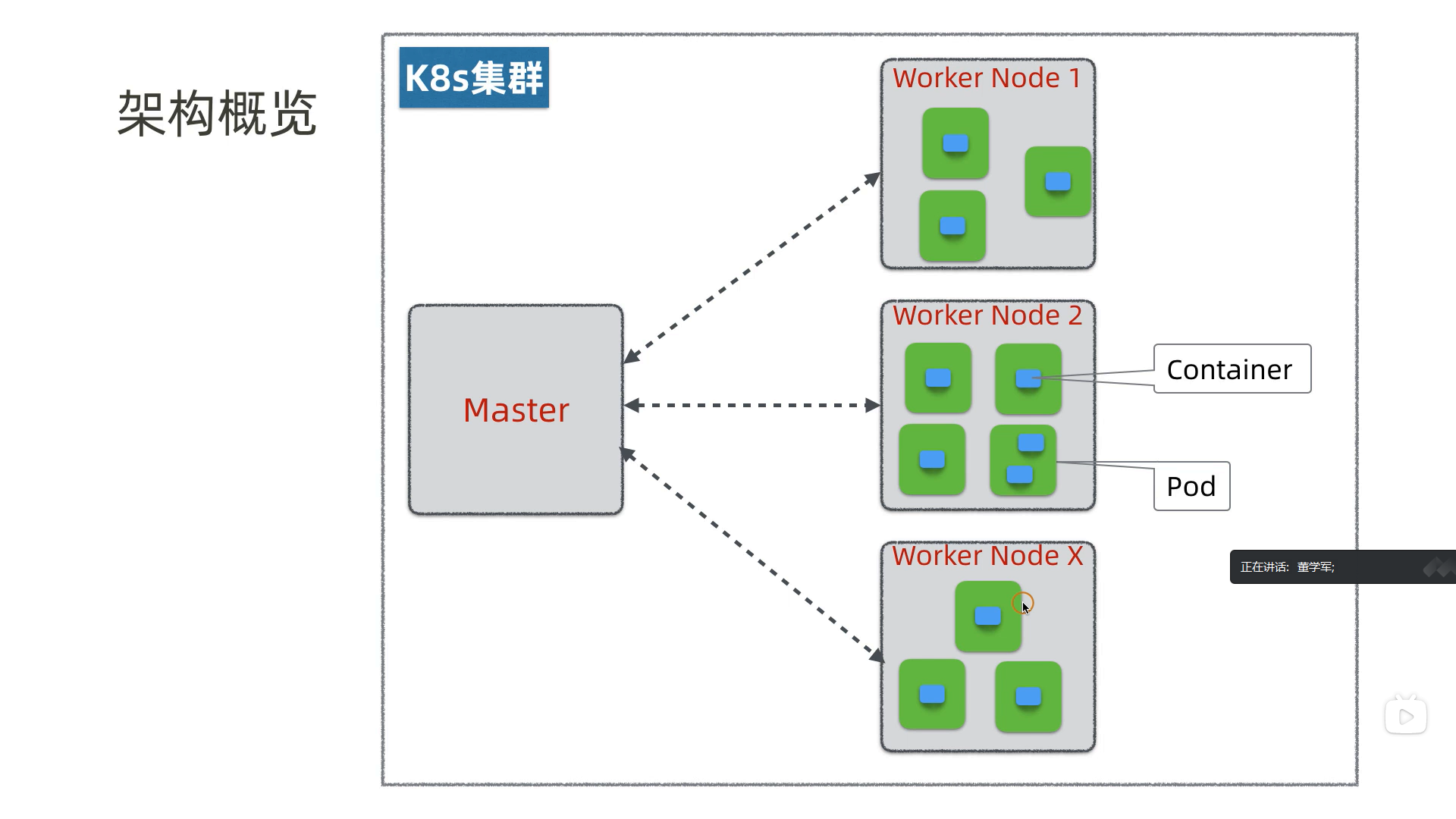

【k8s】基本原理

ls /data/nginx web /data/nginx webcd git init # 就是对git初始化,生成.git目录2.本地没有代码,要 ......

Vue2实现双向数据绑定原理

Vue2.x 采用数据劫持结合发布订阅模式(PubSub 模式)的方式,通过 Object.defineProperty 来劫持各个属性的 setter、getter,在数据变动时发布消息给订阅者,触发相应的监听回调。当把一个普通 Javascript 对象传给 Vue 实例来作为它的 data 选 ......

MATLAB用改进K-Means(K-均值)聚类算法数据挖掘高校学生的期末考试成绩|附代码数据

全文链接:http://tecdat.cn/?p=30832 最近我们被客户要求撰写关于K-Means(K-均值)聚类算法的研究报告,包括一些图形和统计输出。 本文首先阐明了聚类算法的基本概念,介绍了几种比较典型的聚类算法,然后重点阐述了K-均值算法的基本思想,对K-均值算法的优缺点做了分析,回顾了 ......

编译原理大复习

Todo:代码优化 ## 消除左递归及提取左公因式题型  一图解决问题。不再赘述 ## 由语言构造文法 虽然有五种方法,但是把卷子做完一遍以后,最有效的应该还是分解 ......

微软正在研究使 Linux 脚本更安全

导读 据悉,微软正在研究使 Linux 脚本更安全 微软正在研究使 Linux 脚本更安全 在本周的 Linux 安全峰会上,systemd 的创建者 Lennart Poettering 发表了演讲,他在过去的一年中被微软雇佣,他和微软的其它工程师们正在努力提高 Linux 的安全性。微软的工程师 ......

计算机安全_jlu_ccst部分笔记

这些是我当时复习计算机安全这门课的时候写的一些笔记(没有的部分要么是比较简单,要么是我没复习到(有的计算 现在我还有别的事时间比较紧张,顾不上整理这门课的内容了,直接把图片放出来有需要的同学可以参考一下 (坏了,还少了一半,我记得当时是写了三四十页的(挠头)下次找到了再看吧,那一摞纸我大概是放在家里 ......

通用数字滤波算法

> 不论你是做数字信号处理还是系统自动控制,只要系统中有模拟数据采集部分,就不可避免的存在噪声干扰的问题。应对噪声,一个方法就是利用硬件搭建模拟的滤波器,在前端采样电路滤除掉噪声;另一个方法,就是利用ADC采样,运行软件滤波算法,滤除掉信号中的噪声。 >> 特别声明:本文为个人在阅读《匠人笔记》的数 ......

基于模拟退火优化算法的三维装箱优化matlab仿真,优化重量利用率和空间利用率

1.算法仿真效果 matlab2022a仿真结果如下: 2.算法涉及理论知识概要 模拟退火算法来源于固体退火原理,是一种基于概率的算法,将固体加温至充分高,再让其徐徐冷却,加温时,固体内部粒子随温升变为无序状,内能增大,而徐徐冷却时粒子渐趋有序,在每个温度都达到平衡态,最后在常温时达到基态,内能减为 ......

Web安全

Web安全工具 HackBar HackBar Charset Charset Cookie Hacker Cookie Hacker Proxy SwitchySharp Proxy SwitchySharp Wappalyzer https://www.wappalyzer.com/ Wappa ......

算法学习(22): 逆序对与原序列

# 逆序对与原序列 > 在《组合数学》中有这么一个从逆序列构建一个排列的过程……而刚好有一场考试有考了类似的问题,于是在此总结一下。 [TOC] ## 逆序列 假定我们有序列 $P$ 是 $\{1, 2, \cdots, n\}$ 的一个排列。如果 $i p_j$ 则称数对 $(p_i, p_j)$ ......

基于ACGWO混沌灰狼优化算法的MATLAB对比仿真,对比标准的GWO

1.算法仿真效果 matlab2022a仿真结果如下: 2.算法涉及理论知识概要 灰狼优化算法(GWO),灵感来自于灰狼.GWO算法模拟了自然界灰狼的领导层级和狩猎机制.四种类型的灰狼,如 α,β,δ,w 被用来模拟领导阶层。此外,还实现了狩猎的三个主要步骤:寻找猎物、包围猎物和攻击猎物。 为了在设 ......

电子政务及安全研究报告

#一、电子政务的内容和网络规范的内容 ##(一)电子政务的内容 电子政务是指国家机关在政务活动中,全面应用现代信息技术、网络技术以及办公自动化技术等进行办公、管理和为社会提供公共服务的一种全新的管理模式。广义电子政务的范畴,应包括所有国家机构在内; 而狭义的电子政务主要包括直接承担管理国家公共事务、 ......

m基于HOG特征提取和GRNN网络的人体姿态识别算法matlab仿真,样本为TOF数据库的RGB-D深度图像

1.算法仿真效果 matlab2022a仿真结果如下: TOF数据库如下: 2.算法涉及理论知识概要 1、HOG特征: 方向梯度直方图(Histogram of Oriented Gradient, HOG)特征是一种在计算机视觉和图像处理中用来进行物体检测的特征描述子。它通过计算和统计图像局部区域 ......

Linux工作原理3设备

本章是对正常运行的Linux系统中内核提供的设备基础设施的基本考察。纵观Linux的历史,在内核如何向用户展示设备方面已经有了许多变化。我们将从传统的设备文件系统开始,看看内核如何通过sysfs提供设备配置信息。我们的目标是能够提取系统中的设备信息,以便了解一些基本的操作。后面的章节将更详细地介绍与 ......

文心一言 VS 讯飞星火 VS chatgpt (27)-- 算法导论5.1 2题

# 二、请描述 RANDOM(a,b)过程的一种实现,它只调用 RANDOM(0,1)。作为a和b的函数,你的过程的期望运行时间是多少? ## 文心一言: 假设我们有一个伪随机数生成器,可以生成在[0,1)范围内的随机数。那么我们可以使用以下算法实现从一个[a, b]范围内的随机数: 1.首先生成一 ......

m基于FPGA的RGB转ycrcb颜色空间转换算法实现,包含testbench,对比三种转换方法

1.算法仿真效果 vivado2019.2仿真结果如下: 其中1为直接乘法公式计算; 2为移位法计算; 3为分布式计算; 2.算法涉及理论知识概要 人类获得信息的主要方式是视觉,通常情况下颜色有2种描述方式,一种是RGB色度空间表示,一种是 YCbCr色度空间表示。然而,普通的R GB颜色空间对视频 ......

算法学习day37贪心part06-738、968

package LeetCode.greedypart06; /** * 738. 单调递增的数字 * 当且仅当每个相邻位数上的数字 x 和 y 满足 x <= y时,我们称这个整数是单调递增的。 * 给定一个整数 n ,返回 小于或等于 n 的最大数字,且数字呈 单调递增 。 * 示例: * 输入 ......

算法学习day36贪心part05-435、763、56

package LeetCode.greedypart05; import java.util.Arrays; /** * 435. 无重叠区间 * 给定一个区间的集合intervals,其中 intervals[i] = [starti, endi]。返回 需要移除区间的最小数量,使剩余区间互不重 ......

算法学习day35贪心part04-860、406、452

package LeetCode.greedypart04; /** * 860. 柠檬水找零 * 在柠檬水摊上,每一杯柠檬水的售价为 5美元。顾客排队购买你的产品,(按账单 bills 支付的顺序)一次购买一杯。 * 每位顾客只买一杯柠檬水,然后向你付 5 美元、10 美元或 20 美元。你必须给 ......

计算机组成原理—运算方式

# 计算机组成原理—中央处理器(1) ## 四、计算机的运行方式 ### 1.有符号数和无符号数 计算机的数均存在寄存器中,通常称寄存器的位数为机器字长 #### 1.1无符号数 没有表示符号的数,每一位均可存放数值。eg:若机器字长16位,则可表示无符号数的范围为0-65535(2^16 - 1) ......