算法 笔记18

程序员修炼之道阅读笔记

第44节 全都是写 1、代码要跟文档紧密结合,我们要认真对待注释及文档,他们不是可有可无的东西。 2、我们喜欢看到简单的模块级头注释,关于重要数据和类型声明的注释,以及给每个类和每个方法所加的简要头注释,用于描述函数的用法和任何不明了的事情。 3、应当使用特定的格式进行注释,通常对应语言或者 IDE ......

0011.有监督学习之Apriori算法

一、关联分析概述 1. 关联分析 2. 频繁项集的评估标准 2.1 支持度 2.2 置信度 2.3 提升度 3. 关联规则发现 二、Apriori算法原理 三、使用Apriori算法来发现频繁项集 1. 生成候选项集 2. 项集迭代函数 四、Apriori关联规则挖掘 1. 挖掘关联规则的流程 2. ......

muduo学习笔记

[TOC] ## 概念 #### 阻塞和非阻塞 $\bf{ 网络 \rm{IO} 阶段一:}\\ 数据准备 \begin{cases} 阻塞:\quad调用 \rm{IO} 方法线程进入阻塞状态 \quad \\ \\非阻塞:\quad不会改变线程状态,通过返回值判断(需要将sockfd设置为非阻塞 ......

Qt+QtWebApp开发笔记(五):http服务器html中使用json触发ajax与后台交互实现数据更新传递

前言 前面完成了页面的跳转、登录,很多时候不刷新页面就想刷新局部数据,此时ajax就是此种技术,且是异步的。 本篇实现网页内部使用js调用ajax实现异步交互数据。 在js中使用 ajax是通过XMLHttpRequest来实现的。 Demo 下载地址 链接:https://pan.baidu.co ......

RALB负载均衡算法的应用

搜索推荐算法架构为京东集团所有的搜索推荐业务提供服务,实时返回处理结果给上游。部门各子系统已经实现了基于CPU的自适应限流,但是Client端对Server端的调用依然是RR轮询的方式,没有考虑下游机器性能差异的情况,无法最大化利用集群整体CPU,存在着Server端CPU不均衡的问题。 ......

课堂笔记`

# 课堂把笔记   SET LANGUAGE N'Simplified Chinese' --简体中文 --SET LANGUAGE N'English' --英文 --SET LANGUAGE N' ......

【技术积累】算法中的贪心算法【二】

博客推行版本更新,成果积累制度,已经写过的博客还会再次更新,不断地琢磨,高质量高数量都是要追求的,工匠精神是学习必不可少的精神。因此,大家有何建议欢迎在评论区踊跃发言,你们的支持是我最大的动力,你们敢投,我就敢肝 ......

O2OA (翱途) 开发平台应用市场云笔记功能邀您来体验

O2OA 云笔记提供了一个给员工记录工作笔记,在线协同编辑文档,白板演示的工具,该功能可以将记录下来的文档信息件实时同步到云端,用户随时在多个设备上进行查看、编辑与分享,支持在 “云” 上做笔记、管理文档、编写脑图信息。这样可以帮助整体工作团队实现资料共享、协同编辑、在线实时沟通等,极大提高工作效率 ......

深度学习应用篇-计算机视觉-语义分割综述[5]:FCN、SegNet、Deeplab等分割算法、常用二维三维半立体数据集汇总、前景展望等

深度学习应用篇-计算机视觉-语义分割综述[5]:FCN、SegNet、Deeplab等分割算法、常用二维三维半立体数据集汇总、前景展望等 ......

有什么Windows电脑上好用地记笔记软件

当你每天的工作事项非常多时,就会有很多事情需要记住,面对繁琐复杂的各种事项,很多人的记忆力都是有限的,很容易就会忘记工作事项,这应该怎么办呢?其实随着工作量的增加,想要快速、准确的记住琐碎的工作信息,借助一款记笔记软件可以起到事半功倍的作用。 一般大多数上班族使用的办公设备都是Windows电脑,那 ......

关于对称加密算法的特点及优缺点说明

对称加密算法(symmetrical encryption)特点 1、加密、解密使用同一个密钥,因此也称为单密钥加密,也有直接称为密钥加密 2、将原始数据分割成为固定大小的块,逐个进行加密 对称加密算法的优点 加密、解密使用同一个密钥,加密解密的速度快,效率高 对称加密算法的缺点 必须商定秘钥:数据 ......

Database System Concepts——读书笔记 第十四章 索引

多级索引 由于全量索引数据量较大,不能直接全部放入内存中,需要分级,将上层稀疏索引放入内存中,降低IO次数。 辅助索引必须密集的,每个搜索关键字值都有一个索引条目,**辅助索引必须包含指向所有记录的指针**;如果辅助索引只存储部分搜索关键字值,则具有中间搜索关键字值的记录可能位于文件中的任何位置,通 ......

Database System Concepts——读书笔记 第十五章 查询过程

join操作 Nest Loop Join 算法简单来说,就是双重循环,遍历外表(驱动表),对于外表的每一行记录,然后遍历内表,然后判断join条件是否符合,进而确定是否将记录吐出给上一个执行节点。从算法角度来说,这是一个M*N的复杂度。 HashJoin 是针对equal-join场景的优化,基本 ......

Database System Concepts——读书笔记 第十九章 恢复系统

系统崩溃后,系统会检查日志以找到最后一个<checkpoint L>记录(这可以通过从日志末尾向后搜索日志来完成,直到找到第一个<checkpoint L>记录),**L是检查点时活动的事务列表**。 重做或撤消操作只需要应用于L中的事务,以及在<checkpoint L>记录写入日志后开始执行的所 ......

Database System Concepts——读书笔记 第十二章 物理存储系统

闪存SSD 固态磁盘(SSD)使用NAND闪存构建,并提供与磁盘存储相同的面向块的接口。与磁盘相比,固态硬盘可以提供更快的随机访问:固态硬盘检索一页数据的延迟从20到100微秒不等,而对磁盘的随机访问需要5到10毫秒。 固态硬盘的数据传输速率高于磁盘,并且通常受到互连技术的限制;根据特定的SSD型号 ......

Database System Concepts——读书笔记 第七章 关系型数据库设计

无损分解 如果我们将r投影到R1和R2上,并计算投影结果的自然连接,我们可以精确地返回r。相反,如果当我们计算投影结果的自然连接时,我们得到了原始关系的适当超集,那么分解是有损耗的。 码,设 K 为某表中的一个属性或属性组,若除 K 之外的所有属性都完全函数依赖于 K(这个“完全”不要漏了),那么我 ......

Database System Concepts——读书笔记 第十六章 查询优化 第十七章 事务 第十八章 并发控制

第十六章 给定一个关系代数表达式,查询优化器的工作是制定一个查询评估计划,该计划计算与给定表达式相同的结果,并且是生成结果的成本最低的方法(或者,至少,成本不会比成本最低的方法高多少) 第十七章 事务————ACID **事务的隔离属性确保事务的并发执行的结果状态等效于如果这些事务以某种顺序一次执行 ......

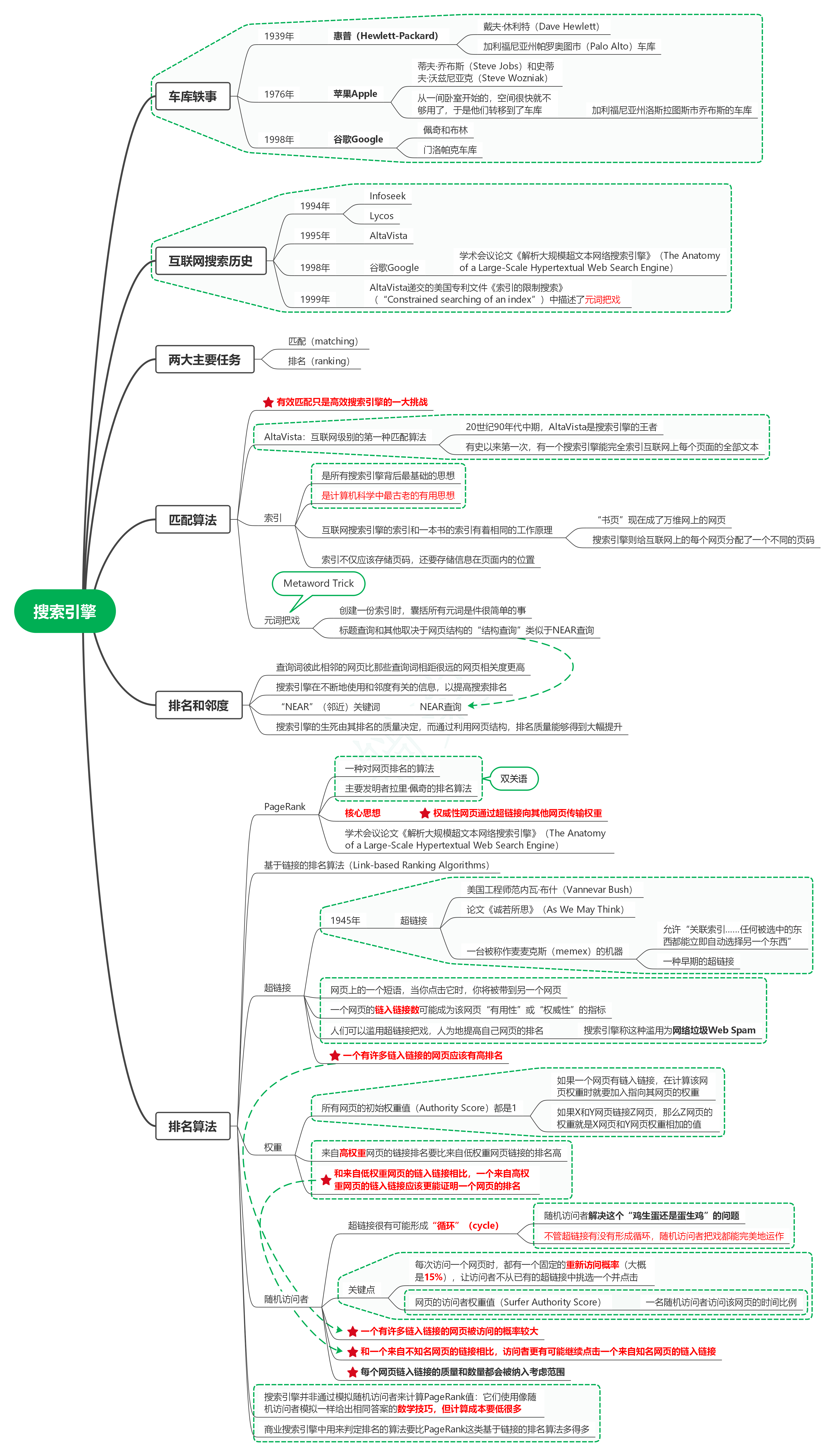

读改变未来的九大算法笔记07_搜索引擎

# 1. 车库轶事 ## 1.1. 1939年 ### 1.1.1. 戴夫·休利特(Dave Hewlett) ......

Spring Security笔记篇

## 1.背景 Java 领域老牌的权限管理框架当属 Shiro 了。Shiro 有着众多的优点,例如轻量、简单、易于集成等。 当然 Shiro 也有不足,例如对 OAuth2 支持不够,在 Spring Boot 面前无法充分展示自己的优势等等,特别是随着现在 Spring Boot 和 Spri ......

《人件》读书笔记3

高效团队: 企业对大部分人来说都是专制的,所以团队的目标需要公司保持一致。有凝聚力的团队对开发出来的产品具有强烈的归属感,所以每一个人都希望自己的成果能得到别人的肯定,因此团队必须要肯定和保证自己的产品。使用逆向思维,去思考阻碍团队形成原因有哪些,从而避免并构建一个健康高效的团队。阻碍团队形成的原因 ......

Python_unittest单元测试学习笔记

1.常用的几种断言函数: 序号断言方法断言描述 1 assertEqual(arg1, arg2, msg=None) 验证arg1=arg2,不等则fail 2 assertNotEqual(arg1, arg2, msg=None) 验证arg1 != arg2, 相等则fail 3 asser ......

代码随想录算法训练营第二天| 977.有序数组的平方 、 209.长度最小的子数组、59.螺旋矩阵II

977.有序数组的平方 1,因为是有序数组,所以会导致,两边大,中间小 2,又因为要排序所以可以仿照这个特点 3,从首尾两端,进行排序 代码: 1 //平方之后,列顺序 从低到高 2 vector<int> sortedSquares(vector<int>& nums) 3 { 4 vector< ......

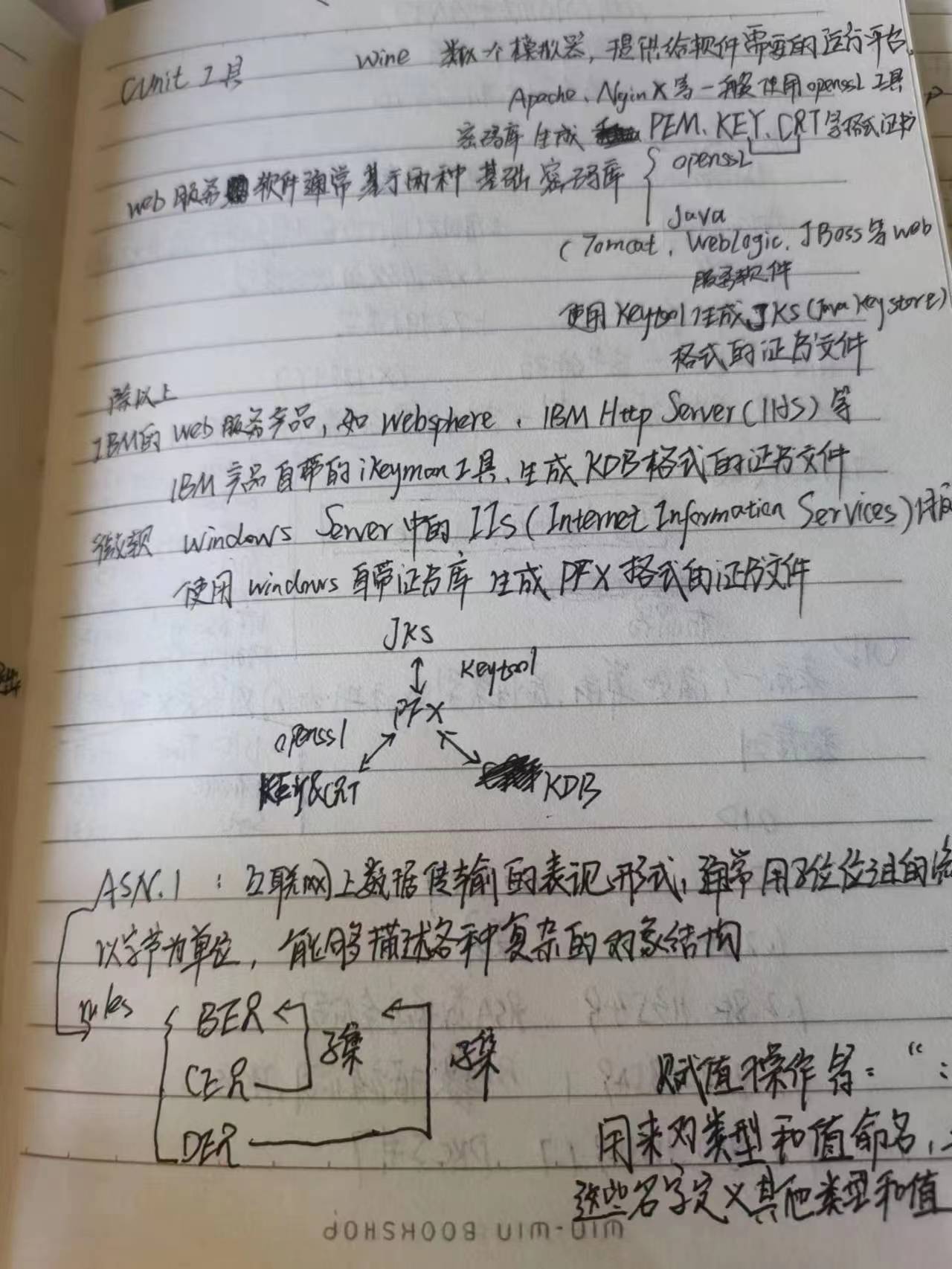

3. 密码算法和密码消息的ASN.1描述(openssl应用举例)

# 密码算法和密码消息的ASN.1描述(openssl应用举例) ## 目录 - [密码算法的描述](#1-密码算法描述) - [密码算法的ASN.1格式](#11-密码算法asn1的格式) - [密码算法的OID](#12-密码算法的oid) - [密码消息的描述](#2-密码消息的描述) - [ ......

阅读笔记之《构建之法》五

第十章 典型用户和场景 10.1 典型用户和典型场景 ①怎样定义典型用户? 我们首先要定义用户的角色。正如戏剧中有正面和反面的角色,软件系统中也有受欢迎的和不受欢迎的典型用户。 受欢迎的典型用户——指那些按设计者的期望使用系统的用户,如“网站的购物者” 不受欢迎的典型用户——指那些有不正当目的的用户 ......

【技术积累】算法中的贪心算法【一】

博客推行版本更新,成果积累制度,已经写过的博客还会再次更新,不断地琢磨,高质量高数量都是要追求的,工匠精神是学习必不可少的精神。因此,大家有何建议欢迎在评论区踊跃发言,你们的支持是我最大的动力,你们敢投,我就敢肝 ......

《人件》读书笔记

概要: 社会的复杂性远比技术上的挑战难处理得多,并且很多时候社会因素比技术因素更重要。而团队是一个非常重要的因素,如何管理团队,项目、改善工作环境,形成高效团队这是不可避免和忽略的。 1、管理团队: 一个项目的失败,可能是技术导致、也有可能是团队因素导致,也可能两者都有。在工作中,我们都是以团队、项 ......

《人件》读书笔记2

改善工作环境: 工作环境的质量直接关系开发者的效率。一般来说,除了新手,经验对产出效率影响不大。反倒是,和身边的人有关;如果他们表现好,你也会自然表现好。这也就是环境同化,好的工作环境真的很重要。好的工作环境:工作空间宽敞、光亮、安静、具有私密性、不容易受到打扰并且具有窗户(不然就像一个牢笼)。一个 ......

阅读笔记之《构建之法》三

第六章 敏捷流程 6.1 敏捷的流程 ①敏捷开发原则: (1)尽早并持续地交付有价值的软件以满足顾客需求 (2)敏捷流程欢迎需求的变化,并利用这些变化来提高用户的竞争优势 (3)经常发布可用的软件,发布间隔可以从几周到几个月,能短则短 (4)业务人员和开发人员在项目开发过程中应该每天共同工作 (5) ......

阅读笔记之《构建之法》四

第八章 需求分析 8.1 软件需求 ①获取和引导需求:软件团队需要找到软件的利益相关者,了解和挖掘他们对软件的需求,引导他们表达出对软件的需求;需求还可以来自各种管理机构;需求不仅来自外界,还可以来自软件企业本身;需求还可以来自技术团队本身;有些需求的目的是要更好地了解用户的行为和需求。 ②分析和定 ......