libc pwn

pwn2_sctf_2016

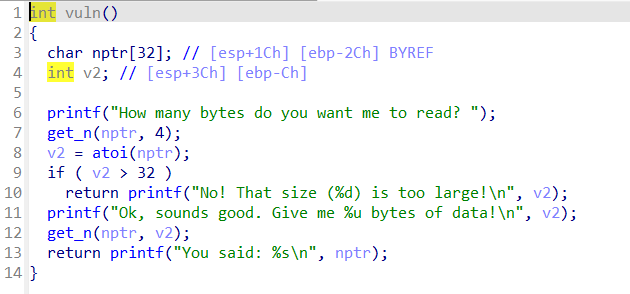

# pwn2_sctf_2016 ## 0x01 32位开NX泄露libc  注意g ......

ret2libc3

# ret2libc3 ctf-wiki ret2libc3 考点:栈溢出rop ### 0x01 file checksec —— 32-bit 开NX  #context(os='linux', arch='amd64') p = ......

llvm pass pwn 入门学习

# llvm pass pwn 入门学习 > 对于没有学习过C++的人来说很不友好,仿佛让我回到学习java的时候(java烂的一批),各种包,函数,实现类,什么迭代器,红黑树什么的,看来抽点时间学习一下c++是有必要的 ## 环境 > 说实话这个环境搞了两天,老是报Error opening 'L ......

[Pwn之路]根据所给库,获得远程同环境——使用patchelf的正确姿势

原文:https://www.freebuf.com/sectool/366854.html 存自己这里方便看。 # 0x00 前言 如何修改本地pwn文件和题目所给环境一致,从而进行调试,这是从学习堆开始就遇到的心头之患。从那以后,直到今天参加完mini LCTF,为了复现一道题目才把这个问题解决 ......

[PWN之路]堆攻击那些事儿

# 0x01 fastbin attack 1 fastbin就是在释放一个小于global_max_size的且不小于最小内存的chunk(就是一块堆内存)的时候,用来存放这块堆内存的bin~~(垃圾桶~~)他是单链表结构(大家都学过了吧! > 动态内存堆通常由两个主要的部分组成:一个是堆的头部( ......

[PWN之路]栈溢出那些事儿

## 前言 如果入门,想要学习栈溢出相关知识欢迎参考hash_hash的入门文章和我的集训wp,按照buuctf的题目一点一点做,不会的搜索到网上,并且及时在论坛发帖总结和交流。并且这里贴上一个不错的教程,我准备看看堆的,栈的应该也讲的不错。 https://www.bilibili.com/vid ......

N1nEmAn-2023集训wp&&后续pwn-wp

2022-12-28 WP # 0x00 T1 reverse3 前几天没注意到要发wp,现在补一下。最近在学汇编,pwn题没做新的了。想到之前了解到hws的pwn会考花指令,听hjx他们说那是re的内容,就特意去做了点re。 题目来源是buuctf的reverse3。 # 0x01 wp ## 第 ......

kernel-pwn之ret2dir利用技巧

ret2dir是2014年在USENIX发表的一篇论文,该论文提出针对ret2usr提出的SMEP、SMAP等保护的绕过。全称为return-to-direct-mapped memory,返回直接映射的内存。 ......

2023巅峰极客 Pwn | linkmap

没做出来,于是来研究别人的writeup。 https://mp.weixin.qq.com/s/fG17e1JEvva-WKb0fxOFUA ### 分析 main函数很明显的栈溢出: ``` __int64 __fastcall main(__int64 a1, char **a2, char ......

llvm pass pwn 入门学习

# llvm pass pwn 入门学习 > 对于没有学习过C++的人来说很不友好,仿佛让我回到学习java的时候(java烂的一批),各种包,函数,实现类,什么迭代器,红黑树什么的,看来抽点时间学习一下c++是有必要的 ## 环境 > 说实话这个环境搞了两天,老是报Error opening 'L ......

pwn | buuctf刷题记录(二)

### babyheap_0ctf_2017 **堆溢出,extend overlap,unsortedbin leak,fastbin attack** edit选项可以随意溢出堆块,通过扩展堆块造成重叠,把后面一个bins的fd给打出来,从而泄露libc,通过fastbin attack将mal ......

Kernel-Pwn-FGKASLR保护绕过

FGASLR(Function Granular KASLR)是KASLR的加强版,增加了更细粒度的地址随机化。因此在开启了FGASLR的内核中,即使泄露了内核的程序基地址也不能调用任意的内核函数。 ......

CISCN东北赛区-2023-pwn-all

# CISCN东北赛区-2023-pwn-all ## Novice Challenge ### 漏洞利用 改strlen的got表 ### EXP ```python #!/usr/bin/env python3 from pwncli import * cli_script() io: tube ......

kernel pwn入门

Linux 内核是 Linux操作系统的核心组件,它提供了操作系统的基本功能和服务。它负责管理计算机硬件和软件资源,并为应用程序提供必要的基础支持。Linux内核是一个模块化的系统,可以根据需要加载和卸载各种驱动程序和功能模块。 ......

pwn | buuctf刷题(一)

## test_your_nc nc连上去就是一个shell ## pwn1 **gets栈溢出,ret2text** 打远程的时候遇到如下报错,原因可能有两个 ``` timeout: the monitored command dumped core ``` 一是get_flag后未正常退出,需 ......

CentOS7安装过程中报libstdc++.so.6缺失,libc.so.6缺失

在二进制安装Mysql8.0.33过程中,出现了如下报错信息: ./mysqld: /lib64/libstdc++.so.6: version `CXXABI_1.3.11' not found (required by ./mysqld) ./mysqld: /lib64/libstdc++.s ......

libc2.23的堆学习

# 堆学习libc2.23 ### chef* ——堆溢出伪造fake chunk,修改free_hook为og(libc2.23-0ubuntu11.3_amd64) #### *检查:*  ◂— xor ebp, ebp │13:0098│ 0x7ffe9b362cc8 —▸ 0 ......

pwn刷题笔记(格式化字符串)

攻防世界:CGfsb checksec查看保护机制,开启了NX和Canary,32位ELF。 反汇编代码如下: int main(){ char buf[0x7E - 0x76]; ebp-7E short int anonymous_0; ebp-76 char s[0x74 - 0x10]; e ......

DASCTF Apr.2023 X SU战队2023开局之战 pwn

DASCTF Apr.2023 X SU战队2023开局之战 pwn four 漏洞是2.23的ssp leak和未初始化漏洞 主要的难点就是分析程序而且题中有一些干扰选项 保护 程序分析 主函数有4个选项 1:是干扰的选项(因为会关闭标准错位流,那就没法打ssp leak) 2:这个函数中有一个未 ......