microsoft地址print网络

11xxxxx432 网络基本认知(1)--网络基础知识

福州大学数学与统计学院 《计算机网络》上机实验报告 专业和班级 数理综合班 成绩 姓名 彭xx 学号 11xxxxx32 课程名称 计算机网络 实验名称 网络基本认知(1)--网络基础知识 实 验 目 的 和 要 求 理解和掌握有关网络的概念、分类、组成等基本知识。 通过使用网络,了解a网络的基本功 ......

解决使用锐捷网络时CentOS7在网络适配器为NAT模式下无法联网的问题

原因:锐捷网络会反复自动关闭 该服务 解决方法: 1.使用脚本保持自动打开nat服务 2.[锐捷客户端下虚拟机VM ......

3.Linux系统如何收发网络包

1.网络模型 为了使多种设备能够通过网络通信,为解决不同设备在网络中的兼容性,国际标准性组织开发了OSI网络模型,即应用层、表示层、会话层、传输层、网络层、数据链路层以及物理层。 网络层:给应用程序提供统一接口; 表示层:将数据转换成兼容另一个系统识别的格式; 会话层:负责建立、管理和终止表示层实体 ......

m基于NB-IoT网络的SWAP资源分配优化算法matlab仿真

1.算法仿真效果 matlab2022a仿真结果如下: 2.算法涉及理论知识概要 NB-IoT是一种新兴的低功耗广域物联网(LPWAN)通信技术,它可以实现低功耗、低成本、大容量和广覆盖的特点,适用于物联网应用场景。在NB-IoT网络中,由于物联网设备的数量较大、通信频率较低、数据量较小等特点,资源 ......

Linux-修改IP地址-ifconfig-nmcli

# ifconfig - ifconfig ens33 192.168.1.64 netmask 255.255.255.0 - 重启网卡 - service network restart #centos6 - systemctl restart network #centos7 # Nework ......

用KALI渗透测试之“网络数据的嗅探与欺骗”

无论什么样的漏洞渗透模块,在网络中都是以数据包的形式传输的,因此如果我们能够对网络中的数据包进行分析,就可以掌握渗透的原理。 另外,很多网络攻击的方法也都是发送精心构造的数据包来完成的, 如常见的ARP欺骗。利用这种欺骗方式,黑客可以截获受害计算机与外部通信的全部数据,如受害者登录使用的用户名与密码 ......

[渗透测试]—6.1 无线网络基础知识

在本章节中,我们将学习一些关于无线网络的基础知识,如WEP、WPA和WPA2等加密技术。我们将尽量讲解得详细、通俗易懂,并提供尽可能多的实例。 ### 6.1 无线网络基础 无线局域网(WLAN)是一种基于无线电波传输的计算机网络,可以实现设备之间的通信和互联。在家庭、企业和公共场所,无线网络已经成 ......

配置 Visual Studio 使用指定的代理服务器访问网络

1、首先找到 Visual Studio 主程序文件 devenv.exe 所在的文件夹 如:Visual Studio 2022 的默认安装路径为:C:\Program Files\Microsoft Visual Studio\2022\Enterprise\Common7\IDE\devenv ......

常见各品牌摄像机RTSP取流地址

来源 常见各品牌摄像机RTSP取流地址。-视频监控-公司相关-知识分享-微知识-南京贝加达电子科技有限公司 (bekda.com) 摄像机如果想接入第三方NVR、平台,或添加到多台NVR,可通过RTSP方式进行取流。 需要注意的是,每台摄像机都有接入限制,超过限制会出现黑屏、掉线、回放时间不连贯等问 ......

【操作系统-内存】地址翻译流程图

简略版: ```mermaid stateDiagram-v2 state if_state CPU产生VA --> 访问TLB 访问TLB --> 转VA并访问Cache: 命中 访问TLB --> 访问页表: 缺失 访问页表 --> 转VA并访问Cache: 命中 访问页表 --> 缺页处理: ......

Linux网络状态监控

## sar命令 显示指定网络接口的统计信息,包括接收和发送的数据量、错误等指标。 ```shell 语法:sar -n DEV ``` * IFACE:本机网卡接口的名称。 * rxpck/s:每秒钟接受的数据包。 * txpck/s:每秒钟发送的数据包。 * rxkB/s:每秒钟接受的数据包大小 ......

[重要] python 之 print() 函数高级用法

# python之print()函数高级用法 ━━━━━━━━━━━━━━━━━━━━━━ ### 语法: `print (value,...,sep='',end='\n',file=sys.stdout,flush=False)` 这是Python的内置函数print()的语法格式,其作用是将一 ......

驱动开发:取进程模块的函数地址

在笔者上一篇文章`《驱动开发:内核取应用层模块基地址》`中简单为大家介绍了如何通过遍历`PLIST_ENTRY32`链表的方式获取到`32位`应用程序中特定模块的基地址,由于是入门系列所以并没有封装实现太过于通用的获取函数,本章将继续延申这个话题,并依次实现通用版`GetUserModuleBase... ......

会网络爬虫能干什么?

网络爬虫是一种自动化程序,用于浏览互联网并从网页中获取数据。它可以执行以下任务: 数据采集:网络爬虫可以访问网站,并从中提取所需的数据,例如新闻文章、产品信息、用户评论等。这些数据可以用于各种目的,如市场调研、数据分析、内容聚合等。 搜索引擎索引:搜索引擎使用爬虫来抓取网页,并将其加入搜索引擎的索引 ......

[渗透测试]—5.3 网络渗透测试技术和工具

在本章节中,我们将学习一些常用的网络渗透测试技术和工具,如Wireshark、Ettercap等。我们会尽量将内容讲解得详细、通俗易懂,并提供尽可能多的实例。 ### 5.1 Wireshark Wireshark是一款免费的开源数据包分析器,可以实时或离线捕获、分析和解码网络数据包。Wiresha ......

【网络】【TCP】TCP 序列号和确认号是如何变化的?

1 前言 这节我们来看看 TCP 头部的序列号的变化过程哈,在看连接、传输、挥手之前先把这个看了哈,了解一下序列号和确认号的变化,才能更好的理解哈。比如数据传输中 TCP 序列号和确认号的变化你知道么? 我们来瞅瞅,TCP 序列号和确认号是如何变化的? 三次握手中 TCP 序列号和确认号的变化 数据 ......

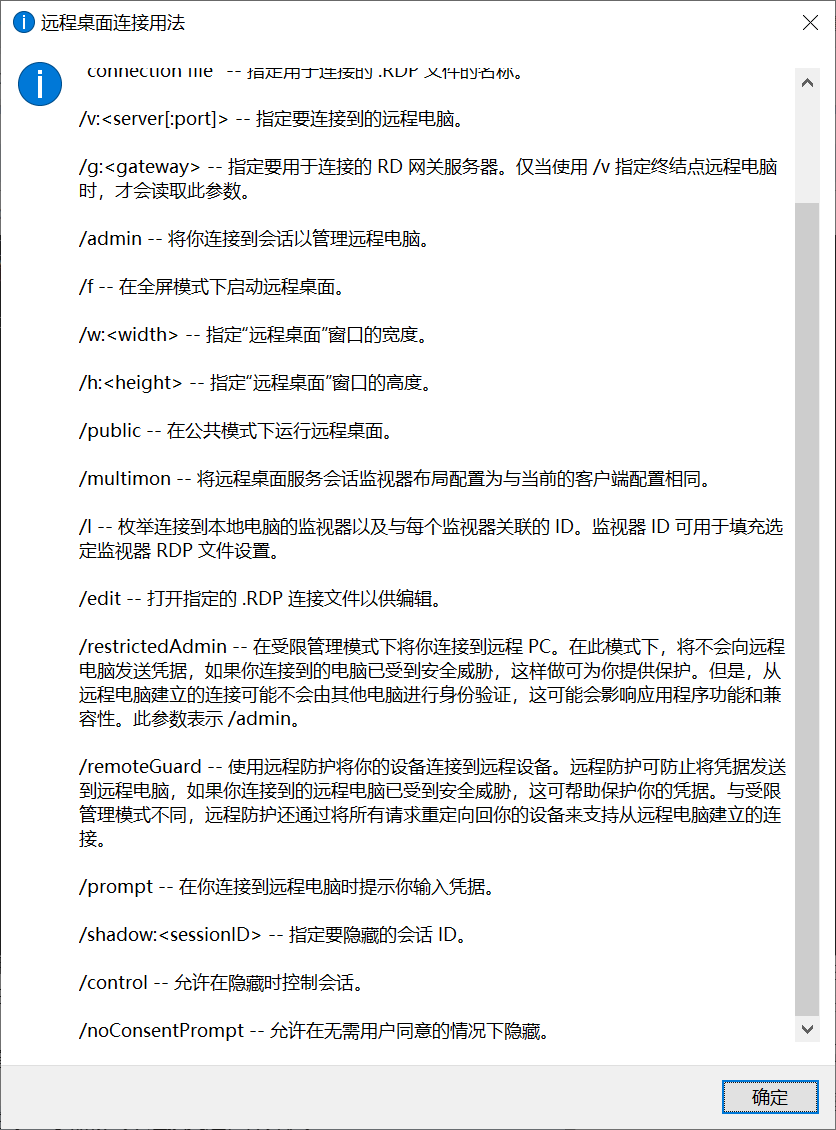

mstsc命令是用于打开Microsoft 远程桌面连接工具的命令

函数高级用法

Python print()函数高级用法 ━━━━━━━━━━━━━━━━━━━━━━━━━ 前面使用 print() 函数时,都只输出了一个变量,但实际上 print() 函数完全可以同时输出多个变量,而且它具有更多丰富的功能。 ### print() 函数的详细语法格式如下: `print (v ......

etcd网络模块解析

1. RaftHttp模块介绍 在etcd里raft模块和网络模块是分开的,raft模块主要负责实现共识算法,保证集群节点的一致性,消息的发送和接收则交给raftHttp网络模块来处理,由上层应用模块来进行协调交互和消息传递。 1.1. 整体结构图 (1)当raft模块发生了状态变化时,会把变化的消 ......

计算机网络那些事之 MTU 篇

哈喽大家好,我是咸鱼 今天我们来聊聊计算机网络中的 MTU (Maximum Transmission Unit) 什么是 MTU ? MTU(Maximum Transmission Unit)是指数据链路层中的最大传输单元 通俗点来讲,MTU 是指数据链路层能够传输的最大数据帧的大小(以字节为单 ......

[渗透测试]—5.2 网络协议漏洞

在这一章节中,我们将学习网络协议漏洞,如ARP欺骗、DNS欺骗等,并通过实例来讲解如何利用这些漏洞进行网络渗透测试。请放心,我们会尽量讲得详细、通俗易懂,并提供尽可能多的实例。 ### 5.1 网络协议漏洞 网络协议是计算机网络中设备之间通信的规则。然而,许多网络协议在设计时并未充分考虑安全性,因此 ......

yum私有仓库实现及网络配置

# 1. yum私有仓库的实现及博客输出 ```bash #yum仓库端配置 #安装并启动httpd服务 [root@rocky9 ~]#yum install -y httpd [root@rocky9 ~]#systemctl enable --now httpd #挂载光盘,创建Base仓库目 ......

m基于simulink的PID,模糊PID以及神经网络模糊PID三种控制器的控制性能对比仿真

1.算法仿真效果 matlab2013b仿真结果如下: 2.算法涉及理论知识概要 基于Simulink的神经网络模糊PID控制器的控制原理和工作步骤。首先,我们将介绍模糊控制和神经网络控制的基本原理,然后介绍如何将这两种控制策略结合起来实现更好的控制效果。最后,我们将详细描述基于Simulink的神 ......

内存+磁盘+网络监控

内存+磁盘+网络监控 一、free -m命令内存监控 1.free使用方法 free以字节显示 free -m 以兆显示 2.数据解读 Total:表示系统总内存大小,used+free+buff/cache=total Used:表示已经使用的内存大小 Free:表示空闲的内存大小 Buff:表示 ......

【转】网络常用颜文字(文字表情)

网络常用颜文字: 本文纯属从阿林这里截取转帖的部分内容,只是为了使用方便,感谢原作者的收集。 【啊啊】 w(゚Д゚)w 【擦眼泪】 (ノへ ̄、) 【不屑】 ( ̄_, ̄ ) 【好耶】 ヽ(✿゚▽゚)ノ 【棒】 (๑•̀ㅂ•́) ✧ 【抽】 ( ̄ε(# ̄)☆╰╮o( ̄皿 ̄///) 【亲】 (づ ̄3 ̄)づ ......

[渗透测试]—6.3 无线网络渗透测试工具

在本章节中,我们将学习一些常用的无线网络渗透测试工具,如Aircrack-ng、Reaver等。我们将尽量讲解得详细、通俗易懂,并提供尽可能多的实例。 ### 6.1 Aircrack-ng套件 Aircrack-ng是一个用于测试无线网络安全的工具集,包括捕获数据包、破解WEP和WPA/WPA2- ......

c#远程地址登入共享文件权限失败

public class ConnectFile { /// <summary> /// 连接远程共享文件夹添加登录凭证 /// 先关闭所有链接:net use * /del /y 不允许一个用户使用一个以上用户名与服务器或共享资源的多重连接 /// </summary> /// <param na ......

[渗透测试]—5.1 网络设备的安全漏洞

在这一章节中,我们将重点讨论网络设备(如路由器、交换机等)的安全漏洞,以及如何进行网络设备的渗透测试。请放心,我们会尽量讲得详细、通俗易懂,并提供尽可能多的实例。 ### 5.1 网络设备的安全漏洞 网络设备,如路由器和交换机,是构成计算机网络的基本元素。这些设备负责在网络中转发数据包,从而实现设备 ......

Windows 11 Enterprise (Evaluation)下载地址

- [下载地址: https://developer.microsoft.com/en-us/windows/downloads/virtual-machines/](https://developer.microsoft.com/en-us/windows/downloads/virtual-ma ......