神经网络 算法 语音 信号

玩不起RLHF?港科大开源高效对齐算法木筏,GPT扩散模型都能用zz

开源大模型火爆,已有大小羊驼LLaMA、Vicuna等很多可选。 但这些羊驼们玩起来经常没有ChatGPT效果好,比如总说自己只是一个语言模型、没有感情blabla,拒绝和用户交朋友。 归根结底,是这些模型没有ChatGPT那么对齐(Alignment),也就是没那么符合人类用语习惯和价值观。 为此 ......

【算法】在vue3的ts代码中分组group聚合源数据列表

有一个IList<any>()对象列表, 示例数据为[{id:'1',fieldName:'field1',value:'1'},{id:'1',fieldName:'field2',value:'2'},{id:'2',fieldName:'field1',value:'1'},{id:'2',f ......

优化后端系统的计算和存储效率 - 高效算法与数据结构

在构建后端系统时,高效的算法与数据结构是至关重要的。它们可以显著提升计算和存储效率,从而使系统更稳定、快速且可扩展。本文将介绍一些常见的高效算法和数据结构,以及它们在优化后端系统中的应用。 ## 1. 哈希表 哈希表是一种常用的数据结构,它通过将键映射到一个固定大小的数组中来实现快速的查找和插入操作 ......

构建全面的网络防御体系 - 网络安全战略规划

随着互联网的迅猛发展,网络安全问题变得越来越突出。恶意攻击、数据泄露和黑客入侵等事件频频发生,给个人和组织带来了巨大的损失。因此,构建一套全面的网络防御体系成为了当务之急。本文将介绍网络安全战略规划的重要性,并提供一些有效的安全策略来实现全面的网络防御。 ## 1. 网络安全战略规划的重要性 网络安 ......

企业如何规避法律风险和合规要求 - 网络安全法规解读

网络安全已经成为企业发展中不可忽视的重要环节。随着《网络安全法》等相关法规的出台,企业需要更加重视网络安全合规要求,以规避法律风险并保护企业和用户的利益。本文将对企业如何规避法律风险和合规要求进行解读和探讨。 ## 概述网络安全法规 网络安全法规是指一系列法律、法规、标准和规范,旨在保护网络空间安全 ......

基于Alexnet深度学习网络的人脸识别算法matlab仿真

1.算法理论概述 一、引言 人脸识别是计算机视觉领域中的一项重要任务,它可以对人类面部特征进行自动识别和验证。近年来,随着深度学习的兴起,基于深度学习的人脸识别算法也得到了广泛的应用。本文将介绍基于Alexnet深度学习网络的人脸识别算法,包括详细的实现步骤和数学公式。 二、Alexnet深度学习网 ......

m基于毫米波大规模MIMO系统的的混合GMD波束形成算法matlab误码率仿真

1.算法仿真效果 matlab2022a仿真结果如下: 2.算法涉及理论知识概要 毫米波通信作为第五代移动通信(5G)和未来通信系统的重要技术,能够提供更高的数据传输速率和更大的系统容量。然而,毫米波通信在传输过程中容易受到路径损耗和大气衰减的影响,因此需要采用有效的波束形成算法来提高信号质量。混合 ......

Kubernetes 网络插件 Calico 完全运维指南

Kubernetes 网络插件 Calico 完全运维指南 马哥Linux运维 2023-08-22 21:32 发表于浙江 适用范围 本文档测试范围: 软件版本 Kubernetes v1.14.x,v1.15.x,v1.16.x calico v3.13.4 概述 Calico 是一种开源网络和 ......

算法学习-Manacher

### 什么是 Manacher Manacher 算法可以以 $O(|S|)$ 的时间复杂度求出一个字符串的最长回文子串。 ### 算法过程 令 $k_i$ 为以 $i$ 为回文中心向右扩展到的最远的位置(即若串 $T_{l\sim r}$ 回文串,那么 $T$ 的回文中心为 $T_{\frac{ ......

雪花算法单线程实现-scala

# 雪花算法单线程实现-scala > [参考blog](https://blog.csdn.net/qq_33404395/article/details/89476607) ```scala /** * [时间戳][数据标识id][机器id] */ object SnowFlake { // 开 ......

网络编程学习01

一、进程间通信-socket套接字(很重要,函数啥的都要求要能背) 基本特征:socket是一种接口技术,被抽象了一种文件的操作,可以让同一计算机中的不同 进程之间通信,也可以让不同计算机中的进程之间通信(网络通信) 本地进程间通信编程模型: 进程A 进程B 创建socket对象 创建socket对 ......

AI技术在网络攻击中的滥用与对抗 - 人工智能恶意攻击

随着人工智能技术的迅猛发展,我们享受到了许多便利,但同时也面临着新的安全威胁。本文将探讨人工智能技术在网络攻击中的滥用,并提出一些防御机制。 ## 人工智能在网络攻击中的滥用 人工智能技术的先进性和灵活性使其成为恶意攻击者的有力工具。以下是一些常见的人工智能滥用案例: 1. **欺骗和钓鱼**:恶意 ......

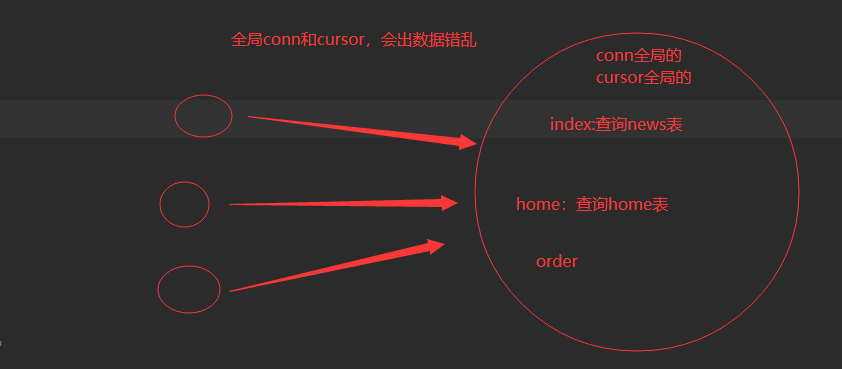

连接池、信号、flask-script

[toc] # 一 数据库连接池 ```python # flask >数据库 >原生操作 >pymsql ```  ......

算法学习-exKMP

### 什么是exKMP exKMP(Z-Algorithm) 是一个可以在 $O(|S|+|T|)$ 的时间复杂度内求出 - $T$ 串的每个后缀与 $T$ 的 LCP(最长公共前缀) - $T$ 串和 $S$ 串每个后缀的 LCP。 的算法。 ### 算法过程 首先回忆一下 KMP 算法,求 $ ......

[算法学习笔记] O(nlogn)求最长上升子序列

### 朴素 dp 求最长上升子序列 大家应该都会朴素 dp 求最长上升子序列,简单回忆一下。 我们令 $f_i$ 表示以 第 $i$ 位元素为结尾的最长上升子序列长度。满足 $\forall j 朴素 dp 求最长上升子序列代码 ```cpp #include #include #include ......

深度学习(十一)——神经网络:线形层及其他层介绍

主要介绍神经网络线性层的计算,即torch.nn.Linear的原理及应用。并插入一些神经网络的其他层介绍,及调用pytorch中网络模型的方法。 ......

lora芯片PCB电路板影响接受信号的原因汇总

Lora芯片的PCB板受力接收信号有问题可能有电路板设计问题、电路板受潮或受损、外部干扰、设备兼容性问题等原因及其解决办法... ......

Android之获取DNS,优先返回本地网络DNS(插网线),其次选择Wifi网络的DNS

code 参考:https://www.cnblogs.com/alex-zhao/p/5254624.html /** * 获取DNS,优先返回本地网络DNS(插网线),其次选择Wifi网络的DNS * */ public static String getLocalDNS(Context con ......

[CSP-J 2021] 网络连接 题解

[传送门](https://luogu.com.cn/problem/p7911) 早期题解,转自博客 QwQ 本蒟蒻为数不多过了的黄题,祝贺!!!  # 题面 # [CSP-J 2021 ......

VNPY-网络交易(算法交易)

from vnpy.trader.constant import Direction from vnpy.trader.object import TradeData, OrderData, TickData from vnpy.trader.engine import BaseEngine fro ......

C#调用科大讯飞离线语音合成实现文本转语音

# C#文本转语音(科大讯飞离线版) ### 引言 文本转语音(Text To Speech),简称TTS,在很多业务场景会用到,比如广播大厅,人机互动等。C#要实现TTS有不少选择,比如调用System.Speech,此处就不细说了,下面主要介绍一下C#调用科大讯飞的离线语音合成SDK来实现文本转 ......

语音合成技术6:DuTa-VC: A Duration-aware Typical-to-atypical Voice Conversion Approach with Diffusion Probabilistic Model

DuTa-VC: 一种具有扩散概率模型的时长感知典型到非典型语音转换方法 摘要 我们提出了一种新颖的典型到非典型语音转换方法(DuTa-VC),它具有以下特点:(i)可以使用非平行数据进行训练,(ii)首次引入了扩散概率模型,(iii)保留了目标说话者的身份,(iv)了解目标说话者的音素持续时间。D ......

语音app软件关键开发知识

一般来说app可以分为原生和非原生开发,原生开发的软件体验好,流畅度高,可扩展能力也强,混合开发像uniapp这种技术可以做但是效果会差很多,时间成本上原生的开发周期比较长,成本也比较高。语音app这种类型的软件对用户体验要求较高,应用比较重,涉及到音视频、IM等技术,所以建议还是原生+一些H5页面... ......

分析和管理网络

# 查看网络 ## ifconfig 命令 ```shell ┌──(root㉿kali)-[~] # eth0:有线网卡 └─# ifconfig eth0: flags=4163 mtu 1500 inet 192.168.56.128 netmask 255.255.255.0 broadca ......

[代码随想录]Day24-回溯算法part04

## 题目:[93. 复原 IP 地址](https://leetcode.cn/problems/restore-ip-addresses/ "93. 复原 IP 地址") ### 思路: 1. 函数参数:参数就一个stirng,path先收集ip地址的四个部分,最后存入res中时拼接成一个str ......

Github网络访问设置

作为一名IT服务人员,高效访问Github到是学习以及研发过程的一个重要阶段,或者说面试官发了一个链接过来,说看看这个项目你觉得如何,结果告诉面试官说,这个网页打不开呢?岂不尴尬,无形中就被pass掉了哇,Github上面有很多优秀的项目以及学习的代码资料,对于感兴趣的大大们,读懂代码是能够高效快速 ......

k8s中网络策略的本质是什么?通过什么控制pod间的访问策略?

k8s中集群网络策略,需要集群网络插件,才能够真正的实现,对pod间的访问流量进行控制和管理。 以calico网络插件为例。 本质: 用户在k8s集群中设置了pod的网络策略之后,calico-kube-controllers会通知各个节点上的 calico-node服务,在宿主机上设置对应的ipt ......

Redis系列19:LRU内存淘汰算法分析

[Redis系列1:深刻理解高性能Redis的本质](https://www.cnblogs.com/wzh2010/p/15886787.html "Redis系列1:深刻理解高性能Redis的本质") [Redis系列2:数据持久化提高可用性](https://www.cnblogs.com/w ......

【算法】分治初步

[TOC] 定义 分治,字面上的解释是“分而治之”,就是**把一个问题分成多个的相同或相似的子问题,直到最后子问题可以简单的直接求解**,原问题的解即子问题的解的合并。 示例 ## 快速排序 把原数组分成左右两段,保证左 $≤$ 右,再对左右分别排序。 ### 实现 > 怎么才能让左不大于右呢? 基 ......

语音合成技术5:Disentanglement in a GAN for Unconditional Speech Synthesis

Disentanglement in a GAN for Unconditional Speech Synthesis 在无条件语音合成中的GAN解缠 摘要— 我们是否可以开发一个模型,可以直接从潜在空间合成逼真的语音,而无需明确的条件?尽管在过去的十年里进行了多次尝试,以对抗和扩散为基础的方法仍然 ......