算法 安全性 原理ripemd

m基于NB-IoT网络的SWAP资源分配优化算法matlab仿真

1.算法仿真效果 matlab2022a仿真结果如下: 2.算法涉及理论知识概要 NB-IoT是一种新兴的低功耗广域物联网(LPWAN)通信技术,它可以实现低功耗、低成本、大容量和广覆盖的特点,适用于物联网应用场景。在NB-IoT网络中,由于物联网设备的数量较大、通信频率较低、数据量较小等特点,资源 ......

数据对象校验原理

## 表单数据校验 ### [jquery-validation](https://github.com/jquery-validation/jquery-validation) > The jQuery Validation Plugin provides drop-in validation f ......

深入浅出synchronized的原理与源码

# 深入浅出synchronized的原理与源码 ## 1.java对象头关于锁的标识 ### 1.对象头 ``` // 32 bits: // // hash:25 >| age:4 biased_lock:1 lock:2 (normal object) // JavaThread*:23 ep ......

强化学习从基础到进阶-常见问题和面试必知必答[8]:近端策略优化(proximal policy optimization,PPO)算法

强化学习从基础到进阶-常见问题和面试必知必答[8]:近端策略优化(proximal policy optimization,PPO)算法 ......

【Azure 环境】微软云上主机,服务的安全更新疑问

【问题一】微软云上的虚拟机,不论是Windows系统or Linux 系统,系统的安全补丁是由微软云平台 打上补丁进行修复,还是使用虚拟机的用户手动更新修复呢? 【答】这些补丁不会由平台来直接操作更新上去,而是由用户根据情况选择性安装修复。 【问题二】安全更新中提及的漏洞,是否会影响PaaS服务? ......

LRU 缓存淘汰算法

> Least Recently Used(LRU) 是缓存淘汰一种常用的策略,内存满了则优先删除最久没被使用的数据。 ## LRU 算法的需求 1. 接收一个参数 `capacity` 作为缓存的最大容量 2. 实现一个函数 `put()` 添加数据到缓存 3. 实现一个函数 `get()` 查询 ......

ASEMI代理ST可控硅BTA16的工作原理与应用分析

编辑-Z 本文将对可控硅BTA16的工作原理与应用进行详细的分析。首先,我们将介绍可控硅BTA16的基本概念和工作原理,然后,我们将探讨其在电力电子设备中的应用,接着,我们将分析其在电力调节中的作用,最后,我们将讨论其在电力系统保护中的应用。全文将从理论和实践两个方面,全面解析可控硅BTA16的工作 ......

Linux-嵌入式设备启动运行的原理

- 嵌入式设备上电运行的内部启动机制 - Centos主机连接嵌入式开发板串口的工具有:minicom、screen - minicom使用方法:1.#minicom -s 进去设置端口和波特率后,重新输入#minicom进去即可。 - screen的使用方法:1.#screen /dev/ttyU ......

重磅发布 | 《银行业跨网数据安全交换白皮书》免费下载!

在我国银行业中,隔离网络建设已成为银行保护自身网络安全的重要手段。进行网络隔离后,原本银行内部各部门、组织之间的数据交换需求仍然存在,银行需要隔离网间数据交换解决方案。一般而言,银行使用较多的方式主要包括FTP应用、移动U盘硬盘、网闸自带文件摆渡系统及银行自建数据借用系统等。 现有的隔离网间数据交换 ......

欧几里得算法求解最大公因数(gcd)正确性的证明

# 欧几里得算法求解最大公因数(gcd)正确性的证明 欧几里得算法是求解最大公因数(gcd)的简单且高效的算法。它的求解方法是以下的一个递归式: $$ \gcd(a, b) = \begin{cases} a & b = 0 \\ \gcd(b, a\bmod b) & b \neq 0 \end{ ......

业务安全情报第十七期 | 国际航班上,小“票代”在疯狂倒卖高价票

顶象防御云业务安全情报中心监测发现,某航空国际航班,遭遇恶意网络爬虫的持续攻击。高峰时期,B2C网站恶意网络爬虫的访问量达84%,严重占用网络带宽。此外,小“票代”还进行航班票价的倒卖,直接影响乘客正常查询和购票。 乘坐国际航班,躲不开的“票代” 《2022年民航行业发展统计公报》显示,国际航线完成 ......

浏览器安全之同源策略

原文合集地址如下,有需要的朋友可以关注 [本文地址](https://mp.weixin.qq.com/s?__biz=MzI5MjY4OTQ2Nw==&mid=2247484254&idx=1&sn=4cb2b9cb2880ba9e7ca5914fe60b82cc&chksm=ec7cc00adb ......

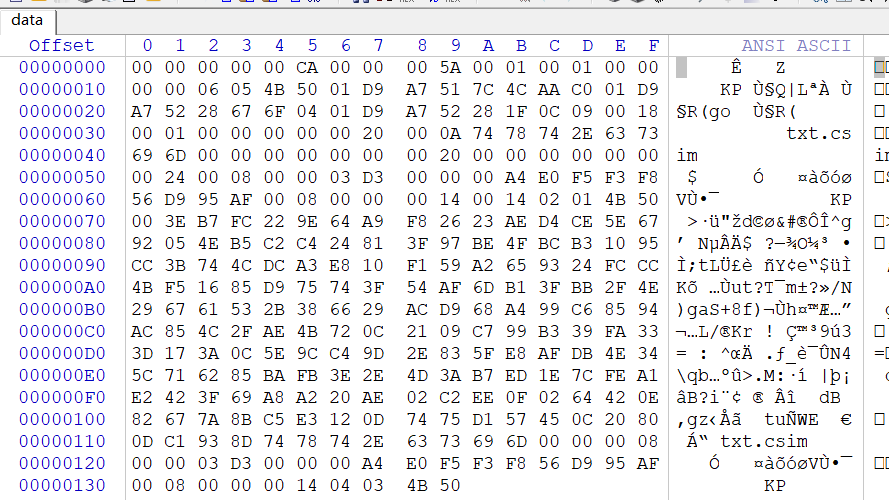

CIVC信息安全挑战赛初赛

# MISC ## easy! 23333! 逆序的zip  ```python with open('dat ......

https 原理分析进阶-模拟https通信过程

> 大家好,我是蓝胖子,之前出过一篇[https的原理分析](https://mp.weixin.qq.com/s?__biz=MzU3NjY5MjY2Ng==&mid=2247486417&idx=1&sn=cb0355782e2a79d8f4c1908381b3aef7&chksm=fd1143 ......

QT性能优化实战 QML优化 QT高性能 QT6系列视频课程 QT6 性能优化实战 QT高性能 QT原理源码 QML优化 GUI绘图原理源码

QT性能优化实战视频课程 QT6 Widgets高性能应用编程 1.课前考试 2.字符串优化(上) 3.字符串优化(下) 4.绘图优化(上) 5.绘图优化(下) 6.QT界面优化(上) 7.QT界面优化(下) 8.QT高性能统计图优化 9.QT高性能图形视图图元场景优化 10.Q高性能数据分页优化( ......

360安全卫士软件基础设置(备份)

## 安装360 (已不使用任何360产品,该笔记仅作备份) ### 360弹窗广告关闭 #### 1、初次安装后左下角出现新的搜索框。 - 右键新搜索框 > 点击config图标 > 关闭热点轮播、动画提示、猜你喜欢 > 更多设置 > 永久退出 > 继续退出 #### 2、关闭360卫士设置弹窗广 ......

代码随想录算法训练营第十九天| 235. 二叉搜索树的最近公共祖先 701.二叉搜索树中的插入操作 450.删除二叉搜索树中的节点

235. 二叉搜索树的最近公共祖先 思路: 因为是二叉搜索树,所以公共祖先一定是位于这两个节点区间中的 问题: 为什么第一个是这两个中间的例子,就是公共祖先呢?因为是最先符合要求的, 代码: 1 TreeNode* lowestCommonAncestor(TreeNode* root, TreeN ......

Promise:解析异步编程的原理与实现

1. Promise的基本概念 Promise是一个表示异步操作最终完成或失败的对象。它可以处于三种状态:待定(pending)、已完成(fulfilled)和已拒绝(rejected)。待定表示操作正在进行中,已完成表示操作成功完成,已拒绝表示操作失败。Promise对象具有链式调用的特点,可以通 ......

被误解的第一性原理,马斯克给出的系统创新实操逻辑【转载】

第一性原理不是本质思维法,大部分人都认为第一性原理就是认识到事物的本质,找到决定事物的第一因,或者叫成洞察事物的本质,这就是所谓的第一性原理了,如果这么认为的话,第一性原理归根到底就是洞察力的表述,认识论的表述,或者叫追本溯源、刨根问底,这是常听到的关于第一性原理的表述,而且这么表述的人往往认为自己 ......

【算法】根据输入的数字,重新排列生成一个更大的数字

需求:创建一个函数,该函数取一个正整数,并返回下一个较大的数字,该数字可以通过重新排列其数字来形成。例如: 12 >21 513==>531 2017年 >2071 如果数字不能重新排列以形成更大的数字,则返回-1: 9 >-1 111=>-1 531=>-1 ......

YBTOJ 1.2贪心算法

#### A.奶牛晒衣服   ## 打印图案:[链接](https://www.cnblogs.com/kxwslmsps/p/17251132.html) ## 求公共元素:[链接](https ......

强化学习从基础到进阶--案例与实践[7.1]:深度确定性策略梯度DDPG算法、双延迟深度确定性策略梯度TD3算法详解项目实战

强化学习从基础到进阶--案例与实践[7.1]:深度确定性策略梯度DDPG算法、双延迟深度确定性策略梯度TD3算法详解项目实战 ......

强化学习从基础到进阶-常见问题和面试必知必答[7]:深度确定性策略梯度DDPG算法、双延迟深度确定性策略梯度TD3算法详解

强化学习从基础到进阶-常见问题和面试必知必答[7]:深度确定性策略梯度DDPG算法、双延迟深度确定性策略梯度TD3算法详解 ......

如何保证安全系统的安全性?

嵌入式系统是当今安全技术的关键 嵌入式系统是一种在大型设备内执行特定任务的专用计算机系统。它们被设计成小型且高效,同时极其可靠的控制器,能够执行原本需要复杂和昂贵解决方案的任务。嵌入式控制器广泛应用于航空航天、能源、交通、安全系统、消费电子和医疗诊断设备等多个行业。 由于需要高性能、安全、可靠、节能 ......

算法:给定 n 个不同元素的数组,设计算法等概率取 m 个不同的元素

有几种算法可以实现从n个不同元素的数组中等概率地取出m个不同元素, 其中一种是Knuth-Durstenfeld Shuffle算法,它的思想是: 将1到n的数字存到数组中 从数组中取一个1到剩下数字个数的随机数k 从低位开始,将数组第k个数字取出,并保存到结果数组末尾 重复第2步,直到取出m个数字 ......

等概率随机取数算法的几种实现(洗牌算法)

等概率随机取数算法的几种实现 最近读了项目中的工具脚本,发现一个随机取数的函数,功能大概是从M个数中不重复的随机取出N个数,算是数组随机排序然后取前N个值的变种。 脚本实现采取原始的方法,每随机取一个数就放到一个数组中,下次取数时遍历结果数组判断是否已经取出,平均时间复杂度为O(MlogM),空间复 ......

算法

枚举 前缀和,差分 前缀和:sum[ i ] = a[ i ] + sum[i - 1] 前 i 个数的求和。 差分:delta[ i ] = a[ i ] - a[ i -1 ] 第 i 个数 - 第 i-1 个数。 例题:https://ac.nowcoder.com/acm/problem/1 ......

微服务架构基本原理学习笔记(三)

上一篇:微服务架构基本原理学习笔记(二) 五、微服务之间的通信 微服务通信模式 微服务本身并没有规定通信规则,换句话说,一个微服务并没有规定可以被哪些应用程序访问,或者被哪些其它的微服务调用。应用程序与微服务间的直接通信,或者微服务与微服务间的直接调用,往往会因为其中错综复杂的关系而导致级联故障,任 ......