算法 安全性 原理ripemd

网络安全应用--文件加解密

专业和班级 2020级 成绩 姓名 lhk 学号 1225 课程名称 计算机网络 实验名称 网络安全应用--文件加解密 实 验 目 的 和 要 求 1. 运用工具或编程实现数据的加密解密过程; 2. 初步理解数据加密的原理; 3. 通过有关操作,完成文件的加密和解密过程,并截图为证。 知 识 理 论 ......

学不会的排序算法

#什么是排序 所谓排序,就是使一串记录,按照其中的某个或某些关键字的大小,递增或递减的排列起来的操作。排序算法,就是如何使得记录按照要求排列的方法。 #排序算法的评价标准 (1)时间复杂度(2)空间复杂度(3)排序方式(4)稳定性  将对象进行序列化,把字节序列写到一个目标输出流中.ser 2.反序列化 反序列化: ObjectInputStream类 --> readObject() 从一个源输入流中读取字节序列,再把 ......

Hutool—雪花算法

一、介绍Hutool工具: 官网地址:简介 | Hutool Hutool是一个Java工具库,其中包含了各种实用的工具类和方法。通过静态方法封装,降低相关API的学习成本,提高工作效率,使Java拥有函数式语言般的优雅,让Java语言也可以“甜甜的”。Hutool中的工具方法来自每个用户的精雕细琢 ......

List类(线程安全和线程不安全)

## 线程不安全类 ### 1.LinkList * 增删快 * 里面有大量操作数组首尾的方法 ### 2.Arraylist * 查询快 * 大小可变的数组实现 ## 线程安全类 ### 1.Vector 从JDK1.0开始,Vector便存在JDK中,Vector是一个线程安全的列表,采用数组实 ......

WEB系统安全之开源软件风险使用评估

中国信息通信研究院(China Academy of Information and Communications Technology,以下简称“中国信通院”)在2021年举办的“ OSCAR 开源产业大会”上,发布了《开源生态白皮书》,在其中虽然没有专门阐述开源软件的风险如何防范,但是在其中说明... ......

代码随想录算法训练营第二十天| 669. 修剪二叉搜索树 108.将有序数组转换为二叉搜索树 538.把二叉搜索树转换为累加树

669. 修剪二叉搜索树 思路 递归法: 需要思考清楚,如果当前节点<low,那么就返回递归它的右节点,而不是自己取判断,找出来一个合适的节点,这样的话会越想越乱 代码: 1 TreeNode* trimBST_cursor(TreeNode* root, int low, int high) { ......

Spring Cloud Gateway 启动原理

# Spring Cloud Gateway 启动原理 **scg**: Spring Cloud Gateway首字母简称 scg使用webflux的响应式技术处理请求, 因此绝大部分模块都以响应式方案重写, 使得线程也能复用. 这使得scg服务的并发量大幅提升, 非常适合网关这种IO密集型服务. ......

WEB安全之:文件上传

>郑重声明: >本笔记编写目的只用于安全知识提升,并与更多人共享安全知识,切勿使用笔记中的技术进行违法活动,利用笔记中的技术造成的后果与作者本人无关。倡导维护网络安全人人有责,共同维护网络文明和谐。 [TOC] >郑重声明: >本笔记编写目的只用于安全知识提升,并与更多人共享安全知识,切勿使用笔记中 ......

网络安全应用--文件加解密

《计算机网络》上机实验报告 专业和班级 数理综合班 成绩 姓名 彭xx 学号 11xxxxx32 课程名称 计算机网络 实验名称 网络安全应用--文件加解密 实 验 目 的 和 要 求 运用工具或编程实现数据的加密解密过程; 初步理解数据加密的原理; 通过有关操作,完成文件的加密和解密过程,并截图为 ......

算法中的七大查找方法

算法中有多种查找方法,常见的有: 顺序查找:从一端开始,顺序扫描,依次将扫描到的结点关键字与给定值k相比较,若相等则表示查找成功;若扫描结束仍没有找到关键字等于k的结点,表示查找失败。 二分查找:在有序的数组中,确定中间的下标mid=(left+right)/2,然后让需要查找的数findVal和a ......

宏观经济学原理

# GDP的概念 在某一既定时期一个国家内生产的所有最终物品与服务的市场价值。 GDP=消费+投资+政府购买+净出口 # 净出口 外国对国内生产的物品的支出(出口)减国内对外国物品的支出(进口) # GDP增多 1. 生产了更多的物品与服务 2. 以更高的价格销售物品与服务 # 名义、真实GDP 1 ......

银行各网络区域之间 如何实现安全合规的数据交换?

在我国银行业中,隔离网络建设已成为银行保护自身网络安全的重要手段。银行基于业务安全需要将内部划分为不同的隔离网域,原本各部门和组织间的数据交换并不因归属不同的隔离网域而消失,因此,各个隔离网之间却依然客观存在着数据交换的需求。如: 生产网和办公网:银行的业务部门需要从生产网中提取数据,用于数据中心运 ......

[渗透测试]—6.2 无线网络安全漏洞和攻击技术

在本章节中,我们将学习一些常见的无线网络安全漏洞和攻击技术,如WPS漏洞、Evil Twin攻击等。我们将尽量讲解得详细、通俗易懂,并提供尽可能多的实例。 ### 6.5 WPS漏洞 Wi-Fi保护设置(WPS)是一种简化无线网络配置的技术,可以通过输入PIN码或按下物理按钮的方式快速连接无线网络。 ......

MySQL主从同步原理及概念介绍

Mysql复制概念Mysql内建的复制功能是构建大型高性能应用程序的基础, 将Mysql数据分布到多个系统上,这种分布机制是通过将Mysql某一台主机数据复制到其它主机(slaves)上,并重新执行一遍来实现的。复制过程中一个服务器充当主服务器,而一个或多个其它服务器充当从服务器。主服务器将更新写入 ......

【基于AI的安防摄像头的设计】构建智慧安全管理系统

作者:禅与计算机程序设计艺术 基于AI的安防摄像头的设计——构建智慧安全管理系统 引言 随着社会的发展,人们对安全问题的关注越来越高。尤其是在疫情期间,非接触式安防摄像头的应用显得尤为重要。本文旨在介绍一种基于AI技术的非接触式安防摄像头的设计方法,以构建智慧安全管理系统。 技术原理及概念 安防摄像 ......

Adam优化算法在大规模分布式模型训练中的应用:模型整合与性能提升

作者:禅与计算机程序设计艺术 标题:45. Adam优化算法在大规模分布式模型训练中的应用:模型整合与性能提升 1. 引言 1.1. 背景介绍 随着深度学习模型的规模越来越大,训练过程需要大量的计算资源和时间。为了让模型能够高效地训练,一些优化算法被提出,以减少训练时间和提高模型性能。其中,Adam ......

基于区块链的智能安全控制:构建安全的生态系统

作者:禅与计算机程序设计艺术 基于区块链的智能安全控制:构建安全的生态系统 摘要 随着信息技术的快速发展,智能安全控制已成为网络安全领域不可或缺的一部分。智能安全控制旨在通过区块链技术构建安全的生态系统,实现数据安全共享、隐私保护等功能。本文将介绍基于区块链的智能安全控制的理论原理、实现步骤、应用示 ......

基于深度学习的物体检测算法研究

作者:禅与计算机程序设计艺术 《88.《基于深度学习的物体检测算法研究》 1. 引言 1.1. 背景介绍 随着计算机视觉和人工智能的发展,物体检测技术在各个领域得到了广泛应用,如自动驾驶、智能安防、医疗影像分析等。物体检测是计算机视觉中的一个重要任务,其目的是在图像或视频中检测出物体的位置和范围,为 ......

m基于万能逼近原理自适应模糊控制算法的多自由度AUV运动控制抗干扰补偿simulink仿真

1.算法仿真效果 matlab2022a仿真结果如下: 2.算法涉及理论知识概要 自主水下航行器(Autonomous Underwater Vehicle,AUV)是一种具有自主性、灵活性、隐蔽性等优点的智能化设备,广泛应用于水下勘探、监测、搜救等任务。在AUV的运动控制中,需要考虑到水下环境的复 ......

m基于内外环PD控制算法的四旋翼无人机飞行控制simulink仿真

1.算法仿真效果 matlab2022a仿真结果如下: 2.算法涉及理论知识概要 随着无人飞行器技术的不断发展,其在各个领域有着越来越多的应用,如商业领域通过无人机进行物件派送,在农业领域通过无人机进行农作物的监控,在军事领域通过无人机进行敌情监控等。无人机相对于载人飞机而言,最大的区别是其无人驾驶 ......

决战圣地玛丽乔亚重新归来之Day57--算法回溯

上次的题目给定两个整数 n 和 k,返回 1 ... n 中所有可能的 k 个数的组合。 使用回溯的方法去解。 回溯通用模板: void backtracking(参数) { if (终止条件) { 存放结果; return; } for (选择:本层集合中元素(树中节点孩子的数量就是集合的大小)) ......

LFU 缓存淘汰算法

> Least Frequently Used(LFU): 淘汰使用次数最少的数据。 ## LFU 算法的需求 1. 接收一个参数 `capacity` 作为缓存的最大容量 2. 实现一个函数 `put()` 添加数据到缓存 3. 实现一个函数 `get()` 查询缓存中的数据 4. 以上函数应该在 ......

Pod的创建过程原理

Pod的创建过程原理 首先,用户通过kubectl或web端向APIServer发送创建pod的请求; APIServer会做出认证/鉴权响应,然后检查信息并把数据存储到ETCD里,创建Deployment资源并初始化; controller-manager通过list-watch机制,检查发现新到 ......

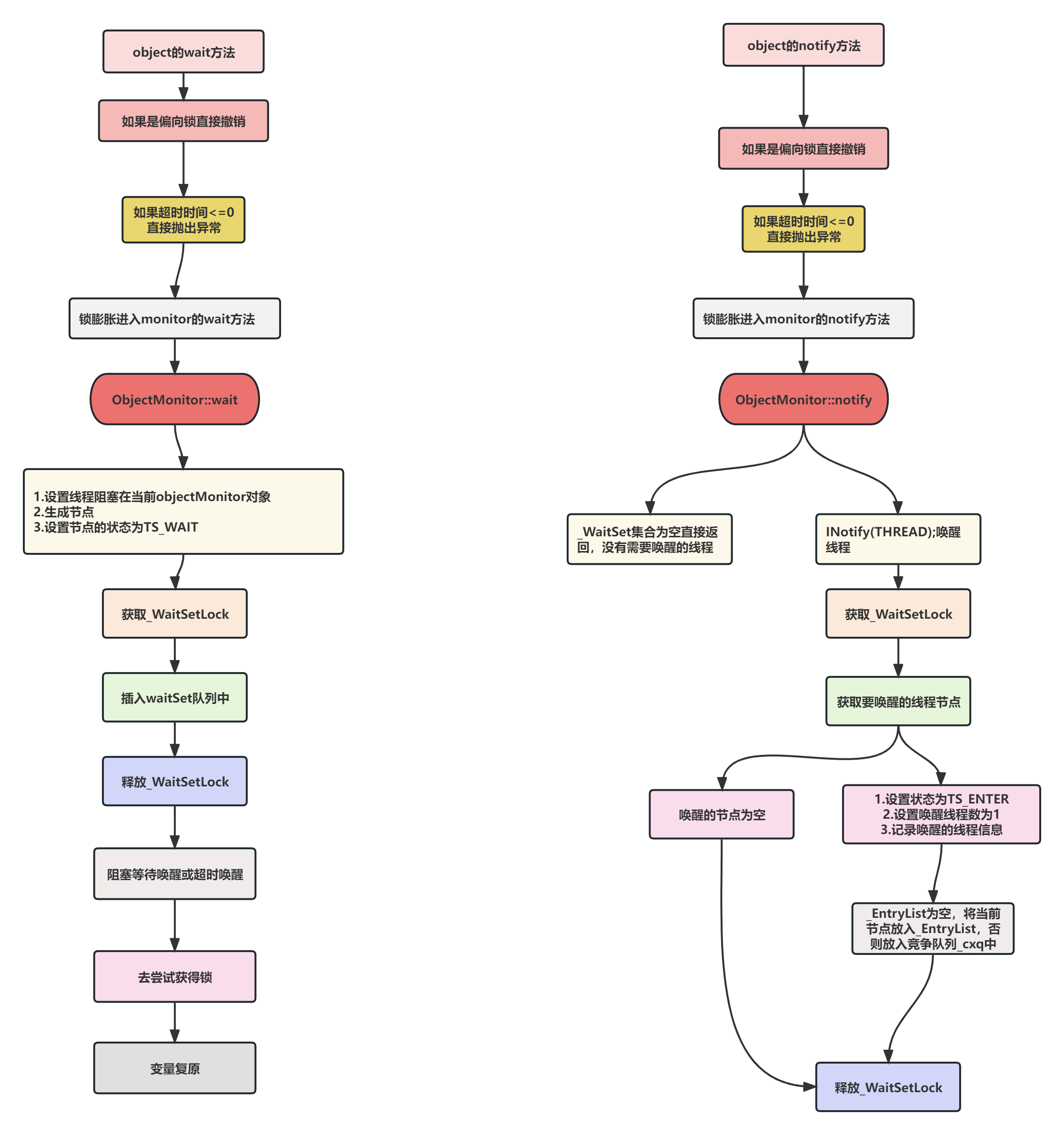

synchronized中wait、notify的原理与源码

# synchronized中wait、notify的原理与源码 ## 1.wait和notify的流程图  ## 2. ......

算法学习day01数组part01-704、27

package SecondBrush.Array; /** * 704. 二分查找 */ public class BinarySearch_704 { public int search(int[] nums, int target) { int left = 0; int right = nu ......

springboot mybatis mapper 注入原理浅析

spring+mybatis是我们常用的开发组合,一般情况,我们只需要写一个Mapper接口 加上@Mapper注解就可以使用了, 那么他的工作原理是什么呢? 标准mybatis调用应该是这样的流程 1 //读取配置 2 InputStream config = Resources.getResou ......

技术岗/算法岗面试如何准备?5000字长文、6个角度以2023秋招经历分享面试经验

1. **技术岗/算法岗面试流程是什么样的**? 1. **技术 ......