unctf-crypto crypto unctf wp

【开源三方库】crypto-js加密算法库的使用方法

OpenAtom OpenHarmony(简称“OpenHarmony”)三方库,是经过验证可在OpenHarmony系统上可重复使用的软件组件,可帮助开发者快速开发OpenHarmony应用。如果是发布到开源社区,称为开源三方库,开发者可以通过访问开源社区获取。接下来我们来了解crypto-js开 ......

Crypto++库实现AES和RSA加密解密

本文介绍使用Crypto++进行AES加密和RSA加密 Crypto++库在VS中配置方法 Crypto++库下载地址:https://www.cryptopp.com/,目前已经更新到8.1版本。本文使用的是8.1版本的Crypto++。 下载压缩包后解压,然后用vs中编译cryptopp。生成d ......

2023年陇剑杯 第二届 揽月组 部分wp

Hardwork 服务器开放了哪些端口 (队友做的) 服务器中根目录下的flag值是多少 (不会) 该webshell的连接密码是多少?(没找到) Server save (ak) 1. 黑客使用什么漏洞拿下的root权限 CVE-2022-22965 查看流量包,发现有shell.jsp 执行成功 ......

NSSCTF 2nd Crypto复现

1,EzRSA 题目代码: from Crypto.Util.number import * from secret import flag m = bytes_to_long(flag) assert m.bit_length()<200 p = getPrime(512) q = getPrim ......

(2023羊城杯)ai和nia的交响曲wp

第二个框就不说了, 追踪第一个框的http流, 发现flag1.png 提取以后得到 通过观察, 可以得出规律, 每八行出现的横线是因为ascii数据按列写, 而ascii可见字符最高位恒为0, 所以首位肯定是黑像素 (诚挚邀请大家学python以外还要学一下matlab, 相对更方便。。) 解码后 ......

wordpress (WP_Query)使用方法大全

WP_Query 类是 WordPress 文章查询的核心,它的文章查询部分提供了很多可用参数,经过好几个版本的升级完善,让它越来越强大,本文就可以让你详细的了解所有查询参数和技巧。 作者 查询和某些作者(用户)有关的文章,可以使用 4 个参数: author(整数):用户 ID author_na ......

2023陇剑杯初赛wp

## 前言 **集训队Dozer队伍在第二届陇剑杯网络安全大赛中逐日组排名48,总排名为230名,成功晋级半决赛!** : pass def init(): pass def fun(): pass def encrypt1(): pass def encrypt2(): ......

NSSCTF 2nd WP

# NSSCTF 2nd WP ## MISC ### gift_in_qrcode ```python import qrcode from PIL import Image from random import randrange, getrandbits, seed import os imp ......

vulntarget-d-wp

# vulntarget-d ## 配置信息 | 系统 | ip | | | | | kali | 192.168.130.5 | | ubuntu 18 | ip1: 192.168.130.8 ip2: 10.0.10.1 | | win7 | 10.0.10.134 | ### 网卡修改 ub ......

2023NepCTF WP

# 2023NepCTF WP 真的超级紧张刺激的比赛!!有做不出题目夜不能寐的痛苦,也有冥思苦想之后的豁然开朗,第一次感受到了ctf比赛的乐趣所在。虽然最后的成绩停留在110,不过对于一个初出茅庐的萌新,已经很满足了;即使比赛结束后才做出三月七和最后放出的两个pwn题(挺气的,早知道不看万恶的lo ......

Nep2023的wp

# 0x00 闲言碎语 2023.8.14 记录11-13的紧张刺激。46名结赛。 非常高兴能够参加NepCTF2023,以一个初出茅庐的新人的身份参加。ctf的乐趣在于学习和探索,同时我也有想证明自己的成分。 连续两天的凌晨四点睡觉,让我体会着比赛的魅力。每当我纠结一道题(code是第一晚,陌生的 ......

NepCTF2023部分wp

# Reverse ### 九龙拉棺 ida打开,找到主函数,可以看出函数是通过线程池调用的。在输入的地方下断点,运行会直接退出。猜测有反调试,搜索字符串debug,有Isdebugpresent字符串,交叉引用下断点后并没有成功断下。这里提供一个思路。就是在所有调用exit的函数下断点。看看会断在 ......

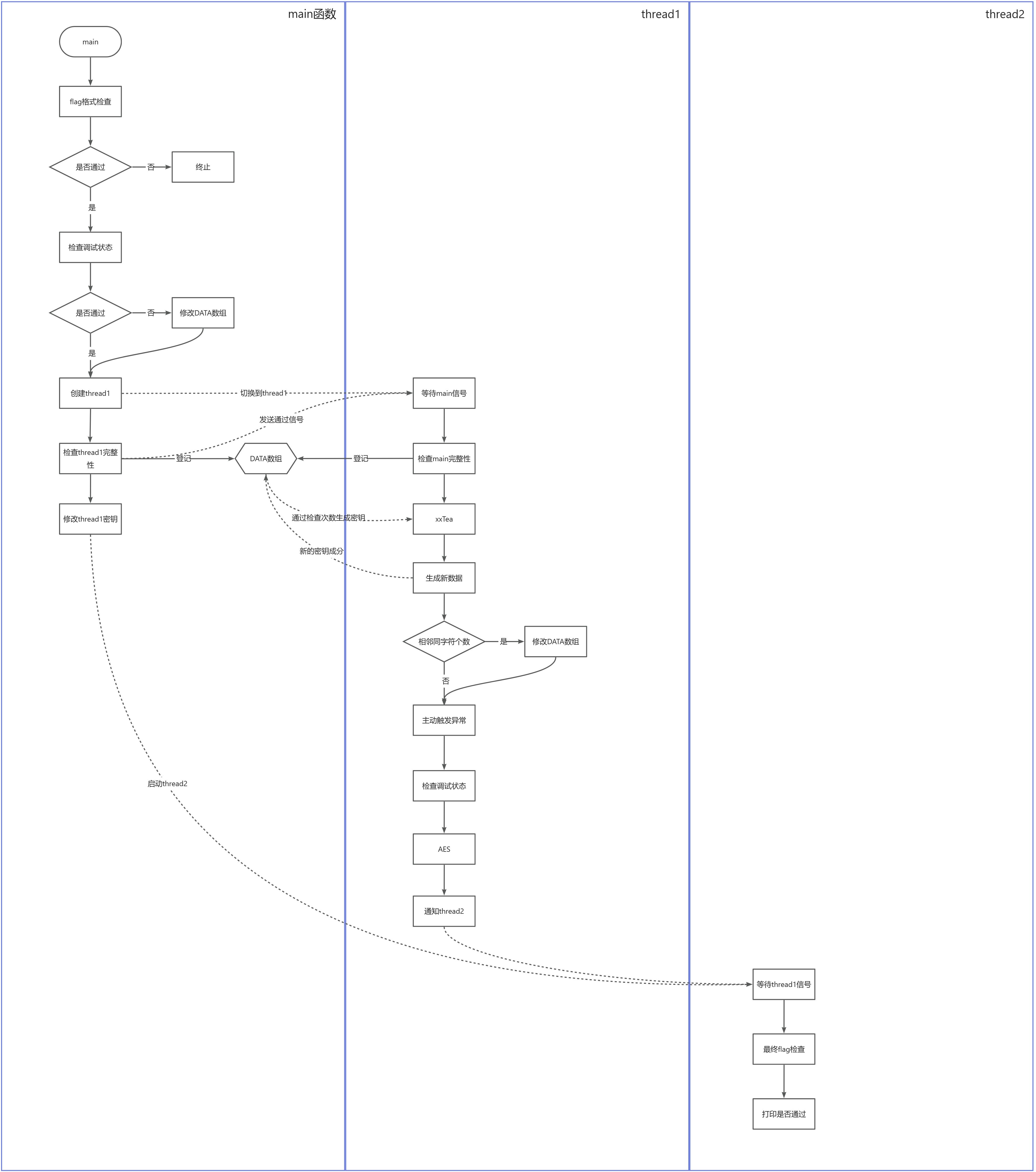

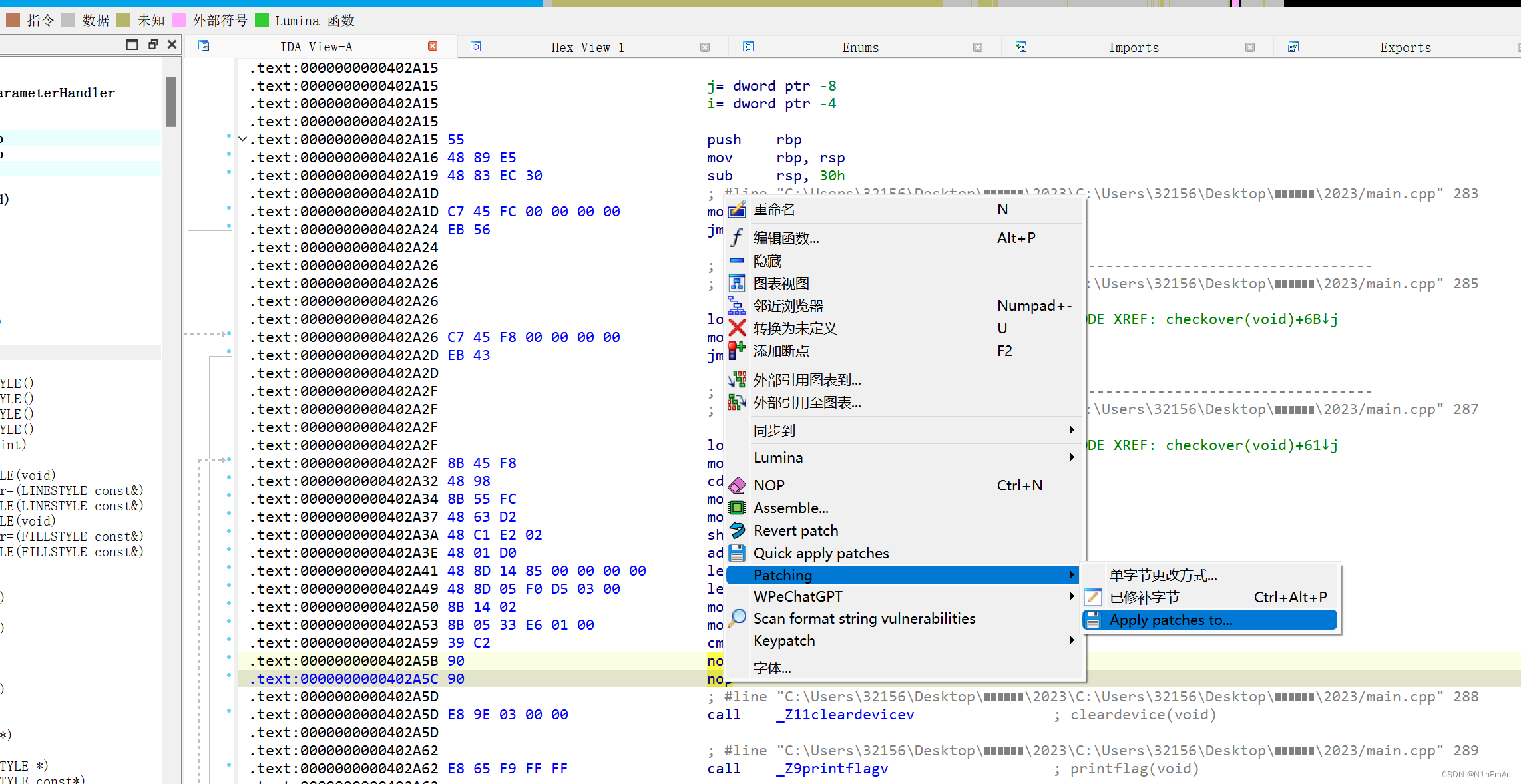

Nepctf2023 Review 出题思路及WP

# 原设计图  # Flag格式 NepCTF{%s} # 逻辑复原 ## mai ......

CTF Crypto 常用函数库的常见函数使用

发现有些博客里面写的不是很全,而且自己也懒得去找。 一个菜鸡一边学一边补充的,没写完。 ## Crypto.Util.number 1. $int\rightarrow bytes$ ```python # long_to_bytes() ''' 将整数转化成byte字符串 :param 要转化的数 ......

内存溢出后重启IIS后,附加到进程调试 ,找不到w3wp.exe进程。

打开IIS,右键浏览一下。这个时候附加到进程调试里的选项就有了! 本文来自博客园,作者:小二↑上酒,转载请注明原文链接:https://www.cnblogs.com/qh1688/p/7383925.html ......

*CTF 逆向wp

# Gogpt 看见是go语言,首先想到了golanghelper,但是这玩意不争气,一直报错,后来用了go_parser,真的香  # payload 点击查看payload ``` POST /index.ph ......

*CTF和nssctf#16的wp

# *ctf2023 fcalc ## 分析程序 本题存在漏洞,是生活中很容易犯的错误,就是循环或者判断的时候没有注意多一还是少一,这种会发生很严重的问题。比如这个题在过滤数字的时候没有过滤掉0,所以输入0的时候会跳转到栈的内容,从而被攻击者执行shellcode。 不过本题目不能直接执行,因为存在 ......

WP(BUU)

最近要做点堆题练练手感了,回buu 记不住是第几个题了,直接标个号列这里吧 ## 0x01 mrctf2020_easyoverflow 简单的栈上覆写 ~~呵呵 感觉这题最费劲的是找那个破b字符串~~ ``` from pwn import * from LibcSearcher import * ......

Ciscn2023 决赛 wp

一个一等一个二等win啦 好多都是赛后复现 # 量子1 忘了附件丢哪里了 但是跟着给出的脚本 就可以读出各个函数作用 看图写代码 根据要求模拟100w次即可 ```python from qiskit import * from qiskit.visualization import plot_hi ......

独奏者2 序章的wp

# 0x01 0ctf_2017_babyheap 2023.7.24 国防科技大学 合肥 本题除了fastbin attack,最重要的是伪造fakechunk,使得存放chunk的指针有两个指向同一个地址,达到泄露地址的目的。 突然发现自己之前写过一模一样的题,当时是照着别人的方法写的堆重叠(这 ......

大怨种的pwn的wp

# 0x01 pwnable_echo1 军训几天加暑假的活 ```python from pwn import * context(os='linux', arch='amd64', log_level='debug') #context(os='linux', arch='amd64') p = ......

古早wp合集

# 0x00 首先非常感谢大家阅读我的第一篇。本文章不仅仅是题解,一些细枝末节的小问题也欢迎大家一起解答。 `小问题的形式如Qx:xxxxxxx? 欢迎发现小问题并讨论~~` N1nE是本人另外一个名字,目前主要学习pwn方向,此文章以及后续别的文章,如有不当欢迎补充与纠正。 # 0x01 题目来源 ......

集训后的一些wp

# 新生赛后 # 0x01 2048(jk出发)  修改跳转条件为nop,随便动一下直接打印flag。这个场景我幻想过很久了,一直没做到,这次参 ......

N1nEmAn-2023集训wp&&后续pwn-wp

2022-12-28 WP # 0x00 T1 reverse3 前几天没注意到要发wp,现在补一下。最近在学汇编,pwn题没做新的了。想到之前了解到hws的pwn会考花指令,听hjx他们说那是re的内容,就特意去做了点re。 题目来源是buuctf的reverse3。 # 0x01 wp ## 第 ......

独奏者2 序章的wp

# 0x01 0ctf_2017_babyheap 2023.7.24 国防科技大学 合肥 本题除了fastbin attack,最重要的是伪造fakechunk,使得存放chunk的指针有两个指向同一个地址,达到泄露地址的目的。 突然发现自己之前写过一模一样的题,当时是照着别人的方法写的堆重叠(这 ......

vulnhub_hacksudo: Thor_wp

# 前言 靶机地址:https://www.vulnhub.com/entry/hacksudo-thor,733/ 靶机下载地址:https://download.vulnhub.com/hacksudo/hacksudo Thor.zip 靶机描述: Discord服务器(https://dis ......