phpstudy dvwa

phpstudy无法启动mysql(启动之后立马关闭)

好久没有打开本地环境,直到昨天打开phpstudy,正常启动, 但是在任务管理器中发现没有mysql服务 于是在mysql的bin目录下执行.\mysqld.exe --install mysql服务是有了,但这个问题就来了 重启phpstudy无法启动mysql 注意:在此之前注意备份mysql数 ......

PHPStudy hosts文件可能不存在或被阻止打开及同步hosts失败问题

在使用PHPStudy建站包时,有时会遇到同步hosts失败的问题,可能是因为hosts文件不存在或被阻止打开。这个问题通常可以通过以下几个步骤解决: 步骤一:检查hosts文件是否存在 首先,我们需要检查一下hosts文件是否存在。在Windows系统中,hosts文件位于C:\Windows\S ......

DVWA靶场通关-Weak Session IDs(弱会话IDs)

当用户登录后,在服务器就会创建一个会话(session),叫做会话控制,接着访问页面的时候就不用登录,只需要携带Sesion去访问。 Session利用的实质 : 由于SessionID是用户登录之后才持有的唯一认证凭证,因此黑客不需要再攻击登陆过程(比如密码),就可以轻易获取访问权限,无需登录密码 ......

DVWA靶场通关-XSS

Brute Force(暴力(破解))、Command Injection(命令行注入)、CSRF(跨站请求伪造)、 File Inclusion(文件包含)、File Upload(文件上传)、Insecure CAPTCHA (不安全的验证码)、 SQL Injection(SQL注入)、SQL ......

DVWA靶场通关- SQL Injection(SQL注入)

Brute Force(暴力(破解))、Command Injection(命令行注入)、CSRF(跨站请求伪造)、 File Inclusion(文件包含)、File Upload(文件上传)、Insecure CAPTCHA (不安全的验证码)、 SQL Injection(SQL注入)、SQL ......

DVWA靶场通关-Insecure CAPTCHA (不安全的验证码)

Brute Force(暴力(破解))、Command Injection(命令行注入)、CSRF(跨站请求伪造)、 File Inclusion(文件包含)、File Upload(文件上传)、Insecure CAPTCHA (不安全的验证码)、 SQL Injection(SQL注入)、SQL ......

DVWA靶场通关-File Upload(文件上传)

Brute Force(暴力(破解))、Command Injection(命令行注入)、CSRF(跨站请求伪造)、 File Inclusion(文件包含)、File Upload(文件上传)、Insecure CAPTCHA (不安全的验证码)、 SQL Injection(SQL注入)、SQL ......

DVWA靶场通关-File Inclusion(文件包含)

Brute Force(暴力(破解))、Command Injection(命令行注入)、CSRF(跨站请求伪造)、 File Inclusion(文件包含)、File Upload(文件上传)、Insecure CAPTCHA (不安全的验证码)、 SQL Injection(SQL注入)、SQL ......

DVWA靶场通关-CSRF(跨站请求伪造)

Brute Force(暴力(破解))、Command Injection(命令行注入)、CSRF(跨站请求伪造)、 File Inclusion(文件包含)、File Upload(文件上传)、Insecure CAPTCHA (不安全的验证码)、 SQL Injection(SQL注入)、SQL ......

DVWA靶场通关-Command Injection(命令行注入)

Brute Force(暴力(破解))、Command Injection(命令行注入)、CSRF(跨站请求伪造)、 File Inclusion(文件包含)、File Upload(文件上传)、Insecure CAPTCHA (不安全的验证码)、 SQL Injection(SQL注入)、SQL ......

DVWA靶场环境搭建+Phpstudy配置

1、DVWA介绍 在近些年网络安全的高速发展中,初学者已经很难找到一个网站进行渗透了,曾几何时,一个漏洞,一个工具就可以在网上找到很多有漏洞的网站去体验,当然渗透一个未经授权的系统是非法的。因此,为了能够较为真实地学习Web渗透的各种技术,就需要找一个专门用于学习的Web演练平台,人们将这种用于练习 ......

linux DVWA 文件上传之 Security level set to high

-- 总体步骤 1、生成图片木马 2、上传图片木马 3、通过文件包含执行图片马 一、生成图片木马 1、随便准备一张图片——football.png 2、test.php写入内容: <?php @eval($_GET['x']); ?> 3、生成图片木马,命令行执行: cat football.png ......

centos里phpstudy报错

出现Address already in use: AH00072: make_sock: could not bind to address [::]:8报错,说明80端口被占用 可以寻找到80端口使用的程序并关闭。 但是我当时查看线程和端口的时候没有找到。这台虚拟机之前安装过apache,所以s ......

phpstudy nginx 开启还是提示无法访问此网站 排查过程

背景,win7的电脑,安装有vmware ,后面因为需要php5.6版本,而且需要安装一些php扩展,还是使用phpstudy比较方便,于是安装了phpstudy, 但是在phpstudy配置最简单的站点,都连静态html都无法访问见图 nginx日志也是空的 怀疑是哪个程序占用了80端口,于是打开 ......

Navicat for MySQL+phpstudy_pros实现数据库访问

Navicat for MySQL+phpstudy_pro配置说明 软件准备 一、安装环境 1、计算机: Windows7旗舰版,32位。 2、服务器局域网IP地址:192.168.3.201 外网IP地址:117.71.57.47 二、使用工具 1、MySql数据库管理工具Navicat for ......

phpStudy中Apache运行状态为红色该如何解决

# phpStudy中Apache运行状态为红色该如何解决 每次打开phpStudy,都会碰到如下这种状况,点击“启动”后,弹出提示“程序检测到端口号80已经被进程占用!非本程序目录下启动的进程!”每次我解决完后,第二天打开又忘了,因此做好笔记:  有些服务器后台是不刷新验证码的,所以抓到包后不要放包,这样验证码就一直有效,把包发到攻击模块直接爆破 1. 打开burpsuite ......

Wampserver搭建DVWA和sqli-labs问题总结

# Wampserver 搭建 DVWA 和 sqli-labs 问题总结 ## 遇到问题解决的思路方法 1. **百度,博客去搜索相关的问题,人工智能 chatgpt** 2. **查看官方文档,查看注释。** - 本次解决方法就是在文档的注释里面发现修改配置需要到另外一个文件里面去修改 ## 增 ......

pikachu与DVWA暴力破解账号密码

pikachu和DVWA暴力破解账号密码 pikachu靶场 1. 打开小皮,激活pikachu本地靶场,再打开burpsuite ,最后打开firefox浏览器,激活burpsuite代理 2. 随便输入一个账号和密码,例如账号输入admin,密码输入123456 3. 此时burpsuite已提 ......

xss--dvwa靶场

xss reflected low payload:<script>alert('xxx')</script> medium 防御措施:使用str_replace函数替换了所有的<script> 绕过: str_replace对大小写并不敏感,或者双写绕过 payload:<Script>alert ......

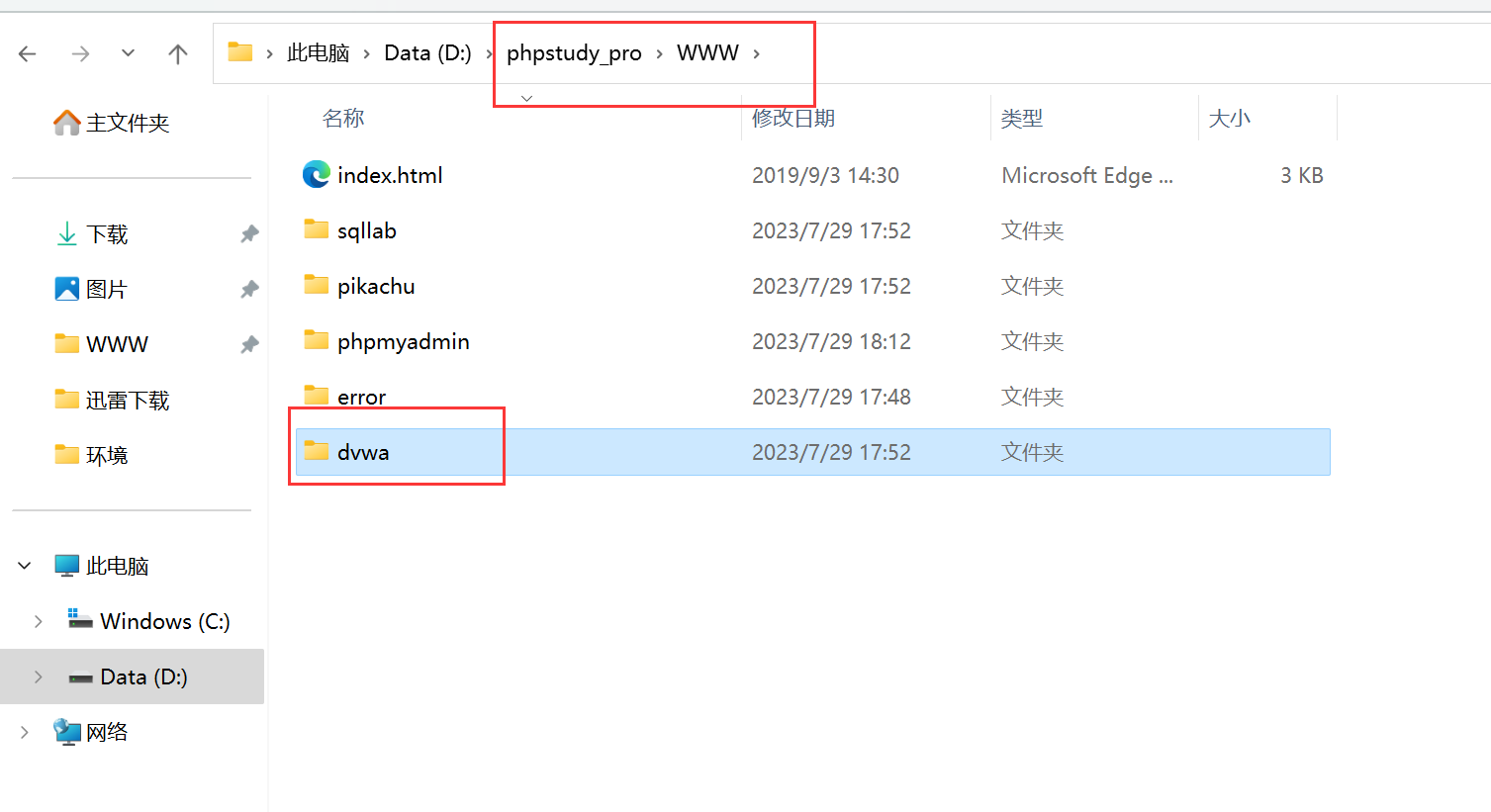

DVWA靶场搭建(windows环境)

1、DVWA靶场搭建有多种方式,这里选择介绍最简单的一种; 2、下载phpstudy:地址:https://link.csdn.net/?target=http%3A%2F%2Fpublic.xp.cn%2Fupgrades%2FPhpStudy2018.zip phpstudy是一个能够提供php ......

DVWA靶场搭建过程 & 遇到的问题解决(apache标红、无法跳转等等)

==问题会在最后汇总解答== ### 第一步 准备工作 **首先需要搭建PHP环境和获取DVWA源代码** **搭建PHP环境:** 搜索phpstudy→鼠标移动至windows版→点击phpstudy客户端→下滑,下载phpStudy 2018 Windows版本【注意,选择下载路径必须全英文】 ......

DVWA靶场搭建

# 环境下载 # 环境搭建 将压缩包解压到www目录下,再将文件更改成方便自己的名字  将config文 ......

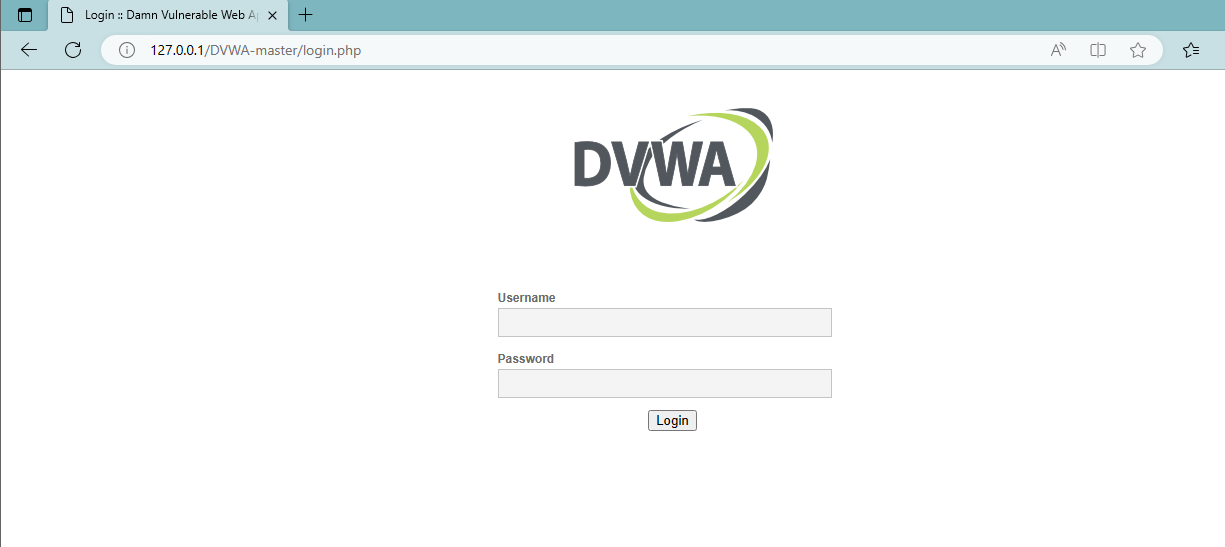

DVWA靶场忘记密码

# DVWA靶场忘记密码 DVWA靶场的默认账号和密码是admin和password,我忘记了登录密码后在网上查阅相关文章总结了两种方法: >1)查看本地靶场的数据库文件 a. 进入到dvwa的目录,找到```mssql_create_tables.sql```文件,打开。 b. 根据插入的用户名和 ......

搭建本地DVWA靶场教程 及 靶场使用实例

## 1. DVWA简介 DVWA(Damn Vulnerable Web Application)一个用来进行安全脆弱性鉴定的PHP/MySQL Web 应用平台,旨在为网络安全专业人员测试自己的专业技能和工具提供合法的环境,帮助web开发者更好的理解web应用安全防范的过程。 DVWA还可以手动 ......

DVWA靶场搭建

# 所需工具 官网DVWA下载链接:https://github.com/digininja/DVWA/archive/master.zip 小皮面板:http://public.xp.cn/upgrades/phpStudy20161103.zip # 搭建环境 下载好后将DVWA文件解压缩放到小 ......

PHPstudy+Xdebug动态调试代码过程中遇到一分钟就超时问题的解决办法

环境是PhpStorm+Xdebug+WAMP 在实际调试的过程中 碰到了调试还没走完就自动结束的情况 很尴尬 查阅了相关文档资料 找到了解决方法 首先在php.ini中进行修改 我的配置文件地址在 ``` "D:\phpstudy_pro\Extensions\php\php7.3.4nts\ph ......

网络安全之SQL注入基于DVWA平台

弱口令 SQL注入 万能密码 admin'-- ' admin'# 万能用户名 xxx' or 1=1 limit 1 -- - 脱库 一库:information_schema 三表: schemata 表:存放所有数据库信息 tables 表:存放所有表信息 columns 表:存放所有字段信息 ......

DVWA靶场搭建

1.靶场是什么,靶场的搭建在学习web安全的过程中,靶场是必不可少的,毕竟在计算机界,任何理论知识都不如实操 靶场就是人为提供的带有安全漏洞的服务,每一个学习者都可以在本地快速搭建来实操,回溯漏洞的发生原理以及操作方式。DVWA靶场呢就是一个可以通过浏览器访问的拥有可视化页面的web靶场。下面就通过 ......

phpstudy搭建虚拟域名

# phpstudy搭建虚拟域名 1. 先使用phpstudy搭建好对应的环境  2. 打开phpstudy控制面板, ......