爬虫 语言 网络

[渗透测试]—5.2 网络协议漏洞

在这一章节中,我们将学习网络协议漏洞,如ARP欺骗、DNS欺骗等,并通过实例来讲解如何利用这些漏洞进行网络渗透测试。请放心,我们会尽量讲得详细、通俗易懂,并提供尽可能多的实例。 ### 5.1 网络协议漏洞 网络协议是计算机网络中设备之间通信的规则。然而,许多网络协议在设计时并未充分考虑安全性,因此 ......

yum私有仓库实现及网络配置

# 1. yum私有仓库的实现及博客输出 ```bash #yum仓库端配置 #安装并启动httpd服务 [root@rocky9 ~]#yum install -y httpd [root@rocky9 ~]#systemctl enable --now httpd #挂载光盘,创建Base仓库目 ......

m基于simulink的PID,模糊PID以及神经网络模糊PID三种控制器的控制性能对比仿真

1.算法仿真效果 matlab2013b仿真结果如下: 2.算法涉及理论知识概要 基于Simulink的神经网络模糊PID控制器的控制原理和工作步骤。首先,我们将介绍模糊控制和神经网络控制的基本原理,然后介绍如何将这两种控制策略结合起来实现更好的控制效果。最后,我们将详细描述基于Simulink的神 ......

内存+磁盘+网络监控

内存+磁盘+网络监控 一、free -m命令内存监控 1.free使用方法 free以字节显示 free -m 以兆显示 2.数据解读 Total:表示系统总内存大小,used+free+buff/cache=total Used:表示已经使用的内存大小 Free:表示空闲的内存大小 Buff:表示 ......

【转】网络常用颜文字(文字表情)

网络常用颜文字: 本文纯属从阿林这里截取转帖的部分内容,只是为了使用方便,感谢原作者的收集。 【啊啊】 w(゚Д゚)w 【擦眼泪】 (ノへ ̄、) 【不屑】 ( ̄_, ̄ ) 【好耶】 ヽ(✿゚▽゚)ノ 【棒】 (๑•̀ㅂ•́) ✧ 【抽】 ( ̄ε(# ̄)☆╰╮o( ̄皿 ̄///) 【亲】 (づ ̄3 ̄)づ ......

Python爬虫笔记

爬虫分为四个步骤,首先获取数据,然后解析数据,再提取数据,最后是存储数据 ```python import requests #首先引入requests库 res=requests.get('URL')#向服务器发送了一个请求,把服务器响应结果赋给res,为response对象 res.encodi ......

[渗透测试]—6.3 无线网络渗透测试工具

在本章节中,我们将学习一些常用的无线网络渗透测试工具,如Aircrack-ng、Reaver等。我们将尽量讲解得详细、通俗易懂,并提供尽可能多的实例。 ### 6.1 Aircrack-ng套件 Aircrack-ng是一个用于测试无线网络安全的工具集,包括捕获数据包、破解WEP和WPA/WPA2- ......

[渗透测试]—5.1 网络设备的安全漏洞

在这一章节中,我们将重点讨论网络设备(如路由器、交换机等)的安全漏洞,以及如何进行网络设备的渗透测试。请放心,我们会尽量讲得详细、通俗易懂,并提供尽可能多的实例。 ### 5.1 网络设备的安全漏洞 网络设备,如路由器和交换机,是构成计算机网络的基本元素。这些设备负责在网络中转发数据包,从而实现设备 ......

Win10删除不用的网络驱动器

有时候为了方便,我们会把一些常用的ip地址添加到本地电脑的网络位置中,但是由于某些原因,这些网络驱动器不可用或者不再使用了,本文将介绍如何在window系统上删除指定的网络驱动器。 ......

tcpdump捕获网络http流量

tcpdump -i any -s 0 -A | egrep -i "POST /|GET /|Host:" 这个命令将使用tcpdump捕获网络流量,并过滤出包含POST、GET和Host字段的流量。具体各选项的含义如下:* `-i any`: 捕获任何网络接口的流量。* `-s 0`: 指定抓包 ......

LangKit:大语言模型界的“安全管家”

ChatGPT等大语言模型一直有生成虚假信息、数据隐私、生成歧视信息等难题,阻碍了业务场景化落地。为了解决这些痛点并增强大语言模型的安全性,AI和数据监控平台WhyLabs推出了LangKit。(开源地址:https://github.com/whylabs/langkit) LangKit提供文本 ......

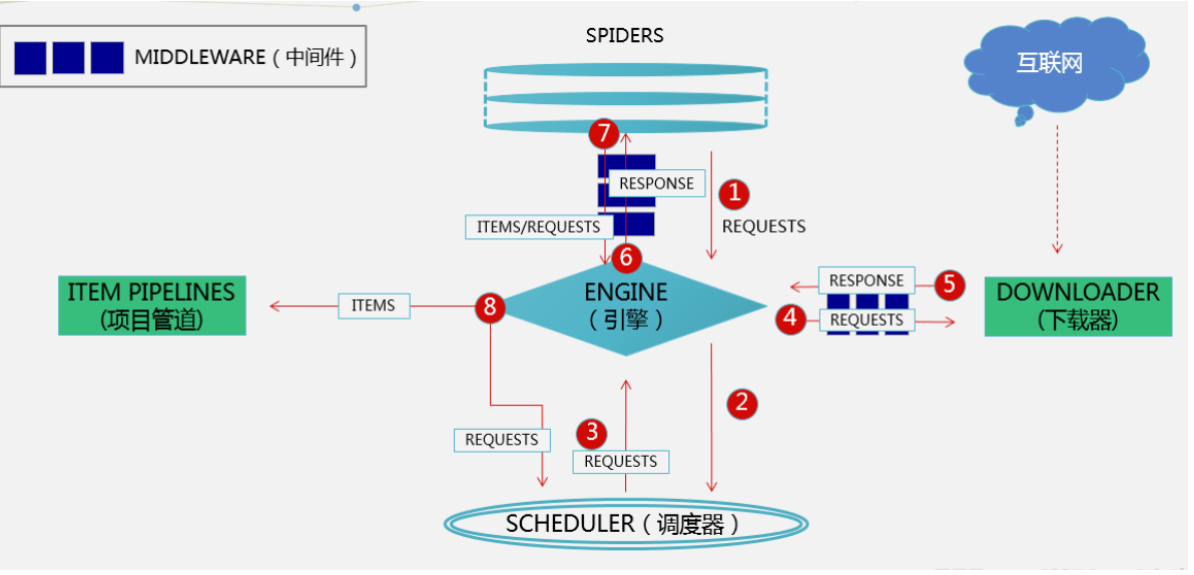

爬虫:爬到的数据存到mysql中、爬虫和下载中间件、加代理,cookie、header、加入selenium、集成selenium、==去重规则源码分析(布隆过滤器)、布隆过滤器、scrapy-redis实现分布式爬虫

[toc] ### 爬到的数据存到mysql中 ```python class FirstscrapyMySqlPipeline: def open_spider(self, spider): print('我开了') self.conn = pymysql.connect( user='root' ......

go语言递归函数及defer

递归函数 简单来说,递归就是函数自己调用自己。有2种实现方式,一种是直接在自己函数中调用自己,一种是间接在自己函数中调用的其他函数中调用了自己。 递归函数需要有边界条件、递归前进段、递归返回段 递归一定要有边界条件,当边界条件不满足时,递归前进;当边界条件满足时,递归返回 func fib(n in ......

爬虫:scrapy架构介绍、scrapy解析数据、settings相关配置,提高爬取效率、持久化方案、全站爬取cnblogs文章

[toc] ### scrapy架构介绍  ```python # 引擎(EGINE) 引擎负责控制系统所 ......

如何利用python做爬虫?

Python爬虫在许多情况下是非常有用的,爬虫可以帮助自动化地从互联网上获取大量数据。这些数据可以是产品信息、新闻文章、社交媒体内容、股票数据等通过爬虫可以减少人工收集和整理数据的工作量,提高效率。在软件开发中,可以使用爬虫来进行自动化的功能测试、性能测试或页面链接检查等。 正常做爬虫都是有一定的模 ......

【6.0】网络并发总复习

# 【6.0】网络并发总复习 # 网络编程部分 ## 【一】软件开发架构 ## 【二】互联网协议 【1】OSI七层 【2】五层协议 【3】以太网协议 【4】IP协议 【5】广播风暴 【6】TCP/UDP ## 【三】三次握手,四次挥手(`****`) ## 【四】socket协议 ## 【五】TCP ......

【7.0】网络并发总复习解释版

# 【7.0】网络并发总复习解释版 # 网络编程部分 ## 【一】软件开发架构 ### 【1】什么是CS架构 - CS架构即 客户端/服务端架构,如APP应用 ### 【2】什么是BS架构 - BS架构即 浏览器/服务端架构,如网页的网站 ### 【3】二者相比的优缺点 #### (1)优点 - C ......

自然语言处理 Paddle NLP - 文本翻译技术及应用-理论

- 什么是机器翻译 - 机器翻译质量的自动评价 - 从统计机器翻译到神经网络机器翻译 - 多语言/多领域/多模态的翻译应用 - 神经网络机器翻译面临的挑战 视频:https://aistudio.baidu.com/aistudio/course/introduce/24177?sharedLess ......

【网络】【TCP】TCP 连接建立(三次握手详解)

1 前言 这节我们来看看 TCP 的连接建立哈,经典的三次握手。 2 TCP 三次握手过程是怎样的? TCP 是面向连接的协议,所以使用 TCP 前必须先建立连接,而建立连接是通过三次握手来进行的。三次握手的过程如下图: 一开始,客户端和服务端都处于 CLOSE 状态。先是服务端主动监听某个端口,处 ......

【网络】【TCP】TCP 基本知识

1 前言 这节我们来看看 TCP 的基本知识哈。 2 TCP 头格式 我们先来看看 TCP 头的格式,标注颜色的表示与本文关联比较大的字段,其他字段不做详细阐述。 序列号:在建立连接时由计算机生成的随机数作为其初始值,通过 SYN 包传给接收端主机,每发送一次数据,就「累加」一次该「数据字节数」的大 ......

弹性网络的应用场景及解决方案:介绍弹性网络在不同领域的应用场景和解决方案,帮助读者了解弹性网络的实际应用和优势

[toc] 《2. "弹性网络的应用场景及解决方案":介绍弹性网络在不同领域的应用场景和解决方案,帮助读者了解弹性网络的实际应用和优势。》 ## 1. 引言 1.1. 背景介绍 随着互联网的快速发展,云计算技术的逐渐普及,云计算安全问题引起了广泛关注。为了应对云计算带来的种种挑战,网络安全专家们开始 ......

元数据的国际化和跨语言支持

[toc] 《元数据的国际化和跨语言支持》技术博客文章 1. 引言 1.1. 背景介绍 随着互联网的信息爆炸式增长,数据的规模和复杂度不断增加,为了更好地组织和管理这些数据,人们需要对数据进行元数据( metadata)的描述和定义。 1.2. 文章目的 本文旨在探讨如何在软件设计和开发过程中,实现 ......

语言模型在文本挖掘中的应用:如何通过数据挖掘和机器学习技术发现文本中的有价值的信息

[toc] 语言模型在文本挖掘中的应用:如何通过数据挖掘和机器学习技术发现文本中的有价值的信息 1. 引言 1.1. 背景介绍 随着互联网的快速发展,文本数据量不断增加,人们对文本数据的需求也越来越高。文本数据具有丰富的信息量,对于企业、政府、金融等各行业来说,都具有重要意义。但是,如何从大量的文本 ......

基于图卷积神经网络的人工智能:一种新的图像识别技术

[toc] 《基于图卷积神经网络的人工智能:一种新的图像识别技术》 1. 引言 1.1. 背景介绍 近年来,随着深度学习技术的快速发展,图像识别领域也取得了显著的进步。传统的图像识别方法主要依赖于特征提取和分类器模型,但这些方法在处理大规模图像时,效果越来越差。图卷积神经网络 (GCN) 的出现为图 ......

如何设计和优化并行计算中的大规模分布式系统和网络

[toc] 《如何设计和优化并行计算中的大规模分布式系统和网络》技术博客文章 1. 引言 1.1. 背景介绍 随着互联网和物联网等技术的快速发展,计算需求日益增长,对计算性能的要求也越来越高。传统的单机计算已经难以满足大规模计算的需求,分布式系统和网络技术逐渐成为主流。并行计算作为一种重要的分布式计 ......

深度学习在自然语言处理领域的应用案例

[toc] 深度学习在自然语言处理领域的应用案例 引言 随着深度学习技术的快速发展,自然语言处理领域也迎来了巨大的变革。深度学习通过学习大量语料库中的语法、语义、上下文信息,使得机器在处理自然语言任务时表现更为出色。在自然语言处理领域,深度学习技术已经应用到了文本分类、情感分析、机器翻译、问答系统等 ......

Java 网络编程 —— 安全网络通信

## SSL 简介 SSL(Secure Socket Layer,安全套接字层)是一种保证网络上的两个节点进行安全通信的协议。IETF(Interet Engineering Task Force)国际组织对 SSL 作了标准化,制定了 RFC2246 规范,并将其称为传输层安全(Transpor ......

TensorFlow11.5 循环神经网络RNN-LSTM、LSTM实战

# LSTM的产生 我们之前在求RNN的loss的时候很容易出现梯度弥散或者梯度爆炸。这个LSTM的出现很大程度上减少了梯度弥散的情况。 ![image](https://img2023.cnblogs.com/blog/1914163/202306/1914163-2023062520565564 ......

R语言文本挖掘NASA数据网络分析,tf-idf和主题建模|附代码数据

们被客户要求撰写关于文本挖掘的研究报告,包括一些图形和统计输出。 NASA托管和/或维护了超过32,000个数据集; 这些数据集涵盖了从地球科学到航空航天工程到NASA本身管理的主题。我们可以使用这些数据集的元数据来理解它们之间的联系 1 NASA如何组织数据 首先,让我们下载JSON文件,并查看元 ......