你好crackme buuctf sao

BUUCTF [GYCTF2020]FlaskApp

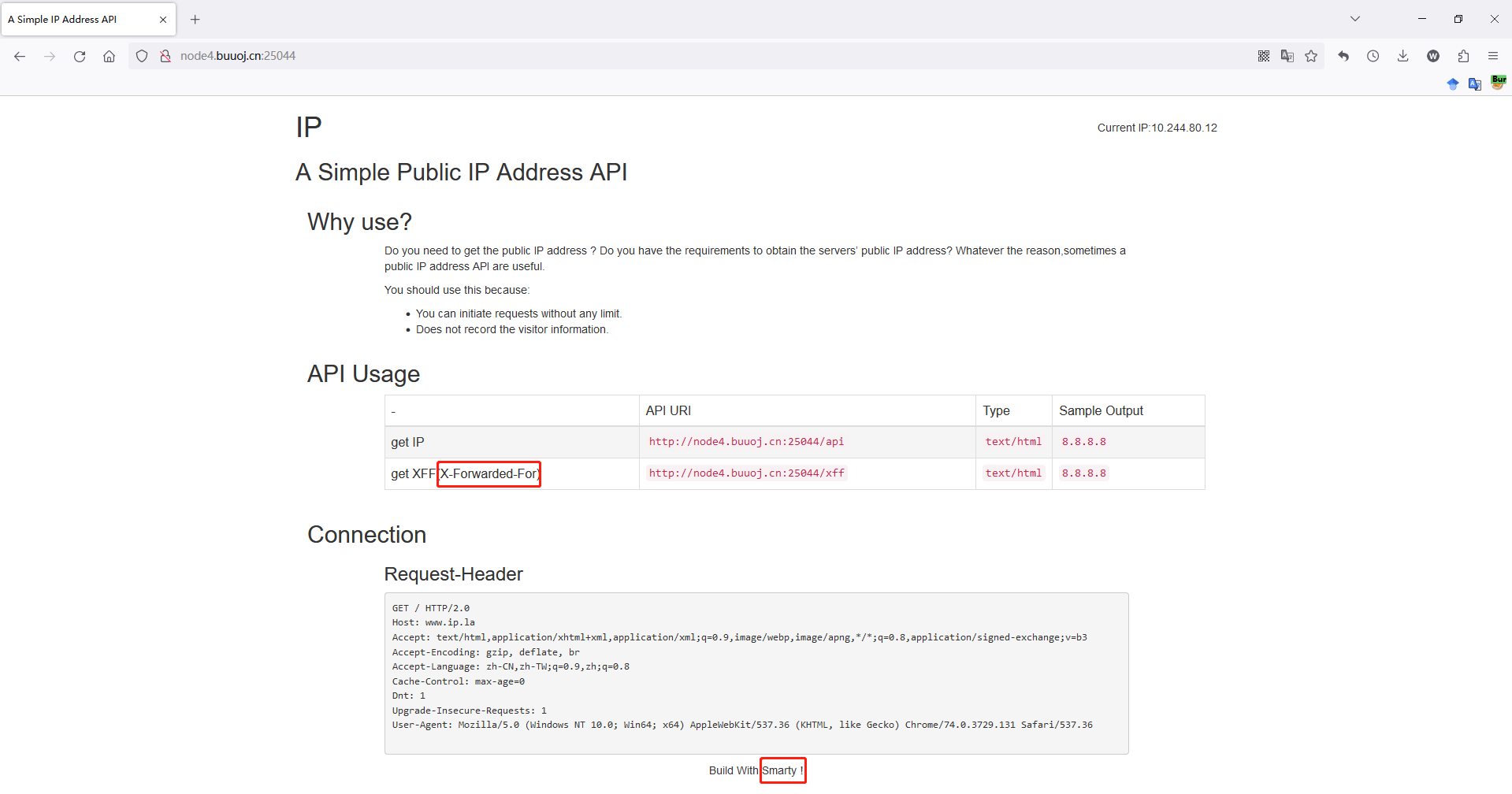

因为题目名Flask,所以先观察功能点,寻找易发生ssti的功能。 考虑到`功能异常抛出常见于解密环节`,所以在解密界面随便输入一段不能解密的。  def getUrl(): url = request.args.get("url") host = parse.urlparse(url).hostname if host == 'suctf.c ......

BUUCTF [BJDCTF2020]EasySearch

F12、SQL注入、robots.txt、抓包都没发现啥。题目名是EasySearch,可能是扫描网站。 但是我用dirsearch什么都没跑出来。看别人WP发现有个`index.php.swp`。 得到PHP源码: ``` Hello,'.$_POST['username'].' *** ***' ......

BUUCTF-Web

CTF实战:从入门到提升 1.3.5.[第一章][1.3.5 案例解析][极客大挑战 2019]Http 打开页面,没有发现什么有用的东西 右键打开页面源代码,发现页面Secret.php 显示It doesn't come from 'https://Sycsecret.buuoj.cn',使用p ......

BUUCTF [De1CTF 2019]SSRF Me

### 源码 ``` #! /usr/bin/env python #encoding=utf-8 from flask import Flask from flask import request import socket import hashlib import urllib import ......

你好世界示例

你好世界示例 下面嵌入的基本上是您可以创建的最简单的 Express 应用程序。它是一个单一的文件应用程序 - 不是你使用Express生成器时得到的,它为一个完整的应用程序创建脚手架,其中包含大量JavaScript文件,Jade模板和用于各种目的的子目录。 const express = req ......

BUUCTF [极客大挑战 2019]FinalSQL

通过尝试发现注入点在`search.php`。 传递`?id=1^1`报`ERROR!!!`;传递`?id=1^0`报`NO! Not this! Click others~~~` `布尔盲注` ``` import requests import time url = "http://eab3a4 ......

BUUCTF [CISCN 2019 初赛]Love Math

``` = 80) { die("太长了不会算"); } $blacklist = [' ', '\t', '\r', '\n','\'', '"', '`', '\[', '\]']; foreach ($blacklist as $blackitem) { if (preg_match('/' ......

BUUCTF [SWPU2019]Web1

进入网站,注册登录,进到申请发布广告,应该就是在这里实现注入。 首先尝试: ``` 1'or 1 = 1# 标题含有敏感词汇 ``` 应该是哪里被过滤了。经过尝试后是`or`被过滤了,`--+`,`#`等其他的注释符也被过滤了。 经过测试后,结尾可以用`单引号`闭合。 再次尝试: ``` 1'sho ......

BUUCTF [CISCN2019 华东南赛区]Web11

切入点如图:  测试模板注入 的格式,这种格式是一种易于处理的文本格式。 ``` ``` 写入`hack. ......

BUUCTF [BUUCTF 2018]Online Tool

首先访问网站得到需要分析的代码 ``` escapeshellarg — 把字符串转码为可以在 shell 命令里使用的参数 > 功能 :`escapeshellarg()` 将给字符串增加一个单引号并且能引用或者转码任何已经存在的单引号, > 这样以确保能够直接将一个字符串传入 shell 函数, ......

BUUCTF [强网杯 2019]高明的黑客

> 这道题目主要练习了Python脚本的编写,稍微了解Python中比如多线程、http请求、正则匹配等知识点。 打开题目。  TXpVek5UTTFNbVUzTURabE5q ``` ......

BUUCTF [BJDCTF2020]Cookie is so stable

考点:SSTI的Twig模板注入 尝试多次后(别人),发现是SSTI注入 输入`{{7*7}}`和`{{7*'7'}}`,返回的结果是 可以访问您网站上的哪些网址,主要用于管理流向您网站的抓取工具流量,通常用于阻止 Google 访问某个文件。 ``` User-agent: * Disallow: /fAke_f1agggg.php ``` 访 ......

你好,尹昱钦

就此告别吧 水上的列车就快到站 开往未来的路上 没有人会再回返 说声再见吧 就算留恋也不要回头看 在那大海的彼端 一定有空濛的彼岸 NOIP挂了之后第一次回到这台电脑前,当然很可能也是最后一次 很巧的是,今天也是我选择放弃省选的日子 然后又看到了xhy留下的present 深有感触 原谅我 在他的礼 ......

BUUCTF [BJDCTF2020]Mark loves cat

一进入环境,毫无头绪。 使用`dirsearch`扫出了`/.git/`,可以猜出本关一定与git源码泄露有关。 `python .\dirsearch.py -e * -u http://7cb1db04-980a-4af8-856b-7f6cd5ea231d.node4.buuoj.cn:81/ ......

BUUCTF [GWCTF 2019]我有一个数据库

文件包含漏洞,和SQL注入等攻击方式一样,文件包含漏洞也是一种注入型漏洞,其本质就是输入一段用户能够控制的脚本或者代码,并让服务端执行。 什么叫包含呢?以PHP为例,我们常常把可重复使用的函数写入到单个文件中,在使用该函数时,直接调用此文件,而无需再次编写函数,这一过程叫做包含。 有时候由于网站功能 ......

BUUCTF [NCTF2019]Fake XML cookbook

XXE漏洞原理:发生在应用程序解析XML输入时,没有禁止外部实体的加载,导致可加载恶意外部文件,造成文件读取、命令执行、内网端口扫描、攻击内网网站、发起DOS攻击等危害。XXE漏洞触发的点往往是可以上传XML文件的位置,没有对上传的XML文件进行过滤,导致可上传恶意XML文件。 * DOCTYPE( ......

BUUCTF [BSidesCF 2020]Had a bad day

进入网站观察到`http://71882873-f81e-4755-8040-5e7bb6b2230f.node4.buuoj.cn:81/index.php?category=woofers` 先尝试读取一下index.php,没有反应。 试试php伪协议,payload:`?category=p ......

BUUCTF [RoarCTF 2019]Easy Java

题目是登陆页面,查看源码,发现一个连接`Download?filename=help.docx`,跳转到帮助文档。 点击help也可以跳转到帮助文档。 帮助文档内容为`java.io.FileNotFoundException:{help.docx}`,是java语句,帮助文档不存在。 ## WEB ......

BUUCTF [CISCN2019 华北赛区 Day2 Web1]Hack World

1. 判断过滤哪些关键词和字符 使用Burp Suite的Intruder,字典内容就是常见的SQL注入的一些函数名、符号等。 buuoj有访问限制,访问太快会提示429 Too Many Requests,所以,需要设置一下延时。 Ping Ping Ping

```php ?php if(isset($_GET['ip'])){ $ip = $_GET['ip']; if(preg_match("/\&|\/|\?|\*|\|\'|\"|\\|\(|\)|\[|\]|\{|\}/", $ip, $match); die("fxck your symbol ......

BUUCTF [GXYCTF2019]BabySQli

首先进入网站,是一个登录框,使用admin尝试一下。 之后对登录框做了一些常规的SQL注入也都是do not hack me! 但在登录后跳转的search.php页面的源代码中发现一段编码。 > MMZFM422K5HDASKDN5TVU3SKOZRFGQRRMMZFM6KJJBSG6WSYJJW ......

BUUCTF [极客大挑战 2019]HardSQL

## 判断过滤哪些关键词和字符 ## 报错注入 报错注入在没法用union联合查询时用,但前提还是不能过滤一些关键的函数。 报错注入就是利用了数据库的某些机制,人为地制造错误条件,使得查询结果能够出现在错误信息中。这里主要记录一下`xpath语法错误`和`concat+rand()+group_by ......

BUUCTF [HCTF 2018]admin

## 寻找破解知识点 ## 方法1 - Flask session伪造 首先,先注册一个再登录,在change password那里查看源码,可以看到有提示: ![](https://img2023.cnblogs.com/blog/2539847/202308/2539847-2023082820 ......

BUUCTF [强网杯 2019]随便注

1. 判断传参方式,输入`1' or 1 = 1`,URL传参,所以是`get`。 报错```error 1064 : You have an error in your SQL syntax; check the manual that corresponds to your MariaDB se ......

CTFer成长记录——CTF之Web专题·buuctf—Cookies

一、题目链接 https://ctf.bugku.com/challenges/detail/id/87.html?id=87& 二、解法步骤 打开网页,发现自动给url上了参数:, line的值为空,filename是base64加密格式,解密后为:key.txt。 首先尝试更改line=1,、2 ......